Как проверить роутер на работоспособность: советы и инструкции

Одним из виновников перебоев в работе интернета является маршрутизатор. Сегодня мы рассмотрим, как проверить роутер на работоспособность, чтобы убедиться, что он – источник проблемы или развеять подобные подозрения.

Типичные проблемы у новичков

Определить, виновен ли маршрутизатор в проблемах с интернетом, можно несколькими способами.

Проверка индикаторов

При подаче питания, появлении интернета, активации Wi-Fi модуля на передней панели устройства загорается соответствующий индикатор. Итак, как проверить, работает вай-фай роутер или нет?

- Первое, с чего начинается проверка роутера, это свечение светодиодов. Возможно, устройство осталось без питания или после перезагрузки выключился Wi-Fi модуль. Также стоит проверить наличие входящего сигнала: есть вероятность, что введенный в квартиру кабель повреждён (изломился, проблема с обжимкой).

Проверить исправность сетевого кабеля поможет следующее видео:

- Второй шаг – подключение к интернету со второго устройства по такому же интерфейсу. Если нужно проверить работу Wi-Fi, подключаемся по беспроводному каналу.

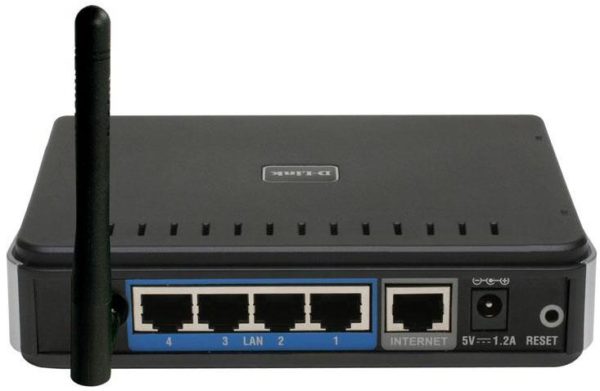

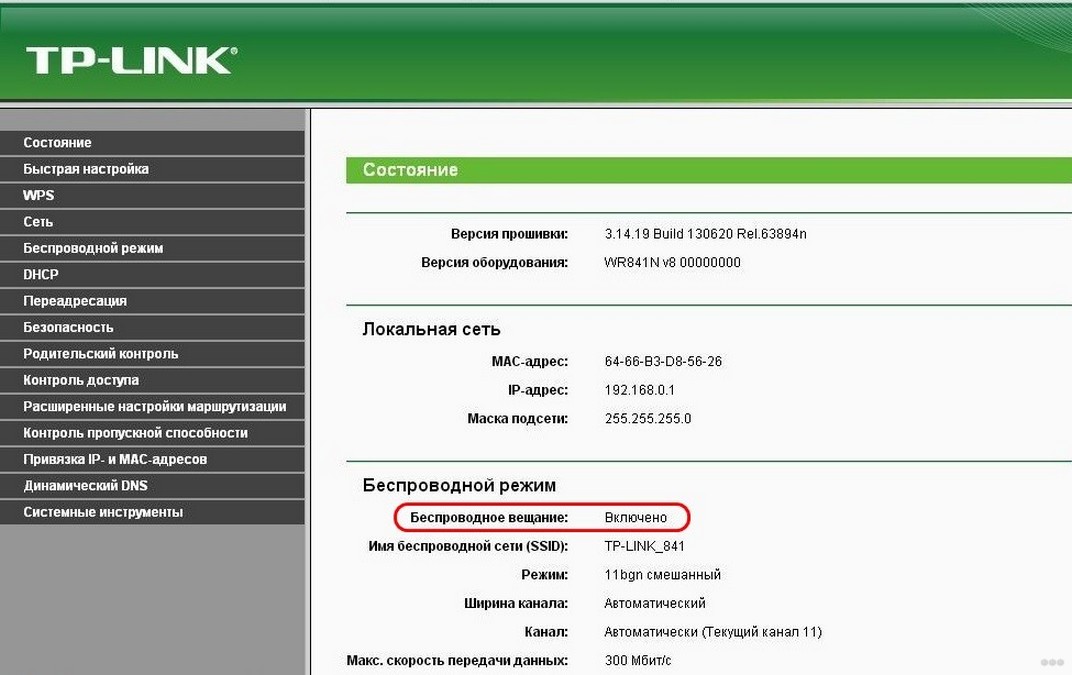

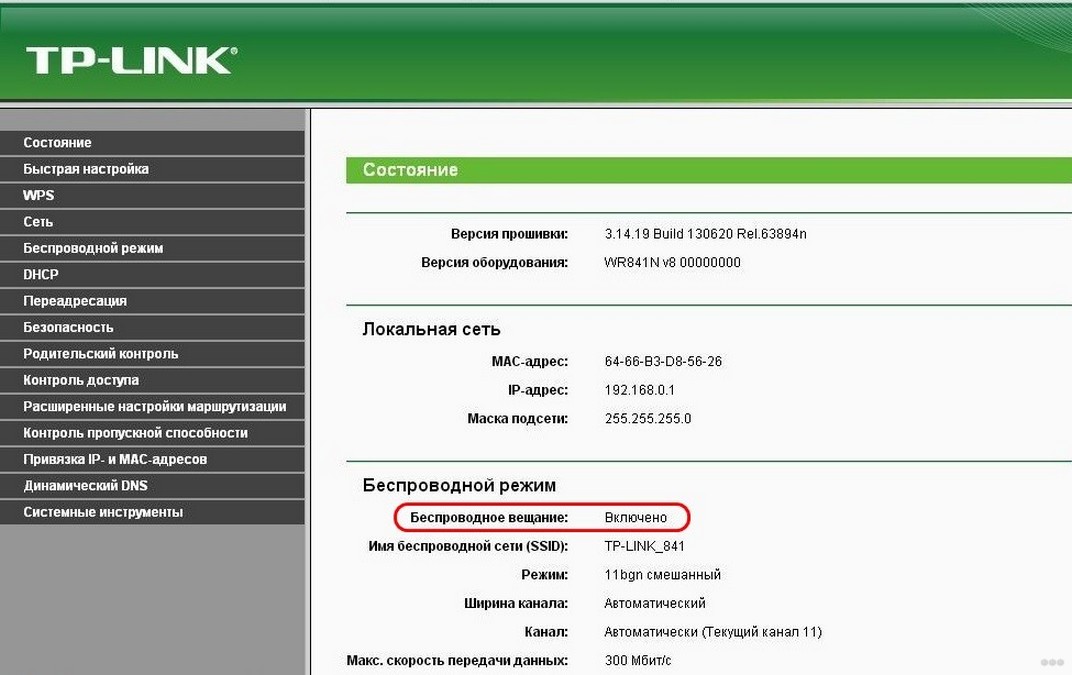

- Проверить наличие WI-Fi соединения помогут устройства, оснащённые радиомодулем. Также о подключении беспроводного соединения узнаете из веб-интерфейса для конфигурирования маршрутизатора. На главной странице приводится нужная информация. Покажем на примере роутера от TP-Link.

Программные неполадки

Причиной сбоя работы роутера может стать и вирус. Смотрите видео по теме:

Если предыдущие советы не помогли, перезагружаем устройство программным методом. Обычно заходим в настройки, вызываем «Системные инструменты» и кликаем «Перезагрузить». Смотрим состояние маршрутизатора в веб-интерфейсе для его настроек через браузер.

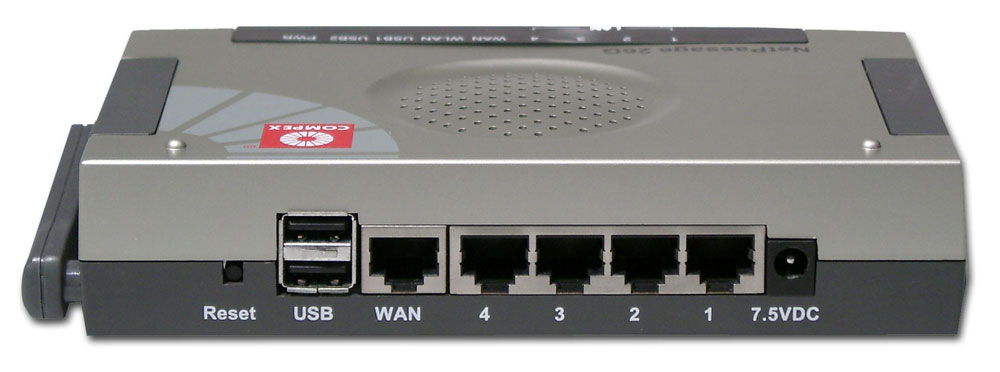

Если перезагрузка не помогла, и роутер также не работает, можно попробовать выполнить сброс предыдущих настроек до заводских. Для этого существует аппаратная кнопка «Reset», обычно утопленная в корпус от случайного нажатия. До нее необходимо добраться при помощи тонкого предмета (иголка, зубочистка, ампулка). На некоторых моделях от Asus есть ещё один алгоритм защиты от случайного нажатия – кнопку придется продержать в зажатом положении порядка 10 секунд.

После сброса маршрутизатор придётся заново настраивать.

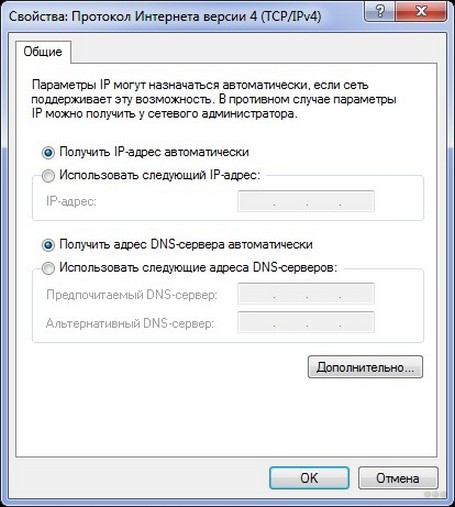

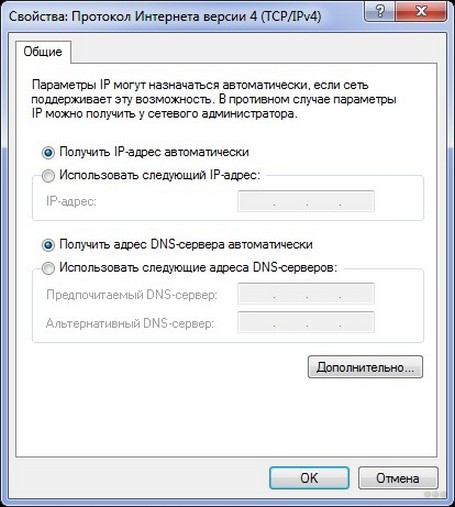

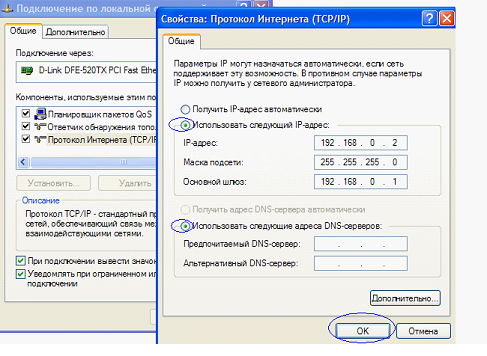

Также можно попробовать следующее. В настройках используемого протокола, как правило, это IPv4, указываем способ раздачи IP. Иногда настройки метода получения физических адресов изменяются сторонним ПО.

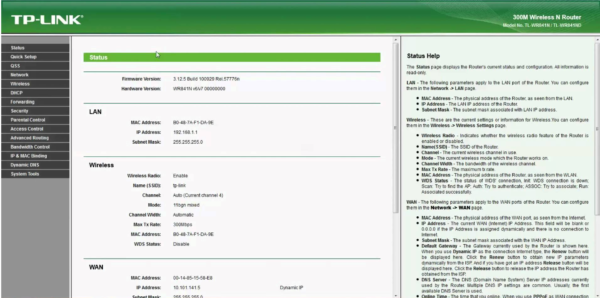

Заходим в «Центр управления сетями», открываем «Свойства» сетевой карты и дважды кликаем по версии протокола (скорее всего, это TCP/IPv4). Выбираем автоматический способ получения для IP-адреса и DNS-сервера.

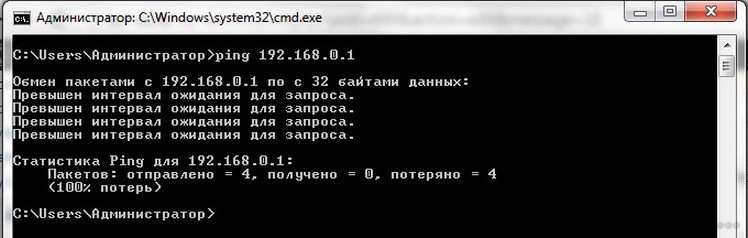

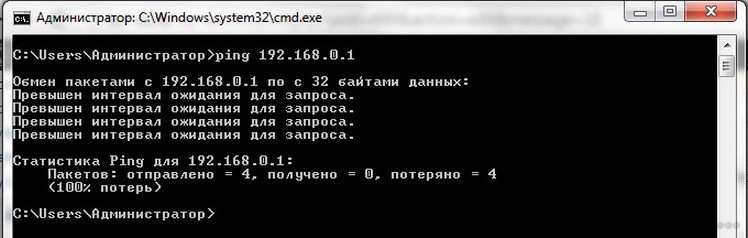

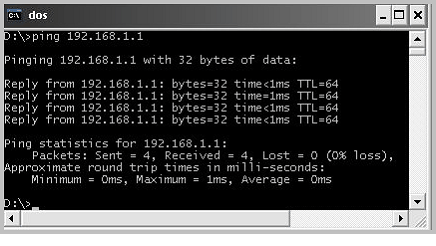

Пинг

Проверить исправность роутера можно с компьютера, к которому он подключен через LAN. Запускаем командную строку и выполняем в ней команду: «ping адрес.роутера». Адрес можно отыскать на наклейке, нанесённой на дно устройства. Он используется для входа в параметры роутера. Таким образом увидим, соединяется ли ПК с точкой доступа.

Время на получение ответа не должно превышать пары десятков секунд. Потери составляют 0%, если значение больше, повторяем операцию несколько раз. В случае аналогичного результата устройство можно перепрошить самому, либо сразу нести в сервисный центр, где роутер протестируют, выяснят причину сбоя и, по возможности, устранят её.

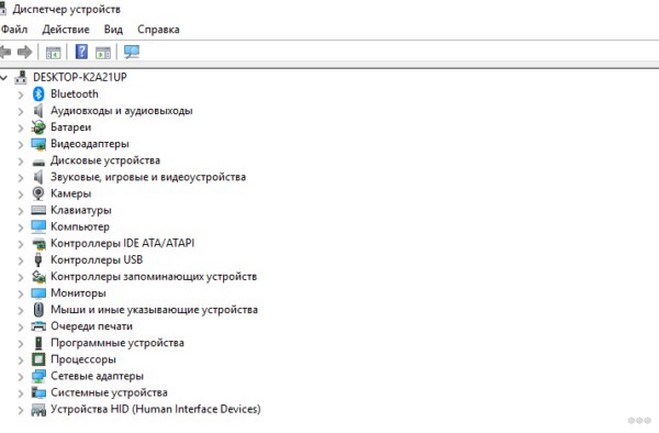

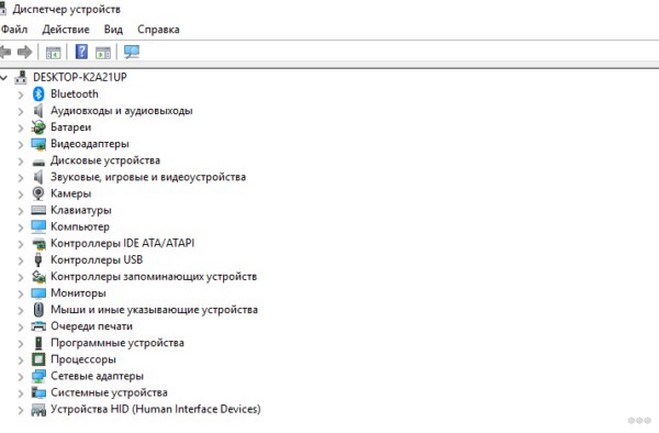

Драйверы

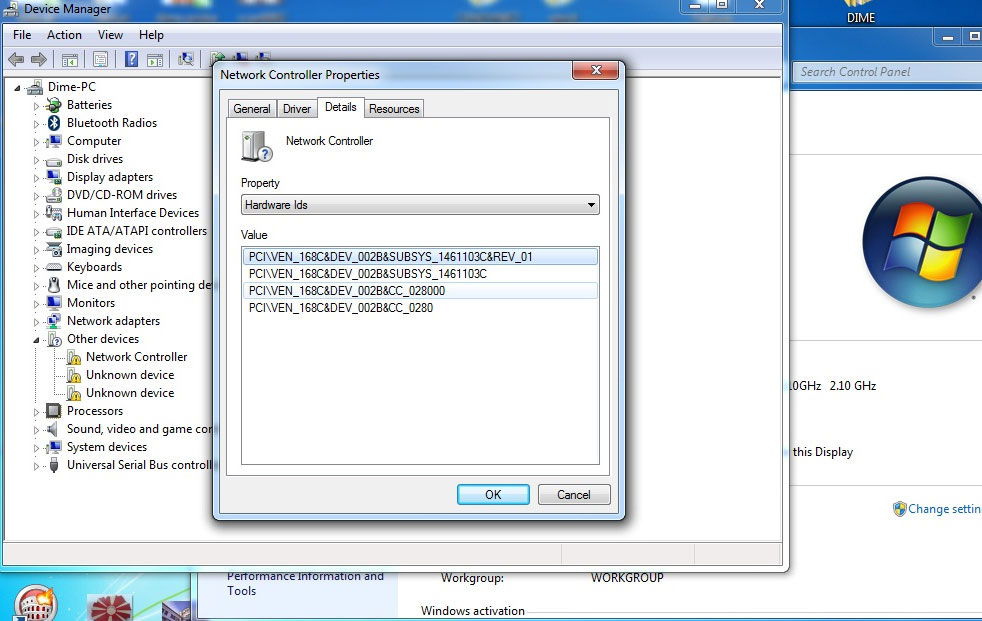

Программное обеспечение, которое позволяет маршрутизатору и компьютеру «общаться», может вызвать сбой в работе первого. Драйвер следует обновить или откатить до предыдущей версии, если свежей версии нет.

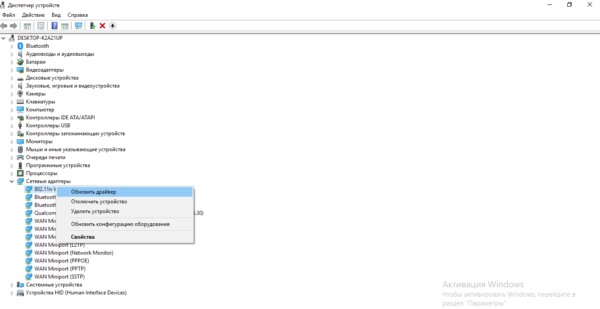

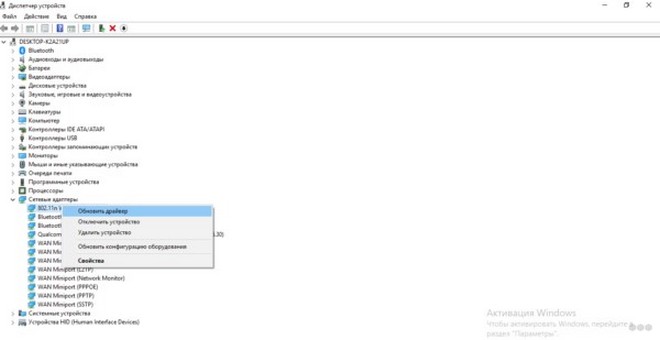

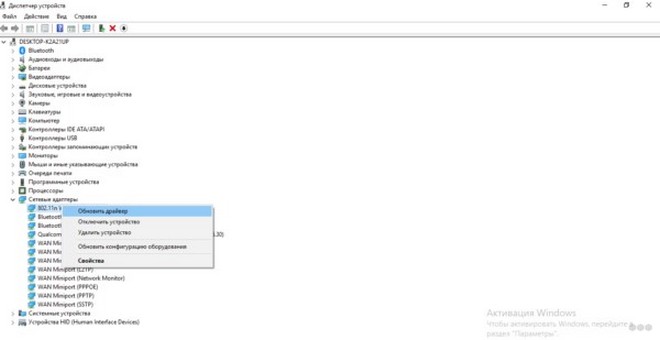

- Вызываем «Диспетчер задач», а в открывшемся окне разворачиваем ветку «Сетевые адаптеры».

- Открываем контекстное меню маршрутизатора и вызываем команду обновления драйвера.

- Выбираем место его поиска в интернете и дожидаемся завершения операции.

Если и это не спасёт после перезагрузки компьютера, таким же образом откатываем состояние ПО к предыдущей версии.

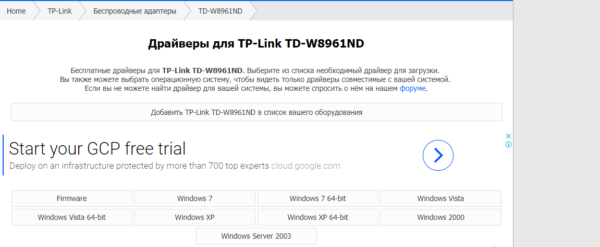

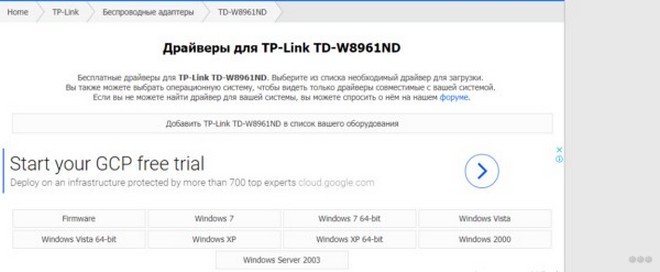

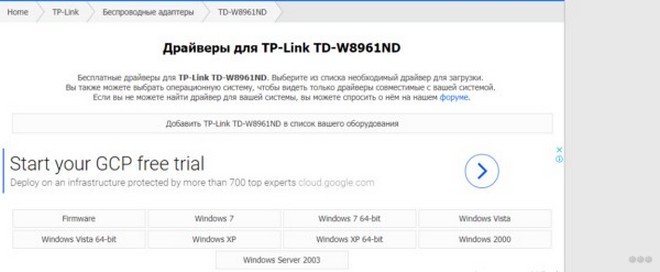

Приведённый способ поиска обновлений далеко не самый лучший. Оптимальным методом решения проблемы будет посещение официального сайта разработчика девайса, откуда и скачиваем свежий выпуск драйвера.

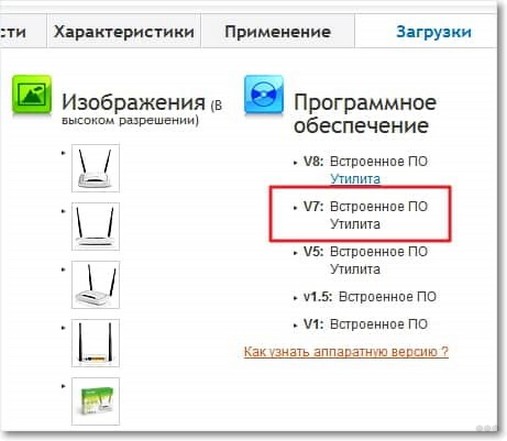

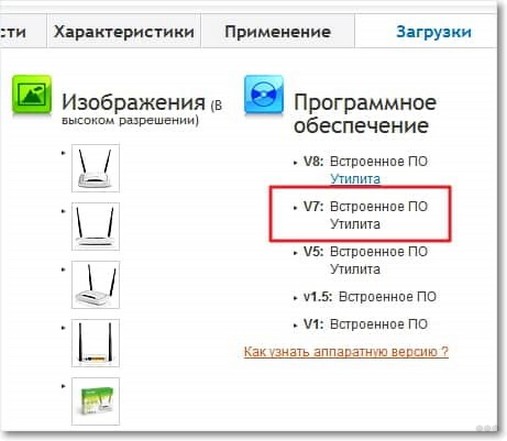

Покажу на примере TP-Link. Информацию об актуальной версии драйвера для вашей модели можно найти на сайте tp-link.com. Здесь же и можно скачать нужное вам ПО.

Прошивка

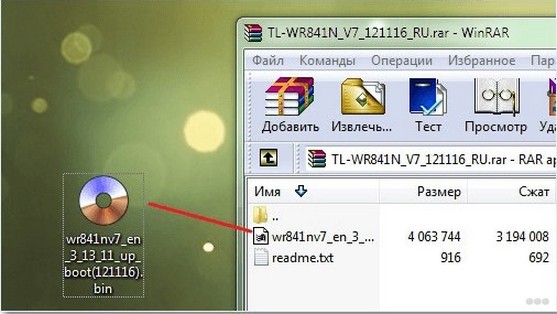

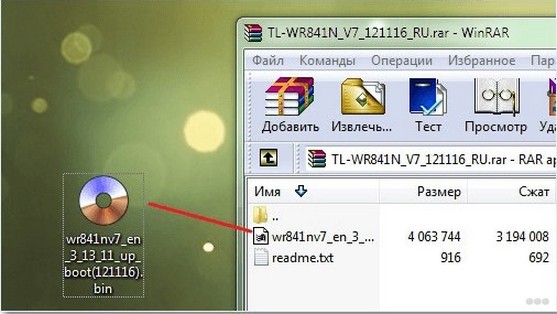

Действие будет актуально, если перезагрузка, сброс настроек и новая конфигурация не помогают восстановить нормальную работу роутера. Прошивка осуществляется на компьютере или ноутбуке, который сопряжен с роутером посредством кабеля.

- Находим модель своего маршрутизатора на наклейке или в документации к нему.

- Находим свежую микропрограмму на официальном сайте поддержки для вашей модели.

- Извлекаем содержимое архива (файл с расширением .bin) в удобное место, желательно без кириллицы в пути.

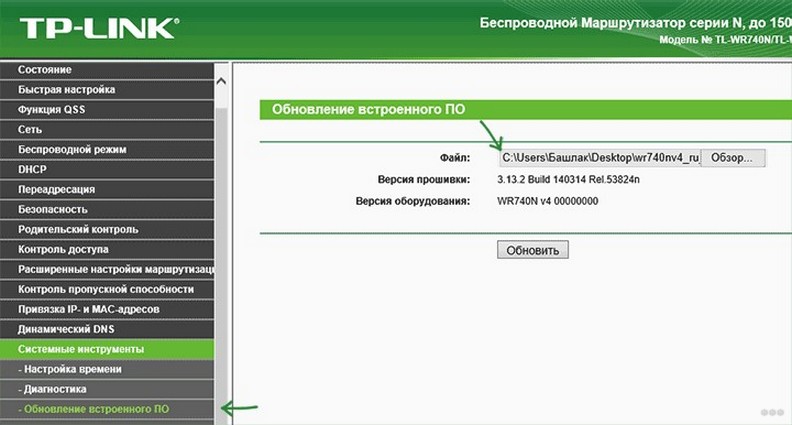

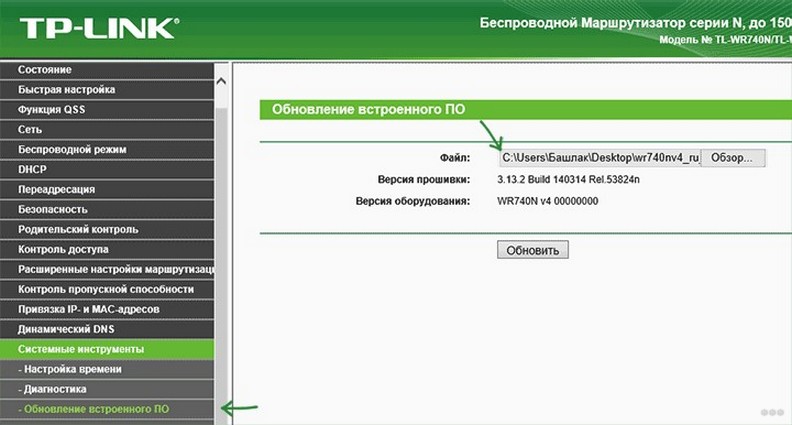

- Заходим в веб-интерфейс настройки устройства, выбираем «Системные инструменты» – «Обновление встроенного ПО».

- Указываем место хранения распакованного файла и жмём «Обновить».

После прошивки, перезагрузки и настройки девайса проблема, скорее всего, исчезнет.

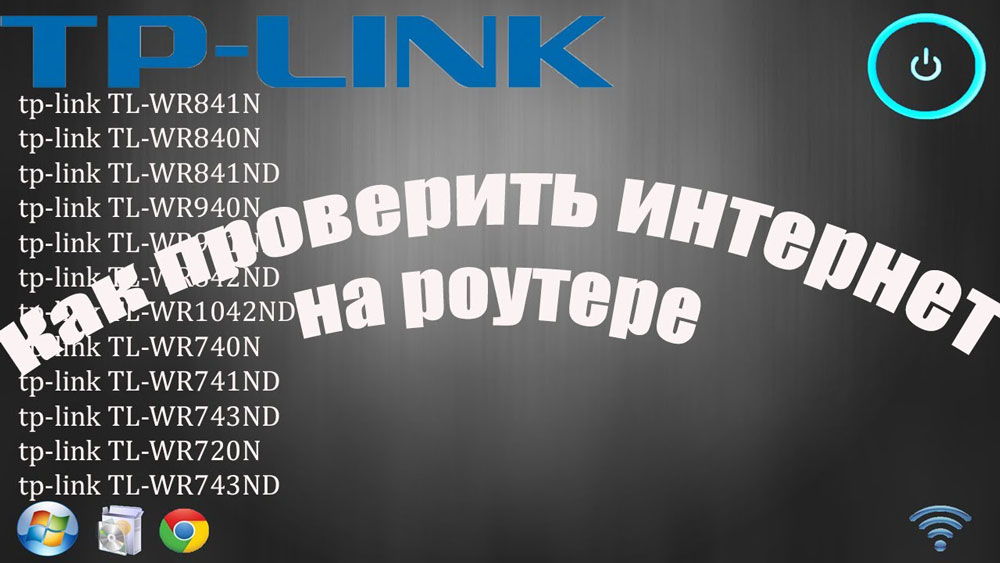

Проверка скорости

Как проверить скорость интернет-соединения и его качество, смотрите в следующем видео:

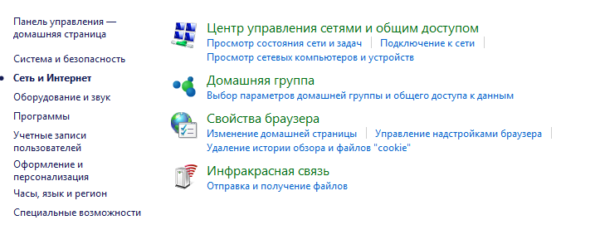

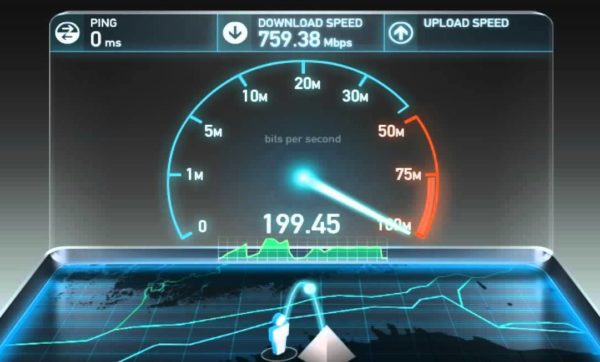

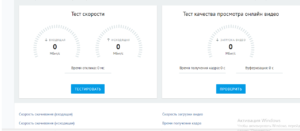

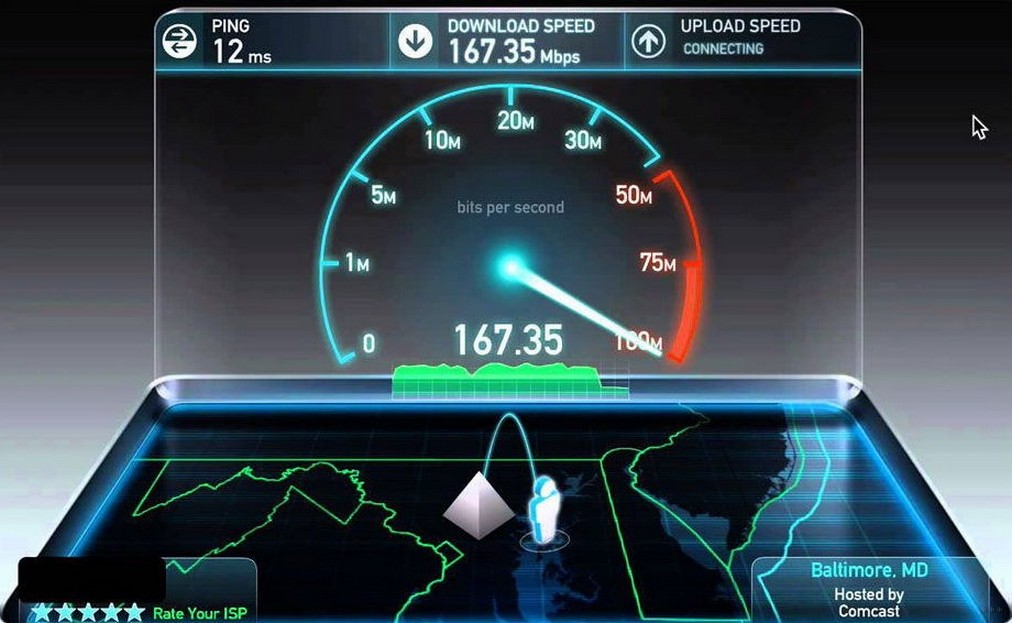

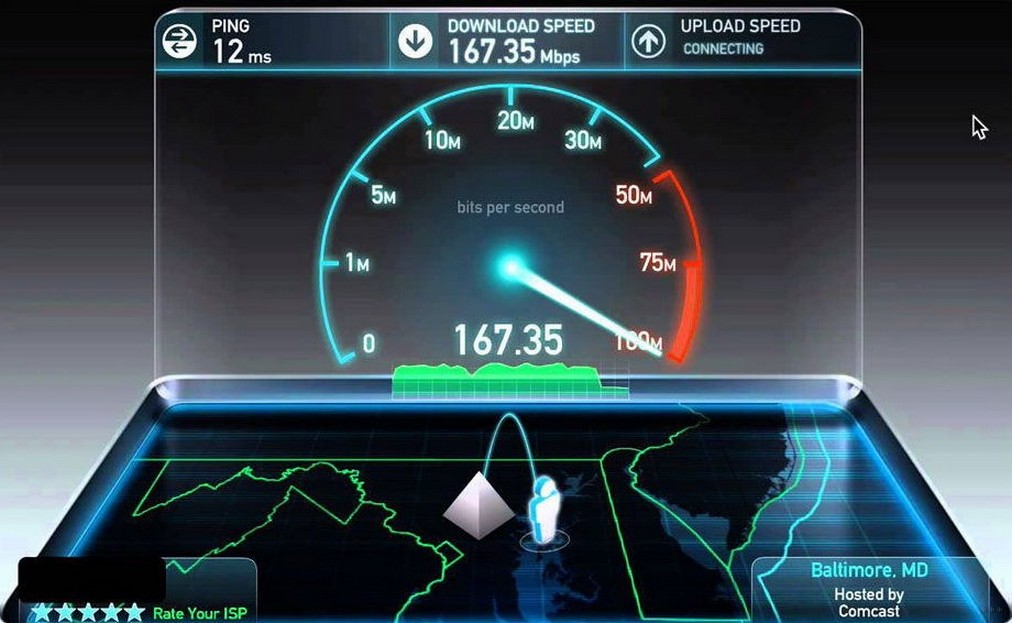

В квартиру по кабелю может подходить 100 Мб интернета, а клиенты получают значительно меньше. Проверить скорость Wi-Fi и стабильность соединения помогут специализированные онлайн-сервисы.

- Отключаем от беспроводной сети все устройства, оставив одно, соединённое по радиоканалу.

- На ноутбуке или мобильном гаджете заходим на сайт speedtest.net.

- Кликаем «Начать» и ждём результат.

Если разница между входящей скоростью и получаемой значительная, причём регулярно (проверяем в разное время по несколько раз), проблема её падения кроется в провайдере или неправильном размещении маршрутизатора.

Немаловажным параметром является и локальная скорость – скорость обмена информацией между роутером и клиентом. Он интересен, когда медленно передаются файлы между двумя устройствами, и имеет мало общего с интернетом.

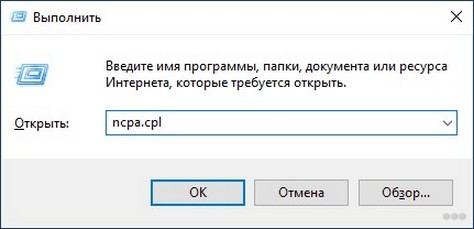

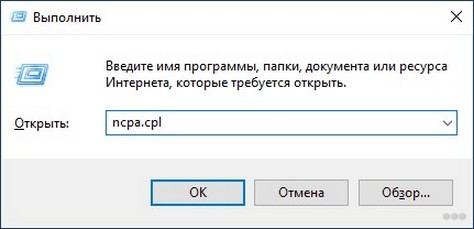

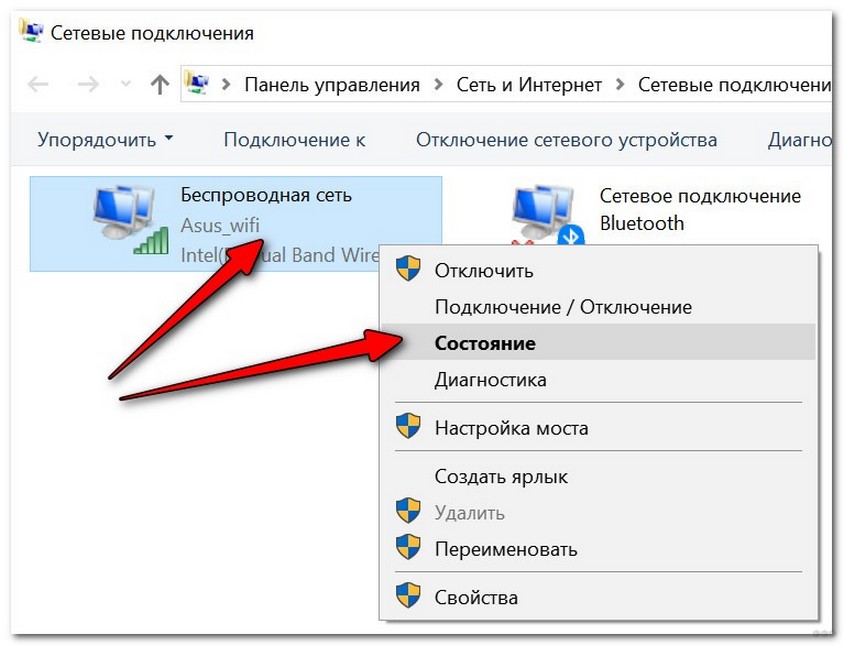

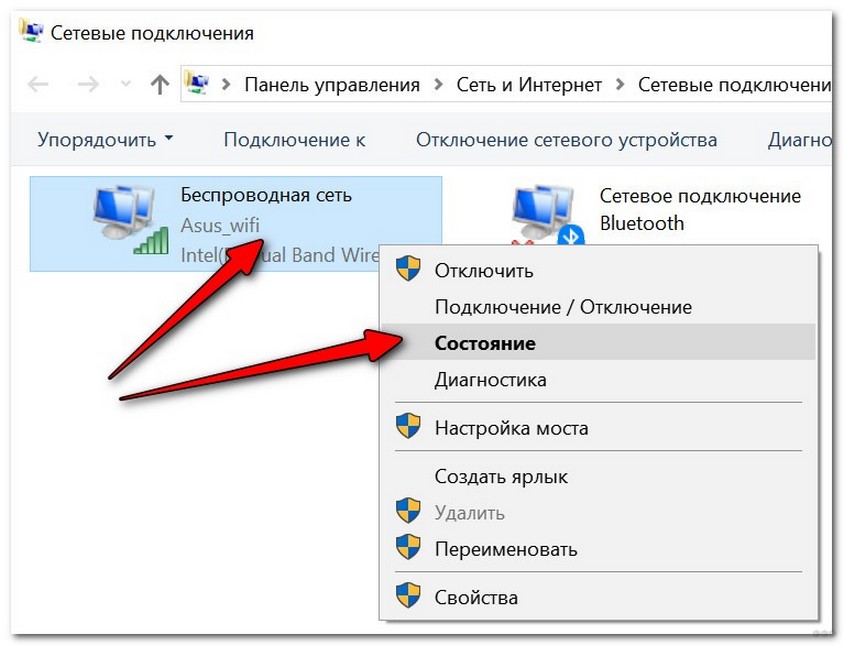

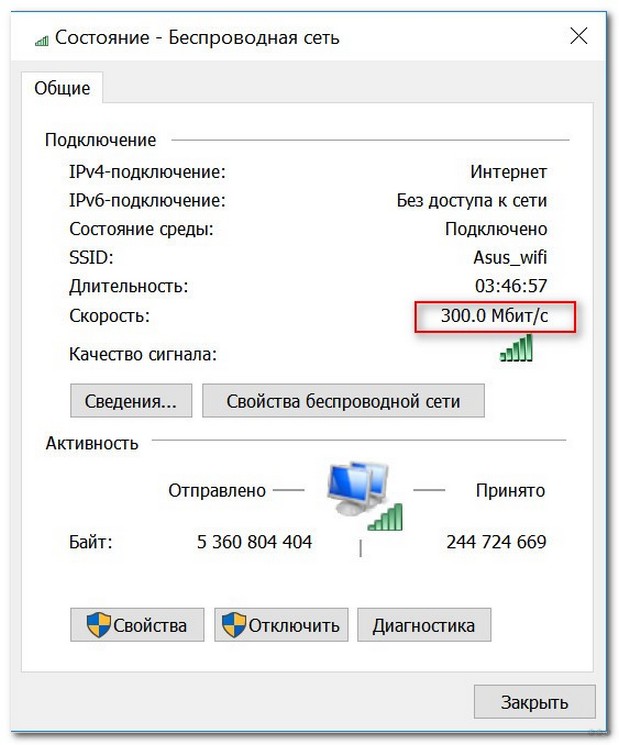

- Открываем командный интерпретатор при помощи комбинации клавиш Win + R, вводим команду cpl и выполняем её.

- Вызываем контекстное меню подключения и открываем окно с информацией о состоянии соединения.

- В строке «Скорость» находим требуемые нам данные.

Это максимально допустимая теоретическая пропускная способность маршрутизатора, которая на практике в несколько раз ниже. Она показывает, насколько быстро можно передавать файлы между клиентами домашней сети (например, с ноутбука на смартфон).

Мы разобрались, как проверить роутер на работоспособность, определить, раздаёт ли он Wi-Fi и узнать скорость беспроводного соединения. Как видите, сама проверка никаких сложностей не представляет.

У новичков могут возникнуть сложности с настройкой роутера после сброса заводских настроек. Если появились вопросы по теме статьи или как раз по настройке маршрутизатора, обязательно пишите в комментариях, и мы постараемся решить вашу проблему совместными усилиями.

Всем добра и до новых встреч!

Как проверить роутер на исправность

Если у вас возникли проблемы с интернет-соединением, проблема может крыться в неисправности роутера. Существует несколько способов проверить работоспособность данного устройства.

Первое, что нужно сделать – удостовериться в том, что неисправность касается именно роутера. Сделать это очень просто, попробуйте подключиться к сети как минимум с двух устройств. Также обязательно нужно прибегнуть к стандартной перезагрузке роутера путём нажатия кнопки.

Как проверить роутер на исправность

Основные проблемы функционирования роутеров и пути их решения

- Отключенный Wi-Fi модуль или кнопка питания на роутере. Если вы не уверены, что все кнопки на самом маршрутизаторе подключены правильно, обязательно сверьтесь с инструкцией.

Проверяем правильно ли включен Wi-Fi модуль или кнопка питания на роутере

- Аппаратные проблемы. В качестве примера можно привести отходящий штекер, повреждение провода, последствия ударов и падений.

Проверяем аппаратные части роутера

- Вопрос оплаты услуг провайдера. В этом случае важно удостовериться, что предварительная оплата интернет-услуги действительно была произведена успешно.

Проверяем прошла ли оплата за интернет-услуги

- Наличие проблем с настройками роутера. Для того чтобы определить, что проблема – именно в этом, необходимо в поисковой строке браузера ввести IP-адрес роутера.

Проверяем настройки роутера

- Необходимость изменения канала маршрутизатора. Возможность этих манипуляций осуществляется через так называемую «Панель управления» на компьютере.

Меняем канал маршрутизатора через «Панель управления»

- Сбои в работе самого провайдера. Необходимо позвонить поставщику услуг, и выяснить, не проводятся ли какие-либо ремонтные работы, а также поинтересоваться о качестве и скорости предоставляемого интернета. Это можно сделать дополнительно с помощью специальных ресурсов, о которых и пойдёт речь далее.

Проверка качества интернета

Это – очередная проблема, которая по ошибке может быть принята за неисправность маршрутизатора. Подобные проверки должны осуществляться согласно следующему алгоритму:

Важно! Перед проверкой рекомендуется выключить устройство и снова включить его только примерно через 5 минут.

- Извлеките из роутера Ethernet-кабель, и подсоедините его к ноутбуку или компьютеру.

Извлекаем из роутера Ethernet-кабель, и подсоединяем его к ноутбуку или компьютеру

- Проанализируйте качество и скорость интернета. Вполне вероятно, что разницу вам удастся ощутить невооружённым взглядом. Тем не менее, для этого лучше использовать специально предусмотренные ресурсы.

Проверяем скорость интернета

- При необходимости можно осуществить тот же тест, восстановив соединение роутера с Ethernet-кабелем.

Сайты для проверки скорости Интернета

| Сайт | Скриншот | Особенности |

|---|---|---|

| PR-CY | С помощью PR-CY реально произвести тест всего за несколько секунд. Всё, что необходимо для запуска услуги – это нажать на кнопку «Проверить скорость». При этом пользователю предоставляется возможность выбора сервера. | |

| Yandex.ru | Также измерить качество Интернета можно с помощью Яндекса. Ресурс отличается высокой скоростью обработки данных и простотой в использовании. Здесь отдельно проверяется входящее и исходящее соединение | |

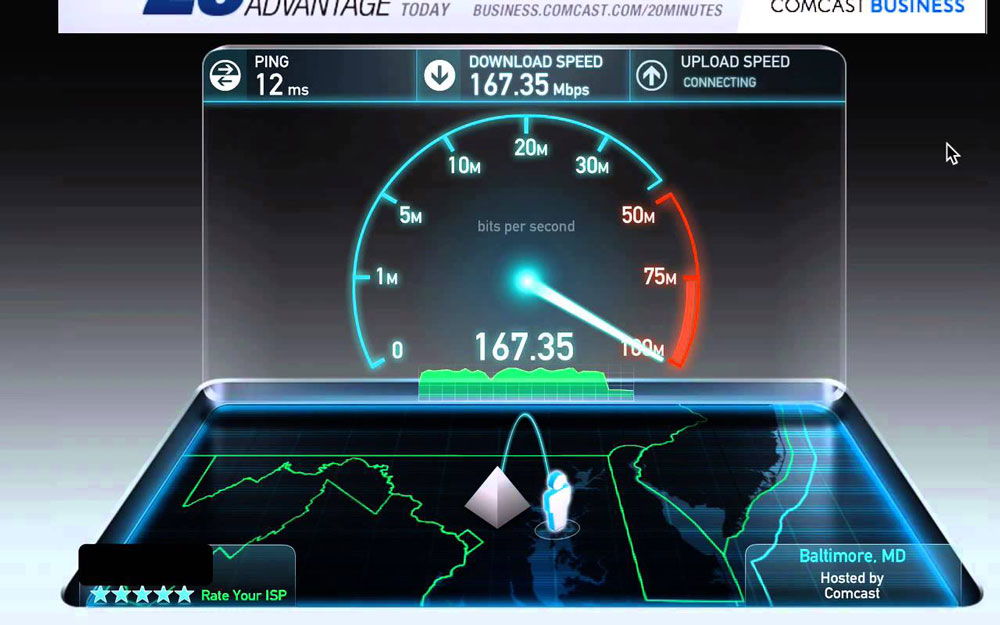

| Speedtest | Ещё один сайт, чьей визитной карточкой является необычный дизайн. Speedtest позволяет определить не только скорость, но и имя провайдера, и прочие полезные данные. На сайте также настроена функция просмотра истории проверок определённым пользователем | |

| Banki | Ресурс с весьма интересным названием позволяет не только сделать стандартную проверку скорости, но и протестировать качество воспроизведения видео файла. Вверху картинки можно будет найти имя вашего провайдера. Сайт производит оба вида проверки довольно быстро |

Проверка работы драйверов на маршрутизаторе

Выбрав один из вариантов, вы можете безошибочно определить, действительно ли с вашим Wi-Fi роутером что-то не так. Если же результаты теста скорости интернета на компьютере и на роутере оказались одинаковыми, значит, проблема может крыться в неисправности драйвера.

Этот шаг займёт у вас буквально пару минут:

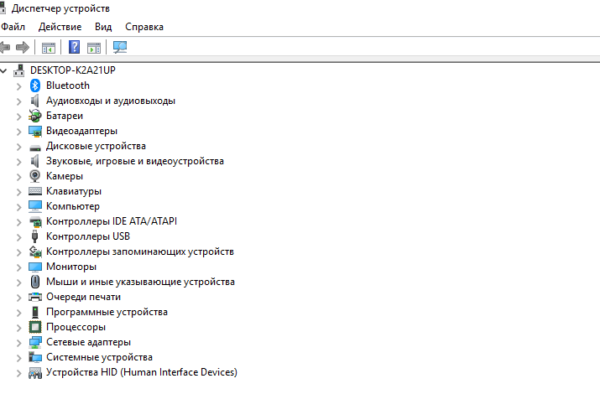

- Зайдите в папку «Диспетчер устройств». Её проще найти через меню «Поиск».

Заходим в папку «Диспетчер устройств»

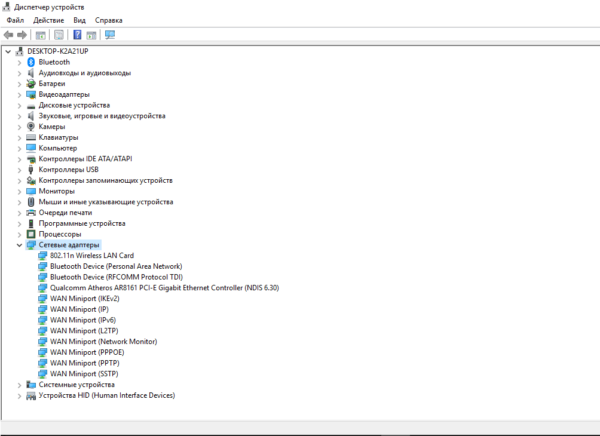

- Далее необходимо перейти во вкладку «Сетевые адаптеры».

Переходим во вкладку «Сетевые адаптеры»

- Среди предложенных вариантов необходимо найти файл с названием модели маршрутизатора:

- если файл был найден, попробуйте обновить драйвера. Для этого стоит нажать на них правой кнопкой мыши, и выбрать функцию «Обновить драйвер» из всплывающего меню;

Нажимаем на название драйвера правой кнопкой мыши и выбираем функцию «Обновить драйвер»

- если файл не был найден, значит, произошёл сбой в работе драйверов, и они требуют повторной загрузки. Для этого можно воспользоваться программным обеспечением, которое прилагалось к роутеру во время его покупки. В другом случае нужно зайти на официальный сайт производителя конкретной модели, и найти нужный драйвер там.

Если драйвера не обнаружены, заходим на официальный сайт производителя модели роутера и скачиваем их

Важно! Для успешного осуществления этих действий вам всё же нужно подключение к Интернету. Отправьтесь туда, где можно установить соединение с Wi-Fi или временно раздайте интернет с мобильного устройства.

Установка драйвера потребует последующей перезагрузки компьютера, поскольку в противном случае продукты не смогут функционировать в полной мере.

Определение правильности настроек Wi-Fi роутера

Для того чтобы быстро осуществить смену настроек, необходимо перейти в браузер.

Важно! Для реализации этого шага нам не понадобится интернет-соединение.

Какие действия необходимо осуществить?

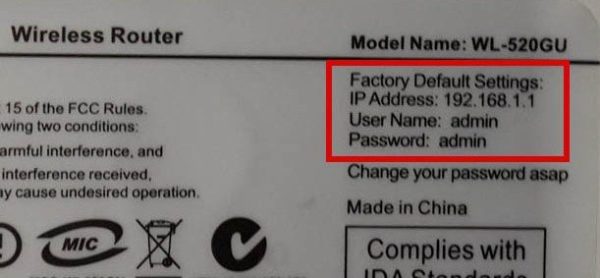

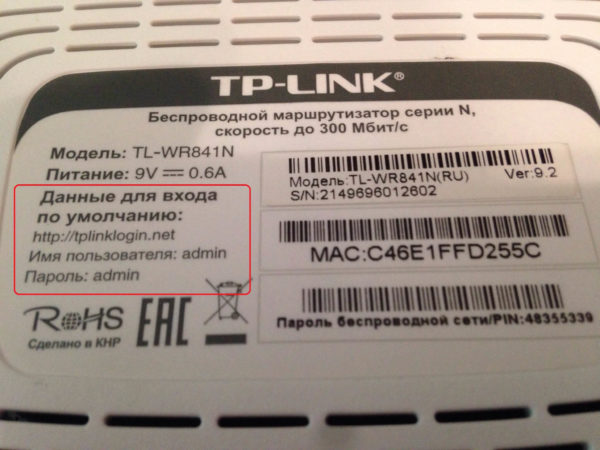

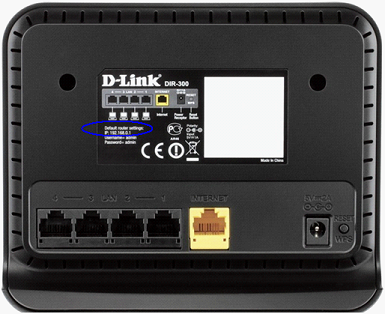

- Как уже было сказано, вводим в поисковике IP-адрес маршрутизатора. Его можно найти, как правило, на обратной стороне устройства.

Ищем IP-адрес маршрутизатора на обратной стороне роутера и вводим в поиск браузера

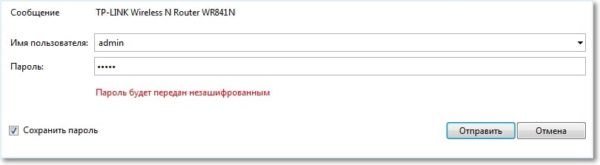

- После поиска вы увидите два поля, куда будет необходимо ввести логин и пароль. Если вы предварительно не меняли его, то введите те значения, что установлены по умолчанию (также находятся на обороте устройства).

Водим логин и пароль, нажимаем кнопку «Отправить»

На обратной стороне роутера находятся данные логина и пароля

- Далее нужно нажать на кнопку «ОК», и выйти из окна. Для дальнейшей работы не потребуется даже перезагрузки компьютера.

После этого считается, что базовые настройки роутера были произведены.

Все вышеописанные шаги предоставляют вам возможность исправить ту или иную неполадку в маршрутизаторе. Если же проблема так и не была решена, это может говорить о том, что устройство нуждается в более глубоком ремонте. Для этого необходимо доверить ремонт роутера квалифицированному специалисту.

Видео — Почему отключается интернет через роутер

Понравилась статья?

Сохраните, чтобы не потерять!

Как проверить роутер на работоспособность (исправность) и вирусы

Я привык решать множество неполадок, связанных с сетью и её работой. Однако вирусы, поражающие роутер – довольно новая проблема. Они могут переписать прошивку, изменить записи DNS-серверов, замедлить работу интернета. Иногда не сразу можно узнать исправен ли роутер, или он «поймал» вирус. О том, как проверить роутер на работоспособность, выявить вирусы и «вылечить» от них оборудование, а также как защитить сетевое оборудование, я расскажу в статье ниже.

Базовая проверка оборудования

Если с интернетом возникли проблемы, то в первую очередь необходимо выполнить самые простые проверки работоспособности маршрутизатора. Иногда даже я забывал удостовериться, что он подключен к электросети – когда попросту выключился сетевой фильтр. Поэтому простые пункты ниже – это первое, с чего стоит начать, чтобы проверить работу Вай Фай роутера и определить что роутер сломался или поражён вирусом:

- Необходимо проверить работает ли роутер или нет, подключен ли он к электросети.

- Горят ли все нужные лампочки: Power, WLAN, ADSL, Internet. Если какой-то из сигналов отсутствует, то самый верный способ – связаться с провайдером.

- Перед тем, как протестировать роутер, проверьте, включен ли WiFi модуль на ноутбуке или компьютере. Это можно сделать, в зависимости от модели, с помощью внешнего переключателя, комбинаций с Fn-кнопкой, программными способами.

- Перезагрузите девайс. Достаточно отключить его от сети и через пару минут включить снова.

- Подключите устройство к ПК при помощи кабеля. Отключите на компьютере Вай Фай. Именно в таком варианте можно проверить его работоспособность. Протестируйте интернет, проверьте его скорость и качество на различных сервисах. Если проводное подключение лучше, чем работа по WiFi, то необходимо обратиться к провайдеру или настроить устройство самостоятельно.

- Одна из наиболее универсальных проверок, как проверить роутер на исправность – подключиться к сети Вай Фай с разных устройств. Если проблема присутствует только на одном из них, то дело не в работоспособности девайса. Если же неполадка повторяется и на ПК, и на планшете, и на смартфоне, то стоит проверить его более детально.

Дополнительные проверки

Один из способов, как проверить Вай Фай роутер на работоспособность, это узнать, какое качество его подключения к ПК. Для этого воспользуйтесь проверкой с помощью ping:

- Запустите командную строку: в поиске «Пуска» введите cmd, затем кликните на значке «cmd» правой кнопкой и запустите его от имени администратора.

- Введите в окне командной строки «ping 192.168.0.1». Причём адрес может отличаться, в зависимости от настроек. Правильный адрес обычно указан на наклейке снизу устройства. После этого, нажмите Enter.

- Команда ping будет отправлять пакеты данных и проверять скорость, с которой от маршрутизатора приходят ответы. Если эти ответы идут слишком долго (десятки секунд) или слишком большое число пакетов теряются в пути, то с вашим оборудованием проблемы. Это может быть как неисправность, как и заражение вирусом. Шаги, описанные далее, помогут их исправить.

Как узнать: устройство заражено или поломано?

Ответ на вопрос, может ли попасть вирус в роутер, скорее утвердительный. Но вирус не может попасть туда напрямую. Для этого ему необходимо воспользоваться ПК. Поэтому подобное заражение происходит тогда, когда компьютер недостаточно защищён.

Перед тем как проверить на вирусы роутер, можно просто посмотреть список ниже. Эти пункты уже дадут вам представление о том, были ли маршрутизатор поражён вирусом. Симптомы заражения следующие:

- Реклама появляется там, где её не должно быть, например, на сайтах поисковиков или известных брендов.

- Открываются новые окна и вкладки, часто это происходит самопроизвольно.

- Открываются не те сайты, которые вы открывали. Это наиболее явный показатель, отвечающий на то, может ли ваш роутер быть заражен вирусом.

- Перебои с интернетом, нарушена работоспособность девайса, отсутствует подключение (хотя индикатор светится).

- Все эти проблемы повторяются на разных гаджетах, подключенных к одному и тому же маршрутизатору, или только на одном конкретном устройстве? Попытайтесь проверить как работает роутер: неисправность возникает и при беспроводном подключении по Вай-Фай, и при подключении к маршрутизатору LAN-проводом, или только в одном случае?

- Также попробуйте подключить интернет к ПК напрямую: выньте LAN-провод и включите его в компьютер. Если работоспособность восстановлена, то проблема точно в маршрутизаторе: это либо вредоносное ПО, либо это помогает узнать, что роутер сломался.

Онлайн проверка роутера на вирусы при этом особо не поможет: вирус, условно говоря, не записывает себя в память девайса, а меняет определённые настройки и параметры. Чаще всего вредоносная программа действует двумя способами:

- переписывает таблицу DNS или адреса DNS. Таким образом происходит переадресация на сторонние сайты с рекламой или с вирусами;

- меняет прошивку.

Ниже я приведу различные способы восстановить настройки, избавиться от вируса и наладить работоспособность девайса. Если они вам совершенно не помогают, то это то, как понять что роутер сломался.

Как восстановить работу девайса

Примените описанные ниже шаги. Их выполнение – тоже своеобразная проверка роутера на работоспособность. Причём, эти шаги помогут как в случае заражения вирусом, так и сбоя в его работе:

- Устраните возможную причину заражения: установите антивирус на ПК, включите фаервол. Также хороший вариант – не хранить пароли в браузере. И само собой, смените стандартный логин и пароль «admin / admin», который используется для входа в настройки маршрутизатора. Если компьютер защищён, то позитивный ответ на вопрос, может ли роутер поймать вирус, становится менее вероятным.

- Проверить Wi Fi роутер на вирусы онлайн возможно, только проверив и сам компьютер. Этот пункт вытекает из предыдущего: следите за защитой ПК, регулярно его проверяйте, и проблемы с вирусами вам не страшны.

- Обновите драйвер. Для этого зайдите на сайт производителя и найдите там ПО для вашей модели. Пользуйтесь только официальными страницами. Драйвер, скачанный из непроверенных источников, сам может оказаться вирусом. После этого, установите ПО на компьютер.

- Сброс настроек. Достаточно найти на роутере небольшую кнопку Reset. Нажать её обычно можно только при помощи тонкого острого предмета. Помните, что нажав на Reset, вам придётся настроить устройство заново. Это действие вернёт настройки DNS в состояние по умолчанию. Если вирус не переписал прошивку устройства, а лишь поменял таблицы адресации, работоспособность гаджета будет налажена.

- Если предыдущие шаги не помогли, понадобится переустановить прошивку. Эта операция выполняется только при проводном подключении ПК и роутера: обновлять прошивку по Вай Фай нельзя. Скачайте ПО на официальном сайте производителя и распакуйте архив. Далее зайдите в веб-интерфейс маршрутизатора и найдите пункт, связанный с обновлением прошивки. Это последнее действие, как почистить роутер от вирусов, и оно должно помочь во всех случаях. Конечно же «чистым» от вирусов должен быть и ПК, чтобы заражение не произошло заново.

После сброса настроек или переустановки прошивки, вам потребуется выполнить настройки заново. Для этого:

- зайдите в браузере на адрес маршрутизатора. Обычно это 192.168.0.1, однако может быть и другой адрес. Проверить это можно на наклейке снизу девайса;

- там же указан логин и пароль, используемые по умолчанию. Обычно это admin и admin;

- в большинстве роутеров есть так называемая быстрая настройка. Выполнив её, вы восстановите работу девайса;

- иногда может потребоваться вернуть имя сети (SSID) и её пароль, которые были установлены до сброса. Тогда ваши устройства, которые ранее «знали» сеть, смогут снова подключиться к ней автоматически.

К слову, если вы можете выполнить предыдущие шаги, то ваше устройство скорее всего исправно. Понять, что роутер сгорел, достаточно просто – он перестаёт работать. Даже могут перестать светиться лампы индикации.

Чаще всего, выполнив сброс, обновив драйвера и прошивку, вы вернёте работоспособность гаджета. Но если после всех проделанных действий функции девайса доступны только частично, а выполненные операции не помогли, то придётся обратиться к провайдеру или в сервисный центр. Надеюсь, что с помощью инструкции выше вы с лёгкостью решите неисправность девайса.

Как проверить роутер на работоспособность

Понимание принципа работы маршрутизатора поможет при возникновении проблем быстро их разрешить. Подробно рассмотрим, как можно проверить роутер на работоспособность и повысить скорость Wi-Fi.

Провести диагностику устройства можно в домашних условиях

Проверка Wi-Fi

Рекомендуется, для начала, попробовать найти Wi-Fi при помощи планшета или ноутбука. Дело в том, что возможны перебои с программным обеспечением и настройками на самой технике. При нормальной работе беспроводной связи от других источников, необходимо выполнить следующее:

- Необходимо проверить, включён ли Wi-Fi.

- Затем выполнить наладку беспроводного соединения в системе. Для этого необходимо зайти через Пуск / Панель управления /Сеть и Интернет или использовать специальный значок на панели задач рабочего стола. Далее, выбираем Центр управления сетями и общим доступом / Изменение параметров адаптера / Включить.

Проверка стабильности сети

Дело в том, что отсутствие Wi-Fi или его низкая скорость могут быть из-за некачественной работы провайдера, к которому подключён маршрутизатор. Для того, чтобы проверить это, необходимо выполнить следующее:

- Выключить компьютер и вставить в его Ethernet-розетку сетевой кабель из роутера.

- Через несколько минут включить компьютер и, в течение получаса, используя интернет для посещения различных сайтов и просмотра видео, проанализировать стабильность его работы, а также его скорость. Это можно выполнить на сайте вашего провайдера или перейдя по следующей ссылке speedtest.net.

- Выключить компьютер, восстановить соединение к маршрутизатору. При необходимости подключить другой сетевой кабель от маршрутизатора к компьютеру.

- Включить компьютер и протестировать работу интернета в течение получаса.

- Сравнить полученные результаты. Если работа Wi-Fi существенно отличается от работы сети при прямом подключении к компьютеру, роутер необходимо перенастроить или отремонтировать.

Перенастройка роутера

Иногда, чтобы восстановить работоспособность маршрутизатора и увеличить скорость передачи данных, достаточно выполнить сброс его настроек. Для этого необходимо:

- Отключить все сигнальные кабели.

- Включить роутер. Найти на корпусе кнопку «Reset», нажать и удерживать её от 10 до 19 секунд. При удерживании кнопки более 20 секунд, маршрутизатор переключится в аварийный режим. О сбросе настроек сообщит мигание, изменение количества или порядка светодиодов. После этого мы отпускаем кнопку и получаем роутер с настройками «по умолчанию».

Для перенастройки маршрутизатора фирмы 3COM

- Открыть браузер, установленный на компьютере или ноутбуке.

- Для перехода на страницу настройки маршрутизатора, в адресной строке ввести 192.168.1.1. Вход выполнится и без соединения с интернетом.

- Ввести в появившееся меню пароль и логин «admin»/«admin». После этого все настройки станут базовыми.

Проверка драйвера роутера

Причиной отсутствия соединения с интернетом может быть:

- выход из строя драйвера;

- отсутствие драйвера после переустановки;

- устаревший драйвер.

В этом случае, необходимо скачать драйвер с сайта производителя компьютера или ноутбука. При скачивании с менее надёжных сайтов, вы можете вместе с драйвером скачать множество вредоносных программ и вирусов.

Далее, необходимо проверить подключение адаптера. Если есть сеть, но ноутбук (компьютер) не может к ней подключиться, выполнить следующее:

- нажать звёздочку на панели задач рабочего стола и при необходимости ввести пароль вашей сети;

- если подключение отсутствует, использовать опцию «Устранение неполадок»;

- если и это не помогло, удалить сетевое соединение, а затем создать его.

Проверка интернета при помощи Ping

Ping — утилита для проверки соединения в сети. Для её запуска выполняется следующее:

- Открыть командную консоль — Пуск — Командная строка. В командной строке ввести CMD и нажать Enter.

- После появления чёрного окна, ввести команду Ping/ Сетевой адрес роутера. После имени указываются ключи «n» и «t». При этом n, t — соответственно, необходимое и неограниченное количество пакетов. При выборе ключа «t», Ping нужно будет останавливать командой Ctrl+C.

- После нажатия «Ок», на экране появятся результаты. Среди которых:

- время отклика (time) — скорость приёма/передачи информации. Значение должно быть не более нескольких единиц, а лучше около одного;

- Lost — указывает количество потерь пакетов. Если значение больше нуля, маршрутизатор неисправен и его надо отнести в сервис.

Если не удаётся запустить команду ping, скорее всего, роутер находится в режиме восстановления. Чтобы вернуть ему работоспособность, понадобятся услуги сервисного центра.

Таким образом, отсутствие Wi-Fi не означает, что неполадки только в маршрутизаторе. Возможно, разобравшись в деталях, вы можете самостоятельно добиться хорошей скорости вашей беспроводной сети.

Как проверить роутер на исправность – инструкция

Если у вас возникли проблемы с интернет-соединением, проблема может крыться в неисправности роутера. Существует несколько способов проверить работоспособность данного устройства.

Первое, что нужно сделать – удостовериться в том, что неисправность касается именно роутера. Сделать это очень просто, попробуйте подключиться к сети как минимум с двух устройств. Также обязательно нужно прибегнуть к стандартной перезагрузке роутера путём нажатия кнопки.

Как проверить роутер на исправность

Как проверить роутер на исправность

Основные проблемы функционирования роутеров и пути их решения

- Отключенный Wi-Fi модуль или кнопка питания на роутере. Если вы не уверены, что все кнопки на самом маршрутизаторе подключены правильно, обязательно сверьтесь с инструкцией.

Проверяем правильно ли включен Wi-Fi модуль или кнопка питания на роутере

Проверяем правильно ли включен Wi-Fi модуль или кнопка питания на роутере - Аппаратные проблемы. В качестве примера можно привести отходящий штекер, повреждение провода, последствия ударов и падений.

Проверяем аппаратные части роутера

Проверяем аппаратные части роутера - Вопрос оплаты услуг провайдера. В этом случае важно удостовериться, что предварительная оплата интернет-услуги действительно была произведена успешно.

Проверяем прошла ли оплата за интернет-услуги

Проверяем прошла ли оплата за интернет-услуги - Наличие проблем с настройками роутера. Для того чтобы определить, что проблема – именно в этом, необходимо в поисковой строке браузера ввести IP-адрес роутера.

Проверяем настройки роутера

Проверяем настройки роутера - Необходимость изменения канала маршрутизатора. Возможность этих манипуляций осуществляется через так называемую «Панель управления» на компьютере.

Меняем канал маршрутизатора через «Панель управления»

Меняем канал маршрутизатора через «Панель управления» - Сбои в работе самого провайдера. Необходимо позвонить поставщику услуг, и выяснить, не проводятся ли какие-либо ремонтные работы, а также поинтересоваться о качестве и скорости предоставляемого интернета. Это можно сделать дополнительно с помощью специальных ресурсов, о которых и пойдёт речь далее.

Проверка качества интернета

Это – очередная проблема, которая по ошибке может быть принята за неисправность маршрутизатора. Подобные проверки должны осуществляться согласно следующему алгоритму:

Важно! Перед проверкой рекомендуется выключить устройство и снова включить его только примерно через 5 минут.

- Извлеките из роутера Ethernet-кабель, и подсоедините его к ноутбуку или компьютеру.

Извлекаем из роутера Ethernet-кабель, и подсоединяем его к ноутбуку или компьютеру

Извлекаем из роутера Ethernet-кабель, и подсоединяем его к ноутбуку или компьютеру - Проанализируйте качество и скорость интернета. Вполне вероятно, что разницу вам удастся ощутить невооружённым взглядом. Тем не менее, для этого лучше использовать специально предусмотренные ресурсы.

Проверяем скорость интернета

Проверяем скорость интернета - При необходимости можно осуществить тот же тест, восстановив соединение роутера с Ethernet-кабелем.

Сайты для проверки скорости Интернета

| Сайт | Скриншот | Особенности |

|---|---|---|

| PR-CY |  | С помощью PR-CY реально произвести тест всего за несколько секунд. Всё, что необходимо для запуска услуги – это нажать на кнопку «Проверить скорость». При этом пользователю предоставляется возможность выбора сервера. Это сайт, основное достоинство которого заключается в качестве проверки. Так, по времени 2ip может осуществлять проверку несколько дольше, чем аналоги. Тем не менее на экране обязательно появятся результаты определения как входящей, так и исходящей скорости |

| Yandex.ru |  | Также измерить качество Интернета можно с помощью Яндекса. Ресурс отличается высокой скоростью обработки данных и простотой в использовании. Здесь отдельно проверяется входящее и исходящее соединение |

| Speedtest |  | Ещё один сайт, чьей визитной карточкой является необычный дизайн. Speedtest позволяет определить не только скорость, но и имя провайдера, и прочие полезные данные. На сайте также настроена функция просмотра истории проверок определённым пользователем |

| Banki |  | Ресурс с весьма интересным названием позволяет не только сделать стандартную проверку скорости, но и протестировать качество воспроизведения видео файла. Вверху картинки можно будет найти имя вашего провайдера. Сайт производит оба вида проверки довольно быстро |

Проверка работы драйверов на маршрутизаторе

Выбрав один из вариантов, вы можете безошибочно определить, действительно ли с вашим Wi-Fi роутером что-то не так. Если же результаты теста скорости интернета на компьютере и на роутере оказались одинаковыми, значит, проблема может крыться в неисправности драйвера.

Этот шаг займёт у вас буквально пару минут:

- Зайдите в папку «Диспетчер устройств». Её проще найти через меню «Поиск».

Заходим в папку «Диспетчер устройств»

Заходим в папку «Диспетчер устройств» - Далее необходимо перейти во вкладку «Сетевые адаптеры».

Переходим во вкладку «Сетевые адаптеры»

Переходим во вкладку «Сетевые адаптеры» - Среди предложенных вариантов необходимо найти файл с названием модели маршрутизатора:

- если файл был найден, попробуйте обновить драйвера. Для этого стоит нажать на них правой кнопкой мыши, и выбрать функцию «Обновить драйвер» из всплывающего меню;

Нажимаем на название драйвера правой кнопкой мыши и выбираем функцию «Обновить драйвер»

Нажимаем на название драйвера правой кнопкой мыши и выбираем функцию «Обновить драйвер» - если файл не был найден, значит, произошёл сбой в работе драйверов, и они требуют повторной загрузки. Для этого можно воспользоваться программным обеспечением, которое прилагалось к роутеру во время его покупки. В другом случае нужно зайти на официальный сайт производителя конкретной модели, и найти нужный драйвер там.

Если драйвера не обнаружены, заходим на официальный сайт производителя модели роутера и скачиваем их

Если драйвера не обнаружены, заходим на официальный сайт производителя модели роутера и скачиваем их

Важно! Для успешного осуществления этих действий вам всё же нужно подключение к Интернету. Отправьтесь туда, где можно установить соединение с Wi-Fi или временно раздайте интернет с мобильного устройства.

Установка драйвера потребует последующей перезагрузки компьютера, поскольку в противном случае продукты не смогут функционировать в полной мере.

Определение правильности настроек Wi-Fi роутера

Для того чтобы быстро осуществить смену настроек, необходимо перейти в браузер.

Важно! Для реализации этого шага нам не понадобится интернет-соединение.

Какие действия необходимо осуществить?

- Как уже было сказано, вводим в поисковике IP-адрес маршрутизатора. Его можно найти, как правило, на обратной стороне устройства.

Ищем IP-адрес маршрутизатора на обратной стороне роутера и вводим в поиск браузера

Ищем IP-адрес маршрутизатора на обратной стороне роутера и вводим в поиск браузера - После поиска вы увидите два поля, куда будет необходимо ввести логин и пароль. Если вы предварительно не меняли его, то введите те значения, что установлены по умолчанию (также находятся на обороте устройства).

Водим логин и пароль, нажимаем кнопку «Отправить»

Водим логин и пароль, нажимаем кнопку «Отправить» На обратной стороне роутера находятся данные логина и пароля

На обратной стороне роутера находятся данные логина и пароля - Далее нужно нажать на кнопку «ОК», и выйти из окна. Для дальнейшей работы не потребуется даже перезагрузки компьютера.

После этого считается, что базовые настройки роутера были произведены.

Все вышеописанные шаги предоставляют вам возможность исправить ту или иную неполадку в маршрутизаторе. Если же проблема так и не была решена, это может говорить о том, что устройство нуждается в более глубоком ремонте. Для этого необходимо доверить ремонт роутера квалифицированному специалисту.

Видео — Почему отключается интернет через роутер

Как проверить роутер на исправность

Если у вас возникли проблемы с интернет-соединением, проблема может крыться в неисправности роутера. Существует несколько способов проверить работоспособность данного устройства.

Первое, что нужно сделать – удостовериться в том, что неисправность касается именно роутера. Сделать это очень просто, попробуйте подключиться к сети как минимум с двух устройств. Также обязательно нужно прибегнуть к стандартной перезагрузке роутера путём нажатия кнопки.

Как проверить роутер на исправность

- Отключенный Wi-Fi модуль или кнопка питания на роутере. Если вы не уверены, что все кнопки на самом маршрутизаторе подключены правильно, обязательно сверьтесь с инструкцией.

Проверяем правильно ли включен Wi-Fi модуль или кнопка питания на роутере

- Аппаратные проблемы. В качестве примера можно привести отходящий штекер, повреждение провода, последствия ударов и падений.

Проверяем аппаратные части роутера

- Вопрос оплаты услуг провайдера. В этом случае важно удостовериться, что предварительная оплата интернет-услуги действительно была произведена успешно.

Проверяем прошла ли оплата за интернет-услуги

- Наличие проблем с настройками роутера. Для того чтобы определить, что проблема – именно в этом, необходимо в поисковой строке браузера ввести IP-адрес роутера.

Проверяем настройки роутера

- Необходимость изменения канала маршрутизатора. Возможность этих манипуляций осуществляется через так называемую «Панель управления» на компьютере.

Меняем канал маршрутизатора через «Панель управления»

- Сбои в работе самого провайдера. Необходимо позвонить поставщику услуг, и выяснить, не проводятся ли какие-либо ремонтные работы, а также поинтересоваться о качестве и скорости предоставляемого интернета. Это можно сделать дополнительно с помощью специальных ресурсов, о которых и пойдёт речь далее.

Это – очередная проблема, которая по ошибке может быть принята за неисправность маршрутизатора. Подобные проверки должны осуществляться согласно следующему алгоритму:

Важно! Перед проверкой рекомендуется выключить устройство и снова включить его только примерно через 5 минут.

- Извлеките из роутера Ethernet-кабель, и подсоедините его к ноутбуку или компьютеру.

Извлекаем из роутера Ethernet-кабель, и подсоединяем его к ноутбуку или компьютеру

- Проанализируйте качество и скорость интернета. Вполне вероятно, что разницу вам удастся ощутить невооружённым взглядом. Тем не менее, для этого лучше использовать специально предусмотренные ресурсы.

Проверяем скорость интернета

- При необходимости можно осуществить тот же тест, восстановив соединение роутера с Ethernet-кабелем.

| Сайт | Скриншот | Особенности |

|---|---|---|

| PR-CY |

| С помощью PR-CY реально произвести тест всего за несколько секунд. Всё, что необходимо для запуска услуги – это нажать на кнопку «Проверить скорость». При этом пользователю предоставляется возможность выбора сервера. Это сайт, основное достоинство которого заключается в качестве проверки. Так, по времени 2ip может осуществлять проверку несколько дольше, чем аналоги. Тем не менее на экране обязательно появятся результаты определения как входящей, так и исходящей скорости |

| Yandex.ru |

| Также измерить качество Интернета можно с помощью Яндекса. Ресурс отличается высокой скоростью обработки данных и простотой в использовании. Здесь отдельно проверяется входящее и исходящее соединение |

| Speedtest |

| Ещё один сайт, чьей визитной карточкой является необычный дизайн. Speedtest позволяет определить не только скорость, но и имя провайдера, и прочие полезные данные. На сайте также настроена функция просмотра истории проверок определённым пользователем |

| Banki |

| Ресурс с весьма интересным названием позволяет не только сделать стандартную проверку скорости, но и протестировать качество воспроизведения видео файла. Вверху картинки можно будет найти имя вашего провайдера. Сайт производит оба вида проверки довольно быстро |

Выбрав один из вариантов, вы можете безошибочно определить, действительно ли с вашим Wi-Fi роутером что-то не так. Если же результаты теста скорости интернета на компьютере и на роутере оказались одинаковыми, значит, проблема может крыться в неисправности драйвера.

Этот шаг займёт у вас буквально пару минут:

- Зайдите в папку «Диспетчер устройств». Её проще найти через меню «Поиск».

Заходим в папку «Диспетчер устройств»

- Далее необходимо перейти во вкладку «Сетевые адаптеры».

Переходим во вкладку «Сетевые адаптеры»

- Среди предложенных вариантов необходимо найти файл с названием модели маршрутизатора:

- если файл был найден, попробуйте обновить драйвера. Для этого стоит нажать на них правой кнопкой мыши, и выбрать функцию «Обновить драйвер» из всплывающего меню;

Нажимаем на название драйвера правой кнопкой мыши и выбираем функцию «Обновить драйвер»

- если файл не был найден, значит, произошёл сбой в работе драйверов, и они требуют повторной загрузки. Для этого можно воспользоваться программным обеспечением, которое прилагалось к роутеру во время его покупки. В другом случае нужно зайти на официальный сайт производителя конкретной модели, и найти нужный драйвер там.

Если драйвера не обнаружены, заходим на официальный сайт производителя модели роутера и скачиваем их

Важно! Для успешного осуществления этих действий вам всё же нужно подключение к Интернету. Отправьтесь туда, где можно установить соединение с Wi-Fi или временно раздайте интернет с мобильного устройства.

Установка драйвера потребует последующей перезагрузки компьютера, поскольку в противном случае продукты не смогут функционировать в полной мере.

Для того чтобы быстро осуществить смену настроек, необходимо перейти в браузер.

Важно! Для реализации этого шага нам не понадобится интернет-соединение.

Какие действия необходимо осуществить?

- Как уже было сказано, вводим в поисковике IP-адрес маршрутизатора. Его можно найти, как правило, на обратной стороне устройства.

Ищем IP-адрес маршрутизатора на обратной стороне роутера и вводим в поиск браузера

- После поиска вы увидите два поля, куда будет необходимо ввести логин и пароль. Если вы предварительно не меняли его, то введите те значения, что установлены по умолчанию (также находятся на обороте устройства).

Водим логин и пароль, нажимаем кнопку «Отправить»

На обратной стороне роутера находятся данные логина и пароля

- Далее нужно нажать на кнопку «ОК», и выйти из окна. Для дальнейшей работы не потребуется даже перезагрузки компьютера.

После этого считается, что базовые настройки роутера были произведены.

Все вышеописанные шаги предоставляют вам возможность исправить ту или иную неполадку в маршрутизаторе. Если же проблема так и не была решена, это может говорить о том, что устройство нуждается в более глубоком ремонте. Для этого необходимо доверить ремонт роутера квалифицированному специалисту.

Как проверить роутер: последовательность действий с картинками

Распространенной является ситуация, когда некое сетевое устройство, в том числе домашний роутер, не реагирует ни на что, и пользователь решает: оно неисправно. Как проверить роутер на работоспособность?

Выйти из строя может любое из устройств, сам роутер или его блок питания. К тому же, роутер может быть настроен в режим, в котором он «недоступен» даже через ping. Как это все обойти, чтобы понять, что именно неисправно на самом деле – мы и должны рассмотреть.

Роутер и адаптер питания

Первое действие, которое нужно выполнить – сброс настроек. Без этого, пытаться что-то определить будет бессмысленно. Также желательно перед включением достать заведомо исправный блок питания, совместимый с данным устройством. Если горит лампочка «Сеть» – это не значит, что «все работает» (напряжение адаптера, к примеру, может быть не отфильтровано, а светодиод – будет гореть все равно).

Ниже приводится последовательность действий, выполняемая стандартно: аппаратный сброс, настройка сетевой карты, ping.

Важно знать, что использование адаптеров питания, не внесенных изготовителем в список рекомендованных – лишает гарантии.

Стандартная последовательность действий

Сброс предыдущих настроек

Прежде всего, необходимо найти кнопку reset, установленную на корпусе роутера. Она – существует в любом случае:

Кнопка reset

У фирмы ASUS кнопка имеет название «reset/restore» (сброс/восстановление). Если удалось найти требуемое, выполняют следующее:

- Все сигнальные кабели – должны быть отключены. Включают блок питания роутера, ждут 1,5 минуты

- Кнопку сброса на корпусе роутера – нажимают, не отпуская ее 10-19 секунд (это важно)

- Отпустив кнопку, получим устройство с настройками «по умолчанию»

В процессе удерживания кнопки, индикаторы должны «мигнуть» или поменять сочетание включенных. Как только это произойдет, reset отпускают.

Важно знать, что удерживать reset более 20 секунд – значит, перевести устройство в аварийный режим восстановления (что верно как минимум для роутеров ASUS). Будьте внимательны.

Когда сброс выполнен, сам роутер можно отключить (чтобы подсоединить к нему шнур LAN). Так, как рассмотрено выше, сброс выполняют на подавляющем большинстве моделей устройств. Кроме совсем экзотичных 3Com (найдите инструкцию к ним).

Настраиваем сетевую карту

Ищите инструкцию к роутеру. В ней указано значение адреса IP, по которому он доступен. Для Д-Линк DIR-XX это 192.168.0.1. Для многих других моделей – 192.168.1.1.

Роутер подключают к компьютеру так: любой из 4-х портов LAN – соединяют с сетевой картой (посредством патч-корда).

Затем, настраивают сетевую карту компьютера:

- Выполняют переход «Протокол Интернета TCP/IP» -> «Свойства»

- В качестве IP-адреса, указывают значение, отличающееся от IP роутера последней цифрой (см. пример)

- Маска – обязательно «с последним 0»

- В качестве шлюза – указывают сам роутер (его IP).

Результат будет выглядеть так:

Пример настройки сетевой карты (под Д-Линк DIR)

После нажатия «OK», включите питание роутера. И подождите 1-2 минуты.

Выполняем команду Ping

Откройте консоль с командной строкой. Эта программа должна запускаться с правами администратора.

Затем, выполняем последнее действие: набираем ping «адрес роутера» Enter. Правильный результат – выглядит вот как:

Результат ping-а

Что проверять:

- Время отклика (time) – должно быть примерно одним (и – не более нескольких ms)

- Если Lost больше, чем 0% (но меньше 100%) – роутер неисправен

- При повторной команде ping, результат – не слишком отличается от первого

Собственно, это все. Если с ping-ом – «не получилось», возможно, устройство находится в режиме восстановления. Вывести его из этого режима нельзя, а прошивку устанавливать рекомендуется в СЦ (несем роутер в сервисный центр). Вот теперь – точно, все.

Дополнительные советы

Как сбросить роутер (если кому-то не очень понятно) – будет показано в видеоролике. Часто, хотя не всегда, всю информацию – указывают на этикетке. Там можно найти и значение IP-адреса.

Наклейка на корпусе

Для роутеров, не имеющих портов LAN, действия – те же самые, но подключаться к устройству нужно через Wi-Fi (выполнив поиск сети через 2 минуты после включения). Затем, открываете консоль и выполняете ping. Удачной настройки!

Проверяем правильно ли включен Wi-Fi модуль или кнопка питания на роутере

Проверяем правильно ли включен Wi-Fi модуль или кнопка питания на роутере Проверяем аппаратные части роутера

Проверяем аппаратные части роутера Проверяем прошла ли оплата за интернет-услуги

Проверяем прошла ли оплата за интернет-услуги Проверяем настройки роутера

Проверяем настройки роутера Меняем канал маршрутизатора через «Панель управления»

Меняем канал маршрутизатора через «Панель управления» Извлекаем из роутера Ethernet-кабель, и подсоединяем его к ноутбуку или компьютеру

Извлекаем из роутера Ethernet-кабель, и подсоединяем его к ноутбуку или компьютеру Проверяем скорость интернета

Проверяем скорость интернета Заходим в папку «Диспетчер устройств»

Заходим в папку «Диспетчер устройств» Переходим во вкладку «Сетевые адаптеры»

Переходим во вкладку «Сетевые адаптеры» Нажимаем на название драйвера правой кнопкой мыши и выбираем функцию «Обновить драйвер»

Нажимаем на название драйвера правой кнопкой мыши и выбираем функцию «Обновить драйвер» Если драйвера не обнаружены, заходим на официальный сайт производителя модели роутера и скачиваем их

Если драйвера не обнаружены, заходим на официальный сайт производителя модели роутера и скачиваем их Ищем IP-адрес маршрутизатора на обратной стороне роутера и вводим в поиск браузера

Ищем IP-адрес маршрутизатора на обратной стороне роутера и вводим в поиск браузера Водим логин и пароль, нажимаем кнопку «Отправить»

Водим логин и пароль, нажимаем кнопку «Отправить» На обратной стороне роутера находятся данные логина и пароля

На обратной стороне роутера находятся данные логина и пароля