Зачем нужен брандмауэр или фаервол

windows | безопасность | для начинающих | интернет

Вы, наверное, слышали, что брандмауэр Windows 10, 8.1 или Windows 7 (как, впрочем и другой любой другой операционной системы для компьютера) является важным элементом защиты системы. Но знаете ли вы точно, что это такое и что он делает? Многие люди не знают. В этот статье постараюсь популярно рассказать о том что такое брандмауэр (его также называют фаервол), зачем он нужен и еще о некоторых вещах, имеющих отношение к теме. Статья предназначена для начинающих пользователей.

Суть брандмауэра состоит в том, что он контролирует или фильтрует весь трафик (данные, передаваемые по сети) между компьютером (или локальной сетью) и другими сетями, например сетью Интернет, что наиболее типично. Без использования фаервола, может проходить любой тип трафика. Когда брандмауэр включен, проходит только тот сетевой трафик, который разрешен правилами брандмауэра.

См. также: как отключить брандмауэр Windows (отключение брандмауэра Windows может потребоваться для работы или установки программ)

Почему в Windows 7 и более новых версиях брандмауэр является частью системы

Очень многие пользователи сегодня используют роутеры для доступа к Интернету сразу с нескольких устройств, что, по сути тоже является своеобразным фаерволом. При использовании прямого Интернет-подключения через кабель или DSL модем, компьютеру присваивается публичный IP-адрес, обратиться к которому можно с любого другого компьютера в сети. Любые сетевые службы, которые работают на Вашем компьютере, например сервисы Windows для совместного использования принтеров или файлов, удаленного рабочего стола могут быть доступны для других компьютеров. При этом, даже когда Вы отключаете удаленный доступ к определенным службам, угроза злонамеренного подключения все равно остается — прежде всего, потому что рядовой пользователь мало задумывается о том, что в его ОС Windows запущено и ожидает входящего подключения, а во вторых — по причине различного рода дыр в безопасности, которые позволяют подключиться к удаленной службе в тех случаях, когда она просто запущена, даже если входящие подключения в ней запрещены.

Первая версия Windows XP, а также предыдущих версий Windows не содержали встроенного брандмауэра. А как раз с выходом Windows XP и совпало повсеместное распространение сети Интернет. Отсутствие фаервола в поставке, а также малая грамотность пользователей в плане Интернет-безопасности, привела к тому, что любой компьютер, подключенный к Интернет с Windows XP мог быть заражен в течение пары минут в случае целенаправленных действий.

Первый брандмауэр Windows был представлен в Windows XP Service Pack 2 и с тех пор фаервол по умолчанию включено во всех версиях операционной системы. И те службы, о которых мы говорили выше, ныне изолированы от внешних сетей, а брандмауэр запрещает все входящие соединения за исключением тех случаев, когда это прямо разрешено в настройках брандмауэра.

Это предотвращает подключение других компьютеров из сети Интернет к локальным службам на вашем компьютере и, кроме этого, контролирует доступ к сетевым службам из Вашей локальной сети. Именно по этой причине, всякий раз при подключении к новой сети Windows спрашивает о том, домашняя это сеть, рабочая или же общественная. При подключении к домашней сети, брандмауэр Windows разрешает доступ к этим службам, а при подключении к общественной — запрещает.

Именно по этой причине, всякий раз при подключении к новой сети Windows спрашивает о том, домашняя это сеть, рабочая или же общественная. При подключении к домашней сети, брандмауэр Windows разрешает доступ к этим службам, а при подключении к общественной — запрещает.

Другие функции брандмауэра

Брандмауэр представляет собой барьер (отсюда название фаервол — с англ. «Огненная стена») между внешней сетью и компьютером (или локальной сетью), которая находится под его защитой. Главная защитная функция брандмауэра для домашнего использования — блокировка всего нежелательного входящего Интернет-трафика. Однако, это далеко не все, что может фаервол. Учитывая то, что фаервол «находится между» сетью и компьютером, он может использоваться для анализа всего входящего и исходящего сетевого трафика и решать, что с ним делать. Например, брандмауэр моет быть настроен для блокировки определенного типа исходящего трафика, вести журнал подозрительной сетевой активности или всех сетевых подключений.

В брандмауэре Windows вы можете настроить разнообразные правила, которые будут разрешать или запрещать определенные типы трафика. Например, могут быть разрешены входящие подключения только с сервера с определенным IP адресом, а все остальные запросы будут отклоняться (это может пригодиться, когда Вам требуется подключаться к программе на компьютере с рабочего компьютера, хотя лучше использовать VPN).

Фаервол — это не всегда программное обеспечение, как всем известный брандмауэр Windows. В корпоративном секторе могут использоваться тонко настроенные программно-аппаратные комплексы, выполняющие функции фаервола.

Если вы имеете дома Wi-Fi роутер (или просто роутер), он также действует в роли своего рода аппаратного брандмауэра, благодаря своей функции NAT, которая предотвращает доступ извне к компьютерам и другим устройствам, подключенным к роутеру.

remontka.pro в Телеграм | Другие способы подписки

А вдруг и это будет интересно:

как его включить и правильно настроить?

Добрый день уважаемые читатели, с вами Тришкин Денис.

Более десяти лет назад корпорация Microsoft представила общественности Windows XP SP 2. В этой операционной системе любопытные пользователи сразу заметили новое приложение для защиты компьютера от вредоносного ПО. Одним из людей был и я.

Сегодня мне хочется рассказать вам, что такое брандмауэр Windows, какие его основные функции и всю связанную с ним информацию. Ведь наверняка это интересно не только мне.

Содержание статьи

Что это?( к содержанию ↑ )Многие пользователи хотят знать, что такое брандмауэр в Windows, также называется Firewall (фаерволл).

Это программа, которая постоянно проверяет всю информацию во время подключения к сети, в том числе Интернету. Кроме того, приложение ведет мониторинг соединений, запрашивающих доступ к рабочей машине. Он может пропускать или блокировать их. Если говорить проще, программа брандмауэр – стена между компьютером и сетью, в том числе глобальной. Если она не используется – на компьютер и обратно в виртуальное пространство может поступать любая информация. При ее подключении трафик фильтруется согласно установленным правилам. Сразу нужно уточнить, что заблокировать рекламу программа не может.

При ее подключении трафик фильтруется согласно установленным правилам. Сразу нужно уточнить, что заблокировать рекламу программа не может.

Если компьютер не имеет защиты, к личной информации могут получить доступ злоумышленники. Это происходит посредством вредоносного программного кода (известного как вирус), способного не только вывести систему из строя, но и полностью уничтожить файлы. Служба создана специально для блокирования подобных действий.

Обратите внимание, что защиту нужно использовать всегда, независимо от типа соединения с «мировой паутиной» (модем, кабель, спутник).

увеличить

В каждой сети есть определенный порт, позволяющий той или иной информации попасть в компьютер или обратно в виртуальное пространство. Наличие таких каналов напрямую зависит от типа получаемого или отправляемого трафика.

Если с компьютера не поступал запрос на передачу каких-либо данных, брандмауэр блокирует порт до того, как он доберется до рабочей станции. Иногда установка некоторого ПО, включая онлайн-игры, может открыть доступ к некоторым шлюзам, что снизит уровень безопасности.

Иногда установка некоторого ПО, включая онлайн-игры, может открыть доступ к некоторым шлюзам, что снизит уровень безопасности.

Встроенная стандартная программа защиты есть во всех версиях Windows, начиная с XP SP 2. Для проверки наличия необходимо зайти в «Панель управления», а потом выбрать Firewall или Security Center. В новых ОС от Microsoft пункт «Брандмауэр» вынесен отдельно.

Windows XP SP2

Защиту системы можно включить, как и многие другие программы этой оболочки. Нужно сделать следующее:

1Зайти в «Панель управления».

увеличить

2Выбрать «Сеть и подключения к Интернету». В случае если этого пункта нет, необходимо в левой части окна предварительно переключиться к виду по категориям.

3Выбираем иконку подключения, которое необходимо защитить.

Нажимаем «Изменение настроек подключения

Нажимаем «Изменение настроек подключения4В разделе «Брандмауэр подключения» на вкладке «Дополнительно» должна быть установлена галочка напротив графы «Защитить».

Windows 7-10

Для проверки работы фаервола на новых ОС от Microsoft нужно:

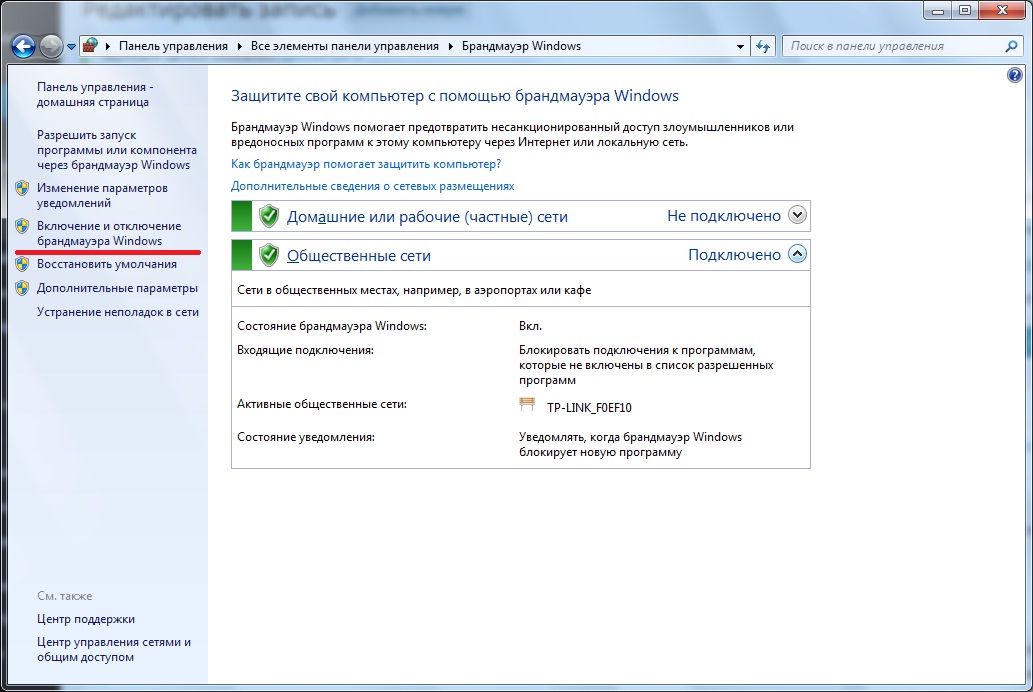

1В «Панели управления» зайти на соответствующую пиктограмму.

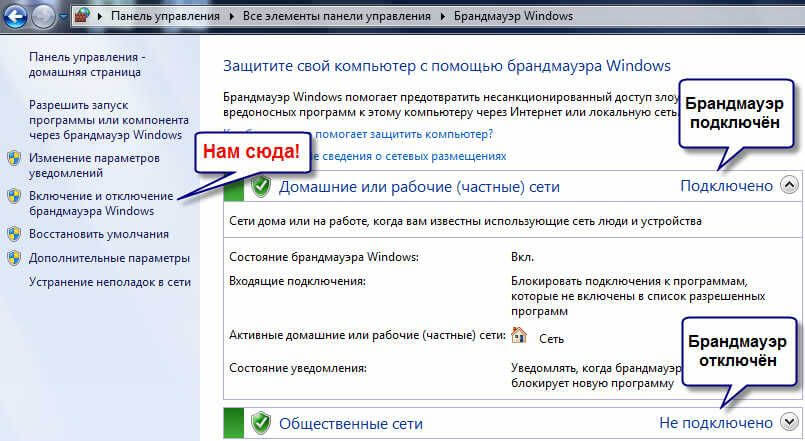

увеличить

2Если в новом окошке показан зеленый щит напротив подключения – программа работает.

увеличить

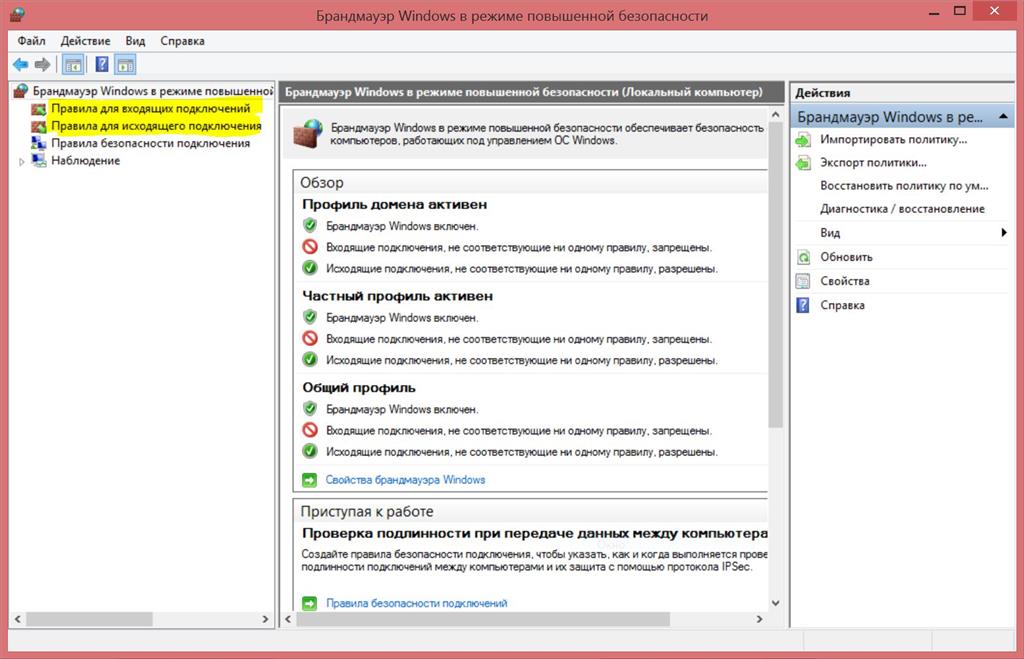

Для настройки необходимо нажать «Дополнительные параметры». На странице откроется список правил для всех подключений. Когда на компьютере запускается новое ПО, система предлагает добавить его к тому, которое разрешено (конечно же если защита активна). Для правильной работы нужно «

Теперь все будет подключаться к Интернету только с разрешения. Кроме того, ни один «червь» или «шпион» не сможет пробраться на ваш компьютер.

Теперь все будет подключаться к Интернету только с разрешения. Кроме того, ни один «червь» или «шпион» не сможет пробраться на ваш компьютер.увеличить

Если вас интересует, как отключить то или иное правило, нужно просто на соответствующем кликнуть два раза мышкой.

увеличить

Кроме новых программ в список обязательно входят все стандартные приложения и дополнения – установленные вместе с ОС.

увеличить

Что делать если нет встроенной защиты?( к содержанию ↑ )Некоторые версии операционных систем не имеют встроенного Firewall. Чтобы защитить рабочую машину от вредоносного ПО, нужно обязательно установить его. Для этого используются программные или аппаратные брандмауэры.

Аппаратные

К ним относятся многие беспроводные точки доступа и маршрутизаторы, обеспечивающие нужный уровень безопасности домашним сетям. Использовать этот вид можно и в рабочих целях. Единственное, что меняется – масштабы оборудования, позволяющего обслуживать большее количество пользователей.

Программные

Этот вид защиты прекрасно подходит для личных компьютеров. По большей части он разрабатывается другими производителями. В основном к ним относятся так называемые антивирусы, которые кроме защиты файлов, предлагают и безопасность трафика. Нередко предоставляется и множество других дополнительных функций. Самыми известными из них можно смело назвать Kaspersky и NOD. Это платные программы, которые считаются действенней остальных.

К сожалению, они также потребляют много ресурсов компьютера, заставляя работать остальное ПО медленнее. Но если выбирать, нужны ли они или нет, смело можно заявить – да. Учитывая просто невероятное количество различных вирусов, занести «заразу» без этих программ можно многими способами.

Сам по себе Firewall не может на все 100% защитить систему. Вместе с тем софт выполняет ключевые функции. Поэтому в первую очередь устанавливается он (или просто включается), а потом предпринимаются дополнительные меры. Они могут состоять из обновления системы или установки антивируса.

Использование брандмауэра в пределах одной сети( к содержанию ↑ )Все чаще сегодня пользователи компьютера подключаются не только к Интернету, но и к сетям, состоящим из нескольких устройств. И не ясно, нужно ли включать брандмауэр на одном аппарате или сразу на всех.

Специалисты, разрабатывающие это ПО, рассказали, что программу нужно задействовать не только на всех машинах сети, но и проверять, чтобы она охватывала каждое подключение.

Рекомендации по использованию( к содержанию ↑ )увеличить

Главное – фаервол всегда должен работать, если не используется стороння программа. Это позволит обезопасить свой компьютер. При этом в 95% случаях спасет сборка со стандартными параметрами. Если присутствует программа стороннего разработчика, скорее всего обычный брандмауэр автоматически отключится. Это предусмотрено, чтобы не возникало конфликтов внутри системы.

Это позволит обезопасить свой компьютер. При этом в 95% случаях спасет сборка со стандартными параметрами. Если присутствует программа стороннего разработчика, скорее всего обычный брандмауэр автоматически отключится. Это предусмотрено, чтобы не возникало конфликтов внутри системы.

Если на первый взгляд кажется, что встроенное ПО имеет скромные возможности – не стоит сразу расстраиваться. Присутствует и расширенный вариант. Для его активации необходимо выбрать «Дополнительные параметры», что откроет пользователю режим повышенной безопасности. Он позволяет выставлять необходимые свойства на локальном компьютере, удаленном, а также управлять групповой политикой.

увеличить

Каждый отдельный профиль имеет некоторые наборы правил, что ускоряет настройку системы. Конечно же, их можно поменять и даже добавить собственные для всех соединений, как входящих, так и исходящих. Поможет специальный мастер, действие которого разделено на несколько этапов.

По сравнению с первыми версиями Firewall, новые наделены массой дополнений.

Проблемы с запуском( к содержанию ↑ )Например, фильтр трафика проводится на основе сразу нескольких факторов:

исходных и целевых IP-адресов

типов сетевых интерфейсов

портов и других

увеличить

Иногда может возникнуть ситуация, когда не работает брандмауэр.

Чаще всего возникает ошибка 0×80070422.

Не стоит сразу волноваться, что вирус уничтожил программу. Все просто – этот код означает отключение автоматического запуска.

Что такое брандмауэр в компьютере? Что такое брандмауэр Windows – его настройки и использование

Брандмауэр Windows – это системная утилита, созданная по принципу Firewall. Она представляет собой межсетевой экран , который блокирует доступ к нежелательным ресурсам. Также брандмауэр способен блокировать доступ в интернет тем программам, которые пользователь выберет сам. Это достигается путем настройки правил экрана. Файрволл является частью Центра обеспечения безопасности.

Это достигается путем настройки правил экрана. Файрволл является частью Центра обеспечения безопасности.

Многие пользователи стремятся его отключить , так как либо не понимают все плюсы его использования, либо ставят сторонние программы для решения таких задач. Брандмауэр появился еще в Windows XP, но та версия была настолько нестабильна, что вирусу ничего не стоило заразить компьютер. В пакете обновления SP3 уязвимости были исправлены, а к моменту выхода Vista этот компонент системы стал полноценным защитником ОС от вторжения извне.

Как включить брандмауэр

В некоторых сторонних сборках ОС Windows межсетевой экран отключен намеренно, так как он, по мнению некоторых, тормозит работу системы и вообще мешает. Это неразумно, поскольку при отсутствии стороннего софта с такими же возможностями компьютер подвергается угрозе заражения. И это весьма опасно, вопреки мнению некомпетентных пользователей, которые мнят себя хакерами. Включить Брандмауэр Windows очень просто.

Нужно открыть «Панель управления », выбрать пункт «Администрирование » и в открывшемся окне выбрать «Службы ». Подождем, пока запустится список. В перечне служб выбираем «Брандмауэр Windows » и щелкаем по надписи два раза. В графе «Тип запуска » выбираем «Автоматически » и ниже кликаем на кнопку «Запустить ».

Теперь межсетевой экран работает в автоматическом режиме . Он будет вести себя тихо до тех пор, пока пользователь не попытается посетить веб-узел с заведомо вредоносным контентом. Тогда пользователь получит предупреждение и запросит действие пользователя (блокировать доступ или разрешить).

Как отключить сетевой экран

Если вы установили сторонние утилиты с возможностью блокирования нежелательных соединений, то штатный компонент Windows вам точно не нужен. Его можно отключить . Процесс схож с процедурой включения.

Идем в «Панель управления », затем в пункт меню «Администрирование ». Два раза кликаем на пункт «Службы », выбираем «Брандмауэр Windows ». В открывшемся окне щелкаем на кнопку «Остановить » и выбираем тип запуска «Отключено ».

Два раза кликаем на пункт «Службы », выбираем «Брандмауэр Windows ». В открывшемся окне щелкаем на кнопку «Остановить » и выбираем тип запуска «Отключено ».

Теперь межсетевой экран не будет докучать сообщениями. Главное – не забыть настроить стороннюю программу.

Настройки встроенного фаервола

Межсетевой экран можно настроить как угодно, в соответствии с выбранным уровнем безопасности. В большинстве случаев хватает стандартных настроек, рекомендованных компанией Microsoft. Но для тонкой настройки придется выполнить ряд действий.

Первым делом нужно перейти в «Панели управления » на вкладку «Брандмауэр Windows » и нажать на кнопку «Использовать рекомендуемые параметры ». Если на компьютере используется несколько подключений к сети, то придется повторить процедуру для каждого из них. После этого межсетевой экран будет работать в стандартном режиме с рекомендуемыми настройками.

Создание сетевых правил

Часто стандартных настроек файрволла недостаточно для полноценной работы тех или иных программ. Экран может блокировать их доступ в интернет. И в этом случае придется создать сетевые правила, которые разрешат утилитам соединяться с нужными им серверами. Существуют отдельные правила для входящих и исходящих подключений. Если приложению нужно использовать оба, то следует создать два правила.

Для создания правила идем в «Панель управления », выбираем вкладку «Администрирование » и там щелкаем по надписи «Брандмауэр Windows в режиме повышенной безопасности ». Здесь нужно выбрать пункт «Правила для входящих подключений » и нажать на кнопку «Создать правило ». Откроется специальный мастер, в котором уже будет стоять галочка на пункте «Для программы ». Нажимаем «Далее » и при помощи кнопки «Обзор » выбираем исполняемый файл нужного приложения (к примеру, skype. exe). Нажимаем кнопку «Далее » и отмечаем пункт «Разрешить подключение ». Затем нажимаем два раза кнопку «Далее » и присваиваем правилу имя (skype). Теперь можно нажать «Готово ». Правило создано. Для того, чтобы все заработало нужно перезагрузить компьютер.

exe). Нажимаем кнопку «Далее » и отмечаем пункт «Разрешить подключение ». Затем нажимаем два раза кнопку «Далее » и присваиваем правилу имя (skype). Теперь можно нажать «Готово ». Правило создано. Для того, чтобы все заработало нужно перезагрузить компьютер.

Точно так же создаются правила для исходящих подключений. Только нужно в окне слева выбрать соответствующую вкладку.

С помощью штатного межсетевого экрана ОС Windows можно обезопасить свой компьютер даже без использования специализированных антивирусных продуктов (которые, как известно, платные). Достаточно потратить немного времени на настройку брандмауэра Windows, и ваш компьютер будет защищен от любого типа угроз. Включая всевозможные вредоносные вирусы и хакерские атаки.

Рано или поздно, каждый человек который активно пользуется компьютером и интернетом, задается вопросом, а что такое брандмауэр windows? Не каждый знает насколько это эффективный инструмент, который способен защитить ваш компьютер от большинства проблем извне.

Правильно настроенный брандмауэр виндовс в сочетании с антивирусной программой, способны защитить ваш компьютер от подавляющего большинства вирусов и атак злоумышленников. Что такое брандмауэр и как с ним работать, читаем далее…

Брандмауэр Windows, он же фаервол (firewall) – это программа проверяющая все данные и подключения из сети интернет, которые запрашивают доступ к вашему компьютеру. В зависимости от настроек брандмауэра, он либо пропускает либо блокирует данные поступающие в ваш компьютер.

Если еще проще, брандмауэр – это стена между интернетом и вашим компьютером.

В операционной системе Windows есть встроенные брандмауэр, но не у всех он по умолчанию включен и находится в работоспособном состоянии. Если на вашем компьютере установлена пиратская версия виндовс, то с большой долей вероятности могу утверждать что он у вас выключен.

Для того чтобы проверить в каком состоянии находится ваш брандмауэр, откройте “Панель управления” и найдите соответствующую пиктограмму

По нажатии на неё, откроется окно управления брандмауэром. Если вы видите изображение зеленого щита напротив подключения, значит ваш брандмауэр находиться во включенном состоянии.

Если вы видите изображение зеленого щита напротив подключения, значит ваш брандмауэр находиться во включенном состоянии.

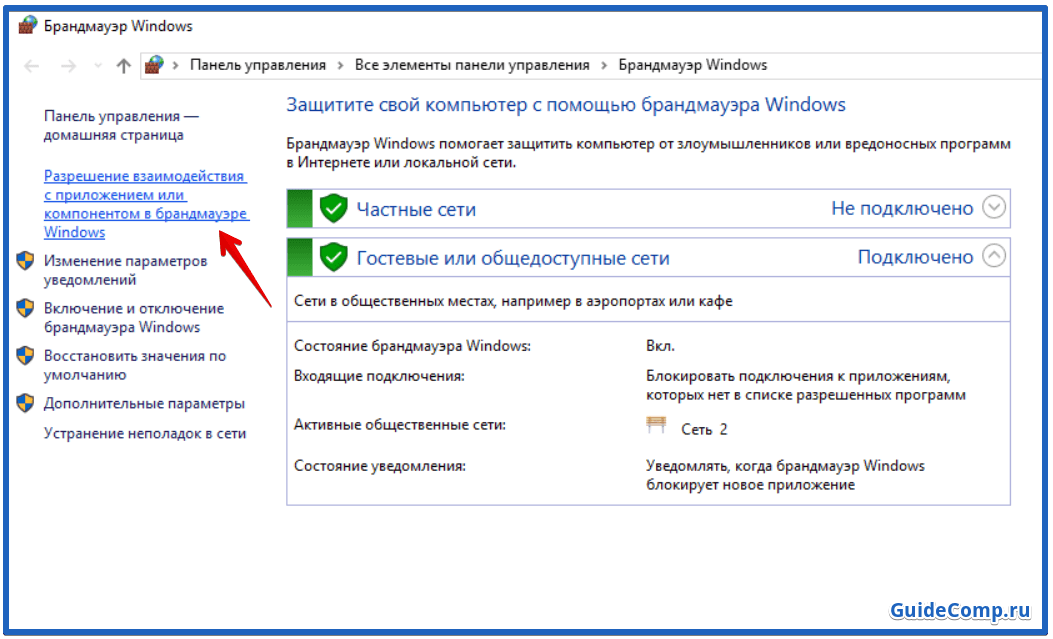

Для настройки брандмауэра, нажмите в левой колонке кнопку “Дополнительные параметры”

В этом окне можно просмотреть правила для входящих и исходящих подключений. В момент первого запуска программы, которая требует подключения к сети интернет, она будет предлагать создать правило для брандмауэра (при условии что брандмауэр активен).

Помимо сторонних программ, правила для подключений имеют также и встроенные в windows программы и приложения.

Для включения или отключения правила, нажмите на нем два раза мышкой, для создания нового правила, нажмите правой кнопкой мыши на соответствующем подключении (исходящее/входящее) и выберите “Создать правило”

Если вас интересует как отключить брандмауэр, расскажу. Для этого вернитесь в главное окно брандмауэра и выберите пункт “Включение/Отключение брандмауэра…”

Дальше думаю понятно…

Теперь давайте посмотрим как все это дело работает. На тестовый компьютер я установил программу для скачивания торрентов – Utorrent. При первом запуске появилось окно брандмауэра, предупреждающее о том что программа пытается получить доступ к интернету

На тестовый компьютер я установил программу для скачивания торрентов – Utorrent. При первом запуске появилось окно брандмауэра, предупреждающее о том что программа пытается получить доступ к интернету

Для нормальной работы программы, нажимаем “Разрешить доступ”. Правда удобно? Теперь без вашего ведома, ни одна программа не сможет подключиться к интернету, также как и ни одна “зараза” из интернета не сможет подключиться к вам.

Чтобы добавить в исключения брандмауэра уже установленную программу. Нужно открыть “Разрешить запуск программы или компонента…”

И там нажать на “Изменить параметры”, после чего нажать на “Разрешить другую программу” и выбрать её из списка. Если в списке нет нужной вам программы, жмите кнопку “Обзор” и укажите относительный путь к файлу запуска программы

Как видите, настроить брандмауэр виндовс может любой, даже самый робкий новичок.

Некоторые термины новичка-застройщика могут сбить с толку. Например, такой — брандмауэр в строительстве. Что это, зачем существует этот строительный элемент, почему он подчас бывает востребован – на все эти вопросы иногда быстрого ответа нет. Эта статья как раз и дает такие ответы.

Что это, зачем существует этот строительный элемент, почему он подчас бывает востребован – на все эти вопросы иногда быстрого ответа нет. Эта статья как раз и дает такие ответы.

Начнем с названия. Что означает сам термин «брандмауэр в строительстве»? Происхождение термина немецкое от слова Brandmauer (Brand — пожар, соответственно Mauer — стена).

Отсюда сразу становится ясна функция этого элемента строительства.

Он предназначен для предотвращения распространения огня (пожара).

Обычно этот противопожарный барьер представляет собой капитальную, как правило, глухую стену, возведенную из огнеупорных материалов. Эта стена разделяет помещения на отсеки внутри здания, либо служит преградой огню между зданиями.

Т.е.брандмауэр — это просто капитальная стенка , которая строится на одной (или на 2) стороне . Также он может представлять собой огнеупорную преграду, отсекающую огонь с обеих сторон (чаще всего такие сооружения возводятся на предприятиях и заводах). Брандмауэр еще иногда может устанавливаться и на крыше, в этом случае он будет называться крышевым и представлять собой вертикальную стенку.

Брандмауэр еще иногда может устанавливаться и на крыше, в этом случае он будет называться крышевым и представлять собой вертикальную стенку.

При устройстве стандартного брандмауэра необходимо выдерживать ряд следующих условий.

- Если стена сооружается природного камня, ее усредненная должна превышать значение 500 мм. Если стена — это кирпичная кладка, то ее толщина должна быть больше 250 мм.

- Как поступить в том случае, если строительный брандмауэр получается очень большим по высоте и ширине? В этом индивидуальном случае монтируются железобетонные столбы, а пространство между столбами заполняют стенами из огнеупорного изделия, которые имеют меньшую толщину. Это значительно экономит средства при строительстве и снижает вес сооружения, следовательно, давление на весь фундамент.

- При обустройстве стандартного брандмауэра исключается наличие окон или дверей в нём. Если же такое наличие необходимо технологически, то проемы, а также двери выполняется только из негорючих стройматериалов, а вентиляционные воздухоотводы при этом должны снабжаться автоматической задвижкой из специального негорючего материала, все зазоры при монтаже должны быть аккуратно загерметизированны раствором.

Окна при этом делаются из армированного стекла или, как вариант, из стеклоблоков.

Окна при этом делаются из армированного стекла или, как вариант, из стеклоблоков. - Предел огнестойкости употребляемых строительных материалов должен превышать 4 часа.

- Высота брандмауэра, как правило, немного превышает общую высоту здания. Общепринятый показатель таков: эта высота должна возвышаться на 600 мм над кровлей, которая изготовлена из горючего материала, и на 300 мм превышать несгораемую кровлю.

Подытоживая, еще раз подчеркнем предназначение рассмотренного строительного элемента.

Мало кто представляет для чего нужен Брандмауэр или, как его еще называют Firewall, в операционной системе Windows. Далее, будет подробно рассмотрено, что это такое, и для чего он нужен. Здесь можно также узнать о надобности этой программы, в случае наличия антивируса. Будут рассмотрены и лучшие варианты для «операционки» Виндовс.

Что такое брандмауэр или фаервол

Суть данного программного обеспечения состоит в том, что оно контролирует весь трафик , который входит и выходит из компьютера по локальной сети или через интернет. Тем самым Firewall предотвращает нежелательный трафик, который не соответствует правилам программы.

Тем самым Firewall предотвращает нежелательный трафик, который не соответствует правилам программы.

Зачем нужен фаервол, каковы его функции

Своими действиями, он ограждает «железо» от заражения различными вирусами, а также от хакерских атак. В последних версиях операционной системы Windows стандартное средство защиты — брандмауэр, устанавливается по умолчанию в пакете программ.

Он также предотвращает появление зараженных рекламных объявлений, а также возникновение всплывающих окон, которые мешают работе компьютера. Защищает фаервол и от несанкционированного доступа со стороны кибермошенников и хранит информацию о компьютере пользователя, не позволяя ей передаваться на сервер и от сторонних организаций.

Как работает фаервол

Безопасность, которую обеспечивает файрвол имеет определенный принцип действия, он одинаков для всех видов брандмауэров. Все полученные данные с других компьютеров фаерволл сравнивает с установленной политикой безопасности, в случае обнаружения уязвимостей или наличия зараженных файлов, которые могут нанести вред компьютеру, он выводит соответствующее уведомление на экран компьютера и не пропускает их.

Настраивается эта программа при помощи фильтрации пакетов , когда выставляются определенные параметры, которые позволяют пропускать одни виды файлов и запрещать другие.

Нужен ли брандмауэр, если есть антивирус

Многие, сталкиваясь с брандмауэром не понимают различия между ним и антивирусом. При наличии второго они отключают файрвол, что впоследствии может привести к печальным последствиям. Необходимо понимать разницу между этими двумя видами программ.

Первые не позволяют вредоносным файлам попасть в систему компьютера, вторые же нужны для того, чтобы бороться с вирусами , которые все-таки проникли в систему, а также для борьбы с их распространением.

Лучший брандмауэр для Windows

Для операционной системы Windows разработано множество различных фаерволов. Для того чтобы выбрать конкретный нужно ознакомиться со всеми вариантами в этой статье будут представлены 6 лучших на наш взгляд брандмауэров.

Comodo Firewall

Это программа, которая распространяется на безвозмездной основе. Она обеспечивает хороший уровень защиты от внешних угроз и вирусов. Здесь предусмотрена возможность мгновенного оповещения пользователя компьютера о возможной атаке на «железо». Она обновляется автоматически через интернет. Имеется продвинутая система подсказок, которая поможет справиться даже начинающим пользователям. Отлично подходит для пользования в домашних условиях. Скачать можно с https://ru.comodo.com/software/internet_security/firewall.php

Она обеспечивает хороший уровень защиты от внешних угроз и вирусов. Здесь предусмотрена возможность мгновенного оповещения пользователя компьютера о возможной атаке на «железо». Она обновляется автоматически через интернет. Имеется продвинутая система подсказок, которая поможет справиться даже начинающим пользователям. Отлично подходит для пользования в домашних условиях. Скачать можно с https://ru.comodo.com/software/internet_security/firewall.php

Avast! Internet Security

Это бесплатная программа, которая комплексно защищает систему компьютера от сетевых угроз в режиме реального времени. Имеет мощный сетевой экран , распространяется вместе с антивирусом этой фирмы. Помогает полностью обезопасить компьютер от внешних угроз в виде хакерских атак вирусов, а также различного спама. Ссылка: https://www.avast.ru/internet-security

AVG Internet Security

Это целый пакет программ, который формирует многоуровневую защиту компьютера от внешних угроз. Распространяется условно-бесплатно, лицензия выдается сроком на год. В комплект входит сканер электронной почты и анти-спам. Использование специальной облачной технологии у этой программы позволяет серьезно экономить ресурсы компьютера. Загрузить можно: https://www.avg.com/ru-ru/internet-security

Распространяется условно-бесплатно, лицензия выдается сроком на год. В комплект входит сканер электронной почты и анти-спам. Использование специальной облачной технологии у этой программы позволяет серьезно экономить ресурсы компьютера. Загрузить можно: https://www.avg.com/ru-ru/internet-security

Outpost Firewall Pro

Программа с портативной защитой, которая зарекомендовала себя с хорошей стороны в плане борьбы с сетевыми угрозами. Она распространяется условно-бесплатно , бесплатная версия доступна в течение 30 дней. Не потребляет много ресурсов ПК.

ZoneAlarm Free Firewall

Простая утилита, которая позволяет хорошо защищать компьютер в режиме реального времени. Имеет гибкие настройки, также распространяется на бесплатной основе. Для защиты финансового благополучия пользователей ежедневно проверяет его кредитную карту. Для резервирования данных предоставляется 5 гигабайт в облачном хранилище. Загрузить можно по ссылке: https://www. zonealarm.com/software/firewall/

zonealarm.com/software/firewall/

Kerio WinRoute Firewall

Корпоративный пакет программ, предназначенный для защиты компьютеров в больших локальных сетях или офисных зданиях. В него встроены URL-фильтры, IP-роутер, VPN-сервис. Он поддерживает VoIP и UPnP.

Имеет высокую степень автоматизации и большое количество настроек. Распространяется на бесплатной основе. Новичкам здесь будет тяжело разобраться, но это того стоит. Один из самых мощных и эффективных пакетов. Ссылка:

Брандмауэры (фаерволы) — это важная часть защитного программного обеспечения, и пользователям всегда пытаются предложить что-то новое из этого. Однако Windows комплектовалась своим собственным хорошим брандмауэром, начиная с Windows XP SP2, и в большинстве случаев этого более чем достаточно.

Как считает Крис Хоффман, автор статьи «Почему (и когда) вам не стоит устанавливать фаервол стороннего производителя» на вам не обязательно нужен полный пакет безопасности типа Internet Security . Все, что вам действительно нужно установить на Windows 7, это антивирус, а Windows 8 и 8.1 теперь комплектуются собственным антивирусом. Рассмотрим подробнее данную точку зрения.

Все, что вам действительно нужно установить на Windows 7, это антивирус, а Windows 8 и 8.1 теперь комплектуются собственным антивирусом. Рассмотрим подробнее данную точку зрения.

Первичная функция брандмауэра — блокировать не запрошенные входящие соединения. Брандмауэры могут с умом блокировать различные типы соединений, например, они могут разрешать доступ к сетевым файловым ресурсам и другим услугам, когда ваш ноутбук соединен с вашей домашней сетью, но не разрешать это, когда он связан с общественной сетью Wi-Fi в кафе.

Брандмауэр помогает блокировать соединения с потенциально уязвимыми сервисами и контролирует доступ к сетевым сервисам, особенно файловым ресурсам, но также и к другим видам сервисов, которые доступны только в доверенных сетях.

До появления Windows XP SP2, в которой Брандмауэр Windows был модернизирован и работал по умолчанию, системы Windows XP, подключенные непосредственно к Интернету, заражались в среднем за четыре минуты. Черви, такие как Blaster, могли напрямую подключаться ко всем подряд. Поскольку в Windows не было брандмауэра, она впускала червя Blaster.

Поскольку в Windows не было брандмауэра, она впускала червя Blaster.

Брандмауэр защитил бы от этой угрозы, даже при том, что базовое программное обеспечение Windows было уязвимое. Даже если современная версия Windows будет уязвима для такого червя, будет чрезвычайно трудно заразить компьютер, потому что брандмауэр заблокирует весь его входящий трафик.

Брандмауэр Windows делает ту же самую работу по блокированию входящих подключений, что и брандмауэр стороннего производителя. Сторонние брандмауэры, например, которые используются в комплексных антивирусах, в ручном режиме могут давать о себе знать чаще, сообщая всплывающими окнами, что они работают, и запрашивая у вас разрешение на входящее подключение, но Брандмауэр Windows постоянно делает свою работу в фоновом режиме.

Он включен по умолчанию и будет оставаться включенным, если вы не отключите его вручную или не установите брандмауэр стороннего производителя. Вы можете найти его интерфейс в разделе «Брандмауэр Windows» на Панели управления.

Когда программе нужны входящие подключения, она должна создать правило в брандмауэре или показать всплывающее диалоговое окно и запросить разрешение.

По умолчанию Брандмауэр Windows делает только самое необходимое: блокирует входящие соединения. У него есть еще некоторые дополнительные функции, но они находятся в скрытой, менее удобной для использования части интерфейса.

Например, большинство сторонних брандмауэров дают возможность легко управлять тем, какие приложения на компьютере могут подключаться к Интернету. Когда приложение впервые производит исходящее соединение, такой брандмауэр показывает всплывающий диалог. Это дает возможность управлять тем, какие приложения на компьютере могут получать доступ к Интернету, блокируя соединения определенных приложений.

Опытным пользователям может нравиться эта функция, но она скорее всего не подойдет обычным пользователям. Им придется определить приложения, которым нужно разрешить подключаться, и могут заблокировать соединения фоновых процессов обновления, воспрепятствовав тому, чтобы связанное с ними программное обеспечение получало обновления, и поставив их под угрозу. Это также очень серьезная проблема, поскольку вы должны будете подтверждать запросы каждый раз, когда еще одно приложение будет пытаться подключиться. Если вы действительно не доверяете программе, которая пытается попасть в Интернет, возможно, в первую очередь, вам не следует запускать эту программу на своем компьютере.

Это также очень серьезная проблема, поскольку вы должны будете подтверждать запросы каждый раз, когда еще одно приложение будет пытаться подключиться. Если вы действительно не доверяете программе, которая пытается попасть в Интернет, возможно, в первую очередь, вам не следует запускать эту программу на своем компьютере.

Тем не менее, если вам нужен контроль над исходящими соединениями, то вам, вероятно, не помешает брандмауэр стороннего разработчика – например, бесплатный Comodo Firewall . В нем также будет предложен интерфейс, где вам будет легче просматривать статистику, журналы брандмауэра и другую информацию.

Для большинства же пользователей использование брандмауэра стороннего производителя просто добавляет неоправданные сложности.

У Брандмауэра Windows в действительности больше функций, чем можно было бы ожидать, хотя его интерфейс не слишком удобен:

- В Windows имеется расширенный интерфейс настройки брандмауэра, где вы можете для него. Вы можете создать правила, блокирующие соединения с интернетом определенных программ или позволяющие программе связываться только с определенными адресами.

- Вы можете использовать программу стороннего производителя, чтобы расширить функции брандмауэра Windows, заставив его тем самым запрашивать разрешение каждый раз, когда новая программа пытается соединиться с Интернетом. Среди программ, работающих в паре с Брандмауэром Windows, можно выделить — Windows 8 Firewall Control или Windows Firewall Control .

Фаервол стороннего производителя — это инструмент опытного пользователя, он не является обязательным компонентом защитного программного обеспечения. Брандмауэр Windows надежен и заслуживает доверия. Хотя люди могут дискутировать по поводу уровня обнаружения вирусов Microsoft Security Essentials или Защитника Windows, Брандмауэр Windows выполняет работу по блокированию входящих соединений так же хорошо, как и другие брандмауэры.

Нашли опечатку? Выделите и нажмите Ctrl + Enter

Что такое брандмауэр — Интернет и компьютер

Брандмауэр (или Firewall) – это программный комплекс, который служит для защиты компьютера от взлома хакерами, а также всевозможных вирусов и «троянов».

Благодаря данной системе повышается степень безопасности работы в сети и отражаются многие атаки на компьютер за счёт фильтрации некоторых информационных пакетов. Именно поэтому настоятельно рекомендуется не отключать брандмауэр. Если пользователя не устраивает стандартный брандмауэр, то его в любой момент можно поменять на сторонний. Однако полностью отключать его весьма опасно.

Firewall отслеживает и блокирует все потенциально опасные подключения, тем самым эффективно защищая личные данные пользователя. Но не стоит путать брандмауэр с антивирусными приложениями, которые предназначены для борьбы с угрозами, уже расположенными на компьютере или на съёмных носителях. Против сетевых атак антивирусы бессильны. А что такое брандмауэр и чем он занимается? Он не следит за тем, какие действия выполняются на самом компьютере (разумеется, если не передаётся информация в сеть). Главной задачей брандмауэра является наблюдение именно за сетевым трафиком. Только совместное использование антивируса и firewall может гарантировать полную безопасность компьютера.

Содержание

Для чего нужен брандмауэр

Брандмауэр на компьютере должен выполнять следующие задачи:

- Отслеживать все подозрительные соединения. Некоторые программы с компьютера могут пытаться отправить определённые данные в интернет, а также получить из него ту или иную информацию. Иногда это почтовая программа (Outlook Express), мессенджер (ICQ, MSN) – в этом случае всё нормально, но если совершенно неизвестная пользователю программа или приложение вдруг пытается самостоятельно наладить контакт со всемирной сетью – можно с высокой долей вероятности утверждать, что это «троян».

- Блокировать все порты, ненужные для работы, и анализировать трафик, идущий через открытые порты. При помощи портов компьютер общается с Интернетом. Через них же производятся атаки на ПК. Firewall должен защищать эти порты, предупреждая пользователя обо всех подозрительных попытках проникновения.

- Наблюдать за выполняемыми или запускаемыми программами. Если программа запускается в первый раз, то брандмауэр запоминает её данные.

И когда во время очередного запуска вдруг выяснится, что программа изменилась, firewall должен предупредить об этом пользователя (если он настроен должным образом).

И когда во время очередного запуска вдруг выяснится, что программа изменилась, firewall должен предупредить об этом пользователя (если он настроен должным образом).

Как показывает статистика, компьютер, на котором не установлен брандмауэр и который находится в интернете, остаётся незаражённым максимум пару минут. По истечении этого времени пользователь непременно получит порцию вредоносных программ.

Брандмауэр Windows

В операционной системе Windows есть встроенный брандмауэр и он обладает достаточно большим количеством функций, хотя его интерфейс не совсем удобен.

В Windows встроен расширенный интерфейс настройки брандмауэра, в котором можно создать для него дополнительные правила. Например, блокировать соединение с интернетом определённых программ или позволить приложению связываться только с конкретными адресами.

Пользователь может использовать программу стороннего производителя для расширения функции брандмауэра Windows, тем самым заставляя его каждый раз запрашивать разрешение при попытке новой программы соединиться с интернетом. Среди программ, которые успешно работают в паре с брандмауэром, можно выделить Windows Firewall Control.

Среди программ, которые успешно работают в паре с брандмауэром, можно выделить Windows Firewall Control.

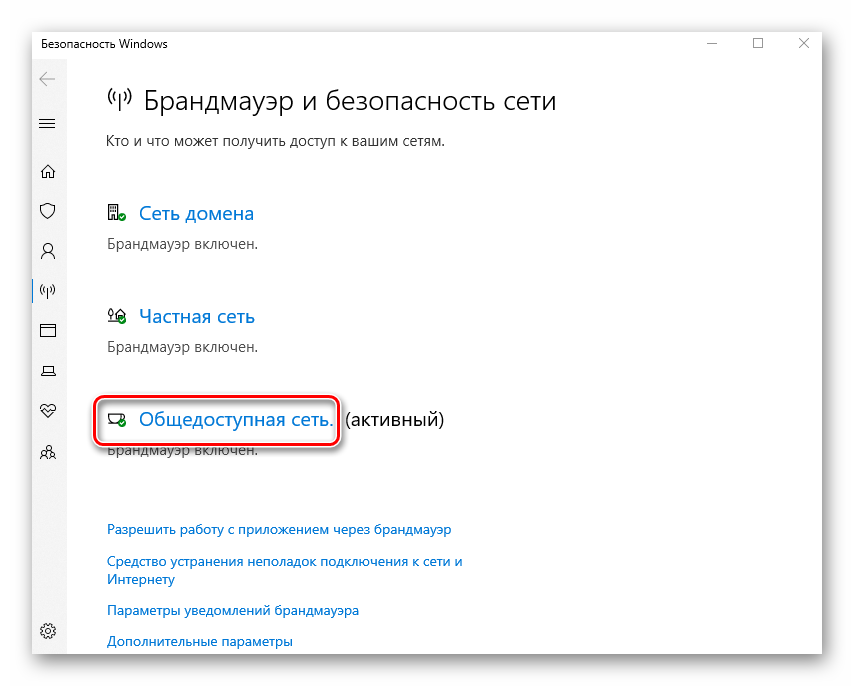

Рассмотрим на примере операционной системы Windows 10, как производятся основные операции со встроенным брандмауэром. Во всех последних версиях Windows эти действия практически идентичны.

Включение и отключение брандмауэра Windows

Для включения или отключения брандмауэра Windows необходимо зайти в «Панель управления > Система и безопасность > Брандмауэр Windows > Включение и отключение брандмауэра Windows». А потом для разделов «Параметры для частной сети» и «Параметры для общественной сети» необходимо переместить указатель в положение «Включить брандмауэр Windows», и подтвердить действие нажатием кнопки «Ok».

Также вы можете открыть настройки брандмауэра в «Панели управления» при помощи команды «firewall.cpl». Для этого необходимо открыть меню «Выполнить» при помощи комбинации клавиш Win+R, ввести команду «firewall.cpl» и нажать на кнопку «Ok».

Добавление исключений

Если Брандмауэр Windows блокирует работу необходимого вам приложения, то вы можете добавить его в список исключений. Делается это следующим образом:

- Открываем «Панель управления > Система и безопасность > Брандмауэр Windows > Разрешение взаимодействия с приложением или компонентом в брандмауэре Windows».

- Нажимаем кнопки «Изменить параметры» и «Разрешить другие приложения».

- Дальше откроется окно, для поиска требуемого приложения. Здесь необходимо нажать «Обзор».

- Выбираем необходимое приложение и подтверждаем действие нажатием кнопки «Добавить».

- Добавленная программа появится в списке разрешённых программ и компонентов. Напротив неё необходимо установить галочки в пунктах «Публичная» и «Частная» сеть.

После выполнения описанных выше действий не забудьте сохранить настройки нажатием на кнопку «Ok».

Что такое брандмауэр?

Что такое брандмауэр windows? Что такое фаервол? Брандмауэр

Брандмауэр Windows появился еще в Windows XP SP2 и используется по сей день. Некоторые пользователи персональных компьютеров, не замечая разницы между брандмауэром и антивирусом (при наличии второго), отключали брандмауэр, считая его бесполезным. К сожалению, такие люди очень глубоко ошибаются. Проще выражаясь, брандмауэр — средства для обнаружения и оповещения пользователя о какой-то проблеме, а антивирус — средство для поиска вредоносного программного обеспечения на компьютере и ее устранения. Все же нужно разобраться в этих понятиях подробнее.

Некоторые пользователи персональных компьютеров, не замечая разницы между брандмауэром и антивирусом (при наличии второго), отключали брандмауэр, считая его бесполезным. К сожалению, такие люди очень глубоко ошибаются. Проще выражаясь, брандмауэр — средства для обнаружения и оповещения пользователя о какой-то проблеме, а антивирус — средство для поиска вредоносного программного обеспечения на компьютере и ее устранения. Все же нужно разобраться в этих понятиях подробнее.

Запущенный брандмауэр осуществляет блокирование различных входящих соединений. Например, раньше, до появления брандмауэра в основе операционных систем Windows, компьютер пользователя мог заразиться компьютерным червем за считанные минуты даже при условии, что на персональном компьютере установлен антивирус. Да, антивирус мог обнаружить проблему и устранить ее, но вредоносное программное обеспечение все равно проникало в систему. С выпуском Windows XP SP2 у пользователей отпала необходимость самостоятельного поиска и установки брандмауэра. Брандмауэр операционной системы может блокировать доступ к различным ресурсам системы в том случае, если пользователь подключен к общей сети, а не домашней. В том случае, если пользователь подключен к домашней сети, он может самостоятельно открыть доступ к каким-либо данным.

Брандмауэр операционной системы может блокировать доступ к различным ресурсам системы в том случае, если пользователь подключен к общей сети, а не домашней. В том случае, если пользователь подключен к домашней сети, он может самостоятельно открыть доступ к каким-либо данным.

Естественно, что пользователь вправе установить на свой компьютер не только оригинальный брандмауэр Windows, но и сторонний. Только в таком случае они будут информировать пользователя о найденной угрозе абсолютно всегда, в то время, когда оригинальный брандмауэр делает это в фоновом режиме, а в итоге, пользователь все равно будет получать столько же пользы от бесплатного брандмауэра Windows, как и от стороннего.

Подводя итоги

Разумеется, что нужно иметь на компьютере как брандмауэр, так и антивирус. В то время, когда первый будет оповещать пользователя о большинстве вредоносных программ извне (из интернета), второй будет устранять их. Следовательно, наличие обеих программ — крайне важно для обеспечения должного уровня безопасности на персональном компьютере пользователя, но даже в этом случае стопроцентная гарантия от заражения невозможна, так как все время появляется новое вредоносное программное обеспечение.

Брандмауэр (или firewall) – средство, с помощью которого осуществляется процесс разграничения доступа к компьютеру через интернет. Различают два типа брандмауэров: программные и аппаратные.

При помощи брандмауэра возможно обеспечить безопасность компьютера: атаки хакеров, проникновение вредоносных программ становятся невозможными. Другой плюс заключается в том, что брандмауэр не позволяет злоумышленникам использовать ваш компьютер в своих целях: например, для атаки на компьютеры других пользователей. Особая важность применения брандмауэров отмечается на тех компьютерах, которые имеют постоянное подключение к интернету.В операционной системе Microsoft Windows имеется встроенный программный брандмауэр. Чтобы его запустить, достаточно выбрать «Пуск» –> «Панель управления» –> «Брандмауэр Windows». Использование стандартного брандмауэра способно обеспечить защиту от вышеуказанных угроз. Пользуйтесь подсказками операционной системы для его настройки. Настройка осуществляется путем задания конкретных правил и запретов для определенных программ, портов, служб и т. п. Также могут использоваться и другие программные брандмауэры. Они могут отличаться в предоставляемых пользователю возможностях, более глубокой и тонкой настройке, интерфейсе. Примерами программных брандмауэров могут служить NetworkShield Firewall, Avira Internet Security, BitDefender Internet Security и т.п.Большинство аппаратных брандмауэров подключается к сети между компьютером (или другим устройством, обеспечивающим подключение к интернету). Доступ к аппаратному брандмауэру осуществляется с помощью веб-браузера. В адресную строку вводится IP-адрес аппаратного брандмауэра, после чего открывается страница с его настройками. Отдельно стоит отметить, что многие маршрутизаторы имеют встроенный брандмауэр. В качестве примеров аппаратных решений могут выступать SonicWall, Cisco PIX и др.Необходимо знать, что брандмауэр может осуществлять взаимодействие с какими-либо сетевыми программами, которые установлены на компьютер. Это может приводить к определенным проблемам в работе программного обеспечения.

п. Также могут использоваться и другие программные брандмауэры. Они могут отличаться в предоставляемых пользователю возможностях, более глубокой и тонкой настройке, интерфейсе. Примерами программных брандмауэров могут служить NetworkShield Firewall, Avira Internet Security, BitDefender Internet Security и т.п.Большинство аппаратных брандмауэров подключается к сети между компьютером (или другим устройством, обеспечивающим подключение к интернету). Доступ к аппаратному брандмауэру осуществляется с помощью веб-браузера. В адресную строку вводится IP-адрес аппаратного брандмауэра, после чего открывается страница с его настройками. Отдельно стоит отметить, что многие маршрутизаторы имеют встроенный брандмауэр. В качестве примеров аппаратных решений могут выступать SonicWall, Cisco PIX и др.Необходимо знать, что брандмауэр может осуществлять взаимодействие с какими-либо сетевыми программами, которые установлены на компьютер. Это может приводить к определенным проблемам в работе программного обеспечения. Решить проблему возможно путем более точной настройки брандмауэра. Также подобная несовместимость может быть вызвана устаревшим программным обеспечением – его обновление нередко является решением проблемы.

Решить проблему возможно путем более точной настройки брандмауэра. Также подобная несовместимость может быть вызвана устаревшим программным обеспечением – его обновление нередко является решением проблемы.

Видео по теме

Брандмауэр включен как стандарт, в каждую версию Windows, вышедшую за последние десять лет.

Этот инструмент, предназначенным для сохранения наших систем в безопасности перед лицом угроз со стороны сети.

Его работа происходит в фоновом режиме, в результата мало пользователей знают, что это такое и как оно работает.

Поэтому, здесь рассказано, что такое брандмауэр, что он делает, для чего нужен и как его включить или выключить.

Что такое брандмауэр Windows

Брандмауэр Windows, является одним из наиболее важных инструментов безопасности в ОС. Он был впервые включен в XP (в 2001 году) и с тех пор улучшался с каждой новой версией.

До 2004 года он назывался брандмауэр подключения к интернету. В то время это был довольно простой межсетевой экран с большим количеством ошибок и проблем с совместимостью.

XP с пакетом обновления 2 изменила имя на брандмауэр Windows и принесла некоторые улучшения.

В своей первой версии, он был в состоянии фильтровать и блокировать только входящие соединения. Современная версия блокирует исходящие подключения также.

Брандмауэр имеет заранее определенный набор правил для обоих типов трафика. Сами правила могут быть отредактированы и изменены пользователем и программным обеспечением, которое пользователь устанавливает на ПК.

По умолчанию он позволяет пользователям делать несколько вещей: серфинг в интернете, использовать службы мгновенных сообщений, подключение к домашней группе, совместное использование файлов, папок и устройств и т.д.

Правила применяются по-разному, в зависимости от настройки сети профиля для текущего сетевого соединения.

Большинство программ, которым необходим доступ к сети автоматически добавлять свои собственные исключения в него, чтобы могли функционировать должным образом.

Если они их не добавляют в исключение, то ОС спрашивает, хотите ли вы обеспечить доступ к сети.

По умолчанию он выбирает соответствующее сетевое подключение, которое вы используете. Можно выбрать только один вариант или оба, в зависимости от того, что вы собираетесь делать.

Если вы хотите, чтобы программа получила доступ для подключения к интернету, нажмите кнопку «Общий доступ». Если хотите заблокировать ее доступ, нажмите кнопку «Отмена».

Если вы используете Windows, с учетной записью пользователя с правами администратора, то не увидите такого рода предупреждения. Все программы и приложения фильтруются в соответствии с установленными правилами.

Если программа не подпадает ни под одно из этих правил, то будет автоматически заблокирована, без какого-либо предупреждения.

Брандмауэр включен по умолчанию в Windows 7, Windows 8 (8.1), Windows 10 и работает в фоновом режиме в качестве службы. Он предупреждает пользователя, когда необходимо решение с его стороны.

Где найти брандмауэр Windows

Чтобы открыть брандмауэр, у нас есть несколько вариантов. Один из пойти в «Панель управления -> Система и безопасность -> Брандмауэр Windows». Этот метод применяется Windows 7 — Windows 10.

Один из пойти в «Панель управления -> Система и безопасность -> Брандмауэр Windows». Этот метод применяется Windows 7 — Windows 10.

Вы также можете использовать функцию поиска. Когда откроете его, то увидите окно, отображающее тип сети, к которой вы подключены, и является ли он включен или нет.

В левом столбце имеются несколько ссылок на различные варианты конфигурации. Они будем подробно представлены в других статьях.

Как запустить или остановить брандмауэр Windows

Чтобы включить или отключить, нажмите на ссылку «Включение и отключение брандмауэра Windows» на левой стороне окна.

По умолчанию брандмауэр Windows включен для обоих типов сетевых местоположений: частный (дома или в офисе, Windows 7) и общий.

Если вы хотите, чтобы включить или отключить его для любого из этих типов местоположений сети, нажмите на соответствующее поле «Включить / выключить и нажмите кнопку OK.

Чтобы отключить его полностью, необходимо выбрать «Отключить брандмауэр Windows» для обеих сетей, а затем нажмите на кнопку OK.

Следует помнить о том, что вы не можете включить или выключить брандмауэр, если не вошли в систему с учетной записью администратора.

Ваши настройки будут применены ко всем учетным записям пользователей на компьютере или ноутбуке.

ПРИМЕЧАНИЕ: как только вы установите антивирусную программу со встроенным файрволлом он автоматически отключится, без возможности включить. Успехов.

Рубрики: Без рубрикиПродолжая тему о безопасности компьютера, в этом уроке мы с Вами рассмотрим основное назначение брандмауэра windows 7.

Наверное, каждый из Вас интересовался таким названием. Для более детального представления и назначения брандмауэра представим себе, что наш компьютер имеет выход в интернет, и мы находимся во Всемирной паутине.

Не важно, работаем там мы или просто отдыхаем, главное наш компьютер подключен к сети. В компьютере происходят различные процессы обмена пакетами (данный термин мы рассмотрим в следующих уроках, не пропустите, поэтому подпишитесь на обновления). Так вот существует вероятность, что к нашему компьютеру могут подключиться люди, которые занимаются хищением данных, а также способны нанести вред операционной системе, запустить свой вирус.

Так вот существует вероятность, что к нашему компьютеру могут подключиться люди, которые занимаются хищением данных, а также способны нанести вред операционной системе, запустить свой вирус.

Другими словами Ваш компьютер, может быть, подвергнут взлому. Для предотвращения взлома компьютера используются различные программы, физические средства, которые осуществляют контроль за работой входящих и исходящих процессов, такие средства называются брандмауэрами.

Следует отметить, что благодаря брандмауэрам увеличивается безопасность работы в сети, а также отражается большинство атак на компьютер путем фильтрации некоторых информационных пакетов. Поэтому настоятельно рекомендую Вам не отключать брандмауэр. Если он у вас выключен, то обязательно включите его. Как видите, брандмауэр служит дополнительной защитой вашего компьютера от воздействия извне.

Для того чтобы открыть брандмауэр выполните последовательно команды: Пуск – Панель управления – Система и безопасность –. В данном проводнике можно ознакомиться с параметрами брандмауэра и осуществить настройки, а также просмотреть уведомления. Чтобы увеличить картинки, просто кликните по ним левой кнопкой мыши!

Чтобы увеличить картинки, просто кликните по ним левой кнопкой мыши!

Итак, рассмотрим основные настройки брандмауэра, с помощью которых обеспечивается нормальное функционирование как компьютера так и программ обеспечивающие передачи данных по сети.

Во – первых, следует отметить, что бывают такие ситуации, что брандмауэр блокирует обмен данных в интернете.

В этом случае необходимом будет указать брандмауэру программы, которые могут осуществлять обмен информации, то есть разрешить обмен данными.

Для этого необходимо будет открыть окно путем нажатие ссылки «Разрешить запуск программы или компонента через брандмауэр Windows» и напротив каждой программы установить соответствующие флажки.

Включение или отключение брандмауэра осуществляется нажатием на ссылку «Включение и отключение брандмауэр Windows»

В открывшемся окне можно настроить следующие параметры:

- Настройка профиля домена

- Просмотр и настройка правил подключения.

- Создать определенное правило для безопасного подключения.

Ну и в завершении рассмотрим, каким образом можно осуществить автоматическое обновление .

Время от времени компания Microsoft выпускает обновления операционной системы, в которой осуществляется доработка конкретных программ, алгоритмов, а также совершенствуется и улучшается защита системы от взлома. Обновление операционной системы осуществляется автоматически, разве что может потребоваться перезагрузить компьютер, для того чтобы изменения вступили в силу.

Итак, каким же образом можно настроить автоматическое обновление?

Для этого необходимо выполнить следующие команды: Пуск – Панель управления – Система и безопасность – Центр обновления Windows.

В результате откроется окно, которое содержит основные сведения об устанавливаемых обновлениях, а также позволяет осуществить необходимые настройки. В первую очередь необходимо будет активировать автоматическое обновление (если у вас еще она не активирована). Для этого в левой части окна нажмите на ссылку «Настройка параметров», откроется окно, в котором нужно будет указать способ установки обновлении. По умолчанию рекомендуется выбрать «установить автоматическое обновление (рекомендуется)».

Для этого в левой части окна нажмите на ссылку «Настройка параметров», откроется окно, в котором нужно будет указать способ установки обновлении. По умолчанию рекомендуется выбрать «установить автоматическое обновление (рекомендуется)».

Это мы с вами настроили «Важные обновления», они обеспечивают надежность и улучшают защиту компьютера. Далее следует поставить галочку на «Получения рекомендуемых обновлений», которые тоже являются дополнительными средствами в плане увеличения надежности.

Как видите, все предельно просто, активируете обновление, указываете время установки обновлений. На сегодня это все о чем я хотел Вам расскfзать о брандмауэр Windows 7, до встречи в следующем уроке!!

А на десерт вот Вам видеоприкол

31ОктЧто такое Брандмауэр (Файрвол)

Брандмауэр (Brandmauer) или Файрвол (Firewall) – это компьютерная программа, целью которой является защита компьютера от вирусов и . Брандмауэр отслеживает сетевой трафик, поступающий в операционную систему, и помогает остановить вредоносные программы, которые пытаются получить доступ к личной информации пользователя. Помимо этого, у терминов Брандмауэр и Файрвол есть еще и другое определение. Данными терминами принято назвать противопожарные капитальные стены, которые по идее должны защищать дома от пожаров в местах плотной застройки.

Помимо этого, у терминов Брандмауэр и Файрвол есть еще и другое определение. Данными терминами принято назвать противопожарные капитальные стены, которые по идее должны защищать дома от пожаров в местах плотной застройки.

Что такое Брандмауэр (Файрвол) – простыми словами.

Простыми словами, Брандмауэр (Фаервол) – это специальные защитные компьютерные программы, которые постоянно сканируют получаемые и отправляемые в интернет данные. Образно говоря, это виртуальные стены, которые защищают компьютер от опасностей интернета: вирусы, руткиты, шпионские программы, и тд. Хотя стоит отметить, что брандмауэр не является единственным или самым надежным источником защиты вашего компьютера. Как правило, для обеспечения наибольшей безопасности, брандмауэр (Файрвол), всегда работает в связке с антивирусом и анти-шпионским программным обеспечением.

В большинстве случаев, брандмауэр устанавливается непосредственно на рабочую машину (ПК), но иногда, как в случаях с различными офисами, где присутствует много компьютеров, файрвол ставится в виде физического устройства (но об этом позже ). Пользователям операционной системы Windows, нет нужды устанавливать брандмауэр самостоятельно (отдельно ), так как в ОС изначально присутствует собственный — Брандмауэр Windows .

Пользователям операционной системы Windows, нет нужды устанавливать брандмауэр самостоятельно (отдельно ), так как в ОС изначально присутствует собственный — Брандмауэр Windows .

Брандмауэр – как это работает, простыми словами.

Не вникая в сложные технические подробности, работу Брандмауэра можно описать следующим образом. Когда пользователь запускает программу, связанную с Интернетом, такую как браузер или компьютерная игра, компьютер подключается к удаленному веб-сайту и отправляет информацию о компьютерной системе пользователя. Однако перед тем как данные будут отправлены или получены они проходят через межсетевой экран (файрвол ), где в зависимости от установленных параметров, данные будут пропущены или остановлены.

Образно говоря, в процессе своей работы, брандмауэр выступает своеобразным пограничником или таможенником, который следит за всем что вывозится и завозится на компьютер. Кроме того, в его обязанности входит проверка пакетов данных на соответствие необходимым параметрам. Таким образом, файрвол может помочь остановить работу уже установленного вредоносного ПО, такого как троянские кони и другие шпионские программы. Простыми словами, экран просто не будет передавать собранные этими программами данные в интернет. Но это, конечно же все в теории, так как подобные вредительские программы постоянно совершенствуются и учатся обманывать файрволы.

Таким образом, файрвол может помочь остановить работу уже установленного вредоносного ПО, такого как троянские кони и другие шпионские программы. Простыми словами, экран просто не будет передавать собранные этими программами данные в интернет. Но это, конечно же все в теории, так как подобные вредительские программы постоянно совершенствуются и учатся обманывать файрволы.

Что такое Аппаратный брандмауэр и способы защиты сети?

Аппаратный брандмауэр — это физическое устройство, которое соединяет компьютер или сеть с Интернетом, используя определенные усовершенствованные методы защиты от несанкционированного доступа. Проводные маршрутизаторы, широкополосные шлюзы и беспроводные маршрутизаторы включают в себя аппаратные брандмауэры, которые защищают каждый компьютер в сети. Аппаратные брандмауэры используют для защиты сети разные виды обеспечения безопасности: фильтрация пакетов, проверка пакетов с учетом состояния, трансляция сетевых адресов и шлюзы уровня приложения.

Брандмауэр фильтрации пакетов проверяет все пакеты данных, отправляемые в систему и из нее. Он пересылает данные на основе набора правил, определенных сетевым администратором. Этот аппаратный брандмауэр проверяет заголовок пакета и фильтрует пакеты на основе адреса источника, адресата и порта. Если пакет не соответствует правилам или соответствует критериям блокировки, ему не разрешается проходить через компьютер или сеть.

Динамическая фильтрация пакетов или проверка пакетов с учетом состояния, это более сложный метод защиты. Этот брандмауэр контролирует, откуда пришел пакет, чтобы выяснить, что с ним делать. Он проверяет, были ли данные отправлены в ответ на запрос для получения дополнительной информации или просто он появился сам по себе. Пакеты, которые не соответствуют заданному состоянию соединения, отклоняются.

Еще одним способом обеспечения безопасности является — маршрутизатор трансляции сетевых адресов (NAT). Он скрывает компьютер или сеть компьютеров от внешнего мира, представляя один общедоступный для доступа в Интернет. IP-адрес брандмауэра является единственным допустимым адресом в этом сценарии, и это единственный IP-адрес, представленный для всех компьютеров в сети. Каждому компьютеру на внутренней стороне сети присваивается свой IP-адрес, действительный только внутри сети. Этот вариант защиты очень эффективен, поскольку он представляет возможность использовать только один публичный IP-адрес для отправки и поступления пакетов информации. Что в свою очередь значительно минимизирует возможности по внедрению вредоносного ПО. Этот аппаратный брандмауэр обычно реализуется на отдельном компьютере в сети, который имеет единственную функцию работы в качестве . Он довольно сложный и считается одним из самых безопасных типов аппаратных брандмауэров.

IP-адрес брандмауэра является единственным допустимым адресом в этом сценарии, и это единственный IP-адрес, представленный для всех компьютеров в сети. Каждому компьютеру на внутренней стороне сети присваивается свой IP-адрес, действительный только внутри сети. Этот вариант защиты очень эффективен, поскольку он представляет возможность использовать только один публичный IP-адрес для отправки и поступления пакетов информации. Что в свою очередь значительно минимизирует возможности по внедрению вредоносного ПО. Этот аппаратный брандмауэр обычно реализуется на отдельном компьютере в сети, который имеет единственную функцию работы в качестве . Он довольно сложный и считается одним из самых безопасных типов аппаратных брандмауэров.

Основные проблемы с брандмауэрами.

Существует несколько общих проблем, которые могут возникнуть в результате использования брандмауэра. Самой распространенной проблемой является то, что помимо вредоносных программ, брандмауэр часто блокирует нормальный, нужный нам трафик. Некоторые веб-сайты могут иметь ограниченный доступ или не открываться, потому что они были неправильно диагностированы. Довольно часто возникают проблемы с сетевыми играми, так как фаервол, часто распознает подобный трафик, как вредоносный и блокирует работу программ. Исходя из этого, следует отметить, что хоть брандмауэр штука весьма полезная, его нужно правильно настраивать, чтобы он не портил жизнь своими запретами.

Некоторые веб-сайты могут иметь ограниченный доступ или не открываться, потому что они были неправильно диагностированы. Довольно часто возникают проблемы с сетевыми играми, так как фаервол, часто распознает подобный трафик, как вредоносный и блокирует работу программ. Исходя из этого, следует отметить, что хоть брандмауэр штука весьма полезная, его нужно правильно настраивать, чтобы он не портил жизнь своими запретами.

Всем привет! Хотите узнать, что такое брандмауэр в компьютере? Тогда читайте статью ниже! «Брандмауэр» или «Firewall» – комплекс программ, служащий для того, чтобы обезопасить компьютерную систему от хакерских атак и взломов, а также вирусов и прочих вредоносных программ.

Что такое брандмауэр в компьютере?

«Брандмауэр» повышает уровень безопасности работы в сети и отражает всевозможные атаки на систему. Помните, не нужно отключать «Брандмауэр». Если вам не нравится данный комплекс, то установите другой со сторонних ресурсов. Но полное отключение стандартного «Брандмауэра» опасно для системы.

Но полное отключение стандартного «Брандмауэра» опасно для системы.

«Брандмауэр » занимается отслеживанием и блокированием допустимо серьезных подключений и обеспечивает защиту пользовательских данных. Не путайте его с антивирусами, предопределенными для битвы с угрожающими программами, проникшими в систему либо на съёмные носители. Антивирусы не настроены на подавление сетевых нападений. А «Firewall» занимается слежкой за трафиком по сети. Желаете полную безопасность системы? Применение «Firewall» и антивируса одновременно даёт большую гарантию безопасности ПК.

Предназначение «Брандмауэра»

Какие имеет задачи «Брандмауэра»:

- Отслеживание подозрительных соединений. Существуют такие программы, которые пытаются совершать отправку информации в интернет и получать с интернета различную другую информацию. Когда это такие программы, как «Outlook Express», «MSN» и прочие известные, то тут нет проблем. Но если вдруг начинает действовать какая-либо неизвестная подозрительная программа, то это может быть «троян».

- Блокирование всех портов, не задействованных в работе, и анализ трафика с открытых портов. Общение интернета и компьютера производится с помощью портов, через которые могут так же атаковать систему. «Firewall» в таком случае защищает порты и предупреждает о попытках проникновения вредоносного трафика.

- Наблюдение за работающими программами. Если происходит какое-либо изменение важных данных запущенных прежде программ, «Firewall» предупреждает об этом.

Без работы «Брандмауэра» за пару минут пребывания в интернете можно запросто подхватить вирусы и другие вредоносные программы.

Работа с «Брандмауэром»

В «Windows» имеется стандартный «Брандмауэр», обладающий довольно широкой функциональностью, и расширенным интерфейсом, позволяющим создать дополнительные правила, к примеру, блокировку соединения с сетью каких-либо программ либо же позволение приложениям связи лишь с определёнными адресами.

Вы имеете возможность использования сторонней программы, дополняющей функции «Брандмауэра». К примеру, рекомендуют программу «Windows Firewall Control». Далее я покажу на примере ОС десятки использование «Брандмауэра». В других версиях системы действия аналогичны.

К примеру, рекомендуют программу «Windows Firewall Control». Далее я покажу на примере ОС десятки использование «Брандмауэра». В других версиях системы действия аналогичны.

Подсоединение и выключение

- Зайдите в «Панель управления», а далее – «Система и безопасность» > «Брандмауэр Windows» > «Включение и отключение брандмауэра Windows». Передвиньтесь в пункт «Включить брандмауэр Windows », «Параметры для частной сети» и «Параметры для общественной сети». Подтвердите, нажав «Ok».

- Другой способ открытия настроек – это использование команды «firewall.cpl» в программе «Выполнить», которую можно запустить через кнопки «Win» и «R». Их надобно нажимать одновременно.

Добавление исключений

В случае включения блокировки программы, необходимой вам для функциональности , включите её в исключения, проделав подобающие шаги:

- Открытие «Брандмауэра » в «Панели управления» и выбор там «Разрешение взаимодействия с приложением либо же составляющих в брандмауэре Windows».

- Указание «Изменить параметры» и «Разрешить другие приложения».

- Нажатие «Обзор».

- Выбор нужной программы и подтверждение — «Добавить».

- Установка галочек на «Публичная» и «Частная» сетях напротив программы.

- Сохранение настроек нажатием «Ок».

Заключение

Вот вы и узнали, что такое брандмауэр в компьютере. Вопрос весьма интересный и познавательный. Не стесняйтесь оставлять свои комментарии. Мы с радостью поможет вам в решении вопроса. Спасибо всем за внимание! Удачи и мира вам!

Что такое Брандмауэр — Anti-Malware.ru

Firewall или Брандмауэр — это программа, которая предотвращает несанкционированный доступ к службам на сетевом уровне до того, как злоумышленник сможет использовать их в своих целях. Она полностью изолирует компьютер от вторжения с помощью «стены из программного кода», которая проверяет каждый входящий пакет данных, чтобы определить, следует его пропустить или блокировать. Правильно работающие брандмауэры должны защищать наши ресурсы на компьютере, спрашивать подтверждение доступа, выступать в качестве посредника, управлять и контролировать сетевой трафик и сообщать о любых возможных попытках обойти брандмауэр.

Обратите внимание, чтобы защитить себя при серфинге в интернете необходимо использовать персональные прокси сервера https://proxy-sale.com/, вы можете выбрать прокси из разных стран, например для посещения социальной сети Вконтакте или Одноклассники.

История

Идея стены, которая удерживает злоумышленников, датируется тысячами лет назад. Примером может служить тот факт, что китайцы построили Великую стену в качестве защиты от соседних северных племен или что многие европейские короли строили замки с высокими стенами и рвами, чтобы защитить себя и своих подданных от нежелательных вторжений. Поэтому никого не удивляет, что люди хотят оградить себя от внешних угроз в компьютерной сети. До появления брандмауэра эту роль выполняли маршрутизаторы.

Первое поколение: packet filters

Фильтр пакетов — это первый тип брандмауэра. Он фильтрует пакеты, на основе данных, содержащихся в описании сетевых пакетов, контролирует сетевой трафик. После тщательной проверки фильтры пакетов определяют, отклонить или разрешить доступ к компьютеру. В 1988 году, благодаря инженерам из Digital Equipmet Corporation, была создана система фильтрации, известная как брандмауэр фильтра пакетов. Он является первым поколением, основной системой, которая теперь играет важную роль в безопасности в сети.

Второе поколение: «stateful» filters

Специалисты из AT & T Bell Laboratories разработали концепцию второго поколения. Firewall нового поколения основаны на работе предыдущего поколения, но проверяют информацию до четвертого, то есть транспортного уровня. Это возможно, потому что пакеты сохраняются до тех пор, пока мы не соберем достаточно информации, чтобы мы могли оценить их состояние. Брандмауэр при перезапуске всех соединений, проходящих через него, определяет, является ли пакет частью существующего соединения или началом нового соединения. Иногда злоумышленниками применяются атаки, такие как «отказ в обслуживании», которые загружают брандмауэр тысячами пакетов соединений, для полного заполнения памяти компьютера.

Третье поколение: application layer

В 1993 году был сделан важный шаг для развития брандмауэров, так как был выпущен Trusted Information Systems — первый брандмауэр с открытым кодом. В период с 1995 по 1998 год он был признан лучшим файерволом. Главной особенностью этого поколения являлась фильтрация слоев приложений, чтобы он мог «читать» данные протоколы и приложения (например, система доменных имен (DNS), протокол FTP или протокол HTTP). Он мог обнаружить, как приложение пытается обойти брандмауэр через открытый порт. В 2012 был создан файервол следующего поколения (NGFW) с более тщательной проверкой приложений.

Типы брандмауэров

В зависимости от данных, используемых для фильтрации сетевого трафика, выделяются несколько типов брандмауэров. Каждый тип использует информацию, хранящуюся в разных слоях образа ISO.

Пакетный фильтр брандмауэр отслеживает сетевые пакеты, обрабатывает их и пересылает только те, которые соответствуют установленным правилам.

В небольших сетях мы чаще всего сталкиваемся с отдельно выделенным компьютером, на котором установлена Linux, или аппаратный брандмауэр. Другим типом является файервол с функцией преобрпазования сетевых адресов, что позволяет скрыть истинный адрес компьютера, который в настоящее время подключен к сети. Он ограничивает количество маршрутизируемых адресов IPv4, которые можно было назначить или использовать отдельным лицам и компаниям. Хотя такой тип сам по себе не рассматривается как защита, скрытие адресов устройств стало часто используемой защитой в сети.

Также выделяются промежуточные брандмауэры (прокси), которые могут работать на выделенном оборудовании или в качестве программного обеспечения на компьютере. Прокси — это промежуточный шлюз между двумя серверами. Он выполняет посредническую роль между компьютером и внешним сервером.

Как диагностировать и исправить проблемы брандмауэра Windows 10

Операционная система Windows 10 отличается от всех предыдущих релизов более совершенной системой безопасности. Один из основных инструментов защиты – брандмауэр, предназначенный для предотвращения несанкционированного доступа к данным пользователя. Также он блокирует неизвестные приложения, которые несут потенциальную угрозу (если есть риски наличия вредоносного кода в программе).

Большая часть пользователей никогда не сталкивается с проблемами в работе брандмауэра. Но в ряде случаев приходится разбираться со сбоями запуска, например ошибками 80070424 или 5(0х5). Они означают вирусную активность или неправильные настройки доступа пользователя, под которым вы зашли в операционную систему. Внешне неполадки проявляются в виде потери доступа к удаленным сервисам, сетевому принтеру или общему диску.

В простейшей ситуации избавиться от ошибок позволяет встроенный инструмент под названием «Устранение неполадок брандмауэра Windows». После запуска утилита сканирует компьютер и дает рекомендации по ручному поиску проблем. Особых знаний для пользования таким приложением не требуется. Если причина автоматически не обнаружена, пользователю предлагается нажать кнопку «Просмотреть дополнительные сведения» и ознакомиться с подробной информацией о проблеме.

Как сбросить настройки брандмауэра Windows 10

Если разобраться в причине не удается, есть вариант вручную сбросить настройки брандмауэра до «заводского состояния». Правда, подходит он не всегда. Например, лучше избегать сброса, когда в сетевом экране есть масса исключений, а пользователь не готов «здесь и сейчас» повторно настроить их «с нуля». В остальных случаях этот вариант восстановления работоспособности оптимален, ведь он срабатывает быстро и практически всегда дает гарантию стабильной работы компьютера.

Особенности:

- Открывается утилита через встроенный в Windows 10 поиск (нужно ввести фразу «брандмауэр…», и система предложит список приложений с этим словом).

- Сброс настроек происходит в пару кликов, поэтому рекомендуется тщательно взвесить это решение перед выбором кнопки «Восстановить значения по умолчанию».

- После завершения процедуры необходимо перезагрузить компьютер. Программы, которым для работы требуется доступ в интернет, будут повторно запрашивать права на него.