Что такое компьютерный вирус? Просто о сложном

Вирусы, троянцы, черви и другие зловреды — этой живности всегда хватает в Интернете. Разберемся, что такое вирус, как он живет и чем вредит нашим компьютерам.

Компьютерные вирусы: что это такое?

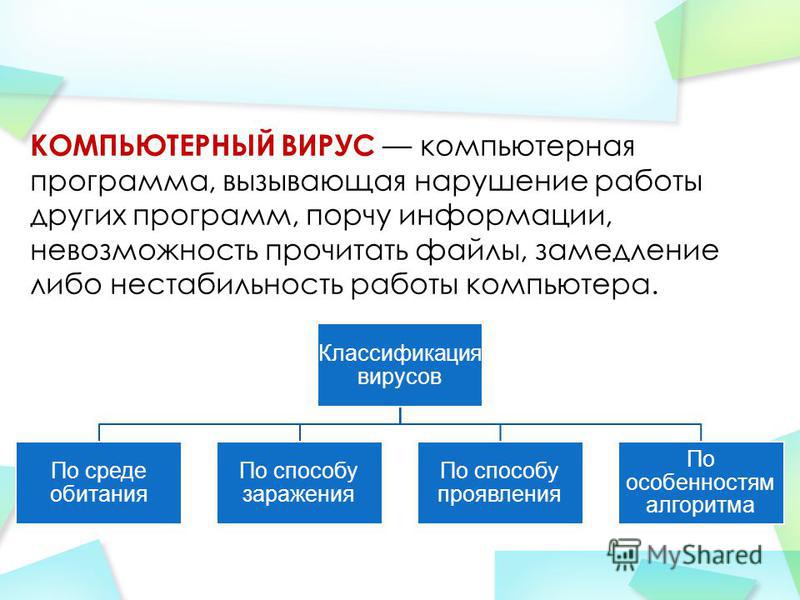

Вирус — это самостоятельная программа, которая устанавливается против воли пользователя на его компьютер. Вирус устанавливает сам себя в программное обеспечение или в операционную систему, повреждает ПО, а затем продолжает распространяться по системе. То же самое делает биологический вирус человека, вызывающий болезни, отсюда и название.

Слово «вирус» часто используется как обычными пользователями, так и профессионалами в качестве обозначения любых вредоносных программ. Однако, вирус в классическом понимании — это именно вредитель, ломающий ПК, нарушающий его нормальную работу.

Кроме вирусов существуют и другие вредоносные программы. Так, к примеру, есть троянцы — программы, позволяющие злоумышленникам удаленно пользоваться вашим компьютером в своих целях без вашего ведома. Есть черви — размножающиеся вирусы, цель которых — установить себя на как можно большее количество компьютеров. Шпионское ПО, рекламное ПО и программы-вымогатели также относятся к категории вредоносных программ.

Так, к примеру, есть троянцы — программы, позволяющие злоумышленникам удаленно пользоваться вашим компьютером в своих целях без вашего ведома. Есть черви — размножающиеся вирусы, цель которых — установить себя на как можно большее количество компьютеров. Шпионское ПО, рекламное ПО и программы-вымогатели также относятся к категории вредоносных программ.

Вирусы существуют с самых ранних этапов компьютерной истории. Когда Интернет еще не существовал, вирусы попадали на другие компьютеры путем переноса зараженных файлов на дискете с компьютера на другой компьютер. Сейчас, когда данные передаются, в основном, через Интернет, заразиться вирусом намного проще.

Компьютерный вирус можно «подхватить» по-разному. К примеру, веб-страницы и почтовые вложения могут использоваться для непосредственного запуска вируса в систему. Часто вирус бывает встроен в скачанную с Интернета программу, которая «выпускает» вирус на волю после того, как вы ее установите.

Когда вирус запускается, он заражает множество файлов, то есть копирует в них свой вредоносный код, чтобы существовать на компьютере как можно дольше. Под угрозу могут попасть как простые документы Word, так и скрипты, библиотеки программ и все другие файлы на вашем компьютере.

Какие повреждения вызывает компьютерный вирус?

Вирусы могут наносить самый различный вред. В большинстве случаев они удаляют файлы или необратимо повреждают их. Если такое произойдет с важным системным файлом, вы не сможете запустить операционную систему после заражения.

Повреждение физического оборудования также возможно, но случается довольно редко. Например, помимо прочего, вирус может разгонять видеокарту, вызывая ее перегрев и приводя к выходу из строя.

Простое уничтожение файлов не приносит финансовой выгоды для преступников, поэтому вирусы стали им неинтересны. Тем более, что сегодня есть значительно более прибыльные вредоносные программы — те же вымогатели или рекламное ПО, так называемая «адварь».

Как распознать вирусы?

Настоящий вирус, написанный профессионалом, не позволяет пользователю узнать, что компьютер заражен. Или же пользователь может понять это только когда уже будет слишком поздно.

Впрочем, есть несколько советов:

- Если ваш компьютер вдруг стал заметно медленнее, это может быть признаком наличия вируса.

- Найти и удалить вирус вам поможет антивирусный сканер. Существует множество бесплатных программ для сканирования компьютера на вирусы.

- Предотвратить проникновение вируса на ПК вам поможет антивирусное программное обеспечение или антивирусный сканер на уровне сетевого подключения.

В следующем материале расскажем о лучшем антивирусном ПО для операционной системы Windows и о том, какой антивирус является наиболее производительным.

О мобильных антивирусах для Android вы можете прочесть в нашем обзоре.

Читайте также:

Фото: chip.de, pixabay.com

Как развивались компьютерные вирусы — Российская газета

Компьютерные вирусы быстро эволюционируют, меняя свои стратегии и совершенствуясь в острой конкуренции с технологиями безопасности. Рассказать драматичную историю эволюции зловредных программ «КШ» помог Виталий Трифонов, заместитель руководителя лаборатории компьютерной криминалистики Group-IB в Сингапуре

Рассказать драматичную историю эволюции зловредных программ «КШ» помог Виталий Трифонов, заместитель руководителя лаборатории компьютерной криминалистики Group-IB в Сингапуре

Скорая несется из Дюссельдорфа в соседний Вупперталь. Ночь. Пожилой пациентке в критическом состоянии нужна срочная помощь. Врачи приступят к операции, но будет поздно — женщина умрет.

И дело не в том, что в Университетской клинике Дюссельдорфа не оказалось нужного оборудования. Просто накануне хакеры зашифровали доступ к 30 серверам, и крупнейшая городская больница оказалась парализована на две недели: операции перенесли, приемы отменили, сюда перестали возить пациентов.

Преступники ошиблись объектом атаки и позже сами выдали ключ для восстановления данных. Но было поздно: в 2020 году человек впервые умер из-за кибератаки.

Мог ли представить себе такое математик Джон фон Нейман, описавший в 1949 году вирусные программы? Допускал ли такую возможность информатик Фред Коэн, который первым применил понятие «вирус» к коду, а в 1983 году разработал саморазмножающуюся программу, потратив на ее отладку восемь часов?

Будущую эволюцию предсказать непросто, зато можно проследить эволюционную историю вредоносных программ до наших дней. Но сначала давайте разберемся в терминах. Обычные люди называют вирусом любую зловредную программу. Для специалистов же вирусы — малая и уже неактуальная часть огромного мира программ-вредителей. Для удобства мы будем называть все вредоносные программы зловредами.

Но сначала давайте разберемся в терминах. Обычные люди называют вирусом любую зловредную программу. Для специалистов же вирусы — малая и уже неактуальная часть огромного мира программ-вредителей. Для удобства мы будем называть все вредоносные программы зловредами.

1970-1989: мозг-прародитель и первые компьютерные эпидемии

Прародитель интернета — сеть ARPANET — объединила в 1969 году четыре американских университета. А в 1971-м на свет появился предшественник будущих зловредов, способный ползать по Сети.

Боб Томас, сотрудник компании Bolt Beranek and Newman, работавший над операционной системой, которая отвечала за удаленное исполнение программ, создал Creeper (по-английски — вьющееся растение или пресмыкающееся), чтобы выяснить, возможна ли в принципе самовоспроизводящаяся программа. Creeper распространялся через модем, сохранял свою копию на зараженном компьютере и пытался удалить себя с предыдущего.

Малыш был безобидным, зубы еще не прорезались, и вредить он никому не собирался — да особо и некому было.

Первый вирус

Но в начале 1980-х наладили выпуск персональных машин, и у потенциальных вредителей стала появляться «кормовая база». А в 1986 году появился Brain — первый широко распространившийся вирус. Именно он легендарный прародитель всех сегодняшних вредоносных программ.

Его создатели всего лишь хотели наказать воров. Братья-программисты из Пакистана Амжат и Базит Фарук Алви разрабатывали программное обеспечение, но незащищенная Сеть позволяла конкурентам воровать их наработки. Братьям это не нравилось, и они написали Brain.

Программа распространялась через дискету. Вирус никак не мешал работать с устройством, но если кто-то решался похитить информацию, то Brain заражал операционную систему злоумышленника. К 1987 году он вышел за пределы Пакистана и заразил 18 тысяч компьютеров в США.

Первый червь

Вирус — это кусок программного кода, который живет в файле. Отдельно от них он не существует, поэтому стремится заразить побольше файлов и получить над ними контроль.

Вскоре после первой компьютерной эпидемии, в 1989-м, родился и первый червь. В отличие от вируса, это всегда отдельный файл. Ему не нужно заражать другие файлы. А вот наплодить свои копии — это пожалуйста. И если обнаружить его проще: червь не прячется в структуре файлов, то по скорости распространения он куда круче вируса.

Студент Корнеллского университета Роберт Моррис допустил ошибку стоимостью 96 миллионов долларов. Его детище стало первым зловредом, который нанес реальный финансовый ущерб.

Червь Морриса был программой, которая собирала информацию о пользователях ARPANET. Зловредом его сделала ошибка в коде: программа стала рассылать свои копии по другим компьютерам сети. Заразились примерно 9000 машин, в том числе компьютеры Исследовательского центра NASA. Все они были парализованы в течение пяти суток.

Первый троян

Ну а в декабре все того же 1989 года случилась первая эпидемия трояна Aids Information Diskette (дискета с информацией о СПИДе). Подобно ахейцам из гомеровской «Илиады», которые проникли за стены Трои, спрятавшись в коне, троянская программа маскируется под безобидные файлы. В данном случае «троянский конь» был идеальный: никто не ожидал подвоха от дискеты с информацией о страшном заболевании, которое недавно обрушилось на человечество.

Подобно ахейцам из гомеровской «Илиады», которые проникли за стены Трои, спрятавшись в коне, троянская программа маскируется под безобидные файлы. В данном случае «троянский конь» был идеальный: никто не ожидал подвоха от дискеты с информацией о страшном заболевании, которое недавно обрушилось на человечество.

Автор AIDS использовал для распространения настоящую почту: конверт, марки, почтальона. Получив доступ к адресам подписчиков журнала PC Business World и участников конференции ВОЗ по вопросам СПИДа, он разослал 20 тысяч дискет с вирусом.

Троян внедрялся после запуска, создавая свои скрытые файлы и модифицируя системные. Через какое-то время все файлы на жестком диске становились недоступными — кроме одного, в котором автор заразы Джозеф Попп предлагал прислать ему деньги.

Так на свет появились три основных типа зловредов: вирус, червь и троян.

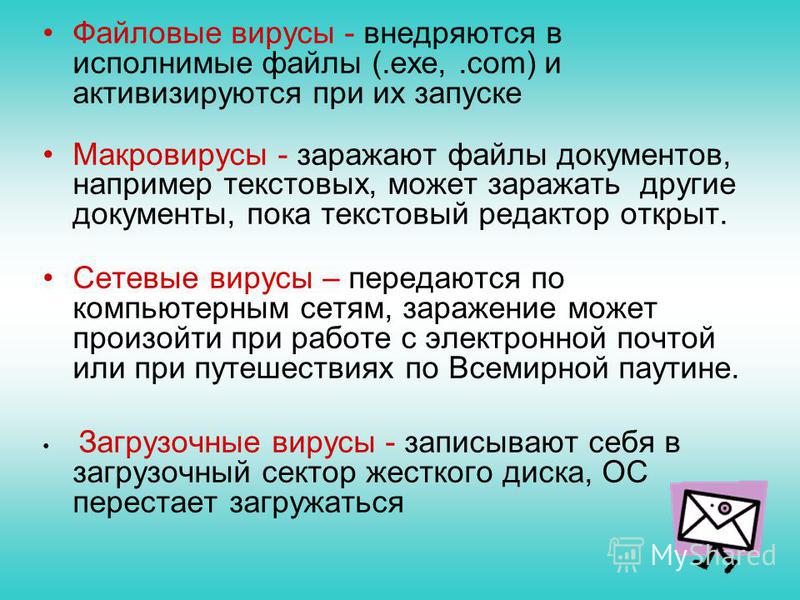

1990-1999: офисные и почтовые вредители

Зловреды эволюционировали вместе с мирными программами. Так, в 90-е появились макровирусы — используя макроязыки*, они легко перемещались из одного файла в другой. Чаще всего они «жили» в MS Word. После открытия зараженного файла зловреды начинали инфицировать все новые объекты. Впрочем, не только Word распространял заразу. В 1996-м макровирус Laroux повредил файлы MS Excel на компьютерах нефтекомпаний Аляски и Южной Африки.

Чаще всего они «жили» в MS Word. После открытия зараженного файла зловреды начинали инфицировать все новые объекты. Впрочем, не только Word распространял заразу. В 1996-м макровирус Laroux повредил файлы MS Excel на компьютерах нефтекомпаний Аляски и Южной Африки.

*Макроязыки — программы, позволяющие использовать не отдельные команды, а целые куски кода из нескольких команд (макросы), создавать и определять макросы и переводить их в конечный код.

К концу десятилетия зловреды научились выжидать. Они могли долго ничего не делать, оставаясь незаметными для антивирусных программ. А потом пробуждались от «спячки».

Так, написанный в июне 1998 года Win95.CIH, больше известный как «Чернобыль», был активирован лишь 26 апреля 1999-го — в день 13-й годовщины аварии на ЧАЭС. Пострадало полмиллиона компьютеров. «Чернобыль» оказался настоящим хищником: он портил данные на жестких дисках и в микросхемах BIOS на материнской плате.

А завершились девяностые появлением вируса нового типа — Melissa. Зараза научилась перемещаться по электронной почте в прикрепленном файле. Пользователь открывал его, и вирус рассылал сам себя первым 50 контактам адресной книги Microsoft Outlook.

Зараза научилась перемещаться по электронной почте в прикрепленном файле. Пользователь открывал его, и вирус рассылал сам себя первым 50 контактам адресной книги Microsoft Outlook.

Инфицированному компьютеру Melissa не вредила. Но из-за огромного потока новых писем корпоративные сервисы выходили из строя. Ущерб составил 80 миллионов долларов.

2000-2009: гонка вооружений и антиядерная атака

Новые атаки и методы распространения

Третье тысячелетие началось с признания в любви. Оказалось, ее не хватало как минимум трем миллионам пользователей по всему миру. По крайней мере они без раздумий ринулись смотреть вложенный в письмо файл LOVE-LETTER-FOR-YOU.txt.vbs.

Почтовый червь ILOVEYOU стал самым разрушительным зловредом в мире, за что попал в Книгу рекордов Гиннесса. В отличие от макровирусов, эта программка распространялась не как зараженный вордовский документ, но как VBS*-файл. Он стирал файлы на жестком диске, поверх записывал собственные копии и через Outlook Express распространялся дальше. Следующим пользователям письма приходили со знакомых адресов, они открывали их, а заодно и дорогу червю. Нанесенный ущерб — 10-15 миллиардов долларов.

Следующим пользователям письма приходили со знакомых адресов, они открывали их, а заодно и дорогу червю. Нанесенный ущерб — 10-15 миллиардов долларов.

*VBS — расширение файлов-программ, написанных на языке Microsoft Visual Basic Script. Такие файлы могут запускаться в среде Microsoft.

Безопасники vs хакеры

Технологии защиты в эти годы были сравнительно простые. Хакеры писали новую вредоносную программу — она попадала в антивирусную лабораторию, где реверс-инженеры занимались обратным программированием, обновляя антивирусные базы.

Для этого им нужно было увидеть новый «вирус», распознать что-то действительно зловредное и найти некий уникальный кусок, который будет принадлежать только этой заразе либо этому семейству — антивирусную сигнатуру.

На следующем витке гонки вооружений вирусописатели решили обойти сигнатурное распознавание, для чего позаимствовали кое-что из биологии. Они начали создавать полиморфные вирусы, которые не только копировали свой код в новую программу, но и полностью меняли его текст, оставляя неизменным назначение.

Но антивирусные разработки тоже не стояли на месте. У каждого файла есть точка входа — место старта исполнения программы. И один из путей внедрения вируса как раз связан с изменением точки входа. Однако антивирусы научились, еще даже не обнаружив врага, уже в точке входа видеть подозрительный код и определять файл как опасный.

Червивая политика

Что не удалось полиморфу, сделал червь по имени Stuxnet. 17 июня 2010 года стало черным днем для информационной безопасности: зловред смог физически разрушить инфраструктуру.

Stuxnet был разработан разведками Израиля и США для противодействия иранской ядерной программе. Будучи запущенным, этот червь воздействовал на частоту, с которой раскручивались центрифуги для обогащения урана, а заодно подделывал данные об их вращении — приборы показывали, что все в порядке. Ну а чтобы добраться до станции обогащения, хакеры использовали уязвимости USB-устройств. Червь прыгал с флешки на флешку и ждал, пока с помощью сотрудников не попадет на рабочую станцию, где сможет начать действовать. В итоге было выведено из строя около тысячи центрифуг и сорваны сроки запуска Бушерской АЭС.

В итоге было выведено из строя около тысячи центрифуг и сорваны сроки запуска Бушерской АЭС.

2010-2014: зловредные сети

Пришло время, и вредоносные программы перестали притворяться. Никаких полезных функций, никакой маскировки под легитимное программное обеспечение — просто ботнеты: сети ботов, которые, паразитируя на зараженных компьютерах, занимаются рассылкой спама или другой вредоносной деятельностью.

Чаще всего они внедрялись в браузеры с помощью эксплойтов — программ, использующих уязвимости в программном обеспечении для атаки на вычислительную систему. Пользователь случайно нажимал на какой-нибудь баннер, где скрывался зловред. Тот определял версию браузера и, если она была уязвимой, выполнял вредоносный код в системе пользователя.

Автор ботнета получал бездну возможностей, когда проникал в миллион компьютеров, где появлялась его маленькая программка с простой функциональностью. В один клик он мог положить любой сайт. Или разослать миллион спам-писем в день. Или собрать данные, которые хранятся в этих компьютерах.

Или собрать данные, которые хранятся в этих компьютерах.

Но со временем и эта практика сошла на нет. Полностью ботнеты не исчезли — как большинство других вредоносов, они просто потеряли популярность, уступив место эволюционно продвинутым потомкам.

2015-2020: самые продвинутые и опасные

APT-атаки

Сотрудница отдела кадров крупного банка включила компьютер. Ей на почту пришло письмо, она его открыла: «Здравствуйте! Меня зовут Сергей Иванов, интересуюсь вакансией финансового консультанта. Прикрепляю резюме. Буду рад обратной связи. Спасибо!»

Сотрудница отдела кадров — человек ответственный. По должностной инструкции она обязана просматривать все поступающие обращения. Она открывает обычный вордовский файл, а там… Там и в самом деле резюме Сергея Иванова, который мечтает стать финансовым консультантом.

Но, к сожалению, вакансия уже неактуальна. Сотрудница отдела кадров закрывает файл и навсегда забывает о нем. Даже когда через 4-5 часов со счета банка начнут выводиться деньги, она не вспомнит об этом резюме.

В вордовском файле был встроен код. Он скачал вредоносную программу и установил ее на компьютер незаметно для пользователя. Так хакеры получили возможность перемещаться внутри сети банка. По сути, это цифровое оружие, и называется оно APT (Advanced Persistent Threat). Это кибератака, ориентированная на взлом конкретной цели и подготовленная на основе долговременного сбора информации о ней.

Во второй половине 2010-х APT-атаки участились. И мир оказался к этому не очень готов. Хакеры легко переключались с сервера на сервер, запускали вредоносные программы и выводили деньги либо собирали информацию. По данным ФинЦЕРТ Банка России, в 2018 году от этих атак пострадали 687 кредитно-финансовых организаций.

Самораспространяющиеся зловреды

В 2017 году уже можно было не открывать почту, не скачивать подозрительные вложения и не переходить по сомнительным ссылкам — и все равно подхватить заразу по имени WannaCry. Зашифрованными оказались компьютеры полумиллиона пользователей. Однако в итоге вымогатели получили всего 302 перевода на сумму 126 742 доллара. При этом общий ущерб компаний, подвергшихся атаке, превысил миллиард долларов.

Однако в итоге вымогатели получили всего 302 перевода на сумму 126 742 доллара. При этом общий ущерб компаний, подвергшихся атаке, превысил миллиард долларов.

Авторы WannaCry использовали уязвимость, которую компания Microsoft закрыла в обновлении MS17-010 от 14 марта 2017 года. Проще говоря, если компьютер не был обновлен, на нем оказывался зловред. В России, например, жертвами этой атаки стали МВД, МегаФон и РЖД.

Шифровальщики-вымогатели и майнеры

23 июля 2020 года миллионы любителей бега никуда не побежали. А велосипедисты никуда не поехали. Тот, кто все-таки отправился на тренировку, не смог поделиться ее результатами. А у пилотов гражданской авиации США не получилось обновить полетные карты. Ведь все они, спортсмены и пилоты, пользовались гаджетами и облачными сервисами компании Garmin, которая пострадала от кибератаки.

Чтобы заблокировать сервисы Garmin, хакеры использовали шифровальщика-вымогателя. И это самая актуальная IT-угроза. Раньше, взломав банк, нужно было еще добраться до места, где лежат деньги. Сейчас такие хлопоты ни к чему.

Сейчас такие хлопоты ни к чему.

Мошенники получают или покупают у коллег доступ в сеть какой-либо организации и затем шифруют все корпоративные компьютеры и серверы. Ну и требуют выкуп за расшифровку.

У таких хакерских групп даже есть отделы оценщиков. Взяв в разработку конкретную фирму, они вычисляют ее годовую выручку и назначают сумму. Garmin «оштрафовали» на 10 миллионов долларов. Парализовать компанию удалось с помощью зловреда WastedLocker, специально модифицированного для атаки на эту компанию.

Есть и менее жестокие решения — майнеры. Эта программа заражает компьютеры, чтобы заставить их майнить криптовалюту для своего хозяина на другом конце интернета. Для организаций все это, как правило, проходит незаметно. Ведь майнер не станет потреблять 90% мощности машины — возьмет всего 30. А нерадивый системный администратор ничего и не заметит. Докупит серверов, и снова все станет хорошо.

Что дальше?

У зловредов и полезного программного обеспечения общий эволюционный путь. Легко представить вирусы, которые будут подменять рекламу в очках дополненной реальности или взламывать нейроинтерфейсы. Физический мир и виртуальный объединяются через системы умного дома и умного города. Они подключены к Сети и очень плохо обновляются. Поэтому нет ничего фантастического в предположении, что зловредное ПО сможет целенаправленно убивать людей, вмешиваться в результаты выборов, устраивать аварии или даже провоцировать войны. Чем дальше шагает программный код, делая нашу жизнь легче и комфортнее, тем больше возможностей открывается для вредоносного кода.

Легко представить вирусы, которые будут подменять рекламу в очках дополненной реальности или взламывать нейроинтерфейсы. Физический мир и виртуальный объединяются через системы умного дома и умного города. Они подключены к Сети и очень плохо обновляются. Поэтому нет ничего фантастического в предположении, что зловредное ПО сможет целенаправленно убивать людей, вмешиваться в результаты выборов, устраивать аварии или даже провоцировать войны. Чем дальше шагает программный код, делая нашу жизнь легче и комфортнее, тем больше возможностей открывается для вредоносного кода.

Таймлайн

- 1971 — Creeper, первая самовоспроизводящаяся программа в Сети

- 1983 — Фред Коэн сделал саморазмножающуюся программу и назвал ее вирусом

- 1987 — Вирус-охранник Brain вызвал первую компьютерную эпидемию

- 1989 — Червь Морриса — продукт ошибки в коде; AIDS — первый троян

- 1995 — Макровирусы в MS Word

- 1999 — В день 13-й годовщины аварии на Чернобыльской АЭС был активирован вирус «Чернобыль»; Melissa — первый вирус в прикрепленном к письму файле

- 2000 — ILOVEYOU — самый разрушительный на сегодня червь, притворявшийся любовным посланием

- 2004 — Caribe — первый червь, заразивший мобильные телефоны

- 2010 — Вирус Stuxnet, сделанный военными США и Израиля, нанес реальный ущерб иранским ядерным объектам

- 2017 — WannaCry взломал крупные организации по всему миру

- 2020 — Червь-вымогатель WastedLocker прицельно атаковал фирму Garmin и потребовал 10 миллионов долларов; Взлом больницы в Дюссельдорфе привел к смерти человека

Тест по информатике «Компьютерные вирусы»

1 вариант.

1. Компьютерным вирусом является;

A. программа проверки и лечения дисков;

B. любая программа, созданная на языках низкого уровня;

C. программа, скопированная с плохо отформатированной дискеты;

D. специальная программа небольшого размера, которая может приписывать себя к другим программам, она обладает способностью «размножаться»

2. Какое действие относится к деятельности вируса?

A. Загрузка операционной системы;

B. Запуск прикладных программ;

C. Копирование программных кодов в различные файлы;

D. Обращение по сети к доступным ресурсам на других компьютерах.

3. Какие из перечисленных типов не относятся к категории компьютерных вирусов?

A. загрузочные вирусы;

B. type-вирусы;

C. сетевые вирусы;

D. файловые вирусы.

4. Какие программы не относятся к антивирусным?

A. программы-фаги;

программы-фаги;

B. программы сканирования;

C. программы-ревизоры;

D. программы-детекторы.

5. Как вирус может появиться в компьютере?

A. при работе компьютера в сети;

B. при решении математической задачи;

C. самопроизвольно.

6. Загрузочные вирусы характеризуются тем, что:

A. Поражают программы в начале их работы;

B. Запускаются при загрузке компьютера;

C. Всегда меняют начало и длину файла;

D. Изменяют весь код заражаемого файла.

E. Поражают загрузочные сектора дисков.

7. Назначение антивирусных программ под названием «детекторы»:

A. Обнаружение и уничтожение вирусов;

B. Обнаружение компьютерных вирусов «излечение» зараженных файлов;

C. Уничтожение зараженных файлов;

D. Контроль возможных путей распространения компьютерных вирусов.

8. По особенностям алгоритма вирусы делятся:

A. на резидентные и нерезидентные;

B. сторожа, фаги, ревизоры, вакцины;

C. сетевые, файловые, загрузочные, макровирусы;

D. неопасные, опасные и очень опасные;

E. паразиты, репликаторы, невидимки, мутанты, троянские.

Весь материал — в документе.

Антивирус и антивредоносная программа – это одно и то же?

Одним из главных приоритетов компании Malwarebytes является точность, особенно если речь заходит о двух концепциях кибербезопасности – антивирусном и антивредоносном ПО, – они развиваются параллельно друг другу, но их нередко путают между собой. Оба термина относятся к программным продуктам для киберзащиты, но каковы их особенности, чем они отличаются, а главное – пригодны ли обе эти концепции для противодействия современным цифровым угрозам?

Предлагаем по очереди детально проанализировать основные особенности этих концепций и разобраться в значении ряда терминов, используемых в сфере кибербезопасности.

Чем антивирусы отличаются от антивредоносных программ?

В целом термины «антивирус» и «антивредоносная программа» означают одно и то же. Они обозначают ту или иную программу, предназначенную для защиты от вредоносного ПО, а также для его обнаружения и удаления из системы. Сам термин «антивирус» на сегодняшний день немного устарел, поскольку антивирусные программы противостоят не только вирусам, а их функции гораздо шире, чем предполагает название. Антивредоносные программы разрабатываются в том числе и для защиты от вирусов. Они обозначаются более современным термином, который охватывает все виды вредоносного ПО, включая вирусы. То есть антивредоносные программы могут предотвращать проникновение вируса на компьютер или удалять зараженные файлы. Вместе с тем, антивредоносное ПО может не обладать функциями, позволяющими восстанавливать файлы, модифицированные или замененные вирусом. Антивирусы и антивредоносные программы обозначаются более общим термином – «средства кибербезопасности».

Что такое кибербезопасность?

Кибербезопасность (или компьютерная безопасность) – это общий термин, обозначающий стратегию защиты системы от вредоносных атак злоумышленников, которые стремятся похитить деньги, персональные данные, системные ресурсы (например, для криптоджекинга или организации ботнета), а также выполнить ряд других вредоносных операций. Атака может осуществляться как аппаратными, так и программными средствами или методами социальной инженерии.

На сегодняшний день существует множество разновидностей киберугроз и мер противодействия им, однако в сфере коммерции неизменно наблюдается тенденция к упрощению всяких классификаций, если речь заходит о взаимодействии с клиентами. По этой причине многие склонны думать, что «вирусы» представляют наибольшую опасность для компьютера. В действительности вирусы – лишь один из видов киберугроз, который был распространен на заре развития компьютерной отрасли. Сейчас вирусы встречаются не столь часто, однако рядовые пользователи привыкли употреблять этот термин для обозначения любых киберугроз.

«В целом термины “антивирус” и “антивредоносная программа” означают одно и то же. Они обозначают ту или иную программу, предназначенную для защиты от вредоносного ПО, а также для его обнаружения и удаления из системы».

Что такое компьютерный вирус?

Компьютерный вирус – это (обычно) вредоносное программное обеспечение, которому свойственны две характеристики:

- Для запуска вируса нужны действия ничего не подозревающего пользователя. Для этого может быть достаточно открыть вложение в неблагонадежном электронном письме (вредоносный спам) или запустить зараженную программу. После этого вирус начинает пытаться проникнуть на другие устройства, подключенные к сети или занесенные в список контактов пользователя.

- Вирус должен обладать способностью самокопирования. Если программный объект не создает копии самого себя, то это не вирус. Самокопирование может, например, осуществляться путем модификации или полной замены других файлов в системе пользователя.

Компьютерные вирусы сопровождают нас на протяжении десятилетий. Теоретическое осмысление «самовоспроизводящихся автоматов» (т. е. вирусов) было сформулировано Джоном фон Нейманом в статье, опубликованной в конце 1940-х годов. Самые ранние вирусы стали появляться в 1970-х годах на платформах, предшествующих персональным компьютерам. Вместе с тем, история современных вирусов начинается с программы Elk Cloner, которая поразила системы Apple II в 1982 году. Этот вирус, переносчиком которого были зараженные дискеты, не причинял никакого вреда. Однако он проникал на все носители, подключаемые к системе, и распространялся столь стремительно, что многие эксперты в области компьютерной безопасности считают данный случай первой в истории крупномасштабной эпидемией компьютерного вируса.

Первые вирусы, подобные Elk Cloner, были в большинстве своем не более чем шуткой. Их создавали для того, чтобы прославиться и приобрести повод для гордости. Однако к 1990-м годам невинная забава молодежи превратилась в серьезную вредоносную деятельность. Пользователи ПК столкнулись с наплывом разнообразных вирусов, стремящихся уничтожить данные, замедлить работу системы и отследить нажатия клавиш (такие вирусы также называют клавиатурными шпионами). Необходимость разработать меры противодействия обусловила появление первых антивирусных программ.

Однако к 1990-м годам невинная забава молодежи превратилась в серьезную вредоносную деятельность. Пользователи ПК столкнулись с наплывом разнообразных вирусов, стремящихся уничтожить данные, замедлить работу системы и отследить нажатия клавиш (такие вирусы также называют клавиатурными шпионами). Необходимость разработать меры противодействия обусловила появление первых антивирусных программ.

Их ранние версии действовали только реактивно. Они могли обнаруживать вирусы лишь после их проникновения в систему. Более того, первые антивирусные программы выявляли вирусы на основе относительно примитивного алгоритма, стремясь обнаружить соответствия заранее заданным сигнатурам. Например, если программа «знает», что существует вирус с именем файла «PCdestroy», то при обнаружении этого имени она нейтрализует угрозу. Но если вирус изменит свое имя, то его обнаружение может быть затруднено. Нельзя не отметить, что ранние антивирусы действительно могли распознавать специфическое поведение вирусов и их цифровые признаки, например последовательности кода в сетевом трафике или известные вредоносные последовательности команд, тем не менее, их работа была похожа на игру в догонялки.

Ранние антивирусы использовали сигнатурные технологии поиска, которые могли без проблем обнаружить известные вирусы, но оказывались бессильными перед атаками еще не изученных объектов. Для этого новые вирусы приходилось изолировать и анализировать, чтобы определить их сигнатуры, которые затем вносились в список известных вирусов. Пользователю антивирусной программы приходилось регулярно загружать растущий как на дрожжах файл базы данных с сотнями тысяч сигнатур. Но даже в этом случае многие устройства оставались уязвимыми перед атаками вирусов, появившихся до очередного обновления базы данных. Такое положение вещей означало постоянную гонку: по мере того, как в сети появлялись новые вирусы, разработчики пытались создать антивирусное средство, способное охватить весь постоянно меняющийся ландшафт угроз.

Текущее состояние вирусов и антивирусных программ

На сегодняшний день вирусы для ПК считаются устаревшим типом компьютерных угроз и почти не представляют опасности для пользователей. Они сопровождают нас на протяжении десятилетий, но не слишком изменились за это время. В действительности последний «истинно новый» вирус, который воспроизводил себя в ходе взаимодействия с пользователем, появился в 2011 или 2012 году.

Они сопровождают нас на протяжении десятилетий, но не слишком изменились за это время. В действительности последний «истинно новый» вирус, который воспроизводил себя в ходе взаимодействия с пользователем, появился в 2011 или 2012 году.

В связи с этим возникает вопрос: если компьютерные вирусы уже давно не представляют серьезной угрозы, почему люди продолжают называть свои защитные программы антивирусами?

Все сводится к узнаваемости названия. В 1990-е годы вспышки компьютерных вирусов производили сенсационные заголовки, так что компании, занимающиеся производством средств защиты, начали использовать термин «вирус» для обозначения любых киберугроз. Отсюда появился и термин «антивирус». И сейчас по прошествии многих лет он продолжает использоваться в маркетинговых кампаниях программных продуктов. На лицо замкнутый круг. Потребители считают, что термин «вирус» – это обозначение любой киберугрозы, поэтому компании называют антивирусными программами свои продукты в области кибербезопасности, в результате чего потребители полагают, что вирусы все еще представляют опасность.

Но есть один нюанс. Хотя вирусы и антивирусы еще не стали анахронизмами, современные киберугрозы еще более коварны, чем их предшественники-вирусы. Они скрываются в недрах компьютерных систем и умеют ускользать от средств обнаружения. Безобидные по современным меркам вирусы вчерашнего дня заложили основу для множества изощренных угроз, в числе которых шпионские программы, руткиты, троянские программы, эксплойты и программы-вымогатели.

По мере появления и развития этих новых видов угроз, дополняющих традиционные вирусы, производители антивирусных программ включались в борьбу с ними. Вместе с тем, у этих компаний возникли сомнения относительно того, как им стоит позиционировать себя. Нужно было решить, продолжать ли обозначать свои продукты как антивирусы, рискуя упростить их значимость в глазах пользователей. Или выработать другой термин (возможно, также с приставкой «анти», например «антишпионская программа»), чтобы более метко и емко представлять выпускаемые программы на рынке? Или лучше было бы использовать обобщающий подход, который учитывал бы все особенности единого продукта, направленного против всех угроз? Каждый производитель антивирусов сам выбирал ответы на эти вопросы.

Компания Malwarebytes придерживается концепции, согласно которой «продукт для кибербезопасности» является самой обширной категорией. Следовательно, имеет смысл обозначить наши продукты термином, отражающим борьбу со всеми компьютерными угрозами, а не только с вирусами. Поэтому мы используем термин «антивредоносные программы» – он наилучшим образом описывает то, что мы делаем.

«Потребители считают, что термин “вирус” – это обозначение любой киберугрозы, поэтому компании называют антивирусными программами свои продукты в области кибербезопасности, в результате чего потребители полагают, что вирусы все еще представляют опасность».

Если вирусы уже не представляют особой опасности, зачем нужны средства кибербезопасности?

Вирусы являются далеко не единственным видом вредоносного ПО. Помимо вирусов, существуют и другие формы вредоносного ПО, которые встречаются намного чаще. Например, вот несколько распространенных угроз, которые может нейтрализовать программа Malwarebytes:

- Рекламное ПО – это нежелательная программа, написанная для того, чтобы забрасывать экран компьютера рекламными сообщениями.

Чаще всего это происходит во время использования браузера, но иногда рекламное ПО внедряется и в мобильные приложения. Как правило, подобные объекты обманным путем принуждают пользователя установить их на ПК, планшетный компьютер или мобильное устройство: они выдают себя за обычные программы или проникают в систему в качестве «дополнительной нагрузки» при установке других приложений.

Чаще всего это происходит во время использования браузера, но иногда рекламное ПО внедряется и в мобильные приложения. Как правило, подобные объекты обманным путем принуждают пользователя установить их на ПК, планшетный компьютер или мобильное устройство: они выдают себя за обычные программы или проникают в систему в качестве «дополнительной нагрузки» при установке других приложений. - Шпионские программы – это вредоносное ПО, которое скрытно наблюдает за действиями пользователя компьютера и пересылает накопленные данные своим разработчикам.

- Вирусы – это вредоносное ПО, которое прикрепляется к другой программе и при ее запуске начинает самовоспроизводиться и модифицировать другие приложения на компьютере, внедряя в них элементы своего кода.

- Черви – это тип вредоносного ПО, напоминающий вирусы, однако для активации этим объектам не требуется взаимодействие с пользователем.

- Троянские программы, также обозначаемые как вредоносные программы типа «троянский конь», представляют собой скорее средство доставки вредоносного кода, нежели собственно угрозу.

Троянская программа обычно маскируется под полезную программу, стремясь обмануть пользователя и заставить его запустить ее. Она может принести в систему вредоносное ПО любого вида, включая вирусы, шпионские программы и программы-вымогатели.

Троянская программа обычно маскируется под полезную программу, стремясь обмануть пользователя и заставить его запустить ее. Она может принести в систему вредоносное ПО любого вида, включая вирусы, шпионские программы и программы-вымогатели. - Программы-вымогатели – это вредоносное ПО, которое блокирует Ваше устройство и/или шифрует Ваши файлы, а затем заставляет Вас заплатить выкуп за их возврат. Программы-вымогатели считаются излюбленным оружием киберпреступников, поскольку они дают им возможность быстро получить значительную прибыль в криптовалюте, операции с которой сложно отследить. Код, на котором основываются атаки программ-вымогателей, можно без проблем получить на черном интернет-рынке, а защититься от него всегда непросто.

- Руткиты – это вредоносное ПО, которое активно скрывается от пользователя и предоставляет злоумышленникам права администратора на зараженном компьютере. Руткиты стараются оставаться незамеченными и для других программ, даже для самой операционной системы.

- Клавиатурные шпионы – это вредоносное ПО, которое записывает, на какие клавиши нажимают пользователи, сохраняет накопленную информацию и отправляет ее своим авторам, которые извлекают из полученных данных важные сведения, например имена пользователей, пароли или реквизиты кредитных карт.

- Программы для теневого вредоносного майнинга, также иногда обозначаемые как программы для криптоджекинга, – это тип вредоносного ПО, который получает все более широкое распространение. Данные объекты проникают в систему множеством способов, например с помощью вредоносного спама, теневой загрузки, мошеннических приложений или расширений для браузеров. В результате посторонние лица могут использовать ресурсы центрального процессора или графического процессора, чтобы добывать криптовалюты, например биткоин или монеро. Не давая Вам зарабатывать деньги на мощности Вашего компьютера, криптомайнеры отправляют полученные «монеты» на собственные счета. Программы для вредоносного майнинга фактически крадут ресурсы чужих систем с целью получения прибыли.

- Эксплойты – это объекты, которые используют ошибки и уязвимости в системе для внедрения в нее вредоносного ПО. Как и другие угрозы, эксплойты часто распространяются посредством вредоносной рекламы, которая может отображаться даже на законных веб-сайтах. В ряде случаев Вам даже не нужно нажимать на рекламный баннер, чтобы заразить свой компьютер, поскольку эксплойты и связанное с ними вредоносное ПО могут проникать в систему посредством теневой загрузки. Достаточно просто посетить вполне благонадежный веб-сайт в неудачный день.

Как работают антивредоносные программы?

Старая добрая сигнатурная технология обнаружения угроз остается в известной степени эффективной, однако современные антивредоносные программы также обнаруживают угрозы с помощью более новых методов, которые основаны на поиске вредоносного поведения приложений. Сигнатурная технология обнаружения напоминает поиск отпечатков пальцев преступника. Это может быть действенным способом выявить угрозу, однако только в том случае, если известно, как выглядят нужные отпечатки. Современные антивредоносные программы выводят поиск угроз на новый уровень, позволяя обнаруживать ранее не изученные объекты. Анализируя структуру и поведение приложений, эти программы могут выявлять подозрительную активность. Если продолжить аналогию, то они действуют подобно детективу, который находит в кармане у подозреваемого отмычку или замечает, что подозреваемый по какой-то причине появляется в определенном месте в одно и то же время.

Современные антивредоносные программы выводят поиск угроз на новый уровень, позволяя обнаруживать ранее не изученные объекты. Анализируя структуру и поведение приложений, эти программы могут выявлять подозрительную активность. Если продолжить аналогию, то они действуют подобно детективу, который находит в кармане у подозреваемого отмычку или замечает, что подозреваемый по какой-то причине появляется в определенном месте в одно и то же время.

Эта более современная и более эффективная технология кибербезопасности называется эвристическим анализом. Термин «эвристика» позаимствован из научной области и обозначает комплекс методов, позволяющих обнаруживать угрозы путем анализа структуры приложений, их поведения и ряда других параметров.

Проверяя исполняемый файл, эвристическая антивредоносная программа тщательно анализирует общую структуру приложения, логику программирования и другие данные. При этом она ищет различные отклонения, например необычные команды или ненужный код. Так программа оценивает, с какой вероятностью то или иное приложение может содержать вредоносное ПО.

Так программа оценивает, с какой вероятностью то или иное приложение может содержать вредоносное ПО.

Более того, еще одним преимуществом эвристического анализа является возможность обнаруживать вредоносное ПО в файлах и загрузочных записях, прежде чем оно сможет запуститься и заразить компьютер. То есть эвристическая антивредоносная программа действует проактивно, а не реактивно. Некоторые антивредоносные продукты запускают подозрительные приложения в песочнице – контролируемом окружении, где можно определить, является ли исследуемое приложение безопасным для установки. Запуская вероятное вредоносное ПО в песочнице, программа анализирует, какие действия оно выполняет, пытается ли скрыться или нанести вред компьютеру.

Кроме того, эвристическая технология позволяет анализировать характеристики веб-сайтов и выявлять опасные страницы, которые могут содержать эксплойты, что является дополнительным фактором, обеспечивающим безопасность пользователей. Теперь при малейших признаках фишинга программа блокирует подозрительный сайт.

Таким образом, антивирус, применяющий сигнатурную технологию, работает как вышибала у дверей ночного клуба, в руках у него – черный список, и если он видит перед собой кого-то, кто занесен в этот список, он сразу вышвыривает непрошеного гостя прочь. Если же вышибала действует методом эвристического анализа, то он обращает внимание на подозрительное поведение посетителей, обыскивает их и отправляет домой тех, кто решил заявиться в клуб с оружием.

«Термин “эвристика” позаимствован из научной области и обозначает комплекс методов, позволяющих обнаруживать угрозы путем анализа структуры приложений, их поведения и ряда других параметров».

Совершенствование программ в области кибербезопасности

Как ни странно, прогрессу в разработке новых бессигнатурных технологий поспособствовали две относительно новые формы вредоносного ПО: эксплойты и программы-вымогатели. Несмотря на то что эти угрозы во многом похожи на все остальные, их отличительной особенностью является то, что их чрезвычайно сложно обнаружить. Более того, очистка зараженного компьютера в ряде случаев оказывается вовсе невыполнимой.

Более того, очистка зараженного компьютера в ряде случаев оказывается вовсе невыполнимой.

Эксплойты получили свое название благодаря тому, что для внедрения вредоносного кода они различным образом «эксплуатируют» уязвимости в системе, браузерах или других приложениях. В этом случае меры противодействия основываются на блокировании самой возможности совершить атаку, что позволяет защитить пользователей, например, от flash-эксплойтов и других объектов, использующих бреши в программном коде браузеров, а также от новых эксплойтов или от уязвимостей, для которых еще не выпущены исправления.

Появление программ-вымогателей в 2013 году было действительно эффектным. Эти вредоносные объекты снискали себе дурную славу: они похищали и зашифровывали данные на компьютерах, требовали выкуп за их расшифровку и даже угрожали безвозвратно удалить всю информацию, если платеж не поступит вовремя.

Обе эти угрозы вынудили разработчиков всерьез взяться за дело и наладить выпуск специализированных продуктов, направленных на борьбу с эксплойтами и программами-вымогателями. В декабре 2016 года компания Malwarebytes включила защиту от эксплойтов и программ-вымогателей в premium-версию программы Malwarebytes for Windows. С тех пор технологии противодействия программам-вымогателям постоянно совершенствуются, являясь неотъемлемой составляющей всех наших антивредоносных решений.

В декабре 2016 года компания Malwarebytes включила защиту от эксплойтов и программ-вымогателей в premium-версию программы Malwarebytes for Windows. С тех пор технологии противодействия программам-вымогателям постоянно совершенствуются, являясь неотъемлемой составляющей всех наших антивредоносных решений.

Будущее программ в области кибербезопасности (которое уже наступило)

Искусственный интеллект (AI) и машинное обучение (ML) считаются сейчас наиболее перспективными направлениями развития технологий борьбы с вредоносным ПО.

Благодаря искусственному интеллекту машины могут решать задачи, на выполнение которых они не были изначально запрограммированы. Искусственный интеллект позволяет не просто слепо выполнять ограниченный набор команд. С его помощью программа может «анализировать ситуацию» и предпринимать действия для достижения поставленной цели, например выявлять признаки активности программ-вымогателей.

Машинное обучение – это метод программирования, который позволяет распознавать те или иные параметры новых данных, а затем классифицировать их особым образом, чтобы «научить машину учиться».

Другими словами, технологии искусственного интеллекта сосредоточены на производстве умных машин, а технологии машинного обучения используют алгоритмы, с помощью которых машины могут учиться на собственном опыте. Оба этих направления отлично подходят для сферы кибербезопасности, ведь сегодня неуклонно растет как общее количество угроз, так и многообразие их видов, в результате чего сигнатурные и другие ручные методы просто не в состоянии охватить весь ландшафт угроз. Искусственный интеллект и машинное обучение все еще находятся в стадии разработки, однако они обещают стать крайне эффективными.

Компания Malwarebytes уже использует в своем программном продукте компонент машинного обучения, способный выявлять вредоносное ПО, которое еще никогда не встречалось на просторах всемирной паутины, – угрозы такого типа называют угрозами нулевого дня. Другие компоненты нашего программного обеспечения осуществляют эвристический анализ на основе поведения приложений: и хотя они не распознают напрямую тот или иной код как вредоносный, им под силу определить, что конкретный файл или веб-сайт ведут себя странным образом. Методы работы этих компонентов основываются на технологиях искусственного интеллекта и машинного обучения и доступны нашим пользователям как в рамках защиты в реальном времени, так и при выполнении проверок по требованию.

Методы работы этих компонентов основываются на технологиях искусственного интеллекта и машинного обучения и доступны нашим пользователям как в рамках защиты в реальном времени, так и при выполнении проверок по требованию.

Если же речь идет о корпоративном секторе и занятых в нем IT-специалистах, которым приходится обеспечивать безопасность значительного количества компьютеров в сети, то эвристический подход становится чрезвычайно важным. Мы не можем знать наверняка, каков будет характер следующей крупной угрозы со стороны вредоносного ПО. Поэтому эвристический анализ, искусственный интеллект и машинное обучение являются неотъемлемыми компонентами защиты Malwarebytes Endpoint Protection. Вместе они формируют многоуровневую защиту, которая способна противостоять всем этапам цепи атак, предпринимаемых известными или неизвестными вредоносными объектами.

Болезнь легче предупредить, чем лечить

От настольных ПК и ноутбуков до планшетных компьютеров и смартфонов – все устройства уязвимы перед вредоносным ПО. Если у Вас есть выбор, зачем тратить лишние усилия на устранение последствий атаки, когда можно предотвратить ее?

Если у Вас есть выбор, зачем тратить лишние усилия на устранение последствий атаки, когда можно предотвратить ее?

«Как показывают газетные заголовки, регулярно сообщающие об очередной успешной кибератаке, традиционный антивирус не в состоянии самостоятельно справиться с этой задачей».

Что нужно делать, чтобы оставаться в безопасности? Какой тип программного обеспечения для кибербезопасности – антивирус или антивредоносную программу – следует выбрать для противодействия разнообразному ландшафту угроз, который составляют как устаревшие вирусы, так и новейшее вредоносное ПО?

Следует признать: как показывают газетные заголовки, регулярно сообщающие об очередной успешной кибератаке, традиционный антивирус не в состоянии самостоятельно справиться с этой задачей. В ряде случаев ему не под силу остановить угрозы нулевого дня или даже полностью очистить систему от вредоносного ПО, так что программы-вымогатели продолжают успешно захватывать компьютеры. Поэтому Вам нужна более совершенная программа, которая способна обеспечить Вашу кибербезопасность, являясь достаточно универсальной и умной, чтобы предвидеть характер самых изощренных современных угроз.

Всем этим критериям полностью соответствует Malwarebytes for Windows (а также Malwarebytes for Mac, Malwarebytes for Android и решения Malwarebytes для бизнеса). Программные продукты Malwarebytes защищают от вредоносного ПО, хакерских атак, вирусов, программ-вымогателей и других постоянно совершенствующихся угроз, обеспечивая оптимальные условия для спокойной работы в сети Интернет. Наша технология эвристического анализа, использующая элементы искусственного интеллекта, блокирует даже те угрозы, которые нередко обходят защиту привычных антивирусных приложений.

Обозреватели отрасли отметили программу Malwarebytes for Windows за ее особый многоуровневый подход, который позволяет организовать эффективную защиту, не снижая производительность системы. Эта программа удаляет из системы все следы вредоносного ПО, блокирует новейшие угрозы и быстро выполняет проверки.

Какое бы средство кибербезопасности Вы ни выбрали, первой линией обороны от угроз всегда будут оставаться Ваши знания. Регулярно читайте блог Malwarebytes Labs – и Вы будете получать самую актуальную информацию о новейших угрозах и средствах защиты.

Регулярно читайте блог Malwarebytes Labs – и Вы будете получать самую актуальную информацию о новейших угрозах и средствах защиты.

Когда появился первый компьютерный вирус

Сейчас компьютерные вирусы стали обыденностью и практически на каждом компьютере или смартфоне устанавливаются защитные антивирусные программы. А ведь первые цифровые вирусы появились не так уж и давно.

Что такое компьютерный вирус?

Компьютерными вирусами называют виды вредоносного программного обеспечения, которые внедряются в код других программ, системную память или загрузочные секторы и могут распространять собственные копии по различным каналам цифровой связи.

Когда появился первый компьютерный вирус?

Согласно одной из версий, первым компьютерным вирусом называют программу Creeper, которая была создана в 1971 году Бобом Томасом. Creeper был создан для того, чтобы на практике проверить, возможны ли вообще самовоспроизводящиеся программы. Вреда от него не было никакого, он только выводил надпись на экран компьютера: «I’M THE CREEPER. CATCH ME IF YOU CAN!» («Я Creeper. Поймай меня, если сможешь!«).

Вреда от него не было никакого, он только выводил надпись на экран компьютера: «I’M THE CREEPER. CATCH ME IF YOU CAN!» («Я Creeper. Поймай меня, если сможешь!«).

А когда появилась первая антивирусная программа?

Первый антивирус появился в том же 1971 году. Это была программа Reaper, в задачи которой входило находить копии программы Creeper, и прекращать их работу.

Немного истории о компьютерных вирусах

Термин «компьютерный вирус» появился в 1973 году в фантастическом фильме «Westworld». В том же фильме было использовано и современное значение термина: «вредоносная программа, внедрившаяся в компьютерную систему».

В 1987 году появился вирус Brain, заражающий IBM PC-совместимые компьютеры под управлением MS-DOS. Но он был не очень опасен: его действие заключалось в изменении метки на дискетах в 360 Кбайт.

2 ноября 1988 года студент Корнельского университета Роберт Моррис-младший запустил программу-червь. Червь Морриса стал первым успешно распространившимся сетевым червем и одной из первых программ, эксплуатирующих такую уязвимость, как переполнение буфера. Всего за 1,5 часа червь заразил 6 000 компьютеров.

Червь Морриса стал первым успешно распространившимся сетевым червем и одной из первых программ, эксплуатирующих такую уязвимость, как переполнение буфера. Всего за 1,5 часа червь заразил 6 000 компьютеров.

Именно из-за червя Морриса были пересмотрены требования к безопасности систем и созданы специальные институты, занимающиеся безопасностью компьютеров и разрабатывающие рекомендации по устранению вирусов.

|

Компьютерные вирусы и методы борьбы с ними

Каждый пользователь персонального компьютера (ПК) сталкивался с компьютерными вирусами, которые наносят значительный ущерб системной и аппаратной части компьютера. И часто случается так, что столкнувшись с ним, начинаешь паниковать, так как не совсем понятно, как он себя поведет. Чтобы быть полностью вооруженным и подготовленным к неожиданной вирусной атаке, в данной статье описываются самые зловредные и распространенные компьютерные вирусы.

Компьютерный вирус – это компьютерная программа, которая направлена на то, чтобы компьютер начал неправильно работать. Вирусная программа устанавливается без согласия пользователя (скрытно), и начинает выполнять команды, которые в нее заложены разработчиком.

Именно программисты разрабатывают компьютерные вирусы. И чаще всего в научных целях, чтобы понять, как та или иная программа будет работать. А также с целью зарабатывания денег.

Три группы вирусов, по степени нанесения вреда:

- Не слишком опасные. Причиняют минимальный вред файлам, хранящимся на компьютере. В основном заражению подвергаются звуковые, графические и текстовые файлы.

- Опасные. Причиняют вред операционной системе и периферийной части компьютера. При заражении опасным вирусом, может происходить подмена файлов и сбой в компьютере (не работать клавиатура, манипулятор типа «мышь», принтер и др. внешние устройства). Часто из-за такого вида вируса не работают и флеш-карты. Опасный вид вирусов – это самый распространенный вид компьютерного вируса, который распространяется в основном по сети интернет и «живет» в домашних компьютерах.

- Слишком опасные. Такие вирусы полностью уничтожают данные, которые хранятся на жестком диске. Причиняют вред и аппаратной части компьютера. В частности их область поражения – банковские и финансовые системы.

Самые распространенные компьютерные вирусы

К самым распространённым вирусам можно отнести:

- Троянская программа. На сегодняшний день является самой популярной и самой «эффективной» вирусной программой. Существует уже достаточно давно, начиная с конца 90-х. Семейство троянских программ достаточно обширно. Несколько примеров:

- HookDump – шпионская программа, которая контролирует все действия, производимые пользователем на ПК;

- Trojan.Winlock – наносит масштабный вред операционной системе;

- ZooPark – атакует и крадет информацию с телефонов на базе Android;

- Buhtrap – троянская шпионская программа;

- LokiBot – банковский вирус;

- Lurk – крадет деньги с компьютеров, в основном с банковских счетов.

Также существуют еще программы-шпионы, которые бывают схожи с зловредным ПО. Программы-шпионы могут отслеживать личную информацию и передавать ее заинтересованному лицу. Под личной информацией подразумевается: пароли, пин-коды кредитных карт, телефонные звонки и другая важная и секретная информация.

Самые зловредные современные компьютерные вирусы

Популярными зловредными вирусами считаются (названия вирусов):

- Sality – шпионский вирус.

- Virut- негативно воздействует на операционную систему.

- Styxnet – опасный вирус, выводит компьютер из строя.

- WannaCry – программа вымогает денежные средства.

- Petya – программа-вымогатель.

- SQL Slammer – вызывает отказ многих серверов в интернете.

- SynAck – программа вымогатель.

На самом деле компьютерных вирусов великое множество, которые наносят вред компьютерным данным и могут привести к глобальной катастрофе. Но защитить ПК от них можно, просто нужно быть готовым в любой момент, установив антивирусную программу.

Как защитить ПК от компьютерного вируса

Первая защита для компьютера — это антивирусная программа. Их достаточно много, а вот какому антивирусу отдать предпочтение, все зависит от требований пользователя.

С уничтожением троянской программы отлично справляются антивирусы:

- Касперский.

- AVG.

Червей прекрасно лечит Доктор Веб (Dr. Web).

Руткиты устраняют такие антивирусные программы:

Антивирусы, которые охватывают все типы вирусов:

- Аvast;

- BitDefender;

- Grizzly;

- 360 Total Security.

Данный рейтинг антивирусных программ составлен в соответствии с предпочтениями автора статьи, а также согласно мировой статистике использования антивирусных программ.

С большой вероятностью компьютерным вирусом можно заразиться, просматривая самые актуальные темы, на сайтах с плохой репутацией или не проверенных сайтах.

Вторым менее действенным способом защиты ПК является работа в интернете только на проверенных сайтах, а также скачивание приложений только на доверенных ресурсах.

В целом защитить себя от воздействия вредоносного ПО – можно и нужно. Самое главное, сделать это вовремя, тем самым, предупреждая распространения вируса.

Компания «Vamark» специализируется на IT Безопасности. Свяжитесь с нами чтобы получить бесплатную консультацию или заказать ИТ услуги (Киев) для своей компании. Для этого достаточно позвоним к нам по контактным номерам или заполнить форму обратной связи и мы перезвоним вам сами.

Что такое компьютерный вирус? Защита от вирусов и многое другое

Что такое компьютерный вирус?

Компьютерный вирус — это вредоносный фрагмент компьютерного кода, предназначенный для распространения с устройства на устройство. Подмножество вредоносных программ, эти самокопирующиеся угрозы обычно предназначены для повреждения устройства или кражи данных.

Подумайте о биологическом вирусе — вирусе, от которого вы заболеете. Это постоянно неприятно, мешает вам нормально функционировать и часто требует чего-то мощного, чтобы избавиться от него.Компьютерный вирус очень похож. Компьютерные вирусы, разработанные для непрерывной репликации, заражают ваши программы и файлы, изменяя способ работы вашего компьютера или полностью останавливая его работу.

Что делает компьютерный вирус?

Некоторые компьютерные вирусы запрограммированы так, чтобы нанести вред вашему компьютеру, повреждая программы, удаляя файлы или форматируя жесткий диск. Другие просто копируют себя или наводняют сеть трафиком, делая невозможным выполнение каких-либо действий в Интернете.Даже менее вредоносные компьютерные вирусы могут значительно нарушить производительность вашей системы, истощая память компьютера и вызывая частые сбои компьютера.

Готовы ли вы к сегодняшним атакам? Узнайте о крупнейших киберугрозах года в нашем ежегодном отчете об угрозах.В 2013 году был обнаружен ботнет-вирус Gameover ZueS, использующий сайты одноранговой загрузки для распространения программ-вымогателей и совершения банковских мошенничеств. В то время как десятки тысяч компьютерных вирусов все еще бродят по Интернету, они разнообразили свои методы, и теперь к ним присоединился ряд разновидностей вредоносных программ, таких как черви, трояны и программы-вымогатели.

Как компьютер получает вирус?

Даже если вы будете осторожны, вы можете заразить компьютерные вирусы с помощью обычных действий в Интернете, например:

Обмен музыкой, файлами или фотографиями с другими пользователями

Посещение зараженного сайта

Открытие спама или вложения к письму

Загрузка бесплатных игр, панелей инструментов, медиаплееров и других системных утилит

Установка основных программных приложений без тщательного изучения лицензионных соглашений

Как распространяются компьютерные вирусы?

Вирусы могут распространяться несколькими способами, в том числе через сети, диски, вложения электронной почты или внешние устройства хранения, такие как USB-накопители.Поскольку соединения между устройствами когда-то были гораздо более ограниченными, чем сегодня, ранние компьютерные вирусы обычно распространялись через зараженные дискеты.

Сегодня ссылки между устройствами, подключенными к Интернету, являются общими, что дает широкие возможности для распространения вирусов. По данным Агентства по кибербезопасности и безопасности инфраструктуры США, зараженные вложения электронной почты являются наиболее распространенным средством распространения компьютерных вирусов. Большинство компьютерных вирусов, но не все, требуют от пользователя действий, например включения «макросов» или щелчка по ссылке для распространения.

Каковы симптомы компьютерного вируса?

Ваш компьютер может быть заражен, если вы обнаружите какой-либо из следующих симптомов вредоносного ПО:

Низкая производительность компьютера

Неустойчивое поведение компьютера

Необъяснимая потеря данных

Частые сбои компьютера

Как удаляются компьютерные вирусы?

Антивирусы добились больших успехов в обнаружении и предотвращении распространения компьютерных вирусов.Однако, когда устройство действительно заражено, лучшим вариантом для его удаления по-прежнему является установка антивирусного решения. После установки большая часть программного обеспечения будет выполнять «сканирование» на наличие вредоносной программы. После обнаружения антивирус предложит варианты его удаления. Если это невозможно сделать автоматически, некоторые поставщики средств безопасности предлагают техническую помощь в удалении вируса бесплатно.

Примеры компьютерных вирусов

В 2013 году был обнаружен ботнет-вирус Gameover ZueS, использующий сайты одноранговой загрузки для распространения программ-вымогателей и совершения банковских мошенничеств.В то время как десятки тысяч компьютерных вирусов все еще бродят по Интернету, они разнообразили свои методы и теперь к ним присоединились несколько разновидностей вредоносных программ, таких как:

Черви — черви — это тип вируса, который, в отличие от традиционных вирусов, обычно не требует действий пользователя для распространения с устройства на устройство.

Трояны. Как и в мифе, троянец — это вирус, который скрывается внутри кажущейся законной программы и распространяется по сетям или устройствам.

Программа-вымогатель. Программа-вымогатель — это тип вредоносного ПО, которое шифрует файлы пользователя и требует выкуп за свое возвращение. Программы-вымогатели могут, но не обязательно, распространяться через компьютерные вирусы.

Защита от компьютерных вирусов

Когда вы вооружаетесь информацией и ресурсами, вы лучше понимаете угрозы компьютерной безопасности и менее уязвимы для тактики угроз. Сделайте следующие шаги, чтобы защитить свой компьютер с помощью лучшей защиты от компьютерных вирусов:

Используйте антивирусную защиту и брандмауэр

Получите антишпионское ПО

Всегда обновляйте антивирусное и антишпионское ПО

Регулярно обновляйте операционную систему

Увеличьте настройки безопасности вашего браузера

Избегайте сомнительных веб-сайтов

Загружайте программное обеспечение только с сайтов, которым доверяете.

Внимательно оцените бесплатное программное обеспечение и приложения для обмена файлами перед их загрузкой.

Не открывать сообщения от неизвестных отправителей

- Немедленно удалять сообщения, которые вы подозреваете в спаме

Незащищенный компьютер — это открытая дверь для компьютерных вирусов. Брандмауэры контролируют входящий и исходящий Интернет-трафик на вашем компьютере и скрывают ваш компьютер от онлайн-мошенников, ищущих легких целей.Такие продукты, как Webroot Internet Security Complete и Webroot Antivirus, обеспечивают полную защиту от двух самых опасных угроз в Интернете — шпионского ПО и компьютерных вирусов. Они предотвращают проникновение вирусов в ваш компьютер, стоят на страже у каждого возможного входа в ваш компьютер и отражают любой компьютерный вирус, который пытается открыть, даже самые разрушительные и коварные штаммы.

Хотя доступны бесплатные загрузки антивирусов, они просто не могут предложить компьютерному вирусу помощь, необходимую для того, чтобы не отставать от непрерывного натиска новых штаммов.Ранее необнаруженные формы полиморфного вредоносного ПО часто могут нанести наибольший ущерб, поэтому очень важно иметь своевременную и гарантированную антивирусную защиту.

Что такое компьютерный вирус? | Определение и как удалить

Определение компьютерного вируса

Компьютерный вирус — это тип вредоносного ПО, которое прикрепляется к другой программе (например, к документу), которая может воспроизводиться и распространяться после того, как человек впервые запустит его в своей системе.Например, вы можете получить электронное письмо с вредоносным вложением, по незнанию открыть файл, а затем компьютерный вирус запустится на вашем компьютере. Вирусы опасны и могут уничтожать данные, замедлять работу системы и регистрировать нажатия клавиш.

Киберпреступники не создают все время новые вирусы, вместо этого они сосредотачивают свои усилия на более сложных и прибыльных угрозах. Когда люди говорят о «заражении» своего компьютера вирусом, они обычно имеют в виду некоторую форму вредоносного ПО — это может быть вирус, компьютерный червь, троян, программа-вымогатель или другое вредоносное ПО.Вирусы и вредоносные программы продолжают развиваться, и часто киберпреступники используют тот тип, который дает им максимальную отдачу в данный конкретный момент.

«Когда люди говорят о« заражении вирусом »своего компьютера, они обычно имеют в виду некоторую форму вредоносного ПО — это может быть вирус, компьютерный червь, троян, программа-вымогатель или другое вредоносное ПО».

Вирус и вредоносное ПО

Термины «вирус» и «вредоносное ПО» часто используются как синонимы, но это не одно и то же. Хотя компьютерный вирус является разновидностью вредоносного ПО, не все вредоносные программы являются компьютерными вирусами.

Самый простой способ отличить компьютерные вирусы от других форм вредоносного ПО — это рассматривать вирусы с биологической точки зрения. Возьмем, к примеру, вирус гриппа. Грипп требует какого-то взаимодействия между двумя людьми — например, рукопожатия, поцелуя или прикосновения к чему-то, к чему прикоснулся инфицированный человек. Как только вирус гриппа попадает в организм человека, он прикрепляется к здоровым клеткам человека, используя эти клетки для создания новых вирусных клеток.

Компьютерный вирус работает примерно так же:

- Для компьютерного вируса требуется хост-программа.

- Компьютерный вирус требует действий пользователя для передачи из одной системы в другую.

- Компьютерный вирус прикрепляет биты своего вредоносного кода к другим файлам или заменяет файлы собственными копиями.

Это вторая черта вируса, которая сбивает людей с толку. Вирусы не могут распространяться без каких-либо действий со стороны пользователя, например открытия зараженного документа Word. С другой стороны, черви могут самостоятельно распространяться по системам и сетям, что делает их более распространенными и опасными.

Известно, что червь-вымогатель WannaCry 2017 года распространился по всему миру, уничтожил тысячи систем Windows и собрал значительную сумму выкупа в биткойнах для предполагаемых северокорейских злоумышленников.

Компьютерные вирусы обычно не улавливают подобные заголовки — по крайней мере, теперь. Они по-прежнему являются вредоносным типом вредоносных программ, но они не единственный тип угроз, существующих сегодня на вашем компьютере или мобильном устройстве.

Windows, Mac, Android и iOS

Многие компьютерные вирусы нацелены на системы, работающие под управлением Microsoft Windows.Mac, с другой стороны, пользовался репутацией защищенных от вирусов суперавтомобилей, но, по собственному признанию Apple, Mac действительно заражается вредоносным ПО. В мире больше пользователей Windows, чем пользователей Mac, и киберпреступники просто предпочитают писать вирусы для операционной системы (ОС) с наибольшим количеством потенциальных жертв.

Сегодня «компьютер» в наших карманах может быть тем, которым мы пользуемся чаще всего: нашими смартфонами. Android и iOS также подвержены различным формам вредоносного ПО. К счастью, большинство компаний, занимающихся кибербезопасностью, таких как Malwarebytes, сегодня предлагают защиту для Windows, Mac, Android и iOS.

Примеры компьютерных вирусов

Иногда, чтобы понять, что есть что-то, нам нужно исследовать, чем это не является. Имея это в виду, давайте поиграем: Is It a Virus ?

В игре Is It a Virus мы рассмотрим примеры того, что люди в Интернете обычно считают вирусом, и объясним, почему это есть или нет. Как весело!

Троян — это вирус? Трояны могут быть вирусами. Троянец — это компьютерная программа, которая выдает себя за что-то не для того, чтобы проникнуть на ваш компьютер и доставить какое-то вредоносное ПО.Другими словами, если вирус маскируется, то это троянец. Трояном может быть, казалось бы, безвредный файл, загруженный из Интернета, или документ Word, прикрепленный к электронному письму. Считаете, что фильм, который вы скачали со своего любимого P2P-сайта, безопасен? А как насчет того «важного» налогового документа от вашего бухгалтера? Подумайте дважды, потому что они могут содержать вирус.

Является ли червь вирусом? Черви не являются вирусами, хотя иногда эти термины используются как синонимы. Хуже того, эти термины иногда используются вместе в странном и противоречивом словесном салате; я.е. «вредоносный вирус-червь». Это либо червь, либо вирус, но это не может быть одновременно, потому что черви и вирусы относятся к двум похожим, но различным угрозам. Как упоминалось ранее, вирусу требуется хост-система для репликации и какое-то действие пользователя для распространения от одной системы к другой. Червь, напротив, не нуждается в хост-системе и способен распространяться по сети и любым системам, подключенным к сети, без вмешательства пользователя. Попадая в систему, черви, как известно, сбрасывают вредоносные программы (часто программы-вымогатели) или открывают бэкдор.

Является ли программа-вымогатель вирусом? Программа-вымогатель может быть вирусом. Предотвращает ли вирус доступ жертв к их системным или личным файлам и требует ли выкуп за восстановление доступа к программам-вымогателям? Если да, то это вирус-вымогатель. Фактически, самой первой программой-вымогателем был вирус (подробнее об этом позже). В настоящее время большинство программ-вымогателей возникает в результате компьютерных червей, способных распространяться от одной системы к другой и по сетям без вмешательства пользователя (например, WannaCry).

Руткит — это вирус? Руткиты не вирусы.Руткит — это программный пакет, предназначенный для предоставления злоумышленникам «корневого» доступа или административного доступа к данной системе. Важно отметить, что руткиты не могут самовоспроизводиться и не распространяться по системам.

Программная ошибка — это вирус? Программные ошибки не являются вирусами. Несмотря на то, что мы иногда называем биологический вирус «ошибкой» (например, «Я заболел желудком»), программные ошибки и вирусы — это не одно и то же. Программная ошибка относится к недостатку или ошибке в компьютерном коде, из которого состоит данная программа.Ошибки программного обеспечения могут привести к тому, что программы будут вести себя не так, как предполагалось производителем. Известно, что ошибка 2000 года приводила к тому, что программы отображали неправильную дату, потому что программы могли управлять датами только в течение 1999 года. После 1999 года год перевернулся, как одометр на старой машине, на 1900 год. Хотя ошибка 2000 года была относительно безвредной, некоторые программы ошибки могут представлять серьезную угрозу для потребителей. Киберпреступники могут воспользоваться ошибками, чтобы получить несанкционированный доступ к системе с целью удаления вредоносных программ, кражи личной информации или открытия бэкдора.Это известно как эксплойт.

Как предотвратить компьютерные вирусы?

Предотвращение заражения компьютера компьютерными вирусами начинается с ситуационной осведомленности.

«Ситуационная осведомленность — это то, что правоохранительные органы и военные практикуют десятилетиями. Это относится к способности полицейского или солдата воспринимать угрозы и принимать наилучшее возможное решение в потенциально стрессовой ситуации », — сказал глава службы безопасности Malwarebytes Джон Донован.

«Применительно к кибербезопасности ситуационная осведомленность — это ваша первая линия защиты от киберугроз.Постоянно следя за фишинговыми атаками и избегая подозрительных ссылок и вложений, потребители могут в значительной степени избежать большинства вредоносных угроз ».

Что касается вложений электронной почты и встроенных ссылок, даже если отправителем является кто-то, кого вы знаете: известно, что вирусы захватывают списки контактов Outlook на зараженных компьютерах и отправляют загруженные вирусом вложения друзьям, родственникам и коллегам, вирус Melissa является прекрасным примером.

Если письмо выглядит странно, вероятно, это фишинг или вредоносный спам.Если вы сомневаетесь в подлинности электронного письма, не бойтесь связаться с отправителем. Простой звонок или текстовое сообщение может избавить вас от многих проблем.

Затем инвестируйте в хорошее программное обеспечение для кибербезопасности. Мы провели различие между компьютерными вирусами и вредоносным ПО, и теперь возникает вопрос: «Нужны ли мне антивирусные программы или программы для защиты от вредоносных программ?» Мы уже подробно рассматривали эту тему раньше, поэтому ознакомьтесь с нашей статьей об антивирусах и защите от вредоносных программ. А пока вот краткое разъяснение по этой теме.

Антивирус (AV) относится к ранним формам программного обеспечения кибербезопасности, ориентированного на остановку компьютерных вирусов. Просто вирусы. Под защитой от вредоносных программ понимается комплексная защита от угроз, предназначенная для защиты от устаревших вирусов, а также от современных вредоносных программ. Если у вас есть выбор между традиционным антивирусным ПО с ограниченной технологией обнаружения угроз и современным антивирусным ПО со всеми наворотами, инвестируйте в антивирус и отдыхайте спокойно по ночам.

Как упоминалось ранее в этой статье, традиционные AV-решения полагаются на обнаружение на основе сигнатур.AV сканирует ваш компьютер и сравнивает каждый файл с базой данных известных вирусов, которая работает как криминальная база данных. При совпадении сигнатуры вредоносный файл помещается в вирусную тюрьму, прежде чем он сможет нанести какой-либо ущерб.

Проблема с обнаружением на основе сигнатур заключается в том, что оно не может остановить так называемый вирус нулевого дня; то есть вирус, который исследователи кибербезопасности никогда раньше не видели и для которого нет криминального профиля. Пока вирус нулевого дня не будет добавлен в базу данных, традиционный антивирус не сможет его обнаружить.

Многовекторная защитаMalwarebytes, наоборот, объединяет несколько форм технологии обнаружения угроз в одну машину для уничтожения вредоносных программ. Среди этих многих уровней защиты Malwarebytes использует так называемый эвристический анализ для поиска явных вредоносных действий любой конкретной программы. Если он выглядит как вирус и ведет себя как вирус, то, вероятно, это вирус.

Как удалить компьютерные вирусы?

Возвращаясь к нашей аналогии с вирусами в последний раз: удаление вируса из вашего тела требует здоровой иммунной системы.То же и для вашего компьютера. Хорошая программа защиты от вредоносных программ — это как здоровая иммунная система. Когда ваша иммунная система движется по вашему телу в поисках и уничтожении вторгающихся вирусных клеток, защита от вредоносных программ сканирует файлы и вредоносный код, которые не принадлежат вашей системе, и избавляется от них.

Бесплатная версия Malwarebytes — хорошее место для начала, если вы знаете или подозреваете, что на вашем компьютере есть вирус. Бесплатная версия Malwarebytes, доступная для Windows и Mac, сканирует на наличие вредоносных программ и удаляет их после того, как это произошло.Получите бесплатную пробную версию Malwarebytes для Windows или Malwarebytes для Mac, чтобы остановить заражение до того, как оно начнется. Вы также можете бесплатно попробовать наши приложения для Android и iOS, чтобы защитить свои смартфоны и планшеты.

Новости о компьютерных вирусах

История компьютерных вирусов

Современные вредоносные программы многим обязаны киберпреступникам прошлого. Все тактики и методы, используемые киберпреступниками для создания современных вредоносных программ, впервые были замечены в ранних вирусах. Такие вещи, как трояны, программы-вымогатели и полиморфный код.Все они произошли от ранних компьютерных вирусов. Чтобы понять сегодняшнюю картину угроз, нам нужно заглянуть в прошлое и взглянуть на прошлогодние вирусы.

1949, Джон фон Нейман и «самовоспроизводящиеся машины»