Как отключить угрозу безопасности в Андроид?

Как убрать угрозу безопасности в телефоне на андроид?

Сегодня операционная система Android является одной из самых распространённых в мире. Существует огромное количество самых различных модификаций, которые построены на общем ядре. Именно из-за такой распространённости хакеры продолжают создавать вирусы (в большинстве случаев для воровства конфиденциальной информации).

На http://www.mobilife.com.ua/ можно найти практически любые запчасти для ремонта практически любого современного смартфона. Если ремонт имеет смысл (стоит дешевле нового гаджета), имеет смысл им заняться.

Способы минимизации рисков

Как уже было сказано выше, в сети находится гигантское количество потенциальных угроз для смартфонов на операционной системе от Гугл. Однако существуют некоторые методы, которые позволят свести риски «инфицирования цифровой заразой» к незначительному минимуму.

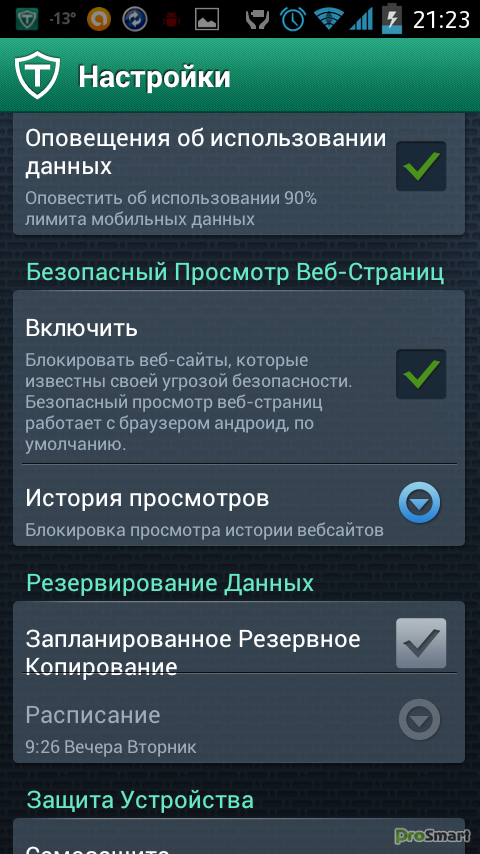

- в обязательном порядке используйте VPN;

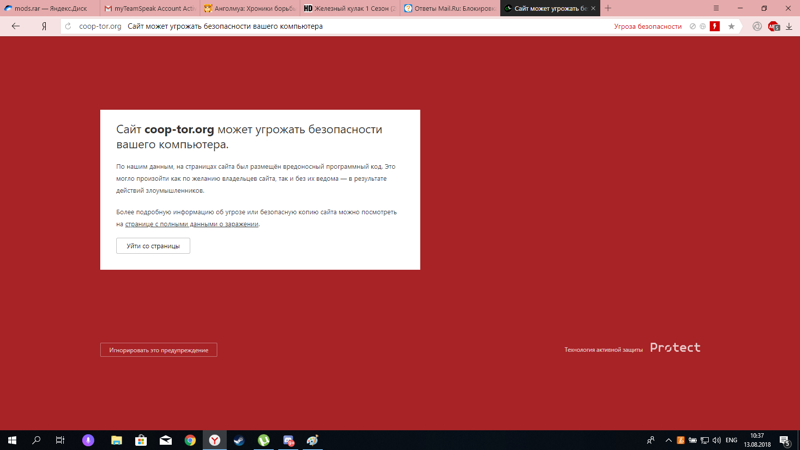

- скачивайте приложения только из репозитария Google Play;

- при установке обращайте внимание на опции, которые будут разрешены приложению;

- создавайте надёжные пароли;

- сделайте аутентификацию особенно важных сайтов многоступенчатой.

В отношении VPN особенно рекомендуем задуматься. Подобным методом можно пользоваться практически в любой стране мира. Кроме того, в Китае VPN – это единственный способ использовать YouTube и другие социальные сети.

В соответствии с законом КНР означенные ресурсы были заблокированы на государственном уровне. Так как использовались для организации и проведения антиправительственных демонстраций.

Надёжное хранилище паролей

Существуют сервисы, которые позволяют не только хранить Ваши пароли в одном месте, но и хранить их зашифрованными. Другими словами, если даже предположить, что злоумышленники завладеют Вашими паролями, они не смогут ими воспользоваться.

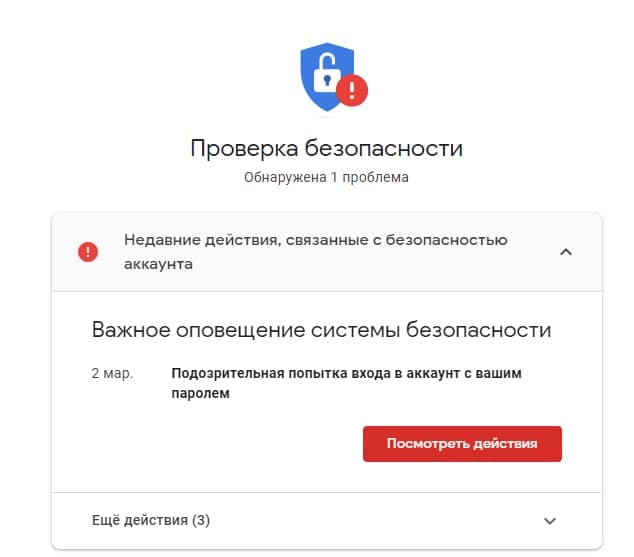

В отношении двухступенчатой аутентификации всё достаточно просто. Допустим, у Вас есть аккаунт гугл. Вы можете установить режим, при котором для доступа потребуется не только ввести пароль, но и ввести код, полученный по СМС на Ваш мобильный телефон, указанный в профиле.

Отдельные сервисы могут предоставлять специально разработанные приложения, которые генерируют для Вас коды доступа. После ввода основного пароля, нужно будет ввести сгенерированный код, который является активным не более 20 секунд.

Смотрите также:

- Знаете ли Вы, как можно самостоятельно прошить iPhone 5C?

В видео будет продемонстрирован способ, который позволит убрать безопасный режим (только для продвинутых пользователей):

Твитнуть

Добавить комментарий

securos.org.ua

Почему планшет пишет угроза безопасности?

Необыкновенная практичность, многофункциональность, а также удобство пользования планшетов с Android привели к тому, что таковая оболочки в быстро распространилась в гаджетах известных производителей.

Одновременно с этим, по причине возрастания известности Android, не спят и злостные создатели вредных инсталляций и обыкновенных вирусов. Именно малокачественный софт – главная угроза безопасности планшета. Дорогостоящий гаджет может отказать на очень длительное время без выполнения главных требований.

Видеофайлы не имеют в себе вреда, в худшем случае произойдет утрата данных. Зато к ПО требуется относиться с огромным вниманием. Рекомендуют для будущего использования на планшете ставить софт лишь из официальных источников.

Надежную работу системе, как и невосприимчивость к разным подозрительным программам, могут предоставить часто устанавливаемые апгрейды. Существование качественного антивируса никак не навредит гаджету. Знаменитый AVG Antivirus для Android может быстро предупредить установку приложений, которые содержат какие-то угрозы. Утрата или несанкционированная передача информации может случится по причине легкомысленного применения незащищенного Wi-Fi. Всегда следует использовать пароли, проводя передачу важной информации по закрытому каналу.

Всегда нужно использовать личные пароли и никому не говорить о них. При помощи такого обычного метода осуществляется защита персональной информации. Пароль должен быть довольно простым для запоминания, но не содержать в себе имен, дат рождения или иных данных, которые просто «раскусить». К тому же сейчас есть сервис KeePass, который качественно и централизованно сможет сохранить все пароли. Планшеты с андроидом – надежное инновационное устройство.

Отключение предупреждений о безопасности

В определенных ситуациях безопасные в иных аспектах сайты не могут предоставить защищенную отправку формуляра (к примеру, формуляра, который содержит пароль или номер банковской карточки). При этом специальная программа под названием Safari отражает предупреждение, которое предлагает человеку отменить операцию. Если человек не желает, чтобы такое сообщение показывалось, есть возможность отключить его.

Для это надо:

- Выбрать меню «Действие», потом «Настройки» и нажать клавишу «Безопасность». (Меню действий располагается в правом углу вверху окна Safari и являет собой значок с шестеренками.)

- Снять флажок с пункта «Всегда спрашивать перед отправкой небезопасной формы на безопасные сайты»

Если отключить такие предупреждения, понизится защита планшета. Отправлять личные данные или же загружать объекты необходимо лишь в ситуации полной уверенности в качестве открытого сайта.

Минимизация рисков

В Интернете располагается огромнейшее число скрытых угроз для планшетов и на ОС от Гугл. Но при этом имеются некоторые способы, которые помогают свести риски такового «инфицирования цифровой заразой» к несущественному минимуму.

Вот самые эффективные из них:

- обязательно нужно пользоваться VPN;

- скачивать приложения лишь из репозитория под названием Google Play;

- при установке надо уделить внимание опциям, которые станут разрешаться этому приложению;

- создавать длинные и надёжные пароли;

- осуществить аутентификацию особо важных сайтов и сделать ее многоступенчатой.

В отношении VPN необходимо особенно поразмыслить. Таковым способом можно пользоваться почти в любом государстве. Помимо этого, на территории Китая VPN – это единственный метод пользоваться YouTube и иными социальными сетями.

Надежное хранилище паролей

Есть специальные сервисы, которые помогут не лишь сохранить множественные пароли человека в одном месте, но и сберечь их в первозданном, зашифрованном виде. Иными словами, если предположить даже, что взломщикам удастся завладеть этими паролями, они просто не смогут никак их применить.

Иными словами, если предположить даже, что взломщикам удастся завладеть этими паролями, они просто не смогут никак их применить.

Относительно двухступенчатой аутентификации всё довольно тривиально и просто. К примеру, у человека существует аккаунт гугл. Он может установить режим, во время которого для доступа понадобится не лишь ввести пароль, но и набрать код, который был получал по СМС на мобильное устройство человека, указанное в его профиле.

Некоторые сервисы также способны предоставить особенно созданные приложения, которые выдают для человека определенные коды доступа. После ввода своего главного пароля, человеку потребуется ввести специально созданный таким образом код, который будет активным не больше 20 секунд.

androidtab.ru

Отключите опасное приложение на Андроид — как удалить, что это?

В последнее время многие пользователи стали получать системные push-уведомления на своих Андроид устройствах — «Отключите опасное приложение». В отдельных случаях предлагается и вовсе удалить программу, которая может нарушить работу устройства.

Что это за предупреждение?

Для начала давайте разберемся с источником этих сообщений, неужели указываемые программы действительно опасны для пользователя? Более чем 65% всех современных устройств имеют предустановленные антивирусы (Dr.Web, Kaspersky, ESET, AVG и др). Но даже такие цифры не остановили разработчиков из Google, которые решили создать встроенную защиту с эвристическим наблюдением. Такой базовый антивирус называется «Google Play Защита», именно он вызывает появление пуш-уведомлений.

Google Play Protect — это обновленная и улучшенная комплексная защита вашего Андроид устройства, ранее известная как Google Verify Apps. Главная цель защитника — комплексная проверка программ и ОС на наличие вирусного и потенциально небезопасного софта. Защитник активен постоянно — он сканирует всю базу приложений Плей Маркета, он постоянно проверяет уже установленные программки.

Защитник активен постоянно — он сканирует всю базу приложений Плей Маркета, он постоянно проверяет уже установленные программки.

По сути, компания Google объединила в этом универсальном защитнике все ранее используемые опции безопасности, плюс — добавила новые алгоритмы машинного обучения и искусственный интеллект. Опция Google Play Protect появилась с версией Android O (8.0), но активна она с версии 5.1 и выше.

Именно эта технология вызывает появление сообщений «Отключите (удалите) опасное приложение». Самое интересное — очень часто указываемый софт не является вирусом. Иногда защитнику достаточно лишнего разрешения, администрирования, root-доступа или отсутствия цифровой подписи у программки, что бы указать на опасность. Например, под каток попали Engineermode, Html Viewer, KingRoot, Kinguser и прочие. Из указанных примеров видно, что есть программы, которые нужны для рутирования, а с root-правами, к слову, в последних версиях Андроид огромные проблемы.

Часто система дает сбой, например, совсем недавно пользователи удивлялись, что Защита определила всю «Систему Android» в опасные приложения. Видимо, это была кастомная прошивка, которая не зашла защитнику — другого нормального объяснения я не нахожу. не может.

Видимо, это была кастомная прошивка, которая не зашла защитнику — другого нормального объяснения я не нахожу. не может.

Опасное приложение HTML Viewer — как удалить?

Давайте кратко рассмотрим пример с программкой HTMLViewer, которую после очередного обновления Play Защита также зачислили в ряды «опасных». Причем, любое сканирование сторонними антивирусами не видит в нем угрозы. На проверку все оказывается проще.

HTML Viewer — это небольшая программка для просмотра html-кода страниц мобильных браузеров. Относится она к приложению Android System WebView, которое уже давно идет в системе по умолчанию.

Получается, что раньше этот процесс был безопасным, но теперь, что-то может угрожать пользователям. Что бы удалить угрозу и предупреждения, вам нужно просто остановить приложение Android System WebView.

Как убрать предупреждение об опасном приложении

Итак, у вас есть несколько вариантов, которые уберут вот такие push-уведомления из телефона:

- Выполнить требования защитника и нажать на активную ниже кнопку «Отключить» или «Удалить».

Тут решать вам — нужен этот софт на телефоне или нет.

Тут решать вам — нужен этот софт на телефоне или нет. - Отдельно проверить список разрешений, которые запрашиваются при работе программ. Деактивируйте ползунки на всех, которые могут так или иначе влиять на перехват информации в системе. Проверить список можно через «Настройки» — «Разрешения», либо открыть информацию о софте, а чуть ниже будет список.

- Попробовать скинуть все данные по опасной программке — кэш, данные.

- Запустить сторонний антивирус и прогнать через глубокую проверку весь Андроид.

- Если ничего не боитесь, то — отключить саму «Play Защиту», которая будет постоянно вам указывать на угрозы. Делается это просто: пройдите в «Настройки» — «Google» — «Безопасность» — «Google Play Защита». В открывшемся меню отключите ползунок напротив «Проверять угрозы безопасности».Отключение функции Play Защита

- Помимо этого, вы можете перейти в этот раздел напрямую из Плей Маркета. Откройте его и перейдите в меню — чуть ниже будет пункт «Play Защита».

Заключение

Теперь вы знаете, что это за предупреждение об опасности на Android и насколько это соответствует реальности. Конечно, я не агитирую просто так отключать этот встроенный антивирус от Гугл, но их политика «угрозы таятся везде» часто начинает мешать. Если вы уверены в указанном приложении и его источниках, то можете спокойно деактивировать защитную опцию.

talkdevice.ru

Как защитить Android: 10 советов для максимальной безопасности

Так-так, десяток настроек iOS для повышения безопасности своего мобильного любимца сделать легко. А что же делать с Android? Беда в том, что Android — он вроде бы один и тот же, но в то же время очень-очень разный. Достаточно высокая открытость платформы позволила ей быстро стать лидером на рынке мобильных устройств, но породила пресловутую фрагментацию, которую любят поминать при каждом удобном случае.

Скажем, Android на Nexus-аппарате, в смартфоне Samsung/Sony/HTC и на каком-нибудь неизвестном «китайце» — это таки две большие разницы. Тем не менее некоторые общие советы по повышению безопасности этой ОС дать можно, а часть из них и вовсе совпадает с рекомендациями для iOS. Конечно, надо будет смириться с определенными неудобствами в ежедневной работе, но тут уж придется следовать универсальному правилу — либо комфорт, либо безопасность. В конце концов, можно воспользоваться только частью рекомендаций и найти для себя оптимальный баланс удобства и защиты.

Тем не менее некоторые общие советы по повышению безопасности этой ОС дать можно, а часть из них и вовсе совпадает с рекомендациями для iOS. Конечно, надо будет смириться с определенными неудобствами в ежедневной работе, но тут уж придется следовать универсальному правилу — либо комфорт, либо безопасность. В конце концов, можно воспользоваться только частью рекомендаций и найти для себя оптимальный баланс удобства и защиты.

1. Получайте приложения только в Google Play Store и Яндекс.Store Да-да, самая «опасная» часть в Android не сама ОС, а программы для нее. В отличие от iOS, установить приложение (самостоятельно или по воле злоумышленника) на Android проще простого. Никогда не скачивайте программы на неофициальных площадках и со сторонних сайтов, так как они могут быть заражены. Лучше всего вообще отключить возможность установки ПО из сторонних источников и включить встроенную проверку приложений. Также не стоит делать root-доступ, так как это заметно повышает уровень риска.

Чем поможет: резко снизит угрозу подцепить какого-нибудь зловреда.

Где настроить: зайти в «Настройки» -> «Безопасность», убрать галочку «Неизвестные источники» и поставить галочку «Проверять приложения».

2. Следите за тем, что разрешено приложениям

Во-первых, стоит устанавливать приложения от известных разработчиков или те, что рекомендованы Google. Во-вторых, перед установкой надо обязательно проверять, к чему приложение собирается получить доступ. Например, программка для смены обоев или игрушка, которая требует доступ к аккаунтам, SMS, микрофону, местоположению и неограниченный доступ в Интернет, выглядит крайне подозрительно. Чем поможет: снизит угрозу подцепить зловреда. Где настроить: при установке приложения всегда выводится список необходимых разрешений + на страничке программы в самом низу есть пункт «Посмотреть разрешения». Также не стоит забывать просматривать списки и разрешения подключенных к Google приложений. В списке программ надо найти «Настройки Google» -> «Подключенные приложения» и отключить ненужные.3. Используйте надежные пароли

Универсальный, но никогда не лишний совет. Для разблокировки экрана лучше установить действительно сложный пароль и отказаться от использования графического ключа или PIN-кода. Пароль, как обычно, должен состоять хотя бы из десятка символов. В идеале он должен включать буквы в разных регистрах, цифры и прочие знаки. Но лучше не делать пароль совсем уж сложным, иначе быстро надоест его вводить. Периодически пароль полезно менять. Также стоит выставить минимально возможный интервал автоблокировки экрана и отключить показ любых паролей при вводе. Кроме того, многие приложения позволяют установить защиту паролем.

Чем поможет: значительно уменьшит шанс получения доступа к смартфону и его содержимому. Где настроить: зайти в «Настройки» -> «Безопасность» -> «Блокировка экрана» и выбрать «Пароль» в качестве способа блокировки экрана. Затем в «Настройки» -> «Безопасность», убрать галочку «Показывать пароли».

Используйте надежные пароли

Универсальный, но никогда не лишний совет. Для разблокировки экрана лучше установить действительно сложный пароль и отказаться от использования графического ключа или PIN-кода. Пароль, как обычно, должен состоять хотя бы из десятка символов. В идеале он должен включать буквы в разных регистрах, цифры и прочие знаки. Но лучше не делать пароль совсем уж сложным, иначе быстро надоест его вводить. Периодически пароль полезно менять. Также стоит выставить минимально возможный интервал автоблокировки экрана и отключить показ любых паролей при вводе. Кроме того, многие приложения позволяют установить защиту паролем.

Чем поможет: значительно уменьшит шанс получения доступа к смартфону и его содержимому. Где настроить: зайти в «Настройки» -> «Безопасность» -> «Блокировка экрана» и выбрать «Пароль» в качестве способа блокировки экрана. Затем в «Настройки» -> «Безопасность», убрать галочку «Показывать пароли».

4. Зашифруйте ваши данные

Тут все просто! Если информация на телефоне зашифрована, то даже при его утере данные не попадут в чужие руки. Для защиты лучше задать пароль, а не PIN-код. Его придется вводить при каждом включении аппарата. В текущих версиях Android стойкость шифрования зависит только от надежности пароля — до появления Android 5.0 это придется иметь в виду.

Чем поможет: защитит ваши данные в случае утери аппарата

. Где настроить: зайти в «Настройки» -> «Безопасность» -> «Зашифровать телефон», дополнительно стоит включить галочку «Шифровать SD-карту».

Для защиты лучше задать пароль, а не PIN-код. Его придется вводить при каждом включении аппарата. В текущих версиях Android стойкость шифрования зависит только от надежности пароля — до появления Android 5.0 это придется иметь в виду.

Чем поможет: защитит ваши данные в случае утери аппарата

. Где настроить: зайти в «Настройки» -> «Безопасность» -> «Зашифровать телефон», дополнительно стоит включить галочку «Шифровать SD-карту».5. Следите за подключениями Wi-Fi

Android по умолчанию пытается подсоединиться к беспроводным сетям, к которым вы хоть раз подключались. Вполне может оказаться так, что вместо знакомой открытой точки доступа это окажется хотспот с тем же именем, созданный злоумышленником. Поэтому, во-первых, стоит избегать публичных точек и, во-вторых, надо регулярно очищать список запомненных сетей Wi-Fi. Заодно рекомендуется отключить принудительно слежение за беспроводными сетями. Чем поможет: снизит риск незаметно подключиться к потенциально опасной Wi-Fi-сети. Где настроить: зайти в «Настройки» -> «Wi-Fi», долгое нажатие на имени запомненной сети вызовет меню, в котором можно удалить сеть; там же в разделе «Расширенные настройки» надо убрать галочку «Всегда искать сети».

6. Всегда используйте VPN

Этот совет особенно актуален при использовании открытых точек доступа где-нибудь в публичном месте или в любых недоверенных сетях. Использование VPN защитит передаваемые данные, а в качестве приятного бонуса поможет обойти возможные запреты на доступ к тем или иным ресурсам. Сегодня доступ к надежному VPN стоит не так уж дорого, а некоторые современные домашние роутеры имеют собственные VPN-сервера, так что в этом случае подключение будет и вовсе бесплатным. Только учтите, что лучше использовать L2TP или OpenVPN — эти протоколы обеспечивают лучшую защиту, чем популярный PPTP. Для того чтобы какие-то данные не успели просочиться до установления VPN-соединения, не лишним будет либо отключить автосинхронизацию приложений, либо (что лучше) настроить принудительное использование VPN. Чем поможет: защитит передаваемые и получаемые данные. Где настроить: зайти в «Настройки», в разделе «Беспроводные подключения и сети» выбрать пункты «Еще…» -> VPN; после настройки одного или нескольких VPN-соединений здесь же в меню появится единственный пункт «Постоянная VPN», где можно будет выбрать соединение, используемое принудительно; автосинхронизацию можно отключить в разделе «Настройки» -> «Учетные записи».

7. Отключите уведомления Даже при заблокированном экране различные уведомления могут выводиться как в статусной строке, так и прямо на дисплее смартфона. Среди них могут оказаться одноразовые коды для проведения транзакций, уведомления о состоянии счета и прочие конфиденциальные данные. К сожалению, единого центра уведомлений, где их можно было отключить одним махом, в Android нет. К тому же многие производители устанавливают разнообразные оболочки, которые тоже могут быть не очень безопасны с этой точки зрения. Поэтому придется вручную отключить уведомления в приложениях.

Чем поможет: посторонние не смогут увидеть уведомления, в которых может содержаться важная информация.

Где настроить: зайти в «Настройки» -> «Приложения», выбрать нужную программу и убрать галочку «Показать уведомления». Иногда проще отключить оповещения в настройках самой программы.

8. Настройте сервисы Google

Корпорация добра хочет знать о своих пользователях как можно больше, и аппетиты ее с каждым годом растут. Есть смысл слегка урезонить поисковый гигант в его желаниях, так как утечка доступа к аккаунту Google влечет за собой весьма печальные последствия — злоумышленники смогут не только прочитать ваши сообщения, но и узнать, где и когда вы находились, просмотреть ваши фото и контакты, а также много чего еще.

Чем поможет: уменьшит потери в случае кражи аккаунта Google.

Где настроить: в приложении «Настройки Google» в разделе «Мое местоположение» отключить для всех аккаунтов опции «Отправка геоданных» и «История местоположений», в разделе «Поиск и подсказки» отключить Google Now, в разделе «Удаленное управление Android» по желанию включить опции «Удаленный поиск устройства» и «Удаленная блокировка и сброс настроек»; в приложении «Google Фото» зайти в «Настройки» -> «Автозагрузка» и отключить функции автоматической отправки всех сделанных фото на сервера Google.

Есть смысл слегка урезонить поисковый гигант в его желаниях, так как утечка доступа к аккаунту Google влечет за собой весьма печальные последствия — злоумышленники смогут не только прочитать ваши сообщения, но и узнать, где и когда вы находились, просмотреть ваши фото и контакты, а также много чего еще.

Чем поможет: уменьшит потери в случае кражи аккаунта Google.

Где настроить: в приложении «Настройки Google» в разделе «Мое местоположение» отключить для всех аккаунтов опции «Отправка геоданных» и «История местоположений», в разделе «Поиск и подсказки» отключить Google Now, в разделе «Удаленное управление Android» по желанию включить опции «Удаленный поиск устройства» и «Удаленная блокировка и сброс настроек»; в приложении «Google Фото» зайти в «Настройки» -> «Автозагрузка» и отключить функции автоматической отправки всех сделанных фото на сервера Google.9. Избавьтесь от ненужных приложений

По сути это продолжение пунктов 1 и 2. Чем больше программ, тем выше шанс, что какие-то из них будут заниматься недобросовестной деятельностью. К тому же в мире Android существует порочная практика, когда производитель смартфона предустанавливает огромное количество сторонних приложений и сервисов. Даже если вы ими не пользуетесь, это вовсе не значит, что их разработчики не используют вас в каких-либо своих целях. Часть из них можно удалить, хотя и далеко не все. Какие именно службы можно без опаски отключить, легко найти в Интернете.

К тому же в мире Android существует порочная практика, когда производитель смартфона предустанавливает огромное количество сторонних приложений и сервисов. Даже если вы ими не пользуетесь, это вовсе не значит, что их разработчики не используют вас в каких-либо своих целях. Часть из них можно удалить, хотя и далеко не все. Какие именно службы можно без опаски отключить, легко найти в Интернете.

Чем поможет: минимизация потерь в случае утечки данных.

Где настроить: зайти в «Настройки» -> «Приложения» -> «Все», в списке тапнуть по ненужному приложению и нажать кнопки «Стереть данные» и «Выключить».

Горячая десятка лучших настроек безопасности для #Android от @Kaspersky_ru

Tweet

10. Включите двухэтапную аутентификацию для Google и других приложений

Двухфакторная аутентификация — это, пожалуй, единственный на сегодня метод достаточно надежной защиты любых аккаунтов. Работает она довольно просто — помимо ввода пароля от вас требуется предоставить временный одноразовый код, который можно получить по SMS или с помощью специальных приложений или даже устройств. Без этого кода злоумышленник, даже узнав ваш пароль, не сможет войти в аккаунт и натворить бед. Чем поможет: резко снизит возможность использования аккаунтов посторонними людьми. Где настроить: зайти в браузере на страничку https://accounts.google.com/SmsAuthConfig и следовать дальнейшим инструкциям.

Без этого кода злоумышленник, даже узнав ваш пароль, не сможет войти в аккаунт и натворить бед. Чем поможет: резко снизит возможность использования аккаунтов посторонними людьми. Где настроить: зайти в браузере на страничку https://accounts.google.com/SmsAuthConfig и следовать дальнейшим инструкциям.

Вышеприведенные советы помогут значительно повысить безопасность Android, но от многих напастей все равно не спасут. Поэтому не поленитесь установить на ваш смартфон пакет программ от известных разработчиков антивирусных решений. Помимо непосредственно антивируса они обычно предлагают множество других степеней защиты — безопасный веб-серфинг, менеджер паролей, фильтрацию SMS и звонков, «противоугонные» функции и так далее.

Ну и самое главное — никогда не теряйте бдительности!

www.kaspersky.ru

Как убрать угрозу безопасности в телефоне на андроид?

Сегодня операционная система Android является одной из самых распространённых в мире. Существует огромное количество самых различных модификаций, которые построены на общем ядре. Именно из-за такой распространённости хакеры продолжают создавать вирусы (в большинстве случаев для воровства конфиденциальной информации).

Существует огромное количество самых различных модификаций, которые построены на общем ядре. Именно из-за такой распространённости хакеры продолжают создавать вирусы (в большинстве случаев для воровства конфиденциальной информации).

На http://www.mobilife.com.ua/ можно найти практически любые запчасти для ремонта практически любого современного смартфона. Если ремонт имеет смысл (стоит дешевле нового гаджета), имеет смысл им заняться.

Способы минимизации рисков

Как уже было сказано выше, в сети находится гигантское количество потенциальных угроз для смартфонов на операционной системе от Гугл. Однако существуют некоторые методы, которые позволят свести риски «инфицирования цифровой заразой» к незначительному минимуму.

Ниже будут представлены наиболее эффективные из них:

- в обязательном порядке используйте VPN;

- скачивайте приложения только из репозитария Google Play;

- при установке обращайте внимание на опции, которые будут разрешены приложению;

- создавайте надёжные пароли;

- сделайте аутентификацию особенно важных сайтов многоступенчатой.

В отношении VPN особенно рекомендуем задуматься. Подобным методом можно пользоваться практически в любой стране мира. Кроме того, в Китае VPN – это единственный способ использовать YouTube и другие социальные сети.

В соответствии с законом КНР означенные ресурсы были заблокированы на государственном уровне. Так как использовались для организации и проведения антиправительственных демонстраций.

Надёжное хранилище паролей

Существуют сервисы, которые позволяют не только хранить Ваши пароли в одном месте, но и хранить их зашифрованными. Другими словами, если даже предположить, что злоумышленники завладеют Вашими паролями, они не смогут ими воспользоваться.

В отношении двухступенчатой аутентификации всё достаточно просто. Допустим, у Вас есть аккаунт гугл. Вы можете установить режим, при котором для доступа потребуется не только ввести пароль, но и ввести код, полученный по СМС на Ваш мобильный телефон, указанный в профиле.

Отдельные сервисы могут предоставлять специально разработанные приложения, которые генерируют для Вас коды доступа. После ввода основного пароля, нужно будет ввести сгенерированный код, который является активным не более 20 секунд.

Смотрите также:

В видео будет продемонстрирован способ, который позволит убрать безопасный режим (только для продвинутых пользователей):

ТвитнутьДобавить комментарий

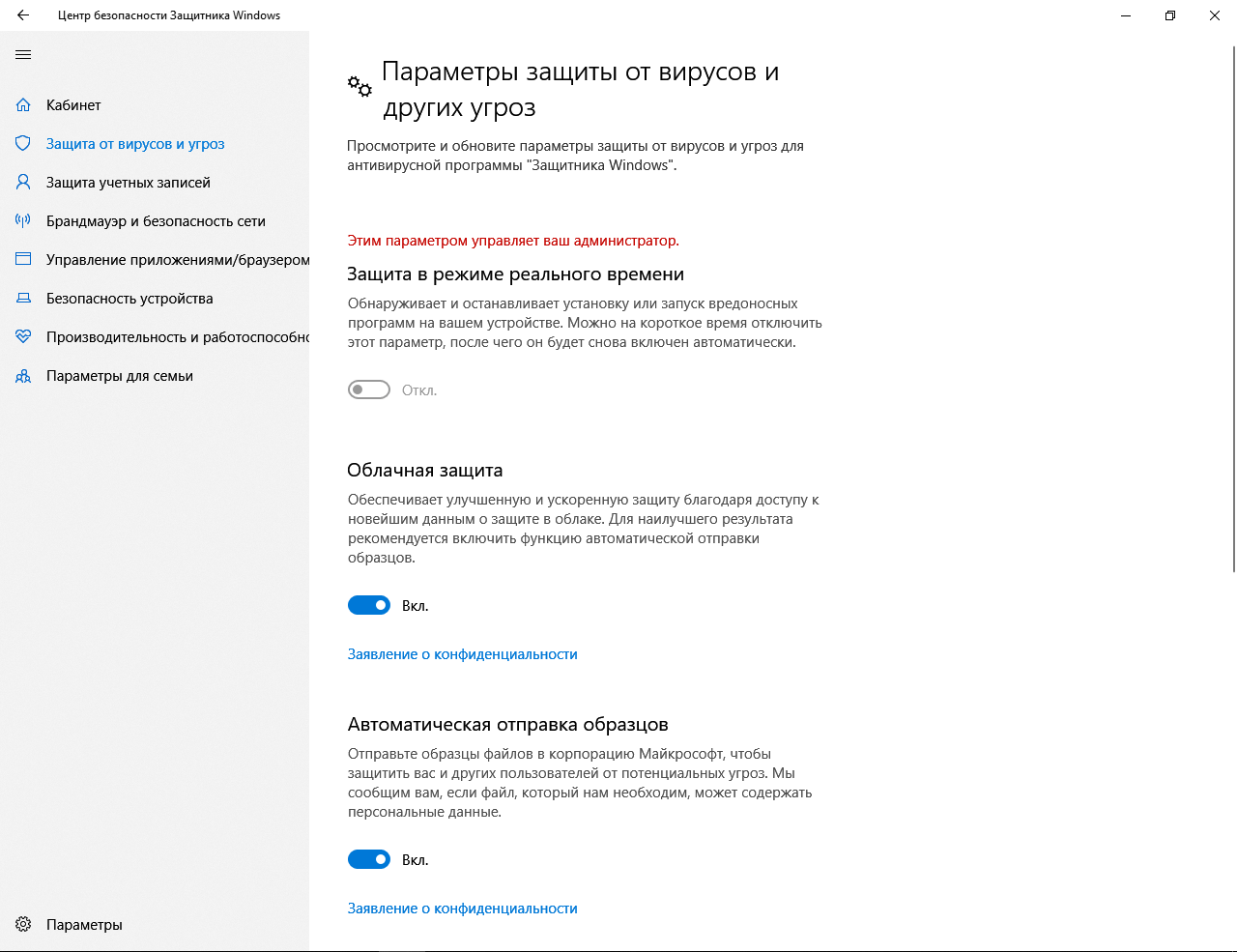

Защита от вирусов и угроз в Безопасности Windows

Примечания:

-

Если вы используете Windows 10 в S-режиме, некоторые функции интерфейса Безопасности Windows будут немного отличаться. Windows 10 в S-режиме оптимизирована для обеспечения более надежной защиты, поэтому область Защита от вирусов и угроз содержит меньше параметров, чем описано ниже.

Встроенная защита Windows 10 в S-режиме автоматически предотвращает запуск вирусов и других угроз на вашем устройстве. Кроме того, устройства под управлением Windows 10 в S-режиме автоматически получают обновления для системы безопасности.

Встроенная защита Windows 10 в S-режиме автоматически предотвращает запуск вирусов и других угроз на вашем устройстве. Кроме того, устройства под управлением Windows 10 в S-режиме автоматически получают обновления для системы безопасности. -

В предыдущих версиях Windows 10 приложение «Безопасность Windows» называлось «Центр безопасности Защитника Windows».

Защита от вирусов и угроз в Безопасности Windows помогает выполнять поиск угроз на вашем устройстве. Вы также можете выполнить различные типы сканирования, просмотреть результаты предыдущих сканов вирусов и угроз и получить последнюю защиту отMicrosoft Defender антивирусной программы.

Область «Текущие угрозы» дает доступ к следующим возможностям.

-

Просматривать все угрозы, обнаруженные на вашем устройстве в настоящий момент.

-

Посматривать, когда последний раз запускалась проверка на устройстве, сколько времени это заняло и сколько файлов было проверено.

-

Запустить новую проверку.

-

Просматривать угрозы, помещенные на карантин, прежде чем они смогут затронуть вас.

-

Просматривать все элементы, определенные как угроза, которые вы разрешили запустить на устройстве.

Примечание: Если вы используете антивирусное программное обеспечение сторонних разработчиков, здесь вы сможете воспользоваться его параметрами защиты от вирусов и угроз.

Выполнение необходимых проверок

Даже если Безопасность Windows включена и проверяет устройство автоматически, при необходимости можно выполнить дополнительную проверку.

-

Быстрая проверка. Вас беспокоит, что вы могли совершить действие, в результате которого на ваше устройство мог попасть подозрительный файл или вирус? Выберите функцию Быстрая проверка (в предыдущих версиях Windows 10 она называется Проверить сейчас), чтобы немедленно проверить ваше устройство на наличие новых угроз. Этот параметр полезен, когда вы не хотите тратить время на запуск полной проверки всех файлов и папок. Если Безопасность Windows рекомендует запуск одного из других типов сканирования, вы получите уведомление по завершению быстрой проверки.

-

Параметры сканирования.Нажмите эту ссылку (в предыдущих версиях Windows 10 она называется Запустить новую расширенную проверку), чтобы выбрать один из нижеследующих вариантов расширенной проверки.

-

Полная проверка. Выполняется сканирование всех файлов или программ, выполняемых на вашем устройстве, чтобы убедиться в отсутствии опасных действий.

-

Выборочная проверка. Сканируются только выбранные файлы и папки.

-

Microsoft Defender сканирования в автономном режиме. Используются последние определения для проверки устройства на наличие новейших угроз. Если вас беспокоит, что устройство могло пострадать от вредоносных программ или вирусов, или если вы хотите безопасно проверить его без подключения к Интернету, запустите эту проверку. Это перезагрузит ваше устройство, поэтому обязательно сохраните открытые файлы.

-

Управление параметрами защиты от вирусов и угроз

Используйте параметры защиты от вирусов и угроз для настройки уровня защиты, отправки в корпорацию Майкрософт образцов файлов, исключения доверенных файлов и папок из повторного сканирования или временного отключения защиты.

Управление защитой в режиме реального времени

Нужно остановить защиту в режиме реального времени на некоторое время? Вы можете временно отключить его с помощью параметра защиты в режиме реального времени. однако через некоторое время защита в режиме реального времени автоматически снова включатся, чтобы возобновить защиту устройства. Когда защита в режиме реального времени отключена, открываемые или скачиваемые файлы не проверяются на наличие угроз.

Примечание: Если используемое устройство является частью организации, системный администратор может запретить отключение защиты в режиме реального времени.

Получение доступа к облачной защите

Предоставьте вашему устройству доступ к последним определениям угроз и обнаружению опасного поведения в облаке. Этот параметр позволяет Microsoft Defender получать постоянные улучшения от Корпорации Майкрософт, когда вы подключены к Интернету. Это позволит более точно определять, останавливать и устранять угрозы.

Этот параметр включен по умолчанию.

Отправьте нам файлы с помощью автоматической отправки образцов

Если вы подключены к облаку посредством облачной защиты, вы можете отправлять образцы подозрительных файлов корпорации Майкрософт для их проверки в качестве потенциальных угроз. Корпорация Майкрософт уведомит вас, если потребуется отправить дополнительные файлы, и предупредит, если требуемый файл содержит личные данные.

Защита от подделки защищает ваши параметры безопасности

Microsoft Defender Параметры антивирусной программы иногда могут быть изменены вредоносными или неосторожными приложениями или процессами; или иногда по незнаем людям. С включенной защитой от подделки важные параметры, такие как «Защита в режиме реального времени», не могут быть легко или случайно отключены.

По умолчанию этот параметр включен для потребителей.

Дополнительные сведения о Защите от подделки.

Защита файлов от несанкционированного доступа

С помощью параметра «Контролируемый доступ к папкам» можно управлять тем, в какие папки неподтверченные приложения могут вносить изменения. Вы также можете добавить дополнительные приложения в список надежных, чтобы они могли вносить изменения в эти папки. Это мощный инструмент для обеспечения безопасности файлов от программ-вымогателей.

При включении контролируемого доступа к папкам многие наиболее часто используемые папки будут защищены по умолчанию. Это означает, неизвестные или ненадежные приложения не смогут получить доступ к содержимому любой из этих папок или изменить его. Если добавить дополнительные папки, они также будут защищены.

Подробнее об использовании контролируемого доступа к папкам

Исключение элементов из списка проверки на наличие вирусов

Возможны ситуации, когда необходимо исключить определенные файлы, папки, типы файлов или процессы из списка проверки, например доверенные элементы в случае, если вы уверены, что на их проверку не нужно тратить время. В таких редких случаях вы можете добавить для них исключение.

Дополнительные сведения о добавлении исключения в Безопасность Windows

Настройка уведомлений

Безопасность Windows будет отправлять уведомления о здоровье и безопасности вашего устройства. Включить и отключить уведомления можно на странице уведомлений. В разделе Защита от вирусов и угроз выберите Параметры защиты от вирусов и угроз, Управление параметрами, прокрутите вниз до параметра Уведомления и выберите Изменение параметров уведомлений.

См. уведомления системы безопасности Windows

Защита устройства с учетом последних обновлений

Механизм обнаружения угроз (иногда называемая «определения») — это файлы, содержащие сведения о новейших угрозах, которым может быть подвергнуто ваше устройство. Безопасность Windows использует механизм обнаружения угроз при каждом выполнении проверки.

Корпорация Майкрософт автоматически загружает новейшие механизмы на ваше устройство как часть обновления Windows, но их также можно проверить вручную. На странице «Защита от вирусов и угроз» в разделе Обновления защитыот вирусов и угроз выберите Проверить наличие обновлений , чтобы проверить наличие последних механизмов обнаружения угроз.

Подробнее

Пути заражения компьютера вредоносными программами

Справка по безопасности Майкрософт и обучениеhttps://support.microsoft.com/security

Угроза безопасности ноутбуков со считывателем отпечатка пальца: пользование э-услугами без ввода PIN-кода

При использовании ноутбуков со считывателем отпечатка пальца (особенно в случае с ноутбуками Hewlett Packard, то есть HP) может возникнуть угроза безопасности, когда можно войти в систему э-услуг, например, в интернет-банк, и подтвердить там действия и сделки без введения PIN-кодов ID-карты.

Такая ситуация возникает при использовании программного обеспечения, необходимого для сканирования отпечатков пальцев. Например, в случае с HP таким инструментом является HP ProtectTools Security Manager, который автоматически сохраняет коды PIN1 и PIN2 при их первом использовании.

Несмотря на то, что на первый взгляд это может показаться удобным, в интересах безопасности все же следует убедиться, что каждая авторизация и подписание, выполняемое с помощью ID-карты, подтверждается только с введением PIN-кодов.

Для безопасного использования ID-карты у Вас есть три способа:

- Использовать считыватель с PIN-клавиатурой (PIN Pad).

Информацию о считывателях, поддерживаемых программным обеспечением ID-карты Вы найдете на информационной странице считывателей карт с чипом. - Удалить с компьютера HP ProtectionTools Security Manager.

- Убедиться, что в Windows Security Properties опция «Log on user automatically“ неактивна.

Если опция активна, то следует убрать галочку. Для вступления в силу сделанных изменений необходимо нажать «ОК«.

Ключевые слова

ПИН-код PIN code вход в электронные услуги считыватель отпечатка пальца риск безопасности Hewlett Packard HPПри использовании ноутбуков со считывателем отпечатка пальца (особенно в случае с ноутбуками Hewlett Packard, то есть HP) может возникнуть угроза безопасности, когда можно войти в систему э-услуг, например, в интернет-банк, и подтвердить там действия и операции без введения PIN-кодов ID-карты

Как отключить уведомления, всплывающие окна и оповещения в Avast?

Важная презентация или игра – не самое удачное время для появления всплывающих окон с уведомлениями Avast. Именно поэтому мы сделали беззвучный режим.

Мы ценим, что вы доверяете нам защиту ваших устройств, и мы делаем все возможное, чтобы максимально упростить использование наших программ. Важная презентация или игра – не самое удачное время для появления всплывающих окон с уведомлениями Avast. Именно поэтому мы сделали беззвучный режим.

Режим без уведомлений/игровойВключите режим без уведомлений/игровой, если вы не хотите, чтобы вас беспокоили. Это означает, что ваши игры или работа приложений в полноэкранном режиме не будут прерваны из-за появления надоедливых всплывающих окон или сообщений.

Включите этот режим, нажав на иконку Avast в панеле задач вашего компьютера правой кнопкой мыши. Выберите в меню Режим без уведомлений/игровой.

Вы можете также включить данный режим в самом антивирусе. Откройте антивирус, перейдите в раздел Настройки -> Общие и установите галочку на данный режим. Благодаря этому уведомления, всплывающие окна и оповещения будут отключены. Антивирус будет работать в штатном режиме.

Отключите звукиОткройте пользовательский интерфейс антивируса. Нажмите Настройки -> Общие -> Звуки и уберите флажок напротив Включить звуки Avast. Кроме того, вы можете убрать флажок в функции Использовать озвучку.

Выберите тип уведомлений и звуковых оповещений, о которых вы не хотите получать сообщения. Существуют четыре события, для которых есть звуковые оповещения:

- Обнаружена угроза

- Обнаружен подозрительный объект (мы советуем вам сохранить вышестоящие типы уведомлений)

- Обнаружена потенциально нежелательная программа (ПНП)

Пользователи платных версий антивируса могут выключить всплывающие окна и уведомления не только через Игровой режим, но и через настройки.

И снова откройте пользовательский интерфейс антивируса. Перейдите в Настройки -> Общие. Прокрутите немного вниз, и вы найдете список опций отключения. Вы можете отключить все всплывающие окна, но мы не рекомендуем этого делать во избежание пропуска предупреждений об угрозе. Вместо этого, вы можете настроить длительность появления для различных типов всплывающих окон.

Пользователи бесплатной версии антивируса также могут изменить длительность всплывающих окон.

Как отключить уведомления в CleanUp

CleanUp – это приложение по оптимизации, которое очищает и ускоряет вашу систему, удаляя устаревшие файлы, пробные программы, рекламное ПО, и другой нежелательный «мусор», чтобы ваш компьютер работал в наиболее оптимальном состоянии.

Вместо полного отключения уведомлений CleanUp мы предлагаем вам изменить некоторые параметры. Например, вы можете указать приложению уведомлять вас только если оно находит определенное количество вопросов, или после определенного количества времени, скажем, раз в месяц.

Однако, если вы хотите выключить всплывающие окна в CleanUp откройте интерфейс антивируса и выберите Настройки -> Инструменты (Components) -> CleanUp и нажмите кнопку Настроить.

Как отключить уведомления Software UpdaterSoftware Updater является полезной функцией, которая уведомляет вас о наличии устаревшего программного обеспечения.

Можно, однако, проверить устаревшее программное обеспечение вручную, открыв пользовательский интерфейс. Так что, если вы хотите выключить всплывающие сообщения, то перейдите в раздел Настройки -> Инструменты (Components) -> Software Updater и нажмите на кнопку Настройки. Снимите флажок напротив Уведомления (всплывающие окна) включены.

Кроме того, вы можете отключить Software Updater полностью там же, переместив ползунок в положение Откл.

Желаем приятного использования. Следите за нашими новостями в социальных сетях ВКонтакте, Одноклассники, Facebook и Twitter.

Для чтения |

| ||||||||||

Правила блокирования контента |

| ||||||||||

Автовоспроизведение |

| ||||||||||

Масштаб страницы | Выбрать увеличение масштаба (в процентах), чтобы текст и изображения на сайте были лучше видны. | ||||||||||

Камера |

| ||||||||||

Микрофон |

| ||||||||||

Общий экран |

| ||||||||||

Размещение |

| ||||||||||

Загрузки |

| ||||||||||

Уведомления |

| ||||||||||

Всплывающие окна | Можно блокировать всплывающие окна, которые появляются при открытии или закрытии веб-страниц.

Примечание. Некоторые веб-сайты используют всплывающие окна для отображения важной информации. | ||||||||||

WebGL |

Параметр «WebGL» отображается только для компьютеров, на которых WebGL может представлять угрозу безопасности. Если этот параметр не отображается, сайт может отображать содержимое WebGL. | ||||||||||

Веб-сайты, открытые в данный момент | Веб-сайты, открытые в окне или вкладке браузера Safari. Для некоторых из этих веб-сайтов уже может быть выбран вариант во всплывающем меню. | ||||||||||

Настроенные веб-сайты | Список настроенных Вами веб-сайтов. Если список «Настроенные веб-сайты» пуст, Вы еще не настроили ни одного веб-сайта или очистили список. | ||||||||||

Удалить | Удаление выбранного веб-сайта из списка настроенных веб-сайтов. | ||||||||||

При посещении других веб-сайтов | Чтобы применить настройку к веб-сайту, для которого настройка еще не выбрана, нажмите это всплывающее меню и выберите нужный вариант. Чтобы применить настройку ко всем веб-сайтам, убедитесь, что список «Настроенные веб-сайты» пуст (чтобы быстро очистить этот список, выберите веб-сайты и нажмите «Удалить»). Затем нажмите это всплывающее меню и выберите нужный вариант. | ||||||||||

Глава Минобороны ФРГ обвинила Россию в угрозе безопасности Европы :: Политика :: РБК

По словам Аннегрет Крамп-Карренбауэр, действия Москвы «не способствуют созданию доверия», а политика страны представляет собой «нелиберальную, антидемократическую противоположность Западу»

Аннегрет Крамп-Карренбауэр (Фото: Reuters)

От России исходит «прямая и непосредственная» угроза безопасности Европе, заявила министр обороны Германии Аннегрет Крамп-Карренбауэр. Об этом сообщает Der Spiegel.

Министр указала, что имеет в виду вооружение России и «ее военные действия в центре Европы». По ее словам, у российской стороны есть ракеты, которые «могут достичь Германии», что нарушает действующие договоры о контроле над вооружениями. Издание отмечает, что Крамп-Карренбауэр имеет в виду ракетные комплексы «Искандер», размещенные в Калининградской области в 2018 году.

Политика России представляет собой «нелиберальную, антидемократическую противоположность Западу», считает министр. По ее словам, указание на это говорит не об антироссийском настроении, а о «политических фактах», указание на них способствует «активным мерам предосторожности для нашей страны и для Европы».

Крамп-Карренбауэр также расценила передислокацию российских войск к границе с Украиной как умышленную провокацию. По словам главы Минобороны, действия Москвы «не способствуют созданию доверия, а явно призваны спровоцировать реакцию».

Меркель и Макрон призвали Россию убрать войска от границы с УкраинойЗащита от вирусов и угроз безопасности | UMass Amherst Information Technology

Примечание: В соответствии с новым общеуниверситетским контрактом Sophos Intercept X Advanced заменяет защиту конечных точек McAfee в UMass Amherst. Более подробная информация будет позже.

С вопросами обращайтесь к ИТ-специалисту вашего отдела, если это применимо, или в службу ИТ-пользователей.

Используйте программное обеспечение для удаления вредоносных программ

Вредоносное ПО очень сложно удалить. Защитить свой компьютер от вредоносных программ такого типа намного проще, чем лечить его.Отдел ИТ UMass Amherst составил список профилактических мер, которые помогут защитить ваш компьютер от вредоносных программ. Чтобы узнать больше о вредоносных программах, посетите наши страницы о вредоносных программах.

Программное обеспечение для удаления вредоносных программ позволяет обнаруживать и удалять рекламное, шпионское ПО и различные другие типы вредоносного ПО. Используйте эти инструменты для удаления вредоносных программ, особенно после установки бесплатного или спонсируемого программного обеспечения.

У вас есть возможность использовать:

Антивирусное программное обеспечение Sophos : Последние версии Sophos содержат функции удаления вредоносных программ и предварительно настроены для обнаружения вредоносного программного обеспечения на вашем компьютере.

-и-

Другие программы удаления вредоносных программ : Различные поставщики предлагают инструменты для удаления вредоносных программ. У каждого инструмента есть свои сильные стороны для выявления и удаления определенных типов вредоносных программ. Чтобы тщательно проверить свой компьютер, мы рекомендуем использовать несколько программ для удаления вредоносных программ. Не забудьте сделать резервную копию файлов данных перед началом сканирования!

Защитите свой компьютер от несанкционированного доступа (Windows)

Настройка безопасности учетной записи пользователя

Учетные записи пользователейконтролируют доступ к вашему компьютеру и ограничивают тип деятельности, которую вы можете выполнять.Следуйте приведенным ниже советам, чтобы обезопасить свой компьютер:

- Создайте стандартную учетную запись (Windows 7 и 8) . Многие пользователи входят в систему как «Администраторы» для каждой компьютерной сессии. Хотя для установки программного обеспечения необходимы права администратора, вирусы и трояны наиболее опасны при входе через учетную запись администратора. Мы рекомендуем вам всегда входить в систему с ограниченной учетной записью или стандартной учетной записью для повседневного использования, даже если вы единственный человек, использующий свой компьютер.

- Установите пароль для учетной записи администратора . На большинстве взломанных компьютеров пароль для учетной записи администратора либо ненадежный, либо вообще отсутствует.

- Требовать имя пользователя и пароль для всех пользователей . Убедитесь, что всем, кто использует ваш компьютер, нужны имя пользователя и пароль для входа в систему.

- Отключить гостевые учетные записи . Гостевые учетные записи, предназначенные для временных пользователей, представляют собой удобную точку входа для хакеров. Мы рекомендуем вам навсегда отключить их.

Процесс настройки учетных записей пользователей зависит от вашей версии Windows. См. Конкретные инструкции в документации Windows Help . Для начала перейдите в Пуск> Панель управления> Учетные записи пользователей .

Защитите свой компьютер от несанкционированного доступа (Macintosh)

Создание стандартной учетной записи пользователя

Mac поставляются с учетной записью администратора по умолчанию, которую вы можете использовать для каждой компьютерной сессии.Поскольку вирусы и трояны наиболее опасны при входе через учетную запись администратора, мы рекомендуем вам иметь стандартную учетную запись пользователя для повседневного использования. Чтобы создать стандартную учетную запись пользователя:

- Перейдите в меню Apple > Системные настройки … В окне Системные настройки в разделе Система щелкните Пользователи и группы (Mac OS 10.7) или Учетные записи (Mac OS 10.6).

- В окне Пользователи и группы или Учетные записи отображаются текущие пользователи вашего компьютера.

Примечание: Вам может потребоваться щелкнуть замок (внизу слева), чтобы разблокировать его, чтобы вы могли внести изменения в ваши Системные настройки .

Щелкните + (Добавить учетную запись пользователя) (знак плюса внизу слева). Появится всплывающий экран, на котором вы можете ввести информацию об учетной записи:- Убедитесь, что в раскрывающемся меню рядом с Новая учетная запись: выбрано значение Стандартный .

- В поле Полное имя: введите полное имя пользователя для своей учетной записи.В поле Имя учетной записи: учетная запись создается автоматически.

- В поле Пароль: введите желаемый пароль учетной записи .

- В поле Verify: повторно введите новый пароль учетной записи .

- (необязательно) В поле Подсказка пароля: введите напоминание, которое поможет вам вспомнить пароль, если вы его забудете.

- Когда вы закончите вводить информацию выше, щелкните Create User .Ваша новая учетная запись появится в списке слева в окне Пользователи и группы или Учетные записи .

Установите пароль для учетной записи администратора

У большинства взломанных компьютеров либо ненадежный пароль, либо его нет вовсе. Чтобы создать пароль для своей учетной записи администратора:

- Перейдите в Apple Menu > Системные настройки … В окне Системные настройки в разделе Система щелкните Пользователи и группы (Mac OS 10.7) или Аккаунты (Mac OS 10.6).

- В окне Пользователи и группы или Учетные записи выберите учетную запись администратора (обычно обозначается как Admin слева), затем щелкните Сброс пароля … (10.7) или Изменить пароль (10.6). Откроется всплывающее окно.

- Во всплывающем окне введите и подтвердите свой новый пароль. Mac 10.6 и 10.7: щелкните значок ключа , чтобы открыть помощник по паролю ; вы можете использовать это, чтобы оценить надежность вашего собственного пароля или использовать его, чтобы предложить вам новые пароли.

Настройте параметры системы для обеспечения максимальной безопасности

Системные настройки вашего Mac управляют работой вашей операционной системы. Следуйте приведенным ниже советам, чтобы настроить Системные настройки для максимальной безопасности.

- Перейдите в Apple Menu> System Preferences … . Откроется окно Системные настройки .

- В окне Системные настройки щелкните Безопасность (Mac 10.6) или Безопасность и конфиденциальность (Mac 10.7). Откроется окно Security .

Примечание: Вам может потребоваться щелкнуть замок (внизу слева), чтобы разблокировать его, чтобы вы могли внести изменения в ваши Системные настройки . - В окне Безопасность :

- Установите флажок рядом с Требовать пароль для выхода компьютера из спящего режима или экранную заставку , чтобы компьютер запрашивал ваше имя пользователя и пароль при выходе из спящего режима или после активации экранной заставки.

- Установите флажок рядом с Отключите автоматический вход в систему , чтобы компьютер не входил в систему автоматически при запуске.

- Установите флажок рядом с Требовать пароль администратора для доступа к системным настройкам с помощью значков блокировки , чтобы предотвратить изменения в системных настройках без пароля учетной записи администратора .

- Mac OS 10.6: установите флажок рядом с Используйте безопасную виртуальную память для шифрования временных файлов, в которых хранятся ваши пароли, что сделает их нечитаемыми в случае взлома вашей системы.

- Mac OS 10.7: установите флажок рядом с Автоматически обновлять список безопасных загрузок и Отключить инфракрасный приемник дистанционного управления .

Поддерживайте актуальность операционных систем и программ

- Обновление Sophos : для обнаружения новейших вирусов необходимо ежедневно обновлять антивирусное программное обеспечение. Настройте автоматическое обновление описаний вирусов.

- Обновите операционную систему вашего компьютера с помощью последних исправлений безопасности из Windows Update (Windows) или Software Update (Macintosh).Включите автоматические обновления, чтобы получать исправления безопасности сразу после их выпуска.

- Регулярно обновляйте программное обеспечение , особенно веб-браузер, Adobe Reader, Java и Flash Player. Используйте Secunia PSI для сканирования и исправления устаревших программ.

Проверить источник

Чтобы избежать вредоносных программ, убедитесь, что ваше программное обеспечение получено из надежного источника. С особенным подозрением относитесь к спонсируемому программному обеспечению (программное обеспечение, основанное на рекламе) или к программному обеспечению, которое утверждает, что ускоряет ваше интернет-соединение.

Прочтите лицензионное соглашение с конечным пользователем

Прочтите мелкий шрифт! Прочтите условия любого лицензионного соглашения с конечным пользователем и найдите дополнительное программное обеспечение, которое поставляется с приложением, которое вы хотите установить. Нажмите Отмена, если кажется, что вредоносная программа может быть установлена.

Использовать выборочную установку

Если вас устраивает установка программного обеспечения, вы можете выбрать выборочную установку (в отличие от стандартной установки). Выборочная установка позволяет вам выбрать только те программные компоненты, которые вы хотите установить, и исключить другие (например, потенциальное шпионское ПО).

Обязательно включите блокировку всплывающих окон в вашем браузере. Обратитесь к справке браузера , чтобы узнать, как это сделать.

Удалено |

|

На карантине |

|

Очищено | Зараженный файл был вылечен. |

Переименовано в |

|

В доступе отказано |

|

Пройдено |

|

Потенциальная ценная бумага пройдена. риск | Этот результат сканирования отображается только в том случае, если Apex One обнаруживает «вероятный вирус / вредоносное ПО» во время сканирования вручную, сканирования по расписанию, и сканировать сейчас.См. Следующую страницу в онлайн-магазине Trend Micro. Вирусная энциклопедия с информацией о вероятных вирусах / вредоносных программах и как отправлять подозрительные файлы в Trend Micro для анализ. https://www.trendmicro.com/vinfo/us/threat-encyclopedia/malware/possible_virus |

Невозможно очистить или поместить в карантин файл | «Чистка» — первая акция.«Карантин» — второе действие, и оба действия оказались безуспешными. Решение: см. Невозможно поместить файл в карантин / Невозможно чтобы переименовать файл. |

Невозможно очистить или удалить файл | «Чистка» — первая акция.«Удалить» — второе действие, и оба действия оказались безуспешными. Решение: см. Невозможно удалить файл. |

Невозможно очистить или переименовать файл | «Чистка» — первая акция.«Переименовать» — второе действие, и оба действия оказались безуспешными. Решение: см. Невозможно поместить файл в карантин / Невозможно чтобы переименовать файл. |

Невозможно поместить на карантин file / Невозможно переименовать файл | Пояснение 1 Зараженный файл может быть заблокирован другим приложением, выполняется или находится на компакт-диске.Apex One поместит в карантин / переименует файл после того, как приложение выпустит файл или после его выполнения. Решение Для зараженных файлов на компакт-диске не рекомендуется использовать компакт-диск в качестве вирус может заразить другие конечные точки в сети. |

Пояснение 2 Зараженный файл находится во временных файлах Интернета. папка конечной точки агента.Поскольку конечная точка загружает файлы во время просмотра веб-браузер мог заблокировать зараженный файл. Когда веб-браузер освобождает файл, Apex One поместит файл в карантин / переименует. Решение: Нет | |

Невозможно удалить файл | Пояснение 1 Зараженный файл может содержаться в сжатом файле. и очистить / удалить зараженные файлы в сжатом настройка файлов на вкладке Параметры безопасности выключен. Решение Включите очистку / удаление зараженных файлов в вариант сжатых файлов. Когда включено, Apex One распаковывает сжатый файл, очищает / удаляет зараженные файлы внутри сжатый файл, а затем повторно сжимает файл. Примечание:Включение этого параметра может увеличить ресурс конечной точки. использование во время сканирования и сканирования может занять больше времени. |

Пояснение 2 Зараженный файл может быть заблокирован другим приложением, выполняется или находится на компакт-диске. Apex One удалит файл после того, как приложение выпустит файл, или после того, как он был выполнен. Решение Для зараженных файлов на компакт-диске не рекомендуется использовать компакт-диск в качестве вирус может заразить другие конечные точки в сети. | |

Пояснение 3 Зараженный файл находится во временных файлах Интернета. папка конечной точки Security Agent.Поскольку конечная точка загружает файлы во время просмотра, веб-браузер может иметь заблокировал зараженный файл. Когда веб-браузер освобождает файл, Apex One удалит файл. Решение: Нет | |

Невозможно отправить файл из карантина на адрес назначенная карантинная папка | Хотя Apex One успешно поместил файл в карантин в \ Suspect на конечной точке Security Agent, он не может отправить файл в назначенный карантинный каталог. Решение Определите, какой тип сканирования (ручное сканирование, сканирование в реальном времени, Сканирование по расписанию или Сканирование сейчас) обнаружил вирус / вредоносное ПО, а затем проверьте карантинный каталог, указанный на вкладке > . Если карантинный каталог находится на Apex One серверный компьютер или находится на другом Apex One серверный компьютер:

Если карантинный каталог находится на другой конечной точке на сеть (для этого сценария можно использовать только путь UNC):

Если карантинный каталог находится в другом каталоге на конечной точке Security Agent (можно использовать только абсолютный путь для этого сценария), проверьте, не находится ли каталог карантина папка существует. |

Невозможно очистить файл | Пояснение 1 Зараженный файл может содержаться в сжатом файле. и «Очистить / Удалить» зараженные файлы в настройка сжатых файлов на вкладке Параметры безопасности выключен. Решение Включите очистку / удаление зараженных файлов в вариант сжатых файлов. Когда включено, Apex One распаковывает сжатый файл, очищает / удаляет зараженные файлы внутри сжатый файл, а затем повторно сжимает файл. Примечание:Включение этого параметра может увеличить ресурс конечной точки. использование во время сканирования и сканирования может занять больше времени. |

Пояснение 2 Зараженный файл находится во временном Интернете. Папка с файлами конечной точки Security Agent. Поскольку конечная точка загружает файлы во время просмотра, веб-браузер может иметь заблокировал зараженный файл.Когда веб-браузер освобождает файл, Apex One очистит файл. Решение: Нет | |

Пояснение 3 Возможно, файл невозможно очистить. Для получения подробной информации и решений, см. Неочищаемые файлы. | |

Требуется действие | Apex One не может завершить настроенную действие над зараженным файлом без вмешательства пользователя.Парить Действие необходимо в столбце , чтобы увидеть следующие детали.

|

Как удалить вирусы и вредоносное ПО с iPhone

Просканируйте свой iPhone на наличие вредоносных программ, ища следующие симптомы вирусов iPhone и вредоносных программ для iOS:

Неожиданный сбой приложений: Если ваши приложения внезапно начинают давать сбой без какой-либо очевидной причины, возможно, пришло время просканировать ваш iPhone на наличие вредоносных программ.

Вы видите незнакомые приложения: Неизвестные приложения на вашем телефоне — приложения, которые вы не загружали сами и которые не были предустановлены — могут быть признаком того, что вам нужно удалить вирус или вредоносное ПО с вашего телефона. Телефон.

В Safari начинают появляться всплывающие окна: Если вы заметили внезапное увеличение количества всплывающих окон при использовании Safari, возможно, на вашем iPhone есть вредоносное ПО.

Необъяснимые платежи в вашей учетной записи: Неопознанные платежи могут указывать на то, что вредоносное ПО на вашем iPhone захватило вашу учетную запись или финансовую информацию.

Ваше устройство взломано: Взлом — это когда вы отменяете ограничения безопасности Apple на своем iPhone или iPad для установки неутвержденных приложений. Взлом взлома подвергает ваше устройство гораздо более высокому риску заражения вредоносным ПО.

Аккумулятор быстро разряжается: Вредоносные приложения могут потреблять много вычислительной мощности, что, в свою очередь, сокращает срок службы аккумулятора. Вы можете просканировать свой iPhone 12, iPhone 11 или более старые модели на наличие вредоносных программ.

Вы используете больше данных, чем обычно: Некоторые типы вредоносных программ, например шпионское ПО, передают с вашего телефона большие объемы данных. Более активное использование данных может означать, что пора узнать, как избавиться от вирусов на вашем iPhone.

Ваш телефон слишком горячий: Вредоносные приложения заставляют ваш iPhone работать тяжелее, что приводит к повышению его температуры. Вредоносное ПО — частая причина того, что ваш телефон слишком горячий.

Как узнать, есть ли у моего iPhone вирус? Скорее всего, нет, потому что вирусов для iPhone не существуют .Позже в этой статье мы объясним, почему вирусы для iPhone не настоящие. Но iPhone и iPad могут заражать другие типы вредоносных программ, особенно если вы взломали свое устройство. Вышеуказанные признаки могут помочь вам определить, заражен ли ваш iPhone вредоносным ПО.

По мере старения вашего устройства вы можете заметить уменьшение скорости или времени работы от аккумулятора. Чаще всего проблемы с производительностью вызваны возрастом или ошибками в приложении iOS. Прежде чем подумать о том, как удалить вирусы с вашего iPhone, попробуйте очистить iPhone и увеличить скорость на iOS.

Как избавиться от вируса или вредоносного ПО на iPhone и iPad

Если вы обнаружили вредоносное или подозрительное приложение на своем iPhone X или другой модели, пора узнать, как удалить вирусы с вашего iPhone. Вот шаги для удаления вредоносных программ iPhone:

1. Обновление iOS

Многие типы вредоносных программ используют уязвимости в устаревших версиях iOS для заражения вашего iPhone или iPad. Обновите iOS, чтобы закрыть эти дыры в безопасности и предотвратить работу вредоносного ПО. Apple часто включает исправления безопасности в обновления iOS.

Если ваш iPhone уже использует самую последнюю версию iOS, попробуйте перезагрузить устройство, чтобы удалить вредоносное ПО с вашего iPhone. В противном случае вот как обновить iOS:

Откройте приложение Settings .

Tap General .

Tap Обновление программного обеспечения .

Следуйте инструкциям, чтобы обновить iPhone или iPad до последней версии iOS. Если у вас iPhone 12, iPhone X или другая модель, вам может потребоваться ввести свой PIN-код или использовать Face ID или Touch ID.

2. Перезагрузите iPhone

.Если вы только что обновили iOS, ваш iPhone или iPad перезагрузится как часть процесса. Если нет, попробуйте перезагрузить телефон сейчас .

Перезагрузка устройства — это не просто так для ИТ-специалистов — часто это решает проблему. Перезагрузите телефон и попробуйте несколько приложений, чтобы проверить, решена ли проблема.

3. Очистите историю просмотров и данные iPhone.

Если ваш iPhone по-прежнему не работает после перезапуска, следующим шагом будет очистка истории и данных из вашего браузера.Поскольку Safari является стандартным браузером для iOS, мы покажем вам, как удалить данные браузера с помощью Safari. Вы можете выполнить аналогичную процедуру, если используете Chrome или другой браузер.

Откройте приложение Settings и выберите Safari .

Выберите Очистить историю и данные веб-сайтов .

Коснитесь Очистить историю и данные . Это должно избавить ваш iPhone от вредоносных программ.

4.Удалите подозрительные приложения со своего iPhone

Незнакомые приложения на вашем iPhone могут быть вредоносными, в том числе приложения для родительского контроля или мониторинга, на использование которых вы не давали согласия. Когда кто-то устанавливает приложение родительского контроля на ваш телефон без вашего ведома , оно становится шпионским. Вы всегда должны удалять со своего iPhone шпионское ПО.

Вы можете избавиться от вредоносных программ со своего iPhone, нажав и удерживая значок приложения и нажав Удалить приложение . Просканируйте свой iPhone на наличие незнакомых приложений, а затем удалите вредоносное ПО с iPhone.

5. Восстановите iPhone до предыдущей резервной копии iCloud

Если вы используете функцию резервного копирования iCloud, вы можете восстановить iPhone или iPad до предыдущего состояния резервного копирования. Если вы восстановите резервную копию, сделанную до того, как вы заметили проблемы с устройством, она должна удалить все вредоносные программы, заразившие ваш iPhone.

Перейдите в меню Settings и выберите General .

Прокрутите вниз и выберите Сброс .

Выберите Стереть все содержимое и настройки .

Если вы хотите выполнить резервное копирование в iCloud в последнюю минуту, выберите «Резервное копирование, затем стереть» . В противном случае выберите Стереть сейчас . Следуйте последовательности запросов и подтверждений, вводя пароль по мере необходимости, чтобы завершить процедуру.

Когда на вашем iPhone отобразится экран Apps & Data , выберите Restore from iCloud Backup .Вам будет предложено войти в iCloud. Затем вы можете выбрать резервную копию iCloud, которую хотите использовать.

6. Восстановление заводских настроек iPhone

При выполнении сброса к заводским настройкам вы восстанавливаете устройство до состояния, аналогичного новому. Сброс к заводским настройкам стирает весь ваш контент, ваши приложения, а также ваши настройки и конфигурации, а затем устанавливает последнюю версию iOS на ваш iPhone. Отсюда нет пути назад.

Если вы не можете удалить вредоносное ПО с iPhone, восстановление заводских настроек может быть вашим единственным выходом.Процедура аналогична предыдущей, за исключением того, что вы не выбираете «Восстановление из iCloud Backup ». Вместо этого вам нужно будет продолжить, как если бы у вас был новый телефон.

Как защитить свое устройство iOS от вредоносных программ

Перечисленные выше шаги являются рекомендуемыми методами удаления вредоносных программ с вашего iPhone, но они не гарантируют исправление. Вместо этого защитите свой iPhone или iPad от угроз с помощью надежных мер безопасности в Интернете , которые обеспечат постоянную защиту.

Вот наиболее важные действия, которые вы можете предпринять для предотвращения угроз безопасности, таких как вредоносное ПО, на вашем iPhone:

Включить автоматическое обновление iOS

Обновленное программное обеспечение — одна из ваших сильнейших защит от вредоносных программ для iPhone. Если вы используете самую последнюю версию iOS , вам, скорее всего, никогда не придется узнавать, как удалять вирусы с вашего iPhone.

Вот как включить автоматические обновления iOS на вашем iPhone:

Откройте приложение Settings .

Прокрутите вниз и коснитесь Общие .

Tap Обновление программного обеспечения .

Автоматическое обновление должно быть включено по умолчанию . Нажмите, чтобы подтвердить или изменить настройки.

Переключите все настройки вправо, чтобы они стали зелеными.

Теперь ваше устройство будет загружать и устанавливать обновления iOS, как только они будут доступны, чтобы предотвратить попадание вредоносных программ на ваш iPhone или iPad.

Включить автоматическое обновление приложений

Так же, как обновление iOS может защитить вас от вредоносных программ для iPhone, так же как и обновление всех ваших приложений. Настройте свой iPhone или iPad на автоматическое обновление приложений, чтобы обеспечить постоянную защиту от вредоносных программ без необходимости делать это самостоятельно.

Вот как автоматически обновлять приложения на iOS:

Коснитесь приложения Настройки .

Прокрутите вниз и коснитесь App Store.

В разделе «Автоматические загрузки» переведите переключатель Обновления приложений вправо, чтобы переключатель стал зеленым.

Загружайте приложения только из App Store

Apple поддерживает строгие стандарты безопасности для всех приложений в App Store. Хотя их безопасность не на 100% надежна, при установке приложений из App Store вам гарантирована защита проверок качества Apple.

Не делайте джейлбрейк своего iPhone

Взлом — это процесс, с помощью которого вы удаляете встроенные меры безопасности Apple , чтобы предоставить вам неограниченный доступ к вашему телефону.Это позволяет вам настраивать iOS помимо параметров по умолчанию, а также устанавливать приложения из-за пределов App Store. Но это также может сделать вас очень уязвимыми для вредоносных программ и взлома.

Никогда не делайте взлом телефона, если вы не уверены в том, что делаете, и даже в этом случае будьте очень осторожны.

Не открывайте странные вложения

Независимо от того, получаете ли вы их по электронной почте, SMS или через любимое приложение для безопасного обмена сообщениями, никогда не загружайте и не открывайте вложения, которые вы не ожидаете получить.Неизвестные вложения могут быть вредоносными и могут заразить ваш телефон вредоносными программами.

В 2018 году телефон Джеффа Безоса был взломан вредоносным файлом, который он получил через WhatsApp от наследного принца Саудовской Аравии Мохаммеда бен Салмана. В результате телефон Безоса немедленно начал экспортировать огромные объемы данных. Если бы Безос не открыл файл, его данные все еще могли быть в безопасности.

Используйте приложение безопасности iOS

Хотя сама iOS относительно защищена от вредоносных программ, ваш iPhone не застрахован от всех угроз.Хакеры могут собирать ваши личные данные через незащищенный общедоступный Wi-Fi, а утечки данных могут привести к утечке ваших паролей в темной сети.

Avast Mobile Security для iOS заполняет пробелы, которые iOS не может закрыть. Защитите свой iPhone от хакеров Wi-Fi, утечки паролей и многого другого с помощью Avast Mobile Security для iOS.

Что такое вирус для iPhone?

Теоретически вирус iPhone был бы неприятным программным обеспечением, предназначенным для заражения устройств iOS путем распространения от одного к другому.Компьютерные вирусы заимствуют ресурсы своих хост-компьютеров для репликации и распространения на другие устройства. Но на момент публикации этой статьи вирусов для iPhone не существовало.

Есть разница между «вредоносным ПО» и «вирусом». Вредоносное ПО — это общий термин для многих типов mal icious soft ware , а вирусы — это один из типов вредоносных программ. Шпионское ПО, программы-вымогатели и рекламное ПО также являются вредоносными программами.

Черви — это еще один тип вредоносного ПО, предназначенный для массового заражения, но между червями и вирусами есть ключевое различие: черви самодостаточны, тогда как вирусы полагаются на программное обеспечение хоста для репликации.В наши дни хакеры проводят свои атаки с помощью различных вредоносных программ в сочетании с уловками социальной инженерии.

Если ваш iPhone ведет себя странно, скорее всего, это вызвано нестабильным приложением, чем вредоносным ПО. Прежде чем пробовать стратегии удаления вирусов с iPhone, проверьте свои приложения, чтобы убедиться, что все работает правильно.

Могут ли айфоны заражаться вирусами?

iPhone не может заражаться вирусами, потому что вирусы для iOS пока только теоретические. Гораздо более вероятно, что вам может потребоваться удалить вредоносное ПО с Mac, удалить вирусы с ПК или избавиться от вредоносных программ с телефона Android.Если на вашем iPhone обнаружен вирус, вероятно, это что-то еще.

Хакеры всегда усердно работают над улучшением своих инструментов и методов. Хотя в настоящий момент на iPhone может быть не так много вредоносных программ, все может измениться.

До появления смартфонов вредоносные программы были в основном компьютерной проблемой. Теперь, когда смартфоны используются повсеместно, хакеры усердно трудятся над созданием всевозможных вредоносных программ для мобильных устройств.

Вредоносное ПО для iPhone и взлом его

Телефоны со взломом подвергаются гораздо большему риску заражения вредоносным ПО , чем стандартные устройства.При взломе iPhone вы обойдете встроенные ограничения Apple, которые в противном случае помешали бы вам устанавливать неутвержденные приложения и вносить другие изменения.

Некоторые люди предпочитают повышенную свободу и гибкость взломанного устройства. Но поскольку взлом снимает с экрана меры безопасности вашего телефона, он делает вас уязвимыми для кражи данных и заражения вредоносным ПО. Если вы взломали устройство, тщательно проверьте все приложения перед их установкой.

Может ли мой iPad заразиться вирусом?

Нет, iPad не заражаются вирусами .Поскольку на iPhone и iPad установлена одна и та же операционная система Apple, они подвержены риску одних и тех же угроз, к которым в настоящее время не относятся вирусы. Все, что может повлиять на iPhone, также может повлиять на iPad, и наоборот.

Если у вас возникнет проблема с iPad, процесс удаления вируса с iPad будет таким же, как и очистка вирусов с iPhone. По мере того, как вы узнаете, как вылечить свой iPhone, вы также узнаете, как удалить вирусы с вашего iPad.

Откуда в iOS берутся вирусы?

Хотя вирусов для iPhone не существует, есть и другие проблемы и угрозы, которые следует учитывать.Время от времени угрозы могут проскальзывать и проскакивают, особенно если ваш iPhone взломан. Поскольку взлом iPhone удаляет многие его средства защиты от вредоносных программ, вам нужно быть предельно осторожным, когда дело доходит до источников ваших приложений.

Соединения Wi-Fi со слабой безопасностью — еще одна потенциальная уязвимость, поскольку хакеры могут перехватить ваш трафик. Всегда используйте VPN для защиты своих устройств и личных данных при использовании общедоступных сетей Wi-Fi.

VPN защищает вашу конфиденциальность на вашем iPhone.

Avast SecureLine VPN шифрует весь трафик, поступающий на ваше устройство и исходящий от него, не позволяя хакерам отслеживать вашу онлайн-активность, личные данные, пароли и информацию о кредитных картах. Вот почему VPN — это самый быстрый и простой способ превратить небезопасное общедоступное соединение Wi-Fi в защищенное.

Ваш iPhone все еще может быть под угрозой

Изучение того, как удалить вредоносное ПО с вашего iPhone, — это лишь первый шаг к надлежащей безопасности iPhone.Есть еще много угроз, которые могут повлиять на ваш iPhone или iPad.

Фишинговые и фарминговые атаки

Две из наиболее устойчивых угроз Интернета — это фишинг и его крупномасштабный родственник фарминг. Фишинг заманивает жертв «приманкой», например поддельными электронными письмами, которые обманом заставляют жертв раскрыть их конфиденциальную личную информацию. Pharming делает еще один шаг глубже, перенаправляя веб-пользователей на смоделированные веб-сайты, где они вводят личные данные.

С ростом популярности смартфонов многие фишеры теперь нацелены на мобильные устройства с помощью текстовых сообщений вместо традиционных электронных писем, одновременно заполняя платформы социальных сетей поддельной рекламой.

Тем временем владельцы поддельных веб-сайтов начали применять шифрование HTTPS с более высоким уровнем безопасности для своих мошеннических сайтов, что еще больше затрудняет их обнаружение. HTTPS-фишинг стал настолько распространенным, что в 2019 году ФБР выпустило предупреждение с подробным описанием новой угрозы.

Взлом веб-камеры

Безопасность веб-камеры — еще одна область риска. Теперь, когда у большинства ноутбуков и мобильных устройств есть фронтальная камера, они становятся хорошей мишенью для атак. В начале 2019 года хакеры использовали брешь в безопасности в приложении macOS для платформы видеоконференцсвязи Zoom, чтобы шпионить за пользователями через веб-камеры.

FaceTime от Apple содержал ошибку, которая могла позволить кому-то тайно получить доступ к чужому микрофону и камере, слушать их и наблюдать за ними без согласия. С тех пор ошибка исправлена.

Дайте вашему iPhone дополнительный уровень защиты

Самая надежная защита от угроз — это не то, что вы делаете после их столкновения, а то, как вы готовитесь. Сделайте упреждающий шаг к тому, чтобы киберпреступники и их инструменты не попали на ваш iPhone или iPad с помощью Avast Mobile Security для iOS.

Avast Mobile Security сканирует ваше устройство на наличие уязвимостей, обнаруживает фишинговые ссылки в режиме реального времени и предупреждает вас, если вы раскрываете свои данные через незащищенный Wi-Fi. Если злоумышленнику все же удастся получить и утечь любой из ваших паролей, мы сразу же сообщим вам об этом, чтобы вы могли быстро изменить свои пароли и заблокировать доступ к своим учетным записям, прежде чем хакеры смогут их достать.

Avast Mobile Security блокирует опасные веб-сайты, трекеры, шпионское ПО и многое другое.