Сложность пароля — Википедия

Сло́жность (или сила, стойкость) паро́ля — мера оценки времени, которое необходимо затратить на угадывание пароля или его подбор каким-либо методом, например, методом полного перебора. Оценка того, как много попыток (времени) в среднем потребуется взломщику для угадывания пароля. Другое определение термина — функция от длины пароля, его запутанности и непредсказуемости.

Слабый пароль — пароль, который может быть легко угадан или подобран методом полного перебора. Сильный пароль — пароль, который трудно угадать и долго подбирать методом полного перебора.

Использование сложных паролей увеличивает время, необходимое взломщику для подбора пароля, не отменяет необходимости использования других мер безопасности. Эффективность пароля заданной силы зависит от проектирования и реализации программного обеспечения систем аутентификации, в частности, от того, насколько быстро система аутентификации будет отвечать атакующему при его попытках подобрать пароль, и как надёжно хранится и передаётся информация о пароле. Риски также представлены некоторыми способами взлома безопасности компьютера, не относящимися к сложности пароля. Это такие методы как фишинг, кейлоггинг, телефонная прослушка, социальная инженерия, поиск полезной информации в мусоре, атака по сторонним каналам, уязвимости в программном обеспечении, бэкдоры, эксплойты.

Существуют два фактора, определяющих сложность пароля:

- лёгкость, с которой атакующий может проверить истинность угадываемого пароля;

- среднее количество попыток, которые атакующий должен предпринять, чтобы найти правильный пароль.

Первый фактор определяется тем, как пароль хранится, и тем, для чего он используется. Второй фактор определяется длиной пароля, набором используемых символов и тем, как пароль был создан.

Проверка предположительного пароля на правильность[править | править код]

Самый очевидный способ проверить догадку — попытаться использовать угадываемый пароль для получения допуска к защищённому паролем ресурсу. Однако этот способ может быть медленным или вообще невозможным, поскольку достаточно часто системы задерживают или блокируют доступ к аккаунту после нескольких попыток ввода неверных паролей. Системы, использующие пароли для аутентификации, должны хранить их в каком-либо виде для сверки с паролями, вводимыми пользователями. Обычно, вместо пароля хранят значение криптографической хеш-функции от пароля. Если хеш-функция достаточно сложная, вычислить пароль по хешу пароля сложно, то есть атакующий, возможно, не сможет восстановить пароль из украденного хеша. Однако знание хеша пароля и хеш-функции позволяет атакующему быстро проверять предположительные пароли, не обращаясь к атакуемой системе.

Если пароль используется для формирования криптографического ключа, используемого для шифрования данных, атакующий может быстро проверить правильность угадываемого пароля, судя по тому, успешно ли расшифровываются зашифрованные данные.

Если в системе хранения паролей не используется криптографическая соль, то атакующий может заранее вычислить значения хеш-функции для распространённых паролей и для паролей, длина которых меньше определённой длины. Используя полученные хеши, злоумышленник может быстро восстанавливать пароли по их кешу. Заранее рассчитанные хеши паролей можно эффективно хранить, используя радужную таблицу. Такие таблицы доступны в интернете для некоторых публичных систем аутентификации паролей.

Создание пароля[править | править код]

Пароли создаются или автоматически (с использованием генераторов случайных чисел), или человеком. Стойкость пароля к атаке методом полного перебора может быть вычислена точно.

В большинстве случаев пароли создаются людьми, например, во время создания аккаунтов для компьютерных систем или веб-сайтов. Люди создают пароли, руководствуясь советами или набором правил, но при этом склонны следовать шаблонам, что играют на руку атакующему. Списки часто выбираемых паролей распространены для использования в программах угадывания паролей. Словарь любого языка является таким списком, поэтому словарные слова считаются слабыми паролями. Несколько десятилетий анализа паролей в многопользовательских компьютерных системах показали

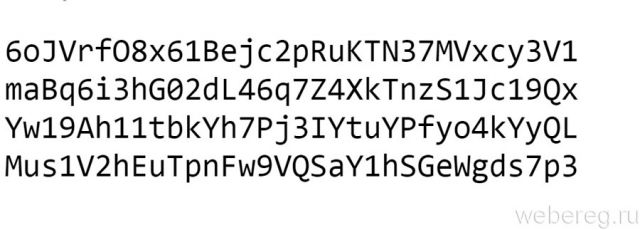

Автоматическая генерация паролей, если она выполнена должным образом, помогает избежать всякой связи между паролем и его пользователем. Например, имя домашнего питомца пользователя вряд ли сгенерируется такой системой. Для пароля, выбранного из достаточно большого пространства возможностей, полный перебор может стать практически невозможным. Однако действительно случайные пароли может быть сложно сгенерировать и, как правило, пользователю их сложно запомнить.

Энтропия как мера сложности пароля[править | править код]

Сложность пароля в компьютерной индустрии обычно оценивают в терминах информационной энтропии (понятие из теории информации), измеряемой в битах. Вместо количества попыток, которые необходимо предпринять для угадывания пароля, вычисляется логарифм по основанию 2 от этого числа, и полученное число называется количеством «битов энтропии» в пароле. Пароль со, скажем, 42-битной сложностью, посчитанной таким способом, будет соответствовать случайно сгенерированному паролю длиной в 42 бита. Другими словами, чтобы методом полного перебора найти пароль с 42-битной сложностью, необходимо создать 2

Случайные пароли[править | править код]

Случайные пароли создаются путём выбора случайным образом какого-либо количества символов из какого-либо набора таким образом, что выбор любого символа из набора равновероятен. Сложность случайного пароля зависит от энтропии используемого генератора случайных чисел; зачастую используются генераторы псевдослучайных чисел. Множество публично-доступных генераторов паролей используют генераторы случайных чисел, находящихся в программных библиотеках, которые предлагают ограниченную энтропию. Однако, большинство современных операционных систем имеют криптографически сильные генераторы случайных чисел, которые пригодны для генерации пароля. Для создания случайного пароля также можно использовать обычные игральные кости. Программы, предназначенные для создания случайных паролей, часто имеют свойство гарантировать, что результат будет удовлетворять местной политике паролей; например, всегда создавая пароль из смеси букв, чисел и специальных символов. Сложность случайного пароля, измеренная в терминах информационной энтропии, будет равна

- H=log2NL=Llog2N=LlogNlog2{\displaystyle H=\log _{2}N^{L}=L\log _{2}N=L{\log N \over \log 2}}

где N — это количество возможных символов, а L — количество символов в пароле. H измеряется в битах.

| Набор символов | Количество символов, N | Энтропия на один символ, H, биты |

|---|---|---|

| Арабские цифры (0-9) | 10 | 3,3219 |

| Цифры шестнадцатеричной системы счисления (0-9, A-F) | 16 | 4,0000 |

| Строчные буквы латинского алфавита (a-z) | 26 | 4,7004 |

| Арабские цифры и строчные буквы латинского алфавита (a-z, 0-9) | 36 | 5,1699 |

| Строчные и заглавные буквы латинского алфавита (a-z, A-Z) | 52 | 5,7004 |

| Арабские цифры, строчные и заглавные буквы латинского алфавита (a-z, A-Z, 0-9) | 62 | 5,9542 |

| Все печатные символы ASCII | 95 | 6,5699 |

Пароли, придуманные людьми[править | править код]

Люди обычно создают пароли с недостаточно высокой энтропией. Некоторые фокусники используют эту человеческую особенность для развлечения и увеселения зрителей, угадывая предположительно случайные числа, загаданные зрителями.

Так, например, один анализ трёх миллионов созданных людьми восьмизначных паролей показал, что буква «e» была использована в паролях 1,5 миллиона раз, в то время как буква «f» — только 250 000 раз. При равномерном распределении каждый символ встречался бы 900 000 раз. Самая распространенная цифра — «1», тогда как наиболее популярные буквы — «a», «e», «o» и «r»[2].

Национальный институт стандартов и технологий (США) (NIST) для оценки энтропии пароля, созданного человеком и не включающего символы из неанглийских алфавитов, предлагает использовать следующий алгоритм:

- энтропия первого символа принимается равной 4 битам;

- энтропия следующих семи символов принимается равной по 2 бита на каждый символ;

- энтропия символов от 9-го до 20-го принимается равной по 1,5 бита на каждый символ;

- энтропия символов от 21-го и последующих принимается равной 1 биту на каждый символ;

- энтропия пароля принимается равной сумме энтропий символов;

- если в пароле используются заглавные буквы и неалфавитные символы, то к сумме прибавляется ещё 6 бит.

По этому алгоритму энтропия придуманного человеком пароля, составленного из 8 символов, не содержащего заглавных букв и не содержащего неалфавитных символов, составит около 4+7*2=18 бит. Алгоритм основан на том предположении, что люди выбирают пароли с той же энтропией, что и обычный английский текст.

Для практических целей пароли должны быть одновременно обоснованной сложности и функциональными для конечного пользователя, но и достаточно сложными, чтобы защитить от умышленной атаки. Сложные пароли можно легко забыть, и их с большей вероятностью будут записывать на бумаге, что подразумевает собой некоторый риск. С другой стороны, если требовать от пользователей запоминать пароли наизусть, то они будут придумывать более лёгкие пароли, что серьёзно увеличит риск взлома.

Некоторые критерии надёжности были найдены при поиске ключа, используемого для шифрования данных, методом полного перебора. Эта проблема не та же самая, так как эти методы включают в себя астрономическое количество попыток, но результаты могут помочь определиться с выбором пароля. В 1999 году участники проекта Electronic Freedom Foundation взломали 56-битный шифр DES меньше чем за сутки, используя специально спроектированное аппаратное оборудование[3]. В 2002 году участники сообщества distributed.net окончили взлом 64-битного ключа, затратив 4 года, 9 месяцев и 23 дня[4]. А 12 октября 2011 года сообщество distributed.net оценило, что для взлома 72-битного ключа с использованием тогдашних возможностей потребуется 124,8 года[5]. Ввиду огромной сложности и из-за ограничений, связанных с нашим пониманием законов физики, нельзя ожидать, что какой-либо цифровой компьютер (или их комбинация) был способен взломать 256-битный шифр с помощью метода полного перебора[6]. Так или иначе, в теории существует возможность (алгоритм Шора), что квантовые компьютеры смогут решать такие задачи, однако возможно ли это будет на практике — неизвестно.

Как результат — нельзя дать точный ответ на в некоторой степени другую проблему, проблему оптимальной сложности пароля. Национальный институт стандартов и технологий (США) (NIST) рекомендует использовать пароль с 80-битной энтропией для наилучшей защиты, который может быть достигнут с помощью 95-символьного алфавита (то есть, набор символов из ASCII) 12-символьным паролем (12 * 6,5 бита = 78).

Рекомендации по созданию сложного пароля[править | править код]

Общие рекомендации[править | править код]

Рекомендации по выбору хорошего пароля составлены для того, чтобы сделать пароль более стойким к разнообразным ухищрениям взломщиков[7][8].

- Минимально рекомендуемая длина пароля — в пределах от 12 до 14 символов. Увеличение длины пароля всего на 2 символа даёт в 500 раз больше вариантов, чем увеличение алфавита на 18 символов.

- Рекомендуется генерировать случайные пароли, если это возможно.

- Рекомендуется избегать использования паролей, содержащих словарные слова («password»), повторяющиеся наборы букв («passpass»), буквенные или числовые последовательности («aaa», «123»), ники, имена (собственное имя, имена родственников), клички домашних животных, романтические отсылки (нынешние или прошлые), биографическую информацию.

- Рекомендуется включать в пароль цифры и иные символы, если это разрешено системой.

- Рекомендуется использовать как прописные, так и строчные буквы, когда это возможно. Однако, см. пункт 1, может быть лучше добавить к паролю слово, чем каждый раз нажимать и отпускать в нужных местах клавишу Shift.

- Рекомендуется избегать использования одного пароля для различных сайтов или целей.

Некоторые рекомендации советуют никуда не записывать пароль, в то время как другие, отмечая существование большого количества защищённых паролем систем, к которым пользователь должен иметь доступ, одобряют идею записывания паролей, если, конечно, список паролей будет находиться в надёжном месте.

Примеры слабых паролей[править | править код]

Некоторые похожие пароли оказываются слабее, чем другие. Например, разница между паролем, состоящим из словарного слова, и паролем, состоящим из слова спутанного (то есть слова, буквы в котором заменены на, скажем, цифры сходного начертания, например: «о» на «0», «ч» на «4»), может стоить прибору для взлома паролей несколько лишних секунд — это добавляет к паролю немного сложности. В приведённых ниже примерах показаны разнообразные способы создания слабых паролей. В способах используются простые шаблоны, чем и объясняется низкая энтропия получаемых паролей — лёгкость их угадывания.

- Пароли по умолчанию: «password», «default», «admin», «guest» и другие. Список паролей по умолчанию широко распространён по интернету.

- Словарные слова: «chameleon», «RedSox», «sandbags», «bunnyhop!», «IntenseCrabtree» и другие, включая слова из неанглийских словарей.

- Слова с добавленными числами: «password1», «deer2000», «ivan1234» и другие. Подбор подобных паролей осуществляется очень быстро.

- Слова с заменёнными буквами: «p@ssw0rd», «l33th5x0r», «g0ldf1sh» и другие. Подобные пароли могут быть проверены автоматически с небольшими временными затратами.

- Слова, составленные из двух слов: «crabcrab», «stopstop», «treetree», «passpass» и другие.

- Распространённые последовательности на клавиатуре: «qwerty», «12345», «asdfgh», «fred» и другие.

- Широко известные наборы цифр: «911», «314159…», «271828…», «112358…» и другие.

- Личные данные: «ivpetrov123», «1/1/1970», номер телефона, имя пользователя, ИНН, адрес и другие.

У пароля существует много других возможностей оказаться слабым, судя по сложности некоторых схем атак; главный принцип в том, чтобы пароль обладал высокой энтропией, а не определялся каким-либо умным шаблоном или личной информацией. Онлайн-сервисы часто предоставляют возможность восстановить пароль, которой может воспользоваться хакер и узнать таким образом пароль. Выбор сложного для угадывания ответа на вопрос поможет защитить пароль.

Политика создания паролей — набор правил, призванных:

- помочь пользователям сочинить пароль, который сложно подобрать;

- гарантировать, что пароли будут подходить целевой аудитории;

- давать пользователям рекомендации в отношении обращения с их паролями.

Некоторые политики требуют, чтобы:

- любой пароль, который был потерян или дискредитирован и, возможно, использовался дольше определённого времени, был изменён;

- любой пароль содержал определённые в шаблоне символы.

Установка интервала времени, в течение которого пароль может использоваться, служит для предоставления гаратий того, что:

- атакующему не хватит времени на взлом пароля; например, если время взлома пароля оценивается в 100 дней, то срок годности пароля устанавливается равным менее 100 дней;

- время доступа атакующего к системе в случае, если пароль был дискредитирован, будет ограничено.

Создание и обращение с паролем[править | править код]

Труднее всего взломать пароль, состоящий из случайных символов, даже если известны длина пароля и набор допустимых символов. Случайный пароль благодаря высокой энтропии не только трудно запомнить, но и долго подбирать методом полного перебора. Требование сочинять сложные пароли может способствовать тому, что забывчивые пользователи станут записывать пароли на бумажках, в мобильных телефонах, на КПК, будут делиться ими с другими пользователями. Брюс Шнайер рекомендует записывать свои пароли.

Люди больше не могут запоминать пароли, достаточно хорошие, чтобы надёжно защититься от словарных атак, и будет гораздо безопасней, если они выберут себе пароль слишком сложный, чтобы запомнить, и запишут его. Нам всем довольно просто обеспечить безопасность маленького куска бумаги. Я рекомендую людям записывать их пароли на маленький кусочек бумаги и хранить его вместе с остальными ценными бумажками в кошельке.

Оригинальный текст (англ.)

Simply, people can no longer remember passwords good enough to reliably defend against dictionary attacks, and are much more secure if they choose a password too complicated to remember and then write it down. We’re all good at securing small pieces of paper. I recommend that people write their passwords down on a small piece of paper, and keep it with their other valuable small pieces of paper: in their wallet.

— Брюс Шнайер 2005

Техники запоминания[править | править код]

Политики паролей иногда предлагают техники, помогающие людям запоминать пароли:

- сочинение мнемонических паролей — придумывание мнемонических фраз и использование их при составлении пароля; например, составление пароля из первых букв слов запомнившейся фразы; вместо первых букв, можно использовать, например, слоги; пользователь может вспомнить пароль, вспомнив мнемоническую фразу;

- мнемоника постфактум — придумывание случайного пароля и придумывание фразы, с помощью которой пароль можно вспомнить; фраза необязательно должна быть разумной, только запоминающейся;

- составление пароля по шаблону; при этом следует помнить о том, что любые шаблоны облегчают угадывание пароля (автоматичное или нет) атакующим.

Защита паролей[править | править код]

Людям обычно советуют никогда и нигде не записывать свои пароли и никогда не использовать один пароль для разных аккаунтов. Неcмотря на это обычные пользователи могут иметь десятки аккаунтов и могут использовать один и тот же пароль для всех аккаунтов. Чтобы не запоминать множество паролей, можно использовать специальное программное обеспечение — менеджер паролей, которое позволяет хранить пароли в зашифрованной форме. Также можно зашифровать пароль вручную и записать шифрограмму на бумаге, при этом запомнив метод расшифровки и ключ. Ещё можно слегка менять пароли для обычных аккаунтов и выбирать сложные и отличающиеся друг от друга пароли для высокоценных аккаунтов, таких как, например, интернет-банкинг.

Менеджер паролей — компьютерная программа, позволяющая пользователю использовать множество паролей и, возможно, требующая ввода одного пароля для доступа к хранимым паролям. Пароль к менеджеру паролей, естественно, должен быть как можно более сложным и не должен быть нигде записан.

Проверка паролей

Проверка паролей Пожалуйста, включите Javascript в браузере!Ваши учетные записи подвергаются большому риску, если у них одинаковые или ненадежные пароли (например, qwerty или 12345), а также, если эти пароли основаны на информации, которую легко угадать или получить (например, имена родственников или даты рождения).

С помощью Kaspersky Password Manager вы можете быстро оценить сложность своих паролей и выявить повторяющиеся пароли в учетных записях.

Проверка паролей на скомпрометированность

Для дополнительной безопасности Kaspersky Password Manager проверяет, были ли ваши пароли взломаны или подвергались ли утечке с онлайн ресурсов.

Приложение использует алгоритм криптографического хеширования (SHA-256) для безопасной проверки паролей на скомпрометированность. Приложение высчитывает по SHA-256 контрольную сумму для каждого пароля в вашем хранилище и сравнивает их с контрольными суммами по SHA-256 в базе скомпрометированных паролей. Если контрольные суммы совпадают, приложение предупреждает вас, что пароль является скомпрометированным и вам лучше его сменить.

Kaspersky Password Manager проверяет на скомпрометированность только пароли в ваших активных записях.

Для каждой учетной записи сайта или приложения Kaspersky Password Manager отображает:

Проверка надежности паролей

- Введите мастер-пароль и нажмите на кнопку Разблокировать, чтобы разблокировать хранилище.

Если ваше устройство поддерживает Touch ID/Face ID и эти функции включены в настройках приложения, вы можете использовать Touch ID/Face ID вместо мастер-пароля, чтобы разблокировать ваше хранилище.

- В главном окне приложения нажмите на кнопку или смахните вправо.

Слева появится панель быстрого доступа.

Если на вашем iPad включена альбомная ориентация, панель быстрого доступа всегда отображается в левой части экрана.

- В панели быстрого доступа нажмите Проверка паролей.

- Если вы хотите проверить надежность своих паролей впервые, в окне Узнайте, какие из ваших паролей могут быть улучшены нажмите на кнопку Проверить пароли.

Откроется окно Проверка паролей.

При последующих попытках проверить надежность паролей окно Проверка паролей откроется сразу и приложение автоматически проверит ваши пароли.

- Обратите внимание на следующую информацию:

- Количество ненадежных паролей, найденных Kaspersky Password Manager.

- Были ли пароли скомпрометированы.

- Сложность паролей, которые вы сохраняете для учетных записей сайтов или приложений:

- Если пароль не уникален, сколько раз этот пароль используется в Kaspersky Password Manager.

- Для большей безопасности Kaspersky Password Manager отображает вместо паролей точки. Чтобы посмотреть пароль, нажмите на кнопку .

- Нажмите на кнопку рядом с паролем, чтобы развернуть следующую информацию:

- Сколько раз учетная запись со скомпрометированным паролем была взломана согласно данным сайта https://haveibeenpwned.com.

- Рекомендации по увеличению надежности ваших паролей.

- Список сайтов и приложений, для которых используется пароль.

Проверка паролей

Проверка паролей Пожалуйста, включите Javascript в браузере!Ваши учетные записи подвергаются большому риску, если у них одинаковые или ненадежные пароли (например, qwerty или 12345), а также, если эти пароли основаны на информации, которую легко угадать или получить (например, имена родственников или даты рождения).

С помощью Kaspersky Password Manager вы можете быстро оценить сложность своих паролей и выявить повторяющиеся пароли в учетных записях.

Проверка паролей на скомпрометированность

Для дополнительной безопасности Kaspersky Password Manager проверяет, были ли ваши пароли взломаны или подвергались ли утечке с онлайн ресурсов.

Приложение использует алгоритм криптографического хеширования (SHA-256) для безопасной проверки паролей на скомпрометированность. Приложение высчитывает по SHA-256 контрольную сумму для каждого пароля в вашем хранилище и сравнивает их с контрольными суммами по SHA-256 в базе скомпрометированных паролей. Если контрольные суммы совпадают, приложение предупреждает вас, что пароль является скомпрометированным и вам лучше его сменить.

Kaspersky Password Manager проверяет на скомпрометированность только пароли в ваших активных записях.

Для каждой учетной записи сайта или приложения Kaspersky Password Manager отображает:

Проверка надежности паролей

- Введите мастер-пароль и нажмите на кнопку Разблокировать, чтобы разблокировать хранилище.

Если ваше устройство поддерживает Touch ID/Face ID и эти функции включены в настройках приложения, вы можете использовать Touch ID/Face ID вместо мастер-пароля, чтобы разблокировать ваше хранилище.

- В главном окне приложения нажмите на кнопку или смахните вправо.

Слева появится панель быстрого доступа.

Если на вашем iPad включена альбомная ориентация, панель быстрого доступа всегда отображается в левой части экрана.

- В панели быстрого доступа нажмите Проверка паролей.

- Если вы хотите проверить надежность своих паролей впервые, в окне Проверка паролей нажмите на кнопку Проверить пароли.

Откроется окно Проверка паролей.

При последующих попытках проверить надежность паролей окно Проверка паролей откроется сразу и приложение автоматически проверит ваши пароли.

- Обратите внимание на следующую информацию:

- Количество ненадежных паролей, найденных Kaspersky Password Manager.

- Были ли пароли скомпрометированы.

- Сложность паролей, которые вы сохраняете для учетных записей сайтов или приложений:

- Если пароль не уникален, сколько раз этот пароль используется в Kaspersky Password Manager.

- Для большей безопасности Kaspersky Password Manager отображает вместо паролей точки. Чтобы посмотреть пароль, нажмите на кнопку .

- Нажмите на кнопку рядом с паролем, чтобы развернуть следующую информацию:

- Сколько раз учетная запись со скомпрометированным паролем была взломана согласно данным сайта https://haveibeenpwned.com.

- Рекомендации по увеличению надежности ваших паролей.

- Список сайтов и приложений, для которых используется пароль.

Как быстро проверить надежность вашего пароля — самый простой способ

Важно знать всем.

С каждым годом активность хакеров лишь увеличивается. Об этом свидетельствует статистика, в том числе собираемая правительствами различных стран, которые обеспокоены положением дел. А ведь для того, чтобы значительно снизить количество успешных взломов, пользователям достаточно установить сильные пароли на все свои учетные записи. Как же понять какой ваш пароль — сильный или слабый? В этой инструкции рассказали о том, как наиболее быстрым и эффективным образом проверить надежность вашего пароля.

Как быстро проверить надежность вашего пароля — самый простой способ

Шаг 1. Перейдите на страницу https://password.kaspersky.com/ru/.

Это специальный сервис от компании Kaspersky Lab, разработчика одного из самых популярных антивирусов. Он позволяет проверять силу пароля, оценивая сложность его подбора путем перебора паролей (брутфорса). Важно отметить, что данная страница не собирает и не хранит пароли, поэтому пользоваться ей совершенно безопасно.

Тем не менее, если вы полностью не доверяете сервису Kaspersky Lab, то можете вводить свой пароль, но с изменением нескольких символов. Смысл проверки от этого не изменится.

Шаг 2. Введите проверяемый пароль в графе Test your password.

Шаг 3. Ознакомьтесь с результатом проверки.

Сервис проверки паролей укажет сколько времени потребуется на взлом вашего пароля путем перебора паролей на обычном компьютере. Если данный показательно равен нескольким дням или даже нескольким месяцам, то пароль рекомендуется сменить на более сильный, содержащим больше различных символов.

Ранее мы рассказывали о том, как придумать сложный пароль и легко его запомнить.

Смотрите также:

Поставьте 5 звезд внизу статьи, если нравится эта тема. Подписывайтесь на нас Telegram, ВКонтакте, Instagram, Facebook, Twitter, Viber, Дзен, YouTube.

Загрузка…

Загрузка…Проверка паролей пользователей домена Windows на стойкость к атаке по словарю без компрометации пароля

Добрый день, коллеги. Хочу рассказать о полученном мной интересном опыте. Может быть кому-то пригодится.В современном мире пароли используются повсеместно. На корпоративном компьютере, на личном телефоне и планшете, в почте и т.д. И казалось бы всем уже неоднократно объяснялось, что пароль должен быть стойким. Показывались рекомендации, что пароль не должен содержать личные данные, словарные слова, простые комбинации и т.д. Но тем не менее, еще множество людей продолжают использовать простые пароли. Что является не только нарушением требований безопасности, но представляет серьезную опасность как личным так и корпоративным данным.

Соответственно, возникает задача с помощью подручных средств, без установки сложного ПО, проверить пароли пользователей домена на стойкость к атаке по словарю. При этом, нужно сохранить конфиденциальность паролей. Т.е. чтобы проверяющий не видел пароли в открытом виде, но при этом мог однозначно сказать, что пароль является словарным словом.

В связи с тем, что у нас домен построен на базе Microsoft Windows, для решения этой задачи было решено сравнивать хеши паролей пользователей домена с хешами словаря. В целом такой подход можно применить к хешам из любых систем. Изменятся только методы получения хешей пользователей.

Хеши паролей пользователей в домене Windows можно получить из файла ntds.dit. Но в штатном режиме доступ к нему запрещен системой. С помощью Google была найдена возможность получить копию файла ntds.dit (содержащий в том числе и логины/хеши паролей пользователей домена) стандартными средствами контроллера домена.

Для получения копии ntds.dit используются возможности утилиты ntdsutil.exe. С ее помощью необходимо сделать снимок системы (Volume Shadow Service) и получить копию файла SYSTEM (в нем содержится ключ для извлечения хешей из базы ntds.dit).

Для создания копии выполняем следующие команды:

C:\>ntdsutil

ntdsutil: activate instance ntds

ntdsutil: ifm

ifm: create full c:\audit

ifm: quit

ntdsutil: quit

В результате работы появляется каталог С:\Audit. Внутри каталога присутствуют две папки: Active Directory и registry. Соответственно в первой лежит копия ntds.dit, а во второй копии веток реестра SYSTEM и SECURITY. Данные папки можно скопировать на другой компьютер или оставить на контроллере домена.

Далее необходимо извлечь из ntds.dit логины и пароли пользователей домена. Для этого воспользуемся маленькой утилитой ntds_decrypt. Взять ее можно по адресу ntds_decode.zip. Качаем архив, распаковываем. Получаем два файла. Собственно исполняемый файл и readme с описанием опций.

ntds_decode -s FILE -d FILE -m -i

-s <FILE> : SYSTEM registry hive

-d <FILE> : Active Directory database

-m : Machines (omitted by default)

-i : Inactive, Locked or Disabled accounts (omitted by default)

Для использования утилиты необходимо запустить командную строку с правами «Администратор». На файле cmd.exe кликаем правой кнопкой мыши и выбираем пункт «Запуск от имени Администратора». В командной строке запускаем утилиту:

ntds_decode -s C:\Audit\registry\SYSTEM -d "C:\Audit\Active Directory\ntds.dit"Здесь мы запускаем утилиту с основными параметрами (пути до файлов ntds.dit и SYSTEM), т.к. нам не нужны заблокированные или отключенные учетные записи (опция -i), и учетные записи компьютеров (опция -m).

В результате, получаем файл hashes.txt. Формат файла аналогичен формату pwdump и принимается большинством программ брутфорсеров (типа L0phtCrack). Формат файла такой:

<username>:<rid>:<lm hash>:<ntlm hash>:<description>:<home directory>Собственно в файле hashes.txt нам интересны в первую очередь поля «username» и «ntlm hash».

Хорошо, мы получили исходные данные. Теперь нам нужен словарь. Я взял один из словарей в Интернете на 9 миллионов слов размером 92 Мб. Однако хотелось бы немного его расширить типовыми шаблонами. Например, добавить в конце пару цифр, поменять регистр букв и т.д. Для этой операции замечательно подошел старый добрый John the Ripper. В его функционале есть возможность произвести мутацию словаря по определенным правилам. Я решил не ограничивать возможности JtR и запустил его в стандартном варианте со всеми возможными мутациями.

john --wordlist=9mil.txt --rules dict.txtПосле некоторого времени у меня получился файл dict.txt содержащий примерно 131 миллион слов. Теперь для слов нужно получить NTLM хеши. Т.к. сравнивать мы хотели именно хеш с хешем. Для расчета NTLM хешей словаря воспользуемся набором утилит HashManager. Взять его можно по адресу HashManager. Кстати в его составе также есть утилиты для мутации словарей. Но нам понадобится замечательная утилита GenerateHashList. Она генерирует хэши для всех паролей в исходном файле.

В распакованном архиве переходим в папку Bonus — GenerateHashList. И запускаем в командной строке bat файл с параметрами:

generate.bat NTLM dict.txtЧерез некоторое (продолжительное ) время получим файл dictionary.txt, содержащий хеши словаря. Объем файла примерно 4.3 Гб. Это очень большой файл. И в идеале нужно уже переходить к использованию SQL, но не хотелось, т.к. это не подходило под требования по возможности использовать подручные средства не требующие установки сложного ПО.

Тогда, для начала, решено было использовать возможности Windows. А именно, утилиту FINDSTR. Данная утилита позволяет искать строку в файле и является обновленной версией утилиты FIND. Воспользовавшись Google было найдено решение, которое считывало хеш из файла hashes.txt и искало его в файле dictioanry.txt. Собственно, вот команда:

(for /f "usebackq tokens=1,4 delims==:" %%i in ("hashes.txt") do FINDSTR /I /B "%%j" Dictionary_sort.txt && Echo %%i>>"audit.txt" && Echo %%i %%j>>"audit_full.txt")Результатом работы утилиты будет два файла:

— audit.txt, содержащий только логины пользователей, чьи хеши паролей были найдены в словаре

— audit_full.txt содержащий кроме логина еще и сам хеш. Это на тот случай если у пользователя возникнут сомнения в том, что хеш был найден в словаре.

Имеющийся файл hashes.txt содержал примерно 20 000 строк. Запустив утилиту find я обнаружил, что поиск одного хеша в словаре занимает около 40 секунд на моем ноутбуке Lenovo X220. Прикинув количество имеющихся строк и среднее время поиска получилось, что на поиск всех хешей уйдет в районе 10 дней. Правда результат можно видеть и в процессе. Так как найденные хеши сразу попадают в файл audit.txt. На более мощном компьютере скорость будет повыше, но не на много. Линейный поиск достаточно трудоемкий. И время поиска напрямую зависит от объема словаря. В общем — это рабочий вариант, но неудобный.

Тогда было решено написать свой скрипт поиска. Я давно интересовался Python и совсем недавно, просматривая в Youtube лекции Гарварда CS50, вспомнил про алгоритм бинарного поиска и решил попробовать реализовать его для поиска хешей в словаре. Ну что, поехали!

Для начала нужно отсортировать словарь. Это необходимо для осуществления бинарного поиска и кроме этого позволит еще больше обеспечить сохранность пароля. Так как после сортировки нельзя будет однозначно сопоставить хеш словаря со словом. Исходя из поставленной цели, использовать подручные средства, воспользуемся утилитой SORT из состава Windows. В командной строке запускаем команду:

sort dictionary.txt > dictionary_sort.txtПолучили отсортированный словарь хешей. Теперь сам скрипт. Я не специалист в Python, я только учусь, поэтому с помощью Google и разных нецензурных слов собрал скрипт и заставил его работать. Естественно скрипт не оптимален и страшно выглядит, но работает. В качестве параметров ему передается путь к файлу hashes.txt, путь к файлу словаря, и путь для записи результата (audit.txt, audit_full.txt).

Формат запуска:

PassAudit.exe -i c:\audit\hashes.txt -d c:\audit\dictionary_sort.txt -o c:\audit\Вот сам скрипт:

import argparse

#Создаем поля для парсера

parser = argparse.ArgumentParser(description='This script testing passwords against dictioanry attack. '

'It takes hashes from file and compares to hashes in dictionary.'

'Accounts with weak password outputs into the file audit.txt '

'and audit_full.txt. You can not get clear password from hash.'

'To get hashes from domain controller you should execute next commands'

'at command prompt on domain controller: '

'cd c:\\ -> ntdsutil "activate instance ntds" ifm "create full c:\\pentest" quit quit'

' -> cd c:\\password\\ -> ntds_decode -s c:\\pentest\\registry\\SYSTEM '

'-d \"c:\\pentest\\Active Directory\\ntds.dit\" '

'After that you will get file hashes.txt. ntds_decode.exe you can get here: '

'http://www.insecurety.net/downloads/pwdtools/ntds_decode.zip '

'Dictionary hashes file must be sorted and formated one hash per line. '

'You can make it from any dictionary with John the Ripper and Hash manager '

'or any other programs. Copyright Handy761. 2016')

parser.add_argument('-i', '--input', help='Full path to hashes file', required=True)

parser.add_argument('-d', '--dictionary', help='Full path to dictionary file', required=True)

parser.add_argument('-o', '--output', help='Path to output files', required=True)

args = parser.parse_args()

#Открываем файлы hashes.txt и словарь

f0 = open(args.input)

f = open(args.dictionary)

#Формируем пути для открытия файлов результатов

result_file_path0 = args.output + '\\' + 'Audit.txt'

#Открываем файл результата Audit

r0 = open(result_file_path0, "w")

result_file_path2 = args.output + '\\' + 'Audit_full.txt'

#Открываем файл результата Audit_full

r = open(result_file_path2, "w")

#Создаем переменную для хеша пользователя

pass_hash = ''

#Запускаем цикл поиска

while True:

#Устанавливаем указатель на конец файла

f.seek(0, 2)

#Задаем начальный указатель в словаре

begin = 0

#Задаем конечный указатель в словаре

end = f.tell()

#Т.к. указатели на байты, а у нас строки то будем конвертировать байты в строки. Задаем номер начальной строки

lines_begin = 0

#Задаем номер конечной строки. Т.к. длина строки 32 байта плюс перевод строки делим на 34

lines_end = end / 34

#Считываем из фала Hashes.txt строку и проверяем на конец файла

pass_line = f0.readline()

if ("" == pass_line):

print("file finished")

break

#Парсим строку на элементы. Разделитель :

pass_line_parse = pass_line.split(":")

#Выбираем поле ntlm_hash и прибавляем к нему символ перевода строки. Т.к. в словаре строки оканчиваются переводом строки.

pass_hash = pass_line_parse[3] + '\n'

#Создаем переменную для указателя на середину диапазона поиска

point1 = 100

#Пока указатель на середину диапазона больше 1, будем искать.

while (point1 > 1):

#Вычисляем середину диапазона

point1 = (lines_end - lines_begin) // 2

#Если у нас указатель на начало диапазона строк больше нуля, то полученное значение середины диапазона прибавляем к этому указателю и умножаем на 34 для получения смешения в байтах

if lines_begin > 0:

point = (lines_begin + point1) * 34

else:

point = point1 * 34

#Устанавливаем указатель в файле словаря на середину диапазона

f.seek(point, 0)

#Считываем строку из словаря

line_key = f.readline()

#Сравниваем значение из словаря со значением из файла hashes.txt и если совпало, то выводим в файлы и на экран. Иначе определяем, где искомое значение (выше или ниже), чтобы понять какую половину отбросить и соответственно сдвинуть указатели на начало и конец диапазона. После этого начинаем сначала.

if pass_hash == line_key:

print(pass_line_parse[0], line_key)

r.write(pass_line_parse[0])

r.write(' ')

r.write(line_key)

r0.write(pass_line_parse[0])

r0.write('\n')

break

elif pass_hash > line_key:

begin = f.tell()

lines_end = end / 34

lines_begin = begin / 34

else:

end = f.tell()

lines_end = end / 34

lines_begin = begin / 34

#По окончанию закрываем все файлы

f.close()

f0.close()

r.close()

r0.close()

Для удобства я скомпилировал скрипт в exe-файл. После запуска, на том же самом наборе данных, время перебора составило порядка 3 минут.

Все перечисленные здесь манипуляции по получению хешей паролей пользователей домена и проверке их по словарю достаточно неплохо автоматизируются в скрипт. Генерация хешей словаря операция разовая и производится по необходимости.

Таким образом, можно настроить скрипт, который на регулярной основе будет выгружать хеши паролей пользователей из контроллера домена, проверять их по словарю и отправлять результат в службу технической поддержки для оповещения пользователей о слабом пароле.

Возможно все это можно было сделать проще, быстрее и красивее, но в любом случае это был интересный опыт.

Самые сложные пароли в мире, проверка сложности паролей

Эксперты по компьютерной безопасности из Кембриджского университета проанализировали структуру более 70 млн. паролей. И выяснили то, что самые сложные пароли в мире составляют пользователи из Германии и Кореи. Причём делают они это непринуждённо и естественно, без специальной подготовки. А секрет устойчивости комбинаций кроется в специфике их языка. Они применяют те же латинские символы, те же цифры, но берут за основу свои родные «трудные» слова — имена, топонимы, термины и т.д. Например, Annaberg-Buchholz#122. Придумать, запомнить эти варианты легко, а вот подобрать на порядок сложней по сравнению со словарными словами других языков.

Если вы, уважаемый читатель, не знаете корейского или немецкого, это, конечно же, не значит то, что вы должны игнорировать сложные пароли. Они являют залогом безопасности ваших данных в интернете (в платёжных онлайн-системах, на сайтах, форумах). Эта статья расскажет вам, каким должен отвечать требованиям ключ для доступа в аккаунт (какой он должен быть) и как его создать.

Определение сложности

Сложность ключа — мера устойчивости к подбору на символьном уровне посредством ручных и автоматизированных методов (логического вычисления, подбора по словарю). Она определяется количеством попыток взломщика, то есть, сколько ему понадобится времени на вычисление составленной пользователем комбинации.

На сложность пароля влияют следующие факторы:

- Количество символов в ключе. Чем больше знаков в последовательности, тем лучше. У комбинации из 5 знаков есть большая вероятность быстрого взлома. А вот на подбор последовательности из 20 знаков могут уйти годы, десятилетия и даже века.

- Чередование прописных и строчных литер. Примеры: ключ dfS123UYt с использованием регистра заглавных букв на порядок сложней этой же комбинации, но только с маленькими литерами — dfs123uyt.

- Символьные наборы. Разнообразие типов символов усиливает устойчивость. Если сделать ключ из маленьких и больших букв, цифр и спецсимволов длиной в 15-20 знаков, шансов его подобрать практически нет.

Как составлять устойчивые комбинации?

Нижеследующие способы помогут вам придумать очень сложный символьный ключ, который легко запомнить.

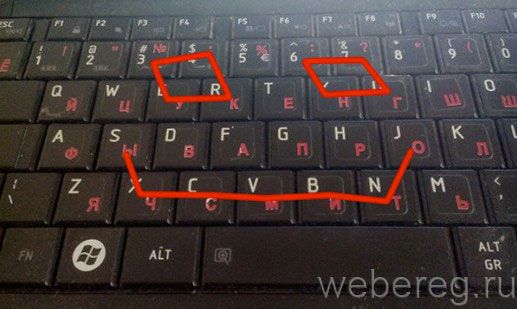

1. Создайте визуально контуры геометрической фигуры или какого-либо предмета на клавиатуре вашего компьютера. А затем наберите символы, по которым проходят линии.

Внимание! Избегайте простых «конструкций» — линии, квадраты или диагонали. Их легко предугадать.

2. Составьте сложное предложение, не поддающееся логике. Другими словами, какой-нибудь каламбур:

Например: Кот Васька на Юпитере уловил щуку.

Затем возьмите первые 2-3 буквы каждого слова из придуманного предложения:

Кот + Ва + На + Юп + ул + щук

Наберите слоги латинскими буквами:

Rjn + Df + Yf + >g + ek + oer

После транслитерации вставьте между слогами какие-нибудь хорошо знакомые вам числа: дату рождения, рост, вес, возраст, последние или первые цифры телефонного номера.

Rjn066Df 45Yf 178>g 115ek1202oer

Вот и всё! Как видите, получилась довольно «крепкая» комбинация. Чтобы вспомнить её быстро, вам нужен только ключ (предложение-каламбур) и используемые цифры.

3. Возьмите за основу 2 памятные даты. К примеру, два дня рождения (ваше и вашего любимого человека).

12.08.1983 05.01.1977

Разделите число, месяц и год какими-нибудь спецсимволами:

12|08/1983|05\01|1977

Теперь нули в датах замените маленькой буквой «o».

12|o8/1983|o5\o1|1977

Получается довольно замысловатый ключ.

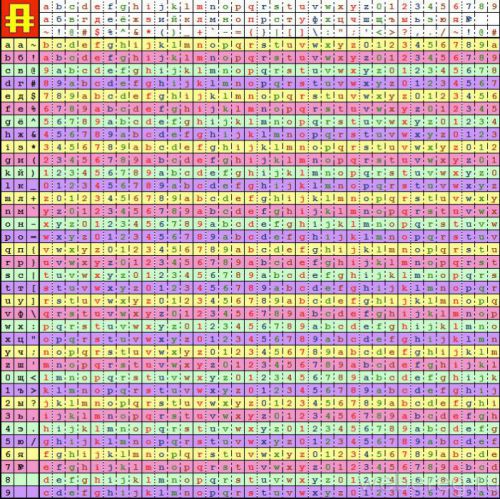

4. Сделайте специальную таблицу: по вертикали и горизонтали матрицы расположите латинские буквы и цифры, а в строчках и столбцах — символы в хаотичном порядке.

Для генерации ключа возьмите несколько простых слов, записанных английскими буквами, например, my password very strong

Возьмите первую пару букв. В нашем случае это «my». В вертикальном списке найдите «m», в горизонтальном «y». На пересечении линий вы получите первый символ пароля.

Таким же образом, посредством следующих пар, найдите остальные символы ключа.

Если забудете пароль, для его восстановления воспользуйтесь простым ключевым словом и таблицей.

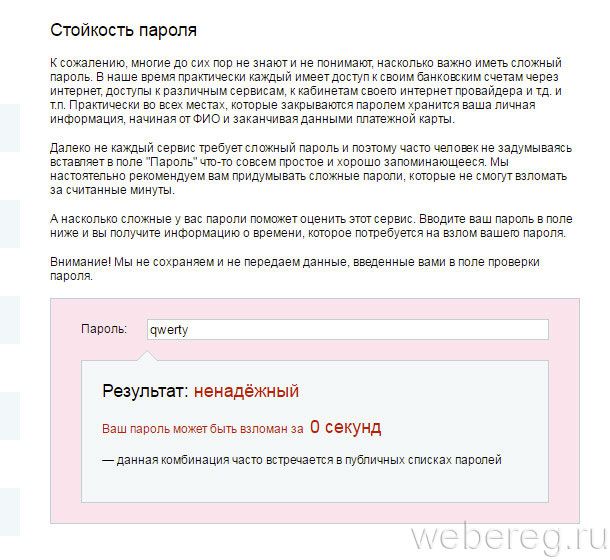

Как проверить устойчивость пароля?

Устойчивость символьной комбинации к подбору можно узнать на специальных веб-сервисах. Рассмотрим наиболее популярные:

Password.kaspersky.com/ru/

Онлайн-служба от антивирусной лаборатории Касперского. Определяет по символьному набору и длине ключа, сколько понадобится времени на его взлом на различных компьютерах. После анализа последовательности в статистике отображается время для поиска на ZX-Spectrum (легендарной 8-ми битной машине 80-х), Mac Book Pro (модели 2012 года), суперкомпьютере Tianhe-2 и в сети ботнетов Conficker.

2ip.ru/passcheck/

Онлайн-утилита на огромном сервисном портале 2IP.ru. После отправки ключа на сервер, выдаёт его статус (надёжный, ненадёжный) и время, затрачиваемое на его взлом.

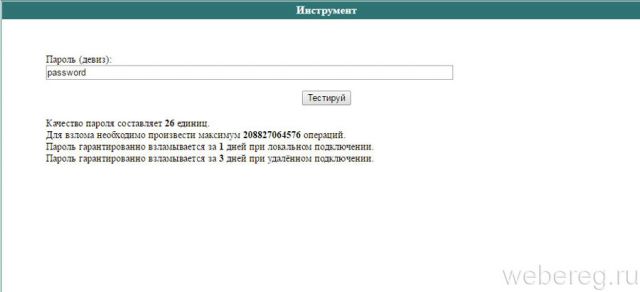

Parolemanager.com/russian/password-tester.html

Даёт подробную характеристику ключа:

- качество последовательности, численно выраженное в специальных единицах;

- количество операций, необходимое для подбора;

- время, необходимое для вычисления комбинации (локально и удалённо).

Успешного вам составления ключа и безопасного пользования интернетом!

О том, как пользоваться менеджерами паролей, читайте здесь.

Возникли сложности? Напишите об этом в комментариях и мы постараемся вам помочь.

А если статья оказалась вам полезной, не забудьте поставить лайк!

Исследование на тему паролей / Habr

Здесь я постараюсь собрать воедино и проанализировать всю информацию о пользовательских паролях на различных ресурсах.Пароль [parole] — это секретное слово или набор символов, предназначенный для подтверждения личности или полномочий. Пароли часто используются для защиты информации от несанкционированного доступа. В большинстве вычислительных систем комбинация «имя пользователя — пароль» используется для удостоверения пользователя. Sony Pictures database

Исследование Троя Ханта, который взял за предмет своих изысканий, базу пользователей Sony Pictures, стоит отметить, что все пароли хранилась в открытом виде. А дальше он проанализировал пользовательские пароли. Вот такие результаты у него получились.

Длина пароля

Как мы видим, основное количество паролей с диной от 6 до 10 символов. При этом у половины он менее 8 символов.

Используемые символы

1% - только буквы верхнего регистра

4% - только цифры

45% - только буквы нижнего регистра

50% - другие варианты

Криптографическая стойкость пароля определяется вариацией букв различных регистров + цифры + спец. символы ^ длина пароля. На данном примере мы можем наблюдать, что используются пассы одного типа.

Словарные пароли

36% - словарный пароль

64% - пароль не из словаря

При данной проверке использовался словарь на 1.7 млн слов. Взять можно здесь dazzlepod.com/site_media/txt/passwords.txt Как видим результат неутешительный, больше трети пассов, словарные.

Тест на уникальность

8% - уникальный пароль

92% - повторно используемый пароль

В базу Sony Pictures так же включены пароли для других сервисов. Собственно на таблице отображено, сколько юзеров везде используют один и тот же пасс.

Брутфорс хеша

18% - сложно взламываемый

82% - легко взламываемый через радужные таблицы

Поскольку все пароли хранились в открытом виде, но даже в случае если это были-бы хеши, нам удалось бы дешифровать примерно 82% от общего числа, с применением радужных таблиц.

E-mail password’s

Независимому исследователю в области ИБ, попал в руки список из +20K аккаунтов от различных почтовиков, вида email;pass. Списки разделенные на 2 части, можно взять здесь:

users - box.net/shared/m9fv11hcrc

passwords - box.net/shared/jek7g37fjkПароли можете даже не пробовать сопоставлять, поскольку все это дело было намерено перемешано. Поскольку целью было не компрометация пользователей, а проведение анализа используемых паролей. Изначально список состоял из 24,546 записи. Все они имели следующий формат username@domain/password. После проведение небольшой очистки, осталось 23,573 аккаунта. Затем были удалены дубликаты и на выходе получился список из 21,686 аккаунта.

Основная масса это были мыльники популярного зарубежного почтовика hotmail.com. Но надо отметить, что присутствовали и другие почтовые системы, такие как Yahoo, Gmail, AoL и т.д. Нижу будет представлен ТОП-20 доменов и количество учетных записей для каждого из них.

1. hotmail.com – 12478

2. yahoo.com – 3012

3. aol.com – 827

4. gmail.com – 512

5. msn.com – 443

6. hotmail.fr – 346

7. comcast.net – 321

8. aim.com – 287

9. sbcglobal.net – 275

10. hotmail.co.uk – 206

11. neomail.com – 153

12. hotmail.es – 117

13. cox.net – 116

14. verizon.net – 96

15. bellsouth.net – 95

16. live.com.mx – 71

17. yahoo.ca – 63

18. yahoo.co.uk – 63

19. charter.net – 47

20. earthlink.net – 46

Если мы посмотрим на имена пользователей, то можем наблюдать, что первые 9,586 из них расположены в алфавитном порядке. Они начинаются с букв «A» & «B». Исходя из используемых ими паролями, можно сделать вывод, что они относятся к латинскому сообществу. Но так же присутсвуют аккаунты со всего мира.

Наиболее часто используемый пароль по прежнему остается 123456. Как вы можете увидеть ниже, из общего числа в 21,866 паролей, 91 из них 123456. Вот ТОП-100 наиболее часто используемых паролей из списка.

1. 123456 – 91

2. neopets – 39

3. monkey – 27

4. 123456789 – 26

5. 123321 – 24

6. password – 23

7. iloveyou – 17

8. princess – 16

9. horses – 16

10. tigger – 15

11. pokemon – 14

12. cheese – 14

13. 111111 – 13

14. kitty – 13

15. purple – 12

16. dragon – 12

17. nicole – 12

18. 1234567 – 11

19. alejandra – 11

20. daniel – 11

21. bubbles – 10

22. alejandro – 10

23. michelle – 10

24. 12345 – 10

25. hello – 10

26. c***** – 10

27. chocolate – 9

28. hottie – 9

29. alberto – 9

30. 12345678 – 9

31. fluffy – 9

32. buddy – 9

33. 123123 – 9

34. cassie – 9

35. andrea – 9

36. secret – 9

37. shadow – 9

38. tequiero – 9

39. ****llica – 9

40. poop – 8

41. hi – 8

42. sebastian – 8

43. jessica – 8

44. adopt – 8

45. 654321 – 8

46. justin – 7

47. newpw123 – 7

48. scooter – 7

49. soccer – 7

50. holly – 7

51. hannah – 7

52. flower – 7

53. 1234 – 7

54. jessie – 7

55. ashley – 7

56. tiger – 7

57. lauren – 7

58. football – 7

59. elizabeth – 7

60. casper – 7

61. roberto – 7

62. 000000 – 7

63. legolas – 7

64. estrella – 7

65. 159753 – 7

66. anime – 7

67. sabrina – 6

68. moomoo – 6

69. angelica – 6

70. cat123 – 6

71. bonita – 6

72. buster – 6

73. kitten – 6

74. killer – 6

75. qwerty – 6

76. chelsea – 6

77. sasuke – 6

78. olivia – 6

79. theresa – 6

80. america – 6

81. beatriz – 6

82. mariposa – 6

83. oscar – 6

84. rainbow – 6

85. yellow – 6

86. cool – 6

87. ginger – 6

88. maggie – 6

89. friends – 6

90. asdfgh – 6

91. abc123 – 6

92. neopet – 6

93. dancer – 6

94. amanda – 6

95. avatar – 6

96. boogie – 6

97. greenday – 6

98. thumper – 6

99. 666666 – 6

100. bob – 6

По формату паролей, можно извлечь следующую статистику.

43.3% — буквы, в нижнем регистре. Пример: monkey

2.1% — буквы, верхний и нижний регистр. Пример: Thomas

15.8% — только цифры. Пример: 123456

35.1% — буквы и цифры. Пример: j0s3ph

3.6% — буквы, цифры и спец. символы. Пример: sandra19_1961

30% — заканчивается цифрой. Пример: hello1

Если мы посмотрим на длину пароля в следующем графике, то мы увидим, что большинство из них 6-символьные.

Rootkit.com

6 февраля 2011, как часть атаки на HBGary, группировка Anonymous, с применением методов социальной инженерии, удалось скомпрометировать Jussi Jaakonaho, одного их технических админов rootkit.com. В итоге был заполучен полный дамп ресурса со всей базой данной, в том числе и пользователей.

Для дешифровки использовался John the Ripper. Большинство паролей были подобраны с применением словаря на 17.5 MB, а остальные добивались с помощью других комбинированных атак. Ниже представлены 10 наиболее часто используемых паролей.

Rank Password Accounts

1 | 123456 | 1023

2 | password | 392

3 | rootkit | 341

4 | 111111 | 190

5 | 12345678 | 181

6 | qwerty | 175

7 | 123456789 | 170

8 | 123123 | 99

9 | qwertyui | 92

10 | letmein | 91

Как мы видим снова засветился уже побитый 123456. Так же стоит отметить тот факт, 3 место по популярности, занял пароль аналогичный названию ресурса, аж 341 результат. Я так же хочу добавить основываясь на своем многочисленном опыте, когда работаешь с базами, по дешифровке пассов, довольно часто попадаются ресурсы, которые в качестве пароля используют адрес этого самого ресурса. При этом данное наблюдение не является правило. Но на моей практике уже были порталы, где % таких пассов был достаточно велик, а были где вообще не использовался ни разу. Я пока не нашел зависимости данного наблюдения.

А по следующей ссылке вам будет доступен ТОП-500 используемых паролей на ресурсе rootkit.com:

dazzlepod.com/rootkit/password

Для проверки надежности пароля

Скорость подбора с помощью пароля можно описать нехитрой математической формулой: количество возможных символов, возведенное в степень длины пароля, поделенное на количество перебираемых паролей в секунду. В результате получается примерное время в секундах. Впрочем, чтобы доказать человеку, что на деле означает простой пароль, не нужно грузить его математикой. Достаточно зайти на сайт How Secure Is My Password?, ввести (слово > в латинской раскладке) и показать, что такой пасс сбрутится на обычном PC за 30 секунд. Вобщем потестить пароли довольно интересно: сразу становится видно, что длина пароля намного важнее его сложности. Для взлома «#R00t$h4ll» уйдет 195 лет, а на, казалось бы, простой «abcdefg1234567» — 5722 года.

Link:

howsecureismypassword.net

Ссылки по теме [что почитать]:

Анализ проблем парольной защиты в российских компаниях

Statistics from 10,000 leaked Hotmail passwords

И как когда-то написал админ insidepro:

Интересное наблюдение — последние пару недель наша база hash.insidepro.com по параметру «Webcrack today» ежедневно лидирует, что не может не радовать. Причем наступающий «на пятки» сервис www.md5decrypter.co.uk (очень достойный сервис, имхо) имеет базу в 5 млрд. хэшей, но получается, что наша 33-миллионная база эффективней, несмотря на то, что она меньше более чем в 150 раз. Это еще раз подтверждает тезис — «дело не в количестве, а в качестве».

Поэтому чтобы удачно вскрывать и дешифровывать пароли, не надо сразу лезть качать rainbow table которые весят сотни гигабайт. А достаточно разобраться в вопросе, тогда относительно не большая база, которую вы будете время от времени пополнять, будет показывать очень хороший результаты по пробиваемости.

Ресурсы с которых черпался материал:

личный опыт

wikipedia.org

troyhunt.com

stormsecurity.wordpress.com

dazzlepod.com