Режим безопасности — это… Что такое Режим безопасности?

- Режим безопасности

-

строгое выполнение законодательно обоснованных и утвержденных требований и правил, обеспечивающих состояние защищенности человеку, объектам экономики и стране.

EdwART. Словарь терминов МЧС, 2010

- Реестр подводных потенциально опасных объектов

- Режим гидрологический

Смотреть что такое «Режим безопасности» в других словарях:

Режим безопасности — строгое выполнение законодательно обоснованных и утвержденных требований и правил, обеспечивающих состояние защищенности человеку, объектам экономики и стране … Гражданская защита.

Понятийно-терминологический словарь

Понятийно-терминологический словарьрежим — а, м. regime m. 1. Государственный строй, образ правления. БАС 1. Забывается сразу все политическое положение России и Европы, западничество, славянофильство, народничество, конституционный режим и свобода печати. Гл. Успенский Письма с дороги.… … Исторический словарь галлицизмов русского языка

режим — режима, м. [фр. regime]. 1. Государственный строй, образ правления, Революционный режим. Монархический режим. Царский режим. Полицейский режим. 2. Точно установленный распорядок жизни где–н. В нашем общежитии строгий режим. Больничный режим. ||… … Толковый словарь Ушакова

РЕЖИМ — (фр., от лат. regimen правление, ведение). Правила, соблюдаемые в образе жизни, порядок жизни, особенно относительно пищи и питья. 2) образ правления, порядок вещей в государств. Словарь иностранных слов, вошедших в состав русского языка. Чудинов … Словарь иностранных слов русского языка

РЕЖИМ — (французское regime, от латинского regimen управление), 1) государственный строй; метод правления.

2) Установленный распорядок жизни (работы, питания, отдыха, сна). 3) Совокупность правил, мероприятий, норм для достижения какой либо цели… … Современная энциклопедия

2) Установленный распорядок жизни (работы, питания, отдыха, сна). 3) Совокупность правил, мероприятий, норм для достижения какой либо цели… … Современная энциклопедияРежим — (французское regime, от латинского regimen управление), 1) государственный строй; метод правления. 2) Установленный распорядок жизни (работы, питания, отдыха, сна). 3) Совокупность правил, мероприятий, норм для достижения какой либо цели… … Иллюстрированный энциклопедический словарь

Режим — Слово режим (фр. regime от лат. regimen управление) используется в нескольких значениях. 1. Чётко установленный порядок, распорядок: Режим дня точно размеренный распорядок действий на день. Режим работы откорректированный порядок работы и отдыха… … Википедия

Режим (значения) — Содержание 1 Для человека 2 В государстве 3 В на … Википедия

режим — сущ., м., употр. сравн. часто Морфология: (нет) чего? режима, чему? режиму, (вижу) что? режим, чем? режимом, о чём? о режиме; мн.

что? режимы, (нет) чего? режимов, чему? режимам, (вижу) что? режимы, чем? режимами, о чём? о режимах 1. Режимом… … Толковый словарь Дмитриева

что? режимы, (нет) чего? режимов, чему? режимам, (вижу) что? режимы, чем? режимами, о чём? о режимах 1. Режимом… … Толковый словарь ДмитриеваРежим антитеррористической операции на Украине: основные положения — Согласно закону Украины О борьбе с терроризмом от 20 марта 2003 года (с последующими изменениями и дополнениями) антитеррористическая операция определяется как комплекс скоординированных специальных мер, направленных на предупреждение,… … Энциклопедия ньюсмейкеров

Книги

- Административно-правовой режим в теории и практике обеспечения общественной безопасности РФ, Агабалаев Мухамед Имамединович, Воронов Алексей Михайлович. Работа является монографическим исследованием, в котором с позиций теории права и социального управления, науки административного права, на основе новейшего законодательства и материалов… Подробнее Купить за 1226 руб

- Противопожарный режим предприятия, организации, учреждения, Михайлов Ю.

М.. Новое издание пособия в краткой, систематизированной форме рассказывает о правилах противопожарного режима предприятия (организации, учреждения) в контексте обязательных требований пожарной… Подробнее Купить за 239 руб

М.. Новое издание пособия в краткой, систематизированной форме рассказывает о правилах противопожарного режима предприятия (организации, учреждения) в контексте обязательных требований пожарной… Подробнее Купить за 239 руб - Противопожарный режим предприятия, организации, учреждения, Ю. М. Михайлов. Новое издание пособия в краткой, систематизированной форме рассказывает о правилах противопожарного режима предприятия (организации, учреждения) в контексте обязательных требований пожарной… Подробнее Купить за 170 руб

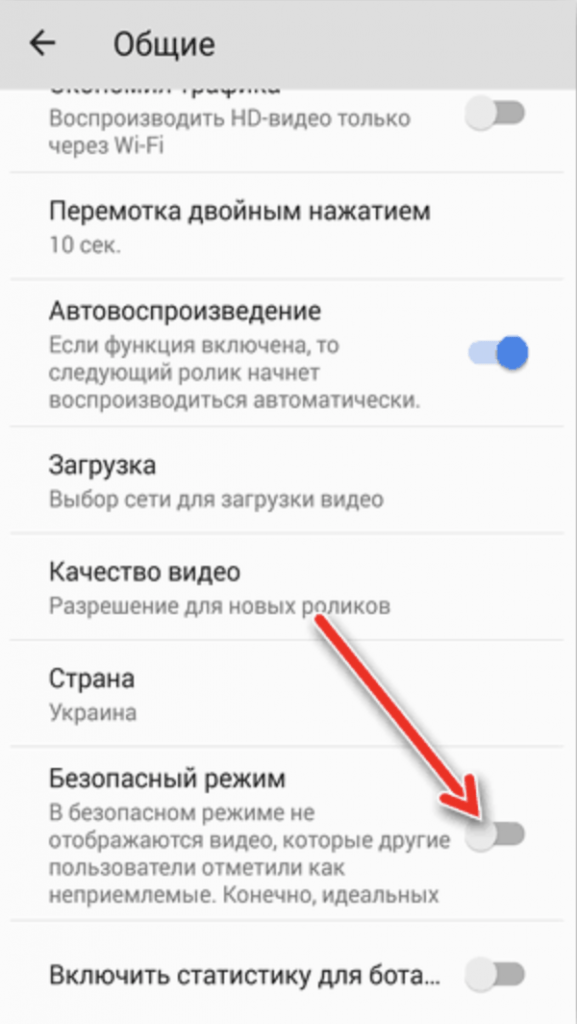

Как убрать безопасный режим на Самсунге

Продвинутые пользователи ПК знают о режиме безопасной загрузки в Windows. Аналог этой фишки есть и в Android, в частности – в девайсах компании Samsung. Вследствие невнимательности пользователь может случайно его активировать, а вот как выключить – не знает. Сегодня мы поможем справиться с этой проблемой.

Что такое режим безопасности и как его отключить на девайсах Samsung

Такой вариант работы предназначен для удаления конфликтных приложений, которые мешают нормальной работоспособности системы. Собственно, отключается этот режим так.

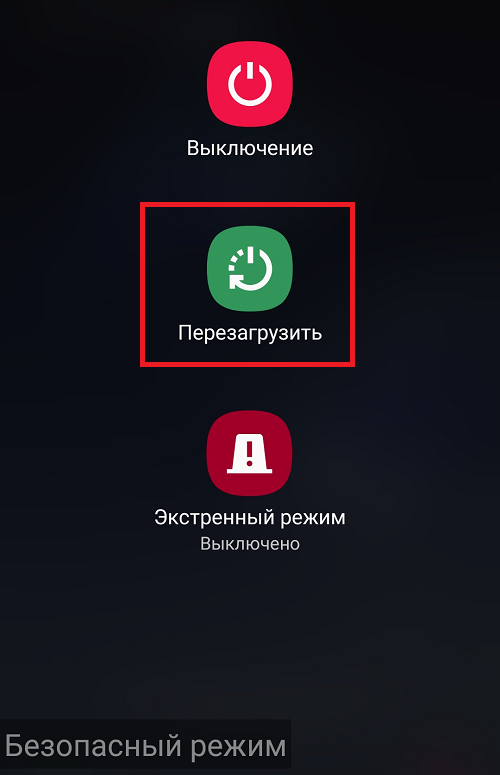

Такой вариант работы предназначен для удаления конфликтных приложений, которые мешают нормальной работоспособности системы. Собственно, отключается этот режим так.Способ 1: Перезагрузка

Новейшие устройства от корейской корпорации автоматически переходят в обычный режим после перезагрузки. Собственно, можно даже не перезагружать устройство, а просто отключить его, и, спустя 10-15 секунд, включить обратно. Если после перезагрузки режим безопасности остался, читайте далее.

Способ 2: Ручное отключение Safe Mode

Некоторые специфичные варианты телефонов и планшетов Samsung нуждаются в отключении безопасного режима вручную. Это делается так.

- Выключайте гаджет.

- Включайте его спустя несколько секунд, и когда появится надпись «Samsung», зажмите кнопку «Volume Up» и держите до полного включения аппарата.

- Телефон (планшет) загрузится как обычно.

В подавляющем большинстве случаев подобных манипуляций достаточно.

Способ 3: Отключение батареи и SIM-карты

Иногда, вследствие неполадок в ПО, Safe Mode не получается отключить штатными средствами. Опытные пользователи нашли способ вернуть аппаратам полную работоспособность, однако он сработает только на девайсах со съемным аккумулятором.

- Выключите смартфон (планшет).

- Снимите крышку и вытащите батарею и сим-карту. Оставьте гаджет на 2-5 минут в покое, чтобы из компонентов устройства ушел остаточный заряд.

- Вставьте карту SIM и аккумулятор обратно, затем включайте ваш аппарат. Безопасный режим должен отключиться.

В случае если и сейчас сейфмод остается активированным, переходите далее.

Способ 4: Сброс к заводским настройкам

В критических случаях даже хитрые танцы с бубном не помогают. Тогда остается крайний вариант – hard reset. Восстановление заводских настроек (желательно путем сброса через рекавери) гарантированно отключит режим безопасности на вашем Samsung.

Описанные выше способы помогут вам отключить Safe Mode на ваших Samsung-гаджетах. Если у вас есть альтернативы – поделитесь ими в комментариях.

Мы рады, что смогли помочь Вам в решении проблемы.Опишите, что у вас не получилось. Наши специалисты постараются ответить максимально быстро.

Помогла ли вам эта статья?

ДА НЕТГубернатор Сипягин усилил режим безопасности в школах Владимирской области в связи со стрельбой в казанской гимназии

После трагедии в гимназии №175 города Казани губернатор Владимир Сипягин поручил проверить все школы Владимирской области «на предмет охраны, в том числе – на наличие договоров с Росгвардией»

Фото из архива Зебра ТВ

Губернатор Владимир Сипягин поручил с 11 мая усилить режим безопасности в школах Владимирской области из-за стрельбы в казанской гимназии №175. Одновременно региональный департамент образования вместе с правоохранительными органами, надзорными ведомствами и муниципальными чиновниками «проверит все школы на предмет охраны, в том числе – на наличие договоров с Росгвардией», написано в инстаграме главы региона:

«Скорбь казанцев, которые сегодня потеряли самое дорогое – своих детей, не измерить, не передать словами. Я чувствую их боль, как свою. Сам отец четверых детей. Близким погибших и пострадавших сейчас остро сопереживают все родители в нашей стране. Мы не знаем, сколько еще нелюдей ходит бок о бок с нами, скрываясь под маской человеков. Россияне еще не оправились от похожих событий в Керчи в октябре 2018 года, а сегодня – новая трагедия».

Я чувствую их боль, как свою. Сам отец четверых детей. Близким погибших и пострадавших сейчас остро сопереживают все родители в нашей стране. Мы не знаем, сколько еще нелюдей ходит бок о бок с нами, скрываясь под маской человеков. Россияне еще не оправились от похожих событий в Керчи в октябре 2018 года, а сегодня – новая трагедия».

Вооруженное нападение на гимназию №175 города Казань произошло утром 11 мая. Стрельбу открыл бывший ученик гимназии, 19-летний Ильназ Галявиев, который прошел в школу с автоматическим оружием.

В результате инцидента погибли девять человек, включая семерых восьмиклассников – четырех юношей и трех девушек. Еще 18 человек, по последним данным, находятся в больнице.

12 мая в Татарстане объявлен траур. Президент России Владимир Путин через несколько часов после случившегося поручил срочно проработать вопрос об ужесточении правил оборота гражданского оружия.

Следственный комитет РФ

возбудил уголовное дело об убийстве в отношении «местного жителя 2001 года рождения» по статье части 2 статьи 105 Уголовного кодекса РФ.

Глава города Владимир Андрей Шохин, в свою очередь, «санкционировал внезапные проверки антитеррористической защищенности городских образовательных учреждений», сообщают в мэрии областного центра. Это, по мнению муниципальных властей, «способствует ответственной работе администраций школ и охранных предприятий». Перечень мероприятий утвержден отдельным нормативным актом.

«Приказом, в частности, предусмотрено обеспечить неукоснительное соблюдение пропускного и внутриобъектового режимов, проверки состояния ограждений и входных дверей, предотвращение бесконтрольного пребывания посторонних лиц и транспортных средств на территории и в непосредственной близости от учреждений образования.

Кроме того, организованы дополнительные проверки работы инженерно-технических средств и систем охраны, связи, кнопок «тревожного вызова», систем видеонаблюдения, а также взаимодействие с правоохранительными органами и специальными службами», –

говорится в сообщении на сайте администрации города Владимир.

Случившееся в казанской гимназии №175 прокомментировала кандидат в уполномоченные по правам ребенка во Владимирской области Юлия Раснянская. Отвечая на вопрос Зебра ТВ, она заметила, что прежде чем предпринимать какие-либо действия, необходим тщательно проанализировать ситуацию. Раснянская не исключила, что после расследования могут появиться вопросы к педагогическому составу гимназии:

«Это ужасная трагедия. И только родители, наверное, могут понять, насколько это ужасно — потерять своего ребенка. Больше, наверное, здесь сказать нечего. Естественно, [уполномоченный по правам ребенка в России] Анна Юрьевна Кузнецова подключилась к этой ситуации, уполномоченный по правам ребенка в Татарстане держит руку на пульсе.

Важно проанализировать ситуацию, понять, почему она произошла и что нужно сделать, чтобы такое не повторилась. Правоохранительные органы делают свою работу, им в этом вопросе категорические мешать нельзя. Органы государственной власти тоже будут предпринимать шаги. Нужно понять, почему ребенок пошел на такой шаг.

Органы государственной власти тоже будут предпринимать шаги. Нужно понять, почему ребенок пошел на такой шаг.

Почему не была обеспечена должным образом охрана там [в казанской гимназии № 175], а если она была обеспечена — почему человек проник в гимназию и сумел совершить эти действия. Соответственно, человек был с оружием. Была ли там рамка металлоискателя? Насколько это можно было сделать и кто совершил попустительство в этом отношении?

Здесь могут быть вопросы в отношении педагогического состава. Почему подросток был так обозлен на ту школу, в которой он сам учился? Может быть, были какие-то конфликты с учителями, может быть, конфликты со сверстниками. Возможно, он подвергся влиянию через интернет и был приобщен к определенным движениям, которые позволяют это делать».

Аналогичной позиции — тщательный анализ ситуации — придерживаются и депутаты Законодательного Собрания Владимирской области. Комитет по вопросам образования и молодежной политики, который 11 мая проводил внеочередное заседание, решил подключить к этому вопросу региональную Общественную палату. Не исключено, что после изучения ситуации с безопасностью во владимирских школах, парламент проведет ряд публичных обсуждений по итогам казанской трагедии.

Не исключено, что после изучения ситуации с безопасностью во владимирских школах, парламент проведет ряд публичных обсуждений по итогам казанской трагедии.

Самые яркие события дня — в инстаграме Зебра ТВ.

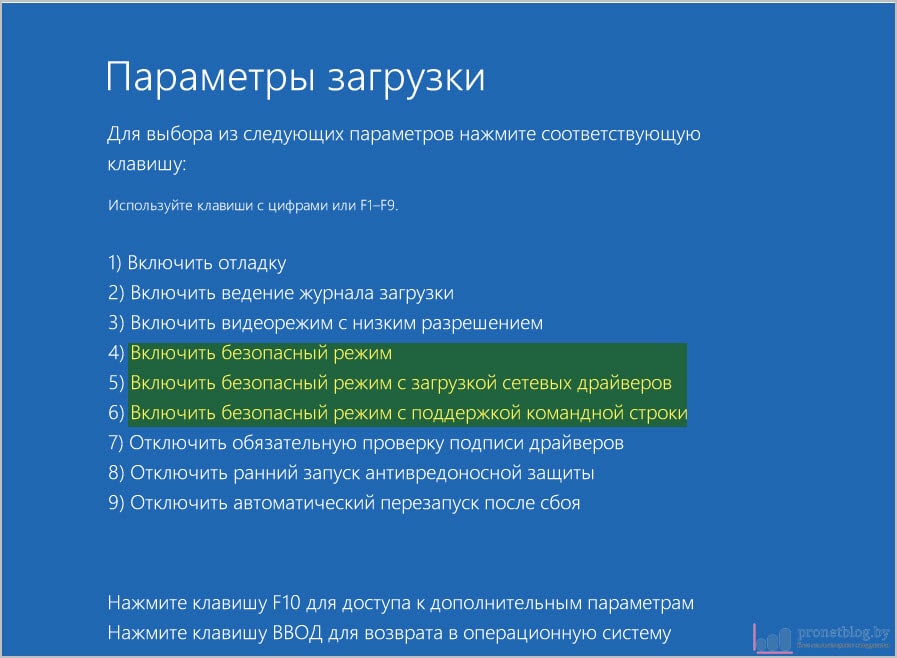

Безопасный режим Андроид: как включить или отключить

Новый смартфон или планшет на базе Андроид всегда работает без сбоев и глюков. Но что же делать, если в дальнейшем использовании устройство вдруг «тормозит», замедляется скорость его работы, неправильно работают приложения, нестабильно реагирует сенсор? Такие проблемы можно решить, включив безопасный режим работы. В устройстве под управлением Андроид, безопасный режим (Safe Mode) даст возможность определить, из-за чего происходят неполадки.

Если телефон в безопасном режиме работает нормально, то «глюки» с ним происходят из-за какого-либо приложения.

Как включить: 3 способа

Из всех способов включения самыми актуальными, пожалуй, являются следующие:

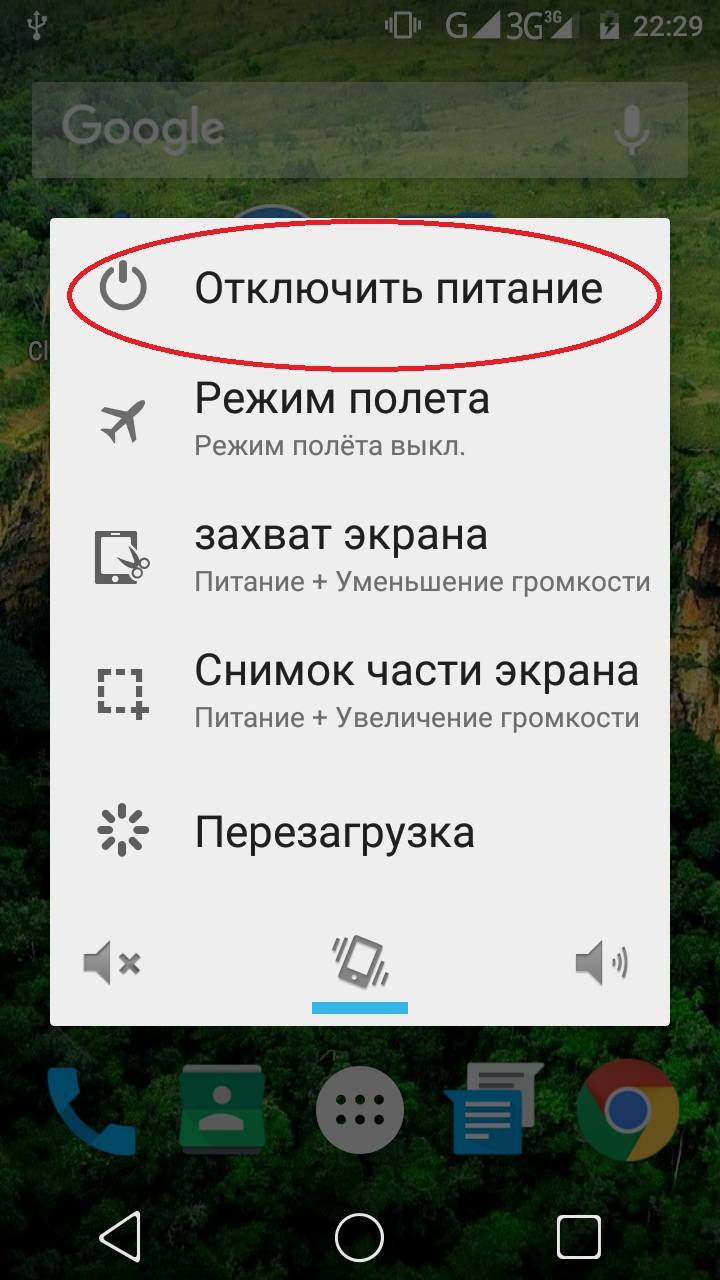

Способ 1

- Необходимо нажать кнопку выключения и держать до тех пор, пока не появится окно выключения.

- Удерживая палец на ссылке «Отключение устройства», нужно дождаться, пока не выйдет дополнительное меню, в котором нужно выбрать безопасный режим.

- Нажав «Ок», переключите Андроид в безопасный режим.

- После этого выясните причину поломки гаджета.

Способ 2

- Выключить телефон.

- Когда на дисплее появится надпись, соответствующая названию марки смартфона или надпись Android, то необходимо нажать кнопку увеличения громкости.

- В таком случае после включения внизу экрана появится надпись «Безопасный режим» (Safe Mode).

Способ 3

Если вышеперечисленные способы не подошли, то попробуйте ещё вот так:

- Аппарат нужно выключить.

- Во время загрузки удерживать кнопку уменьшения громкости.

- После этого включится безопасный режим.

На заметку: в некоторых версиях Андроид, для перехода в Safe Mode необходимо перезагружать смартфон вручную, и в то время, когда на экране появится логотип операционной системы, нужно нажать кнопки повышения и уменьшения громкости звука и удерживать до полной загрузки устройства.

Как отключить: 2 варианта

Не менее актуален вопрос отключения безопасного режима. Перед этим необходимо перезагрузить устройство, а затем воспользоваться одним из предложенных вариантов.

Первый вариант отключения

- Телефон включается, после перезагрузки, автоматически отключается Safe Mode.

- Если автоматического сброса безопасного режима не произошло, то необходимо удалить последнее приложения, которое было установлено, для этого нужно в меню приложений выбрать пункт Настройки.

- При выборе этого приложения, будет предложен пункт Удалить. Именно этого пункта нужно коснуться.

- После проделанных действий перезагрузите устройство.

Второй вариант отключения

Если первый способ не дал нужного результата, то можно попробовать второй способ — сброс на заводские настройки:

- Сначала необходимо выбрать из меню пункт Настройки, в развернувшемся меню коснуться пункта Резервное копирование и сброс настроек.

- В предложенном меню выбираете Сброс до заводских настроек, затем Сброс смартфона/планшета.

- Удалить все. После этого аппарат будет, как новенький. Но, имейте в виду, что все установленные приложения и персональные данные будут удалены. Останутся только заводские настройки, установленные производителем.

Таким образом, Safe Mode загружает только необходимое количество программ и утилит, только нужные компоненты. Именно для безопасности данных пользователя, производителями был разработан вышеназванный режим, и приложения будут работать только те, которые установил производитель аппарата. Все остальные программы, которые были установлены самим пользователем, возможно, несут некоторую угрозу, и поэтому будут отключены.

Даже если в телефоне произошли серьезные проблемы, и в стандартном режиме он уже не выполняет свои основные функции, то в безопасном режиме всё равно может работать. Например, батарея начала разряжаться слишком быстро или не работает кнопка вызова, прежде чем сдавать в ремонт такой аппарат, можно проверить его работоспособность в этом служебном режиме.

Например, батарея начала разряжаться слишком быстро или не работает кнопка вызова, прежде чем сдавать в ремонт такой аппарат, можно проверить его работоспособность в этом служебном режиме.

Как убрать режим безопасности на самсунг

Как убрать безопасный режим на Самсунге

Продвинутые пользователи ПК знают о режиме безопасной загрузки в Windows. Аналог этой фишки есть и в Android, в частности – в девайсах компании Samsung. Вследствие невнимательности пользователь может случайно его активировать, а вот как выключить – не знает. Сегодня мы поможем справиться с этой проблемой.

Что такое режим безопасности и как его отключить на девайсах Samsung

Режим безопасности точно соответствует своему аналогу на компьютерах: с активированным Safe Mode загружаются только системные приложения и компоненты. Такой вариант работы предназначен для удаления конфликтных приложений, которые мешают нормальной работоспособности системы. Собственно, отключается этот режим так.

Способ 1: Перезагрузка

Новейшие устройства от корейской корпорации автоматически переходят в обычный режим после перезагрузки. Собственно, можно даже не перезагружать устройство, а просто отключить его, и, спустя 10-15 секунд, включить обратно. Если после перезагрузки режим безопасности остался, читайте далее.

Способ 2: Ручное отключение Safe Mode

Некоторые специфичные варианты телефонов и планшетов Samsung нуждаются в отключении безопасного режима вручную. Это делается так.

- Выключайте гаджет.

- Включайте его спустя несколько секунд, и когда появится надпись «Samsung», зажмите кнопку «Volume Up» и держите до полного включения аппарата.

- Телефон (планшет) загрузится как обычно.

В подавляющем большинстве случаев подобных манипуляций достаточно. Если надпись «Безопасный режим» все еще наблюдается, читайте далее.

Способ 3: Отключение батареи и SIM-карты

Иногда, вследствие неполадок в ПО, Safe Mode не получается отключить штатными средствами. Опытные пользователи нашли способ вернуть аппаратам полную работоспособность, однако он сработает только на девайсах со съемным аккумулятором.

Опытные пользователи нашли способ вернуть аппаратам полную работоспособность, однако он сработает только на девайсах со съемным аккумулятором.

- Выключите смартфон (планшет).

- Снимите крышку и вытащите батарею и сим-карту. Оставьте гаджет на 2-5 минут в покое, чтобы из компонентов устройства ушел остаточный заряд.

- Вставьте карту SIM и аккумулятор обратно, затем включайте ваш аппарат. Безопасный режим должен отключиться.

В случае если и сейчас сейфмод остается активированным, переходите далее.

Способ 4: Сброс к заводским настройкам

В критических случаях даже хитрые танцы с бубном не помогают. Тогда остается крайний вариант – hard reset. Восстановление заводских настроек (желательно путем сброса через рекавери) гарантированно отключит режим безопасности на вашем Samsung.

Описанные выше способы помогут вам отключить Safe Mode на ваших Samsung-гаджетах. Если у вас есть альтернативы – поделитесь ими в комментариях.

Мы рады, что смогли помочь Вам в решении проблемы.

Опишите, что у вас не получилось. Наши специалисты постараются ответить максимально быстро.

Помогла ли вам эта статья?

ДА НЕТРешено: S8 — Как выключить телефон без защиты?

Не могли бы вы попробовать эту же операцию в безопасном режиме?

Включение и использование безопасного режима

Безопасный режим позволяет включать устройство с отключенными сторонними приложениями. Затем вы можете легко удалить приложения, которые могут вызывать конфликт или проблемы с программным обеспечением.

Выключите устройство.

Нажмите и удерживайте кнопку питания за пределами экрана с названием модели.

Когда на экране появится «SAMSUNG», отпустите кнопку питания.

Сразу после отпускания клавиши питания нажмите и удерживайте клавишу уменьшения громкости.

Продолжайте удерживать клавишу уменьшения громкости, пока устройство не перезагрузится.

Безопасный режим отобразится в нижнем левом углу экрана.

Отпустите клавишу уменьшения громкости, когда увидите безопасный режим.

Отключить безопасный режим

Нажмите и удерживайте кнопку питания.

Нажмите «Перезагрузить».

дайте мне знать, приходите пожалуйста

Посмотреть решение в исходном сообщении

.Как снять блокировку FRP на смартфоне Galaxy с помощью комбинированной прошивки?

Я надеюсь, что каждый, кто пытался восстановить заводские настройки своего смартфона Samsung Android с прошивкой Marshmallow или более поздней версии, сталкивался с чем-то, что называется FRP Lock ( защита от сброса до заводских настроек) . Это функция безопасности Android, которая является кошмаром для многих, кто забыл учетные данные своей учетной записи Google, которые они использовали для первоначальной настройки своей учетной записи на этом телефоне.

Итак, как снять блокировку FRP на вашем смартфоне Samsung Galaxy Android?

Для этого существует множество способов, но мы объясняем здесь метод комбинированной прошивки. В другом руководстве, приведенном ниже, используется приложение, которое делает то же самое. Но этот метод работает не на всех смартфонах Galaxy Android, поэтому, пожалуйста, попробуйте следующий, если этот метод для вас слишком сложен.

В другом руководстве, приведенном ниже, используется приложение, которое делает то же самое. Но этот метод работает не на всех смартфонах Galaxy Android, поэтому, пожалуйста, попробуйте следующий, если этот метод для вас слишком сложен.

Как определить, действительно ли вы заблокированы FRP?

Если вы застряли на аналогичном экране, подобном приведенному ниже, после сброса настроек телефона до заводских настроек, значит, вы находитесь в режиме блокировки FRP.

Но в чем проблема,

Вы не сможете использовать свой смартфон Galaxy, пока не войдете в систему с той же учетной записью Google , которую вы использовали изначально. Фактически ваш телефон станет бесполезным, пока вы не снимете блокировку FRP или не войдете в систему с правильными учетными данными.

Значит, это серьезная проблема, пока не будет решена.

Этот метод совместим со всеми смартфонами Galaxy, для которых доступен файл комбинированной прошивки. Однако мы предоставляем здесь список известных телефонов, которые приведены ниже.

Однако мы предоставляем здесь список известных телефонов, которые приведены ниже.

Samsung Galaxy Note Pro 12.2 3G, Samsung Galaxy Note Pro 12.2 LTE, Samsung Galaxy Note 4, Samsung Galaxy Note 4 (США), Samsung Galaxy Note 4 Duos, Samsung Galaxy Note Edge, Samsung Galaxy Note5 Duos, Samsung Galaxy Note5, Samsung Galaxy Note5 (США), Samsung Galaxy Note7 (США), Samsung Galaxy Note7, Samsung Galaxy Note FE, Samsung Galaxy Note8, Samsung Galaxy Note9, Samsung Galaxy Note10, Samsung Galaxy Note10 5G, Samsung Galaxy Note10 +, Samsung Galaxy Note10 + 5G, Samsung Galaxy M10, Samsung Galaxy M20, Samsung Galaxy M30, Samsung Galaxy M40, Samsung Galaxy M10s, Samsung Galaxy M30s, Samsung Galaxy Fold, Samsung Galaxy Fold 5G, Samsung Galaxy A5 Duos, Samsung Galaxy A3, Samsung Galaxy A3 Duos, Samsung Galaxy A5, Samsung Galaxy A7, Samsung Galaxy A7 Duos, Samsung Galaxy A8, Samsung Galaxy A8 Duos, Samsung Galaxy A3 (2016), Samsung Galaxy A5 (2016), Samsung Galaxy A7 (2016), Samsung Galaxy A9 (2016), Samsung Galaxy A9 Pro (2016), Сэм поют Galaxy A8 (2016), Samsung Galaxy A3 (2017), Samsung Galaxy A5 (2017), Samsung Galaxy A7 (2017), Samsung Galaxy A6 (2018), Samsung Galaxy A6 + (2018), Samsung Galaxy A8 Star (A9 Star) , Samsung Galaxy A7 (2018), Samsung Galaxy A9 (2018), Samsung Galaxy A6s, Samsung Galaxy A8s, Samsung Galaxy A10, Samsung Galaxy A20, Samsung Galaxy A20e, Samsung Galaxy A30, Samsung Galaxy A40, Samsung Galaxy A50, Samsung Galaxy A2 Ядро, Samsung Galaxy A60, Samsung Galaxy A70, Samsung Galaxy A80, Samsung Galaxy A10e, Samsung Galaxy A10s, Samsung Galaxy A50s, Samsung Galaxy A30s, Samsung Galaxy A90 5G, Samsung Galaxy A20s, Samsung Galaxy A70s, Samsung Galaxy C5, Samsung Galaxy C7 , Samsung Galaxy C9 Pro, Samsung Galaxy C7 Pro, Samsung Galaxy C5 Pro, Samsung Galaxy C7 (2017), Samsung Galaxy E5, Samsung Galaxy E7, Samsung Galaxy On5, Samsung Galaxy On7, Samsung Galaxy On5 Pro, Samsung Galaxy On7 Pro, Samsung Galaxy On8, Samsung Galaxy On6, Samsung Galaxy J1, Самсу ng Galaxy J1 4G, Samsung Galaxy J5, Samsung Galaxy J7, Samsung Galaxy J2, Samsung Galaxy J3 (2016), Samsung Galaxy J1 (2016), Samsung Galaxy J1 Nxt, Samsung Galaxy J5 (2016), Samsung Galaxy J7 (2016), Samsung Galaxy J3 Pro, Samsung Galaxy J2 (2016), Samsung Galaxy J2 Pro (2016), Samsung Galaxy J Max, Samsung Galaxy J7 Prime, Samsung Galaxy J5 Prime, Samsung Galaxy J2 Prime, Samsung Galaxy J1 Mini Prime Android 6. 0 Marshmallow — модель LTE, Samsung Galaxy J3 Emerge, Samsung Galaxy J7 V, Samsung Galaxy J5 (2017), Samsung Galaxy J7 Max, Samsung Galaxy J7 (2017), Samsung Galaxy J7 Pro, Samsung Galaxy J3 (2017), Samsung Galaxy J2 (2017), Samsung Galaxy J2 Pro (2018), Samsung Galaxy J7 Prime 2, Samsung Galaxy J7 Duo, Samsung Galaxy J4, Samsung Galaxy J6, Samsung Galaxy J3 (2018), Samsung Galaxy J8, Samsung Galaxy J7 (2018), Samsung Galaxy J2 Core, Samsung Galaxy J4 +, Samsung Galaxy J6 +, Samsung Galaxy J4 Core, Samsung Galaxy Tab Pro 8.4 3G / LTE, Samsung Galaxy Tab Pro 10.1, Samsung Galaxy Tab Pro 10.1 LTE, Samsung Galaxy Tab Pro 12.2, Samsung Galaxy Tab Pro 12.2 3G, Samsung Galaxy Tab Pro 12.2 LTE, Samsung Galaxy Tab 3 Lite 7.0 3G, Samsung Galaxy Tab 4 7.0 LTE, Samsung Galaxy Tab 4 7.0 3G, Samsung Galaxy Tab 4 7.0, Samsung Galaxy Tab 4 10.1 LTE, Samsung Galaxy Tab 4 10.1 3G, Samsung Galaxy Tab 4 10.1, Samsung Galaxy Tab 4 8.0 LTE, Samsung Galaxy Tab 4 8.0 3G, Samsung Galaxy Tab 4 8.0, Samsung Galaxy Tab S 10.5, Samsung Galaxy Tab S 10.5 LTE, Samsung Galaxy Tab S 8.4, Samsung Galaxy Tab S 8.4 LTE, Samsung Galaxy Tab 3 Lite 7.0 VE, Samsung Galaxy Tab 3 V, Samsung Galaxy Tab A 8.0, Samsung Galaxy Tab A 9.7, Samsung Galaxy Tab A и S Pen, Samsung Galaxy Tab 4 10.1 (2015), Samsung Galaxy Tab S2 8.0 Android 6.0.1 Marshmallow — T719N, Samsung Galaxy Tab S2 9.7 Android 6.0.1 Marshmallow — T813N, T819N, Samsung Galaxy Tab E 8.0, Samsung Galaxy Tab A 7.0 (2016) ), Samsung Galaxy Tab A 10.1 (2016), Samsung Galaxy Tab J, Samsung Galaxy Tab S3 9.7, Samsung Galaxy Tab A 8.0 (2017), Samsung Galaxy Tab Active 2, Samsung Galaxy Tab A 10.5, Samsung Galaxy Tab S4 10.5, Samsung Galaxy Tab A 8.0 (2018), Samsung Galaxy Tab Advanced2, Samsung Galaxy Tab A 8.0 и S Pen (2019), Samsung Galaxy Tab A 8 (2019), Samsung Galaxy Tab A 10.1 (2019), Samsung Galaxy Tab S5e, Samsung Galaxy Tab A 8.0 (2019), Samsung Galaxy Tab S6, Samsung Galaxy Tab Active Pro, Samsung Galaxy Ace Style, Samsung Galaxy Ace 4 LTE G313, Samsung Galaxy Ace NXT, Samsung Galaxy Ace Style LTE G357, Samsung Galaxy Grand 2, Samsung Galaxy Grand Neo GT-I9060I, Samsung Galaxy Grand Prime, Samsung Galaxy Grand Prime Duos TV, Samsung Galaxy Grand Макс, Samsung Galaxy Grand Prime Plus, Samsung Galaxy Core Lite LTE, Samsung Galaxy Core 2, Samsung Galaxy Core LTE G386W, Samsung Galaxy Core Prime, Samsung Galaxy Xcover 3, Samsung Galaxy Xcover 3 G389F, Samsung Galaxy Xcover 4, Samsung Galaxy Xcover 4s , Samsung Galaxy Xcover FieldPro, Samsung Galaxy Poc ket 2, Samsung Galaxy View, Samsung Galaxy View2, Samsung Galaxy S10, Samsung Galaxy S10 Plus, Samsung Galaxy S10e, Samsung Galaxy S20, Samsung Galaxy S20 +, Samsung Galaxy S20 Ultra и Samsung Galaxy S20 5G.

0 Marshmallow — модель LTE, Samsung Galaxy J3 Emerge, Samsung Galaxy J7 V, Samsung Galaxy J5 (2017), Samsung Galaxy J7 Max, Samsung Galaxy J7 (2017), Samsung Galaxy J7 Pro, Samsung Galaxy J3 (2017), Samsung Galaxy J2 (2017), Samsung Galaxy J2 Pro (2018), Samsung Galaxy J7 Prime 2, Samsung Galaxy J7 Duo, Samsung Galaxy J4, Samsung Galaxy J6, Samsung Galaxy J3 (2018), Samsung Galaxy J8, Samsung Galaxy J7 (2018), Samsung Galaxy J2 Core, Samsung Galaxy J4 +, Samsung Galaxy J6 +, Samsung Galaxy J4 Core, Samsung Galaxy Tab Pro 8.4 3G / LTE, Samsung Galaxy Tab Pro 10.1, Samsung Galaxy Tab Pro 10.1 LTE, Samsung Galaxy Tab Pro 12.2, Samsung Galaxy Tab Pro 12.2 3G, Samsung Galaxy Tab Pro 12.2 LTE, Samsung Galaxy Tab 3 Lite 7.0 3G, Samsung Galaxy Tab 4 7.0 LTE, Samsung Galaxy Tab 4 7.0 3G, Samsung Galaxy Tab 4 7.0, Samsung Galaxy Tab 4 10.1 LTE, Samsung Galaxy Tab 4 10.1 3G, Samsung Galaxy Tab 4 10.1, Samsung Galaxy Tab 4 8.0 LTE, Samsung Galaxy Tab 4 8.0 3G, Samsung Galaxy Tab 4 8.0, Samsung Galaxy Tab S 10.5, Samsung Galaxy Tab S 10.5 LTE, Samsung Galaxy Tab S 8.4, Samsung Galaxy Tab S 8.4 LTE, Samsung Galaxy Tab 3 Lite 7.0 VE, Samsung Galaxy Tab 3 V, Samsung Galaxy Tab A 8.0, Samsung Galaxy Tab A 9.7, Samsung Galaxy Tab A и S Pen, Samsung Galaxy Tab 4 10.1 (2015), Samsung Galaxy Tab S2 8.0 Android 6.0.1 Marshmallow — T719N, Samsung Galaxy Tab S2 9.7 Android 6.0.1 Marshmallow — T813N, T819N, Samsung Galaxy Tab E 8.0, Samsung Galaxy Tab A 7.0 (2016) ), Samsung Galaxy Tab A 10.1 (2016), Samsung Galaxy Tab J, Samsung Galaxy Tab S3 9.7, Samsung Galaxy Tab A 8.0 (2017), Samsung Galaxy Tab Active 2, Samsung Galaxy Tab A 10.5, Samsung Galaxy Tab S4 10.5, Samsung Galaxy Tab A 8.0 (2018), Samsung Galaxy Tab Advanced2, Samsung Galaxy Tab A 8.0 и S Pen (2019), Samsung Galaxy Tab A 8 (2019), Samsung Galaxy Tab A 10.1 (2019), Samsung Galaxy Tab S5e, Samsung Galaxy Tab A 8.0 (2019), Samsung Galaxy Tab S6, Samsung Galaxy Tab Active Pro, Samsung Galaxy Ace Style, Samsung Galaxy Ace 4 LTE G313, Samsung Galaxy Ace NXT, Samsung Galaxy Ace Style LTE G357, Samsung Galaxy Grand 2, Samsung Galaxy Grand Neo GT-I9060I, Samsung Galaxy Grand Prime, Samsung Galaxy Grand Prime Duos TV, Samsung Galaxy Grand Макс, Samsung Galaxy Grand Prime Plus, Samsung Galaxy Core Lite LTE, Samsung Galaxy Core 2, Samsung Galaxy Core LTE G386W, Samsung Galaxy Core Prime, Samsung Galaxy Xcover 3, Samsung Galaxy Xcover 3 G389F, Samsung Galaxy Xcover 4, Samsung Galaxy Xcover 4s , Samsung Galaxy Xcover FieldPro, Samsung Galaxy Poc ket 2, Samsung Galaxy View, Samsung Galaxy View2, Samsung Galaxy S10, Samsung Galaxy S10 Plus, Samsung Galaxy S10e, Samsung Galaxy S20, Samsung Galaxy S20 +, Samsung Galaxy S20 Ultra и Samsung Galaxy S20 5G.

Это руководство предназначено для тех, кто случайно заблокировал свой телефон из-за блокировки FRP, а не для каких-либо незаконных целей.

Обратите внимание, что отключение блокировки FRP этим методом может привести к аннулированию гарантии, поэтому будьте осторожны. Также SamsungSFour.Com не несет ответственности за любой ущерб, причиненный в результате этого руководства.

Как обойти блокировку FRP на смартфоне Samsung Galaxy Android?

Как я уже упоминал, здесь мы используем другой метод, называемый « метод комбинированной прошивки» , потому что мы уже объясняли другой метод ранее.

Комбинированная прошивка— это файл прошивки формата «.zip», или « .tar» (который содержит 4 или 5 файлов, заархивированных вместе), который имеет предварительно активированную отладку по USB и прошивку, разблокированную OEM. Как вы уже знаете, нам нужно включить режим отладки USB и разблокировку OEM перед прошивкой любой прошивки. Однако с комбинированной прошивкой мы можем сделать это и без этого.

Итак, перейдем сразу к ступеням.

Этот метод не работает на всех телефонах, поэтому, если он не работает, выберите второй метод.

Шаги по снятию блокировки FRP на смартфоне Samsung Galaxy Android с использованием метода комбинированной прошивки

Метод-1

Обратите внимание, что в первом методе мы используем не комбинированную прошивку, а стандартный файл прошивки (который имеет 4 или 5 файлов, заархивированных вместе). Если этот метод не работает, перейдите к методу 2 , который использует комбинированный метод прошивки .

1.Прежде всего, вам необходимо скачать стандартный файл ROM, соответствующий вашему устройству. Убедитесь, что он содержит 4 или 5 файлов, заархивированных вместе (включая файлы BL, AP, CSC и т. Д.). Загруженный файл будет в формате «.zip» или « .tar» .

Вы можете скачать стоковую прошивку;

GetFirmwares.com или Sammobile

Сейчас;

После загрузки файла Odin распакуйте его на рабочий стол своего ПК и откройте файл Odin.xx..exe файл.

2. Теперь введите свой смартфон Samsung Galaxy Android в режим «Режим загрузки» . Чтобы войти в режим загрузки, выключите телефон и одновременно нажмите и удерживайте кнопки «Vol Down» + «Home» + «Power» и нажмите кнопку «Vol Up» , когда появится экран предупреждения. войти в «Режим загрузки». Процедура для некоторых моделей Galaxy может отличаться, поэтому вы можете воспользоваться приведенными ниже ссылками для получения более подробных руководств по конкретным моделям в режиме загрузки.

3. В режиме загрузки подключите смартфон Galaxy с помощью USB-кабеля для передачи данных. После успешного подключения вы получите добавленное сообщение от приложения Odin, как показано на скриншоте ниже.

Если вы не получили подтверждения, установите / переустановите драйверы USB Samsung по ссылке ниже и повторите попытку.

4. Теперь извлеките файл прошивки «.zip» или « .tar» , который вы уже скачали ранее.После извлечения вы получите 4 или 5 файлов, как показано ниже.

5. После этого вы можете нажать кнопку «AP» и выбрать соответствующий файл (файл, который начинается с имени «AP» ) из извлеченной прошивки, таким же образом нажмите «BL», «CSC». «,» CP « и выберите файлы. Вы можете проверить приведенный ниже снимок экрана для справки.

После этого нажмите кнопку «Пуск» в приложении Odin, чтобы начать процесс перепрошивки.

Теперь дождитесь завершения процедуры перепрошивки. После завершения и перезагрузки все готово, блокировка FRP на вашем смартфоне Samsung Galaxy Android будет успешно удалена.

Если весь процесс прошел успешно, вы получите сообщение «Pass» в Odin, как показано на скриншоте выше.

Если вышеуказанный метод не помог на вашем телефоне, перейдите ко второму способу.

Метод-2

1.Сначала вам нужно выключить смартфон Galaxy и ввести его в «Режим загрузки» .

Чтобы войти в режим загрузки, выключите телефон и одновременно нажмите и удерживайте кнопки «Vol Down» + «Home» + «Power» и нажмите кнопку «Vol Up» , когда вы получите экран предупреждения для входа в «Режим загрузки» . Процедура для некоторых моделей Galay может отличаться, поэтому вы можете воспользоваться приведенными ниже ссылками для получения более подробных руководств по конкретным моделям в режиме загрузки.

2. Теперь загрузите файл комбинации. Полный список ссылок для загрузки комбинированных файлов очень сложно найти, однако я нашел платную услугу, которая указана ниже. Откуда бы вы ни загружали, убедитесь, что вы выбираете правильный двоичный файл, иначе вы можете заблокировать свое устройство.

Однако, если вы хотите бесплатно загрузить комбинированную прошивку , выполните поиск в Google. Например: если вам нужна комбинированная прошивка для Galaxy S8 G950F .Выполните поиск в Google так: « Galaxy S8 G950F Combination Firmware Download ». Загруженный файл будет в формате «.zip», «.tar» или «rar» .

После загрузки извлеките его на рабочий стол компьютера.

Теперь загрузите приложение Odin по ссылке ниже.

Извлеките его после завершения загрузки.

3. Теперь откройте файл Odin.exe и подключите смартфон Samsung Galaxy с помощью кабеля USB к компьютеру.

После успешного подключения вы получите добавленное сообщение от приложения Odin, как показано на скриншоте ниже.

Если вы не получили подтверждения, установите / переустановите драйверы USB Samsung по ссылке ниже и повторите попытку.

4. Теперь нажмите кнопку «AP» в Odin и приложении и выберите файл комбинации «tar.md5» , который вы уже загрузили и распаковали в «Step-2» .

5. После этого нажмите кнопку «Пуск» в приложении Odin и дождитесь завершения процедуры. По завершении ваш телефон загрузится с заводским двоичным кодом. Теперь выключите его и войдите в режим восстановления. Чтобы войти в режим восстановления, одновременно нажмите и удерживайте кнопки «Vol Up + Home + Power» . Шаги будут разными для разных моделей, поэтому лучше проверить соответствующие руководства, приведенные ниже.

6. На следующем шаге мы собираемся восстановить заводские настройки вашего телефона из меню восстановления.Для этого выберите «Wipe Data / Factory Reset» option в меню восстановления. Используйте клавиши « Vol + и Vol — » для переключения между опциями и используйте кнопку «Power» для подтверждения выбора. После сброса настроек к заводским настройкам выберите «Перезагрузить систему сейчас» в меню восстановления.

После загрузки вы попадете на экран, похожий на показанный ниже.

Здесь щелкните значок меню мозаики (отмечен красным квадратом), и вы попадете в панель приложений, аналогичную тому, как это происходит в обычно загружаемом телефоне.Теперь нажмите «Настройки» и включите там опцию разработчика.

Чтобы включить параметры разработчика, перейдите к «О программе» в меню настроек и нажмите «Номер сборки» , пока не увидите «Теперь вы разработчик» .

7. Теперь вернитесь в главное меню «Настройки», и вы увидите новый пункт меню под названием «Параметры разработчика» . Тапаем по нему и убеждаемся, что «Отладка USB» включена.

8.После подтверждения снова выключите телефон и еще раз войдите в режим загрузки.

9. Теперь вам нужно загрузить стоковую прошивку вашего устройства.

Несколько ссылок дано выше. Если вашего устройства здесь нет, выполните поиск с помощью Google. После загрузки извлеките его. В извлеченных файлах найдите файл, который начинается с «AP» . Перед переходом к следующему шагу убедитесь, что вы установили приложение Windows «WinRAR» или «7-Zip» .

Убедитесь, что вы загружаете полную прошивку (файлы типа 4/5, которые связываются с «AP», «BL», «CSC» и т. Д. Как архивы в основном файле), иначе этот метод не будет работать.

Теперь щелкните правой кнопкой мыши файл, который начинается с «AP» и «Открыть с помощью» «WinRAR или 7-Zip» . Теперь извлеките только отмеченные файлы на скриншоте.

После этого выберите файл, который начинается с «BL» и «Открыть с помощью» «WinRAR или 7-Zip» .Из архива извлеките один файл в красной рамке в то же место, где вы ранее извлекали 3 файла.

Теперь заархивируйте все извлеченные файлы в один файл в формате «.tar» . В архиве будут файлы «boot.img.lz4», «system.img.lz4», sboot.bin.lz4 ».

10. На следующем шаге я предполагаю, что ваш смартфон Galaxy уже находится в «Режиме загрузки» и подключен к компьютеру, где уже открыто приложение «Odin» .Итак, теперь нажмите кнопку «AP» в приложении Odin и выберите только что заархивированный файл «.tar» (файл, который заархивирован с помощью «boot.img.lz4», «system.img.lz4», sboot .bin.lz4 «).

11. Теперь нажмите кнопку «Пуск» в приложении Odin и дождитесь завершения процесса перепрошивки. Как только процесс будет завершен и загружен, все готово. Вы можете подтвердить успех процесса с помощью сообщения «PASS» из приложения Odin. Теперь блокировка FRP будет снята.

Однако, если вы столкнулись с какими-либо проблемами при попытке снять блокировку FRP на вашем смартфоне Galaxy с использованием метода комбинированной прошивки, пожалуйста, не стесняйтесь размещать его в разделе комментариев ниже, не волнуйтесь, я помогу вам так быстро, как смогу .

Общие проблемы, с которыми вы можете столкнуться при попытке установить комбинированную прошивку на ваш смартфон Galaxy Smamartphone и их решения

1. Не удается открыть последовательный (com) порт

Причина: Скорее всего, эта проблема возникает из-за проблем с драйвером USB.

Решение: Установите последнюю версию драйвера USB Samsung отсюда;

После установки отсоедините USB-кабель, перезагрузите компьютер и попробуйте выполнить шаги перепрограммирования еще раз.

2. Ошибка завершения операции (записи)

Причина: Это общая ошибка. Причин может быть много.

Решение: Итак, сначала попробуйте выполнить описанный выше шаг. Если это не работает, дважды проверьте, включена ли отладка USB и OEM-разблокировка в параметрах разработчика.

Если ни одно из вышеперечисленных решений не работает, попробуйте использовать пропатченный Odin. Загрузите исправленный Odin Odin 3.13.1.3B отсюда.

3. Получите разрешение на использование заводского двоичного кода (Pit)

На самом деле это самая большая ошибка из всех. Некоторые решения подходят для некоторых телефонов, а некоторые — нет. Есть телефоны, на которых пока нет даже решения этой ошибки.

Причина: Новая функция безопасности в прошивке Android, которая строго блокирует установку пользовательских ромов и комбинированных прошивок.

Решение: Вы можете загрузить и попробовать исправленный Odin по указанной выше ссылке, чтобы решить эту проблему. Если это не помогает, попробуйте следующие шаги.

Сначала вам нужно сделать резервную копию файла «PIT» с помощью приложения «Samsung Tool Pro» (это платное программное обеспечение для Windows) и вставить ее в Odin, перейдя в «PIT» в Odin и нажав кнопку PIT . Это нужно делать при попытке прошить комбинированной прошивкой.

Если запеченный файл PIT не работает, попробуйте поискать в Google файл PIT, предназначенный для вашего телефона.

Если «Как снять блокировку FRP на смартфоне Galaxy с помощью комбинированной прошивки?» Учебник действительно помог вам, пожалуйста, поставьте лайк / поделитесь на веб-сайтах социальных сетей, используя указанные ниже кнопки.

.Решено: S8 — Как выключить телефон с защитой?

Хорошо, у вас есть пара вопросов. Давайте проверим ваши настройки блокировки, пожалуйста, разблокируйте телефон и перейдите к кнопке настроек, чтобы мы могли найти: «Экран блокировки» и выбрать первый вариант.

1. Включена ли интеллектуальная блокировка? (2-й элемент в списке на моем s8) Это функция, которая удерживает ваш телефон разблокированным в определенном месте или на ближайших устройствах. Предположим, у вас это отключено.

2. Нажмите на «Настройки безопасной блокировки» (3-й пункт в списке на моем s8). У меня включено следующее:

— Блокировка телефона через 5 секунд после автоматического выключения экрана.

— «Мгновенная блокировка с помощью клавиши питания» включена

— «Автоматический сброс настроек» отключена

— «Блокировка сети и безопасности» включена

— «Показывать параметр блокировки» включена

3. Сейчас на сайте https://findmymobile.samsung.com/. Когда кнопка блокировки нажата, введите информацию для PIN-кода и двух других шагов.Телефон будет заблокирован с этим PIN-кодом.

4. Разблокируйте телефон с помощью этого PIN-кода. Снова нажмите кнопку блокировки, чтобы заблокировать телефон. Включите экран и, находясь на экране блокировки, нажмите и удерживайте кнопку питания, нажмите кнопку выключения, когда она появится, и еще раз, и теперь он должен предложить ввести PIN-код или биометрические данные. И это должно сделать это, иначе он не сможет выключить ваше устройство на экране блокировки.

5. Обратите внимание, если у вас включено распознавание лица или сканер отпечатков пальцев, не держите палец на сканере или не смотрите в камеру, потому что устройство сразу же уловит эту информацию и повернет выключить и создать впечатление, что PIN-код не требуется.

Посмотреть решение в исходном сообщении

.[решено] Samsung застревает в загрузочном экране

Ваше устройство Samsung может зависать на экране загрузки по многим причинам:

Произошло сбойное обновление системы;

Вредоносное ПО, загруженное не из Google Play Store;

Приложения с ошибками;

Настройка программного обеспечения, такая как перепрошивка нового ПЗУ, рутирование устройства, разблокировка устройства;

Неисправная карта памяти.

Все перечисленные выше причины могут привести к зависанию вашего телефона при загрузке или на экране с логотипом.Если вы хотите сузить основную причину проблемы с загрузкой, вы можете попробовать следующие три уловки:

Попытайтесь вспомнить, были ли у вас недавно установлены новые приложения на вашем телефоне;

Извлеките карту памяти и посмотрите, может ли телефон нормально перезагрузиться;

Вспомните, если вы недавно прошивали, рутировали или обновляли телефон.

После того, как вы выяснили причину, вы можете более эффективно решить проблему с помощью конкретных решений.Однако это нормально, что вы не смогли выяснить причины. Просто следуйте перечисленным ниже решениям одно за другим, чтобы вывести ваше устройство из экрана загрузки.

Решение 1. Зарядите свой телефон Samsung.

Прежде всего, вы должны убедиться, что ваш Samsung Galaxy S3 / S4 / S5 / S7 / S8 / S9 / Note 5 / J7 / C9 Pro имеет достаточно заряда аккумулятора. Заряжайте телефон с помощью оригинального зарядного устройства Samsung примерно в течение часа. Затем включите телефон, чтобы проверить, можно ли его включить в обычном режиме.

Решение 2. Извлеките / замените аккумулятор

Поднимите крышку, снимите ее с телефона, а затем извлеките аккумулятор из телефона Samsung.Через несколько секунд снова вставьте аккумулятор или новый аккумулятор в телефон. Затем включите телефон и посмотрите, появится ли на этот раз главный экран.

Совет : В новых моделях Samsung, таких как Galaxy S5 / S6 / S6 Edge / S7 / S7 Edge / S9 / Note 5 / Note 8, батареи являются несъемными .

Решение 3. Программный сброс телефона Samsung застыл на экране загрузки

Выключение и включение устройства иногда называют программным сбросом, который часто является первым шагом в поиске и устранении неисправностей устройства, так как полезно также для устранения мелких дефектов поскольку не повредит данным в устройстве.Специально для телефона Samsung с несъемным аккумулятором можно использовать программный сброс для , имитирующего «разряд аккумулятора» , когда телефон не отвечает или зависает.

Для мягкого сброса Galaxy S5 / S6 / S6 Edge / S7 / S7 Edge / S8 / Note 5 , удерживайте одновременно нажатыми кнопки «Power» и «Volumn Down» в течение 12 секунд. Вы увидите экран «Режим загрузки при обслуживании». Используйте кнопку «Volumn Down», чтобы перейти к опции «Power Down», и нажмите кнопку «Power», чтобы подтвердить свой выбор. Телефон будет выключен и снова включен.

Примечание : Если уровень заряда батареи ниже 5%, устройство может не включиться после перезагрузки.

Для мягкого сброса других моделей Galaxy , таких как S3 / S4 / Note4, просто нажмите и удерживайте кнопку «Power». Затем нажмите «Перезагрузить»> «ОК».

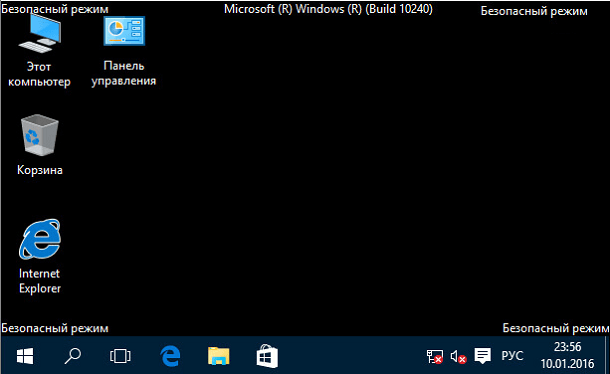

Решение 4. Устранение зависания Samsung на экране загрузки в безопасном режиме

Этот метод особенно эффективен для устройств, которые зависают на экране загрузки после недавней установки сторонних приложений. В безопасном режиме все сторонние приложения отключены, и телефон возвращается к настройкам по умолчанию.Если телефон работает в безопасном режиме, скорее всего, проблема вызвана вредоносным ПО. Просто удалите проблемные приложения и выйдите из безопасного режима, ваше устройство должно быть исправлено.

Шаг 1. Для входа в безопасный режим выключите устройство, затем нажмите и удерживайте кнопку «Power», пока не появится экран с логотипом. Отпустите кнопку «Питание» и удерживайте кнопку «Уменьшение громкости», пока телефон не перезагрузится с «Безопасным режимом» в левом нижнем углу экрана.

Шаг 2 . Перейдите в «Настройки»> «Приложения» и выберите загруженные приложения.Затем удалите приложения, которые были недавно установлены или с которыми вы не знакомы. После этого вы можете перезагрузить телефон и выйти из безопасного режима.

Совет: Если кнопка «Удалить» в любом приложении неактивна, это, вероятно, связано с тем, что приложение было активировано как администратор устройства . Итак, перейдите в «Безопасность»> «Администратор устройства» и снимите флажок рядом с приложением, затем вы можете вернуться и удалить приложение.

Решение 5. Устранение зависания Samsung на экране загрузки в режиме восстановления

Если проблема не может быть решена с помощью указанного метода, вам необходимо исправить зависшее устройство в режиме восстановления.Обратите внимание, что некоторые параметры в режиме восстановления могут удалить все данные вашего телефона (так что рекомендуется сохранить копию важных данных на вашем компьютере на черный день. А FonePaw Android Data Recovery — это программа, которая позволяет вам резервное копирование телефона Samsung на компьютер, включая фотографии, сообщения, контакты, музыку и видео на вашем телефоне).

Шаг 1 . Переведите устройство Samsung в режим восстановления. Выключите устройство, затем продолжайте нажимать кнопки «Питание» + «Увеличение громкости» и «Домой» одновременно, пока не появится меню режима восстановления.

Шаг 2 . Используйте кнопку «Volumn Down», чтобы выбрать «Очистить раздел кеша», и нажмите кнопку «Power», чтобы подтвердить свой выбор. Эта опция удалит файлы кеша системы или приложений. Но все ваши личные данные не будут затронуты . После завершения очистки выберите «Перезагрузить», чтобы увидеть, решена ли проблема.

Шаг 3 . Если нет, снова переведите телефон в режим восстановления и на этот раз выберите «Заводские настройки».Эта опция удалит все данные и настройки вашего телефона и вернет его к заводскому состоянию. После этого выбираем «Перезагрузить» и выходим из режима восстановления.

Решение 6. Исправить Galaxy Bricked in Boot Screen с помощью практического инструмента

Здесь рекомендуется еще один простой способ исправить ваш Samsung Bricked in Boot Screen, который связан с извлечением сломанных данных Android.

1. Запустить программу и подключить телефон к компьютеру.

Скачать

2.Прочтите руководство на экране и нажмите « Fix Device ».

3. Выберите первый вариант: Застрял на стартовом экране и найдите свою модель галактики в списке.

4. Пошагово переведите телефон в режим загрузки. Затем дождитесь процесса ремонта, пока не появится сообщение «Ремонт завершен».

К настоящему времени проблема зависания экрана должна быть решена. Несчастные случаи могут произойти в любой момент, а затем во время использования телефона Samsung.Чтобы ваши важные данные были в безопасности, всегда храните резервную копию на своем компьютере.

Рейтинг: 4.3 /5 (На основе оценок: 60) Спасибо за вашу оценку.

.На ЕГЭ-2021 введут особый режим безопасности: к чему готовиться выпускникам

+ A —

Глава Рособрнадзора назвал две главных категории списывающих на экзаменах

До открытия кампании ЕГЭ остались считаные дни. О том, как будет обеспечена эпидемиологическая и физическая безопасность участников испытаний; о собственном нелегком опыте сдачи пробника единого госэкзамена по русскому языку, а также о вкладе «МК» в подготовку школьников к ЕГЭ-2021 27 мая рассказал глава Рособрнадзора Анзор Музаев.

В этом году к привычным способам подготовки к единым госэкзаменам впервые добавились новые. Одним из них, притом крайне успешным, оказался супермарафон «Московского комсомольца»:

– В апреле этого года, – рассказал Музаев, – совместно с «МК» прошла акция «ЕГЭ это про100!». В качестве экспертов по всем предметам мы привлекли выпускников, которые сами будут сдавать экзамены в этом году. В прямом эфире они обсудили подготовку практически по всем заданиям, что собрало порядка 1,5 млн просмотров. Это был удачный опыт, который мы будем продолжать.

Впрочем, на данный момент гораздо актуальнее не подготовка к экзаменам. а обеспечение безопасности пришедших на пункты проведения экзаменов – ППЭ, где в ближайшие дни соберутся свыше 1 млн человек: более 700 тыс. участников и более 300 тыс. организаторов. После недавней трагедии в Казани этой проблеме придано особое значение, поэтому решать ее будут спецгруппы и патрули сотрудников МВД, которые проследят за безопасностью буквально на каждом ППЭ. Эти меры, по словам Музаева, «усилены в несколько раз», однако раскрывать детали он не стал, исходя, очевидно, из тех же соображений безопасности.

Тем временем медицинскую безопасность ЕГЭ обеспечат 7 тыс. дежурных медиков на ППЭ плюс правила, опробованные в прошлом году: социальное дистанцирование, термометрия на входе и дезинфекция. Организаторам экзаменов снова придется работать в средствах защиты – масках и перчатках. Однако насильно заставлять их прививаться от коронавируса никто не вправе. А если такое случится, надо жаловаться на горячую линию Рособрнадзора, призвал Музаев: там быстро вернут процесс в правовое поле. Защищать организаторов экзаменов от риска заражения, будут другим путем: переболевших и вакцинированных выдвинут вперед, а тех, кто не болел и не ставил прививок, зачислят в резерв.

Теперь об особенностях начинающейся кампании. Все не планирующие поступать в вузы в текущем году ЕГЭ не сдают: для получения аттестатов им достаточно сдать государственные выпускные экзамены – ГВЭ по русскому языку и математике (на них, по данным Рособрнадзора, записались 67 850 человек). Поступающим в вузы для получения аттестата надо сдать ЕГЭ по русскому (в отличие от прошлого года, эта оценка будет влиять на получение медали) плюс предметы по выбору, нужные для вуза, куда будут поданы документы. Базовая математика для поступающих на гуманитарные направления в этом году не нужна.

Самым массовым предметом ЕГЭ ожидаемо оказался русский: на него записались 629 719 выпускников. Любопытно, что, сдав пробник по этому предмету в марте, Музаев пришел к выводу, что «экзамен по русскому стал сейчас труднее, чем прежде», и получил за него не столь высокую оценку, как рассчитывал (похоже, это была «тройка»). Впрочем, снижению его отметки, по версии самого главы Рособрнадзора, поспособствовали журналисты, из-за настырных вопросов которых он «не успел дописать творческую часть ЕГЭ по русскому – сочинение».

Второй по популярности предмет этого года — профильная математика (404 431 записавшихся), третий –обществознание (354 209 чел.). А вот самый динамично растущий экзамен – это информатика. Ежегодный прирост желающих сдать ее составляет 8-10%, и в этом году ИКТ уже выбрали 114 993 выпускников. «Мы думаем, что в ближайшие несколько лет информатика будет самым массовым экзаменом, – считают в Рособрнадзоре. – Тем более что Минобрнауки выделило под это направление беспрецедентное количество бюджетных мест – более 120 тыс.».

Подача и рассмотрения апелляций в этом году повсюду пройдут дистанционно (в 2020 году это правило действовало лишь в некоторых регионах). Но тем, кто попадется на списывании (а число таковых ежегодно составляет около 1 тыс. человек) эта процедура не поможет ни в каком виде.

Списывальщики на ЕГЭ, как оказалось, делятся на две категории. Первая – стабильно неуспешные учащиеся, решившие проскочить «на авось». А вот во вторую группу по итогам многолетних наблюдений входят… отличники, которых в погоне за стобалльными результатами часто толкают к списыванию их собственные родители. «Не кошмарьте своих детей! – призвал в этой связи Музаев. – Любите их не по стобалльной шкале ЕГЭ!»

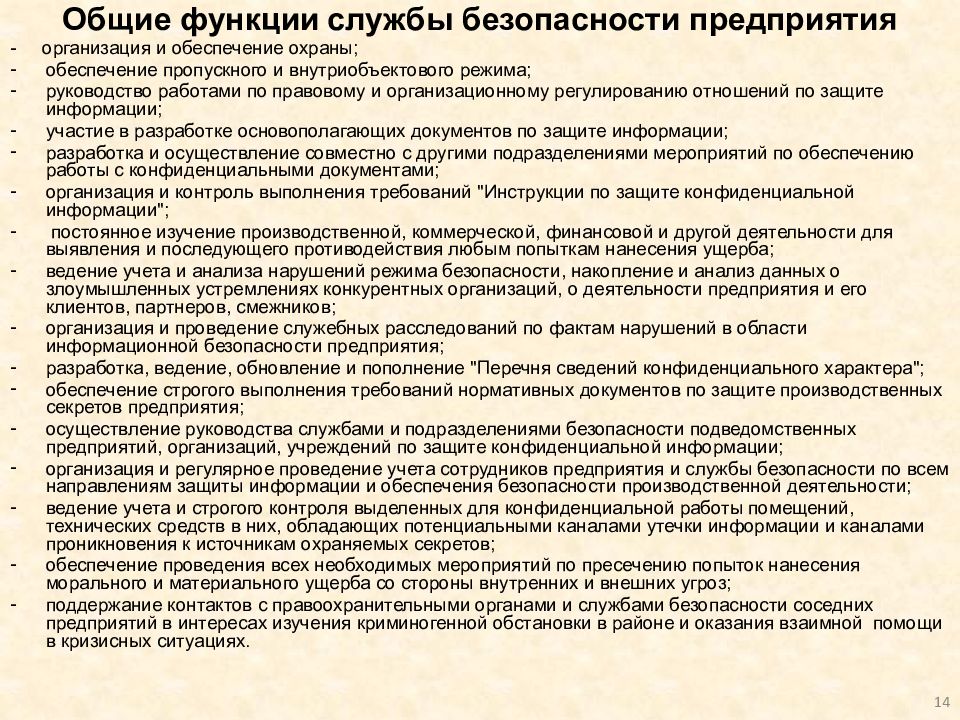

Управление режима, безопасности и гражданской обороны

Наш адрес: 440026, г.Пенза, ул.Красная, 40

Телефон:8(8412)59-22-82

8(8412)66-62-48

e-mail: [email protected]

«Безопасность образовательного учреждения – комплекс мер, направленных на сохранение жизни и здоровья обучающихся и работников, а также материальных ценностей от возможных несчастных случаев, пожаров, аварий и чрезвычайных ситуаций, профилактику правонарушений и преступлений среди контингента университета.»

Основополагающими документами, регламентирующими деятельность Управления, помимо ведомственных нормативных актов являются: Закон РФ №35-ФЗ «О противодействии терроризму», ФЗ О безопасности, Указ Президента Российской Федерации от 13.09.2004 г. № 1167 « О неотложных мерах по повышению эффективности борьбы с терроризмом», Указ от 15.06.2006 г. № 116 « О противодействии терроризму». Федеральных законов «О безопасности», «О защите населения и территорий от чрезвычайных ситуаций природного и техногенного характера», «О пожарной безопасности», а так же приказы и распоряжения Федерального агентства по образованию Министерства образования и науки Российской Федерации.

Задачи управления режима, безопасности и гражданской обороны

- Выявление, предупреждение и пресечение деятельности юридических и физических лиц, направленной на нанесение ущерба безопасности университета.

- Разработка, реализация и совершенствование системы мер по предупреждению и профилактике правонарушений и злоупотреблений должностными полномочиями среди сотрудников университета.

- Разработка, реализация и совершенствование системы мер по предупреждению и профилактике правонарушений среди обучающихся в университете, в том числе иностранцев.

- Организация и обеспечение работы системы мер по предупреждению и профилактике проявлений экстремизма, национализма и различных видов ксенофобии среди студентов и обучающихся университета.

- Защита конституционных прав граждан на сохранение личной тайны и конфиденциальности персональных данных.

- Обеспечение внутриобъектового, пропускного режима на территорию университета сотрудников и студентов, а также автотранспорта. Организация охраны объектов университета, материальных ценностей и денежных средств.

- Разработка, внедрение и совершенствование технических средств охраны и системы видеонаблюдения объектов университета.

- Своевременное выявление и устранение предпосылок возможного возникновения пожаров, приведение в соответствие с действующими нормативными документами по пожарной безопасности зданий, сооружений и территорий университета.

- Поддержание в работоспособном состоянии всех пожарно-охранных средств.

- Поддержание в постоянной готовности работников университета к действиям при возникновении чрезвычайных ситуаций.

- Своевременное обеспечение руководства университета достоверной информацией об угрозах безопасности деятельности университета.

Дата создания: 14.02.2014 10:48

Дата обновления: 19.03.2021 12:29

Безопасность | Режим

Управление доступом, шифрование и безопасность конечных точек

Управление доступом

- Mode придерживается принципов минимальных привилегий и разрешений на основе ролей, когда предоставление доступа; работникам разрешен доступ только к данным, которые они разумно должны обрабатывать, чтобы для выполнения своих текущих должностных обязанностей.

- Mode использует многофакторную аутентификацию для доступа к внутренним системам.VPN и SSH требуется для доступа к производственной среде. Режим

- требует, чтобы персонал использовал утвержденный менеджер паролей.

Шифрование

- Режим шифрует данные с использованием стандартных протоколов

- Передаваемые данные зашифрованы с использованием TLS 1.2 или выше

- Сохраненные данные зашифрованы с использованием AES-256.

- Управление ключами для ключей шифрования для производственных служб

Безопасность конечных точек

- Все рабочие станции, выданные персоналу Mode, конфигурируются Mode в соответствии с нашими стандарты безопасности.

- Эти стандарты требуют, чтобы все рабочие станции были правильно настроены, обновлены и отслеживаются и контролируются решениями Mode для управления конечными точками. Конфигурация

- Mode по умолчанию настраивает рабочие станции для шифрования данных в состоянии покоя, надежные пароли и блокировка в режиме ожидания. На рабочих станциях

- установлено новейшее программное обеспечение для мониторинга, позволяющее сообщать о потенциальных вредоносных программах.

Сетевая безопасность и системный мониторинг

Сетевая безопасность и усиление защиты серверов

- Mode разделяет свои системы на отдельные сети с современными ограничительными межсетевыми экранами. между сетями для лучшей защиты конфиденциальных данных.

- Системы тестирования и разработки размещены в отдельной от производственной сети сети. инфраструктурные системы.

- Все серверы в нашем производственном парке усилены в соответствии с отраслевыми стандартами. Контрольные показатели СНГ.

- Сетевой доступ к производственной среде Mode из открытых общедоступных сетей ограничено, и только балансировщики нагрузки доступны из Интернета.

- Mode регистрирует, отслеживает и проверяет все системные вызовы, а также имеет оповещения о вызовах которые указывают на возможное вторжение или попытку проникновения.

Системный мониторинг, регистрация и оповещение

- Mode контролирует инфраструктуру серверов и рабочих станций, чтобы получить полное представление состояния безопасности.

- Административный доступ, использование привилегированных команд и системные вызовы на всех серверах в Производственная сеть Mode регистрируется и контролируется.

- Анализ журналов автоматизирован для выявления потенциальных проблем и предупреждения ответственных персонал.

Тестирование на проникновение и раскрытие уязвимостей

Тестирование на проникновение

- В дополнение к нашим аудитам соответствия, Mode привлекает независимые организации для проведения тесты на проникновение на уровне приложений и инфраструктуры не реже двух раз в год.

- Приоритетность результатов этих тестов, их своевременное исправление и распространение. с высшим руководством.

- Клиенты могут получить краткое изложение этой деятельности, запросив их у представитель их команды успеха.

Исследования и раскрытие информации

- Mode призван сотрудничать с экспертами по безопасности со всего мира, чтобы Дата с новейшими технологиями безопасности.

- Чтобы выразить признательность нашим исследователям в области безопасности, мы предлагаем денежное вознаграждение за определенные квалифицируемые ошибки безопасности. Если вы считаете, что обнаружили проблему или у вас есть вопросы, свяжитесь с нами по адресу security @ modeanalytics.com.

Восстановление после аварий и реагирование на инциденты

План аварийного восстановления и обеспечения непрерывности бизнеса

- Mode использует услуги, развернутые его хостинг-провайдером для распространения продукции операции в отдельных зонах доступности. Эти распределенные зоны защищают службу Mode от потери подключение, инфраструктура электроснабжения и другие распространенные сбои в зависимости от местоположения.

- Mode выполняет ежедневное резервное копирование и репликацию основных баз данных в этих зонах. и поддерживает возможность восстановления, чтобы защитить доступность сервиса Mode в случае сайта катастрофа, затрагивающая любое из этих мест.

- Полные резервные копии сохраняются не реже одного раза в день, а транзакции сохраняются непрерывно. Режим

- проверяет возможности резервного копирования и восстановления ежегодно, чтобы гарантировать успешное аварийное завершение работы. восстановление.

Реагирование на инциденты безопасности

- Mode установил политики и процедуры для реагирования на потенциальную безопасность инциденты.

- Все инциденты безопасности управляются специальной группой реагирования на инциденты Mode.В политики определяют типы событий, которыми необходимо управлять в процессе реагирования на инциденты, и классифицируют их в зависимости от степени тяжести.

- В случае инцидента затронутые клиенты будут проинформированы по электронной почте от нашего команда успеха клиентов. Процедуры реагирования на инциденты проверяются и обновляются не реже одного раза в год.

Конфиденциальность данных

Средства управления конфиденциальностью данных в режимепредназначены для соблюдения наших обязательств в отношении того, как мы собираем, обрабатывать, использовать и передавать личные данные, а также наши процессы для поддержки хранения и раскрытия данных в соблюдение законных деловых целей.

Обмен и обработка данных

- Mode соответствует рекомендациям GDPR и CCPA для обеспечения обязательств по защите данных перед нашими клиенты. Это включает только сбор, обработку и хранение данных о клиентах в соответствии с этими обязательств и предоставление вам права доступа к нему или его удаления в любое время.

- Mode обеспечивает элементы управления для удаления данных клиента, когда они больше не нужны для законной деловой цели, а также предоставляет пользователям возможность отказаться от отслеживания файлов cookie на нашем интернет сайт.

- Mode также требует, чтобы наши поставщики обработки данных подтвердили использование данных клиентов. ни для каких иных целей, кроме предоставления услуг.

Удаление данных

- Как клиент, вы можете запросить удаление данных в любое время в течение подписки период. После периода бездействия данные по умолчанию удаляются. Хостинг-провайдеры

- Mode придерживаются отраслевых стандартов безопасности для обеспечения удаление данных с носителей.

Управление поставщиками

- Mode заключил соглашения, требующие от субпроцессоров соблюдения обязательств по конфиденциальности и принятия соответствующие шаги для обеспечения нашей безопасности. Режим

- отслеживает этих поставщиков вспомогательной обработки, проводя проверки их средств управления. перед использованием и не реже одного раза в год.

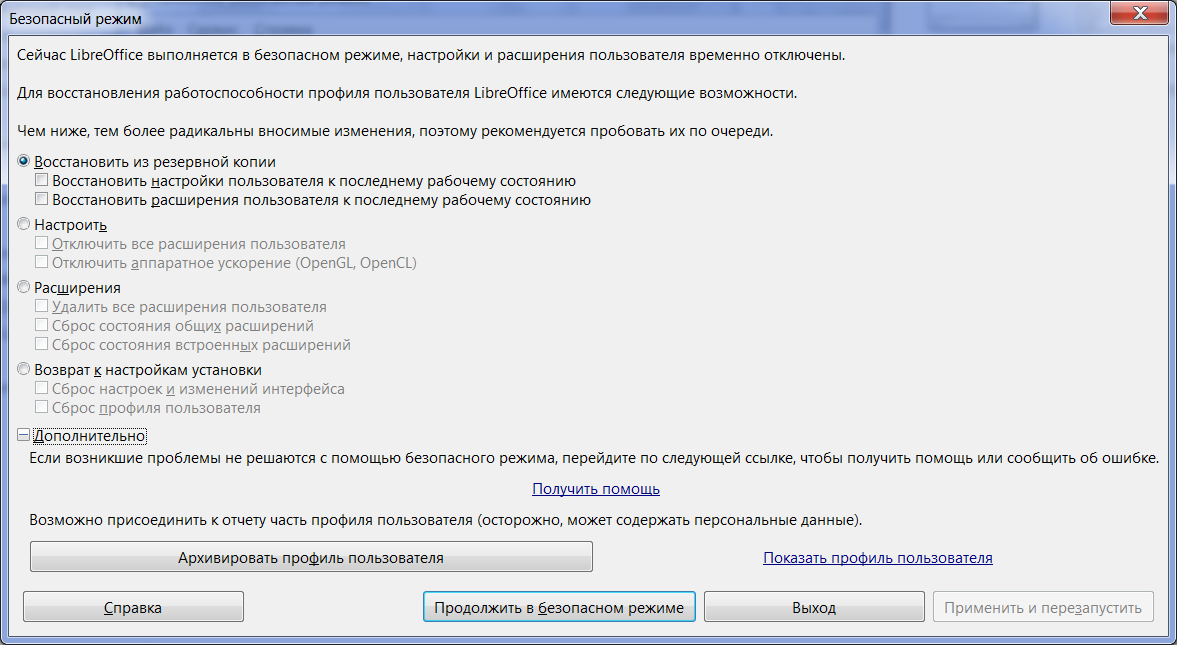

Общие сведения о режимах безопасности — выделенный, системный высокий, комментируемый, многоуровневый

Представьте себе систему, обрабатывающую информацию.Эта информация носит секретный характер. Когда мы говорим «классифицировано», это означает, что информация была помечена в соответствии со схемой классификации данных, завершенной организацией. Эта схема может быть специфичной для компании, например, публичной, внутренней и конфиденциальной, или военной / правительственной, например, конфиденциально, Совершенно секретно, секретно, публично. Как обычный пользователь или специалист по безопасности, вы хотели бы, чтобы были реализованы надлежащие средства управления и была защищена система, обрабатывающая такую информацию.Представьте себе сценарий, в котором злоумышленник пытается получить доступ к этой информации. Какой допуск должен быть у этого человека? Будет ли он / она иметь доступ ко всем уровням секретности? Эй !!, хватит воображать. Давайте теперь обсудим кое-что еще. Постойте, я знаю, я просил вас представить описанный выше сценарий. Но ответы на все ваши вопросы последуют, так что продолжайте читать дальше. Нам нужно выучить и понять несколько терминов, прежде чем мы будем готовы услышать ответ на вопрос и то, что следует за ним. Когда вы обращаетесь к системе, вы являетесь «субъектом», а система, к которой вы пытаетесь получить доступ, является «объектом».Это работает следующим образом: тот, кто обращается, является субъектом, а тот, к которому осуществляется доступ, является объектом. Субъекты могут иметь различные уровни контроля над системой. Допустим, вы пытаетесь получить доступ к Amazon.com. Когда вы получаете к нему доступ, вы видите интерфейс, новые предложения и т. Д. Если я попрошу подготовить для меня предложение, вы не сможете это сделать, так как у вас нет доступа к этому конкретному файлу / папке / базе данных / приложение / система. Таким образом, должно быть ясно, что во всех системах реализованы некоторые виды контроля доступа, чтобы вы могли получить доступ к информации, которую вам «необходимо знать».Есть еще одна концепция, которую нужно понять, и затем мы объединим их все, чтобы дать вам одно вкусное угощение. Существуют модели управления множественным доступом. Одна из них — модель обязательного контроля доступа. Давайте разберемся в этом на примере. Джек Райан работает в индийском разведывательном управлении. Чтобы завершить свою миссию, если он решит принять ее, он должен иметь доступ к файлам, которые классифицируются как «Секретные». Более того, его следующая миссия — в Афганистане. Модель обязательного контроля доступа помогает реализовать то, что Джек Райан может получить доступ только к «секретным» файлам, и то же самое только к Афганистану.Как? В MAC пользователям предоставляется уровень допуска (секретный, совершенно секретный, конфиденциальный и т. Д.), И данные классифицируются таким же образом. Данные о допустимости и классификации хранятся на защитных этикетках, которые привязаны к конкретным субъектам и объектам. Когда система принимает решение о выполнении запроса на доступ к объекту, оно основывается на допуске субъекта, классификации объекта и политике безопасности системы. В большинстве систем, основанных на модели MAC, пользователь не может устанавливать программное обеспечение, изменять права доступа к файлам, добавлять новых пользователей и т. Д.Система может использоваться пользователем для очень узких и конкретных целей, вот и все. Эти системы обычно очень специализированы и предназначены для защиты строго засекреченных данных.Итак, как все это соотносится с вопросами, которые мы задавали в начале. Правительство США определило четыре утвержденных режима безопасности для систем, обрабатывающих секретную информацию. Поскольку эти системы обрабатывают секретную информацию, модель принудительного контроля доступа будет единственной, которая будет реализована.Прежде чем мы разберемся с четырьмя различными режимами безопасности, было бы лучше понять, что означает «режим безопасности».

Режимы безопасности относятся к режимам безопасности информационных систем, используемых в системах обязательного контроля доступа (MAC). Часто эти системы содержат информацию на различных уровнях классификации безопасности. Режим работы определяется:

- Тип пользователей, которые будут прямо или косвенно получать доступ к системе.

- Тип данных, включая уровни классификации, разделы и категории, которые обрабатываются в системе.

- Тип уровней пользователей, их потребность в знаниях и официальные разрешения на доступ, которые будут иметь пользователи.

Проще говоря, вы можете понять это на этом примере. Вы можете управлять автомобилем в 4 различных режимах — Первая передача, Вторая передача, Третья передача или Четвертая передача. Эти шестерни представляют собой режимы работы в одном автомобиле. Автомобиль здесь — модель MAC. Все передачи имеют разные требования, и впечатления от вождения или «доступ к информации» во всех 4 режимах различаются.

Теперь нам нужно понять эти 4 режима работы. (Это игра всех и некоторых)

1. Выделенный режим безопасности:

В любом режиме нужно знать о 3 аспектах. Поэтому упомянем эти 3 важных фактора, которые вам следует запомнить и с точки зрения экзамена:

- Пользователь должен иметь уровень допуска , который разрешает доступ ко ВСЕЙ информации .

- Пользователь должен иметь Разрешение на доступ или разрешение на доступ ВСЕ информации.

- У пользователя должен быть действующий Need to Know для ALL информации.

В одной строке для выделенного режима все пользователи могут получить доступ ко ВСЕМ данным.

2. Режим повышенной безопасности системы

- Пользователь должен иметь уровень допуска , который разрешает доступ ко ВСЕЙ информации .

- Пользователь должен иметь Разрешение на доступ или разрешение на доступ ВСЕ информации.

- У пользователя должен быть действующий Требуется знать для НЕКОТОРЫЕ информации.

В одной строке все пользователи могут получить доступ к НЕКОТОРЫМ данным в зависимости от того, что им нужно знать.

3. Комментированный режим безопасности

- Пользователь должен иметь уровень допуска , который разрешает доступ ко ВСЕЙ информации .

- Пользователь должен иметь Разрешение на доступ или разрешение на доступ к информации НЕКОТОРЫЕ .

- У пользователя должен быть действующий Требуется знать для НЕКОТОРЫЕ информации.

В одной строке все пользователи могут получить доступ к НЕКОТОРЫМ данным в зависимости от их потребности в информации и официального разрешения доступа.

4. Многоуровневый режим безопасности

- Пользователь должен иметь уровень допуска , который разрешает доступ к информации НЕКОТОРЫЕ .

- Пользователь должен иметь Разрешение на доступ или разрешение на доступ к информации НЕКОТОРЫЕ .

- У пользователя должен быть действующий Требуется знать для НЕКОТОРЫЕ информации.

В одной строке все пользователи могут получить доступ к НЕКОТОРЫМ данным в зависимости от их необходимости знать, разрешения и официального разрешения доступа.

Это 4 режима работы при принудительном управлении доступом. Что вы думаете об этом?

Как на уровень безопасности влияют режимы, в которых вы работаете?

Хотел бы услышать ваши мысли по этому поводу…

режим безопасности | Руководство администратора служб безопасности

Синтаксис

режим безопасности режим безопасности ;

Описание

Настройте режим безопасности MACsec для сопоставления подключения.

Мы рекомендуем включить MACsec на каналах Ethernet между коммутаторами с использованием статического подключения. режим безопасности ключа ассоциации (CAK). Статический режим безопасности CAK обеспечивает безопасность часто обновление до нового случайного ключа безопасной ассоциации (SAK) и путем совместного использования SAK только между два устройства в защищенном MACsec двухточечном канале. Кроме того, некоторые дополнительные MACsec функции — защита от воспроизведения, теги SCI и возможность исключать трафик из MACsec — доступно только при включении MACsec с использованием статического режима безопасности CAK.

Опции

| режим безопасности | Задает режим безопасности MACsec. Варианты включают:

|

Требуемый уровень привилегий

администратор — для просмотра этого оператора в конфигурации.

admin-control — чтобы добавить этот оператор в конфигурацию.

Информация о выпускеЗаявление, представленное в версии 13 ОС Junos.2Х50-Д15.

Параметр динамического режима безопасности был представлен в ОС Junos версии 14.1X53-D10.

Режим повышенной безопасности | New Relic Documentation

Параметры APM агента New Relic по умолчанию обеспечивают высокий уровень безопасности. Однако вам может потребоваться гарантировать, что даже если настройки агента APM по умолчанию переопределены, чтобы быть более разрешительными, никакие конфиденциальные данные никогда не будут отправлены в New Relic. В этом случае вы захотите включить режим высокой безопасности APM (также известный как режим безопасности предприятия).

Для получения дополнительной информации о наших мерах безопасности см. Нашу документацию по безопасности и конфиденциальности или посетите веб-сайт безопасности New Relic.

Требования

Клиентам с нашим тарифным планом New Relic One требуется версия Enterprise. Клиенты, использующие наш исходный тарифный план, имеют доступ в зависимости от уровня подписки.

Уровень учетной записи

Если вы решили включить высокий уровень безопасности, вы должны включить высокий уровень безопасности для всех приложений, отправляющих отчеты в учетную запись.Для каждой отдельной учетной записи должен быть установлен высокий уровень безопасности. Для организаций, которые имеют структуру родительских / дочерних учетных записей, дочерние учетные записи не наследуют автоматически параметр высокой безопасности, если он включен в родительской учетной записи.

В настоящее время существует две версии режима повышенной безопасности. Версия 1 устарела и доступна только в том случае, если она у вас уже есть. Если вы впервые включаете режим высокой безопасности, единственный вариант — версия 2 (v2).

Понятийно-терминологический словарь

Понятийно-терминологический словарь 2) Установленный распорядок жизни (работы, питания, отдыха, сна). 3) Совокупность правил, мероприятий, норм для достижения какой либо цели… … Современная энциклопедия

2) Установленный распорядок жизни (работы, питания, отдыха, сна). 3) Совокупность правил, мероприятий, норм для достижения какой либо цели… … Современная энциклопедия что? режимы, (нет) чего? режимов, чему? режимам, (вижу) что? режимы, чем? режимами, о чём? о режимах 1. Режимом… … Толковый словарь Дмитриева

что? режимы, (нет) чего? режимов, чему? режимам, (вижу) что? режимы, чем? режимами, о чём? о режимах 1. Режимом… … Толковый словарь Дмитриева М.. Новое издание пособия в краткой, систематизированной форме рассказывает о правилах противопожарного режима предприятия (организации, учреждения) в контексте обязательных требований пожарной… Подробнее Купить за 239 руб

М.. Новое издание пособия в краткой, систематизированной форме рассказывает о правилах противопожарного режима предприятия (организации, учреждения) в контексте обязательных требований пожарной… Подробнее Купить за 239 руб