что такое и как защититься — СКБ Контур

Что такое шифровальщик?

Под шифровальщиками (криптолокерами) подразумевается семейство вредоносных программ, которые с помощью различных алгоритмов шифрования блокируют доступ пользователей к файлам на компьютере (известны, например, сbf, chipdale, just, foxmail inbox com, watnik91 aol com и др.).

Обычно вирус шифрует популярные типы пользовательских файлов: документы, электронные таблицы, базы данных 1С, любые массивы данных, фотографии и т. д. Расшифровка файлов предлагается за деньги — создатели требуют перечислить определенную сумму, обычно в биткоинах. И в случае, если в организации не принимались должные меры по обеспечению сохранности важной информации, перечисление требуемой суммы злоумышленникам может стать единственным способом восстановить работоспособность компании.

В большинстве случаев вирус распространяется через электронную почту, маскируясь под вполне обычные письма: уведомление из налоговой, акты и договоры, информацию о покупках и т. д. Скачивая и открывая такой файл, пользователь, сам того не понимая, запускает вредоносный код. Вирус последовательно шифрует нужные файлы, а также удаляет исходные экземпляры методами гарантированного уничтожения (чтобы пользователь не смог восстановить недавно удаленные файлы с помощью специальных средств).

Современные шифровальщики

Шифровальщики и прочие вирусы, которые блокируют доступ пользователей к данным, — не новая проблема в информационной безопасности. Первые версии появились еще в 90-х годах, однако они в основном использовали либо «слабое» (нестойкие алгоритмы, малый размер ключа), либо симметричное шифрование (одним ключом шифровались файлы у большого числа жертв, также была возможность восстановить ключ, изучив код вируса), либо вообще придумывали собственные алгоритмы. Современные экземпляры лишены таких недостатков, злоумышленники используют гибридное шифрование: с помощью симметричных алгоритмов содержимое файлов шифруется с очень высокой скоростью, а ключ шифрования шифруется асимметричным алгоритмом. Это значит, что для расшифровки файлов нужен ключ, которым владеет только злоумышленник, в исходном коде программы его не найти. Для примера, CryptoLocker использует алгоритм RSA с длиной ключа в 2048 бит в сочетании с симметричным алгоритмом AES с длиной ключа 256 бит. Данные алгоритмы в настоящее время признаны криптостойкими.

Компьютер заражен вирусом. Что делать?

Стоит иметь в виду, что в вирусах-шифровальщиках хоть и используются современные алгоритмы шифрования, но они не способны зашифровать мгновенно все файлы на компьютере. Шифрование идет последовательно, скорость зависит от размера шифруемых файлов. Поэтому если вы обнаружили в процессе работы, что привычные файлы и программы перестали корректно открываться, то следует немедленно прекратить работу на компьютере и выключить его. Тем самым вы можете защитить часть файлов от шифрования.

После того, как вы столкнулись с проблемой, первым делом нужно избавиться от самого вируса. Останавливаться подробно на этом не будем, достаточно попытаться вылечить компьютер с помощью антивирусных программ или удалить вирус вручную. Стоит только отметить, что зачастую вирус после завершения алгоритма шифрования самоуничтожается, тем самым затрудняя возможность расшифровки файлов без обращения за помощью к злоумышленникам. В таком случае антивирусная программа может ничего и не обнаружить.

Главный вопрос — как восстановить зашифрованные данные? К сожалению, восстановление файлов после вируса-шифровальщика практически невозможно. По крайней мере, гарантировать полное восстановление данных в случае успешного заражения никто не будет. Многие производители антивирусных средств предлагают свою помощь по дешифровке файлов. Для этого нужно отправить зашифрованный файл и дополнительную информацию (файл с контактами злоумышленников, открытый ключ) через специальные формы, размещенные на сайтах производителей. Есть небольшой шанс, что с конкретным вирусом нашли способ бороться и ваши файлы успешно расшифруют.

Попробуйте воспользоваться утилитами восстановления удаленных файлов. Возможно, вирус не использовал методы гарантированного уничтожения и некоторые файлы удастся восстановить (особенно это может сработать с файлами большого размера, например с файлами в несколько десятков гигабайт). Также есть шанс восстановить файлы из теневых копий. При использовании функций восстановления системы Windows создает снимки («снапшоты»), в которых могут содержаться данные файлов на время создания точки восстановления.

Защита информации от уничтожения

Узнать большеЕсли были зашифрованы ваши данные в облачных сервисах, обратитесь в техподдержку или изучите возможности сервиса, которым пользуетесь: в большинстве случаев сервисы предоставляют функцию «отката» на предыдущие версии файлов, таким образом, их можно восстановить.

Чего мы настоятельно не рекомендуем делать — идти на поводу у вымогателей и платить за расшифровку. Были случаи, когда люди отдавали деньги, а ключи не получали. Никто не гарантирует, что злоумышленники, получив деньги, действительно вышлют ключ шифрования и вы сможете восстановить файлы.

Как защититься от вируса-шифровальщика. Превентивные меры

Предотвратить опасные последствия легче, чем их исправить:

- Используйте надежные антивирусные средства и регулярно обновляйте антивирусные базы. Звучит банально, но это значительно снизит вероятность успешного внедрения вируса на ваш компьютер.

- Сохраняйте резервные копии ваших данных.

Лучше всего это делать с помощью специализированных средств резервного копирования. Большинство криптолокеров умеют шифровать в том числе и резервные копии, поэтому имеет смысл хранить резервные копии на других компьютерах (например, на серверах) или на отчуждаемых носителях.

Ограничьте права на изменения файлов в папках с резервными копиями, разрешив только дозапись. Помимо последствий шифровальщика, системы резервного копирования нейтрализуют множество других угроз, связанных с потерей данных. Распространение вируса в очередной раз демонстрирует актуальность и важность использования таких систем. Восстановить данные гораздо легче, чем расшифровать!

- Ограничьте программную среду в домене.

Еще одним эффективным способом борьбы является ограничение на запуск некоторых потенциально опасных типов файлов, к примеру, с расширениями.js,.cmd,.bat,.vba,.ps1 и т. д. Это можно сделать при помощи средства AppLocker (в Enterprise-редакциях) или политик SRP централизованно в домене. В сети есть довольно подробные руководства, как это сделать. В большинстве случаев пользователю нет необходимости использовать файлы сценариев, указанные выше, и у шифровальщика будет меньше шансов на успешное внедрение.

- Будьте бдительны.

Внимательность — один из самых эффективных методов предотвращения угрозы. Относитесь подозрительно к каждому письму, полученному от неизвестных лиц. Не торопитесь открывать все вложения, при возникновении сомнений лучше обратитесь с вопросом к администратору.

Предотвратим потерю информации

Узнать большеАлександр Власов, старший инженер отдела внедрения систем защиты информации компании «СКБ Контур»

Что представляют собой вирусы-шифровальщики

Если ваш компьютер заражен вирусом шифровальщиком, вам необходимо произвести переустановку Windows.

Это позволит полностью удалить вирус шифровальщик на вашем компьютере.

Наши компьютерные мастера могут произвести переустановку Windows в Уфе и попытаться восстановить зашифрованные файлы

Звоните 8-927-237-48-09

Вирусы-шифровальщики, или по другому их еще называют — криптографические вирусы — особый вид программного обеспечения, который осуществляет шифрование всех файлов на жестком диске. Что подразумевается под словом «шифрование»? При шифровании все файлы превращаются в набор нулей и единиц, то есть представляют собой бессмысленный набор информации, который невозможно открыть ни одной программой.

Это означает, что после шифрования, все файлы Word, Excel и прочие рабочие документы будет невозможно открыть и получить к ним доступ. А если в этих файлах находится ваша курсовая работа, которую вы так старательно выполняли в течении всего месяца? Возмущения от шифрования ваших данных не будет предела, скажу я вам. А если учесть, что большинство студентов хранит свои работы в чаще в одном экземпляре — на рабочем компьютере, то после шифрования жесткого диска того самого рабочего компьютера, студент теряет все наработки по документам. Не спорю, может повезти, если копия курсовой осталась на флешке, однако, есть еще весьма хитрый факт работы вирусов шифровальщиков.

Как и любой вирус, функции, который он выполняет — зависят напрямую от разработчика этого вируса. Что я имею ввиду под функциями? Приведу пример.

После шифрования жесткого диска и всех файлов на нем — вирус сразу не выдает себя. То есть, вы спокойно продолжаете открывать все свои документы и изменять их. При этом, во время правки — вы пользуетесь флешкой, на которой эти документы также есть. Что делает в этом случае вирус-шифровальщик? Вирус отслеживает все устройства, которые вы подсоединяете к USB портам: флешки, медиа-устройства — и постепенно шифрует на них информацию. После некоторого времени, вирус активизируется и блокирует доступ ко всем файлам на компьютере, в том числе успев зашифровать данные и на ваших флешках.

Что имеем в данном случае? Все ваши документы, курсовые, ДИПЛОМНЫЕ РАБОТЫ, и прочие документы — зашифрованы и к ним нет доступа.

Что же делать, чтобы не поймать вирус-шифровальщик?

Ответ весьма прост — включать свою голову и не открывать подряд все файлы. Еще может помочь установка антивируса. Но нужно учесть обязательный факт, что антивирус должен постоянно обновляться. Это очень важный момент, так как любой антивирус, который не обновляется — теряет свою актуальность.

Разновидностью вируса-шифровальщика можно представить на примере наиболее популярного его вида — сомалийские пираты. У разработчика вируса-шифровальщика есть чувство юмора, когда вирус шифрует все данные, на рабочем столе появляется фото, на котором изображены современные пираты на лодке и сообщение, которое гласит о том, что сомалийские пираты захватили вашу яхту — компьютер. И не отдадут вам файлы, пока вы не оплатите им выкуп. Выкуп оплачивается при помощи популярных платежных систем.

Сразу скажу — платить не нужно. Большая вероятность, что имеется возможность расшифровать файлы. Расшифровка может произойти в том случае, если вирус-шифровальщик старой версии. Это значит, что антивирусные компании уже нашли способ расшифровать файлы, которые были зашифрованы этим вирусом.

Что нужно делать, если файлы зашифрованы вирусом

Первым делом, заходим на сайт антивирусной компании Doctor Web. Данная компания часто выкладывает в открытый доступ специальные утилиты, которые позволяют расшифровать файлы. Но есть одно но. Нужно обязательно иметь лицензию на антивирус Doctor Web, тогда сотрудники данной компании вышлют вам данную утилиту. Но, как я уже говорил, часто эти утилиты находятся в открытом доступе на сайте антивирусной компании Doctor Web, где вы можете их скачать и попытаться расшифровать свои файлы.

Почему именно «попытаться расшифровать»?

Потому что новые версии вирусов-шифровальщиков, шифруют файлы по особому алгоритму, который часто не поддаются расшифровке. Что делать в этом случае? В этом случае необходимо скопировать все зашифрованные файлы на отдельный носитель: флешку, жесткий диск, DVD, CD диск. И ждать, пока антивирусные компании не разработают утилиту по расшифровке файлов, которые были зашифрованы этим вирусом.

Что делать дальше, когда все зашифрованные файлы на отдельном устройстве

После копирования зашифрованных файлов на флешку или жесткий диск, необходимо произвести полное форматирование жесткого диска компьютера и новую установку Windows. После установки Windows, необходимо установить антивирус, который будет обновляться и защищать ваши файлы от вирусов-шифровальщиков.

В этом случае, вы можете обратиться в нашу компанию по телефону 8-927-237-48-09 и воспользоваться услугами компьютерной помощи.

Удалить Kodc вирус-шифровальщик (Расшифровать .kodc файлы)

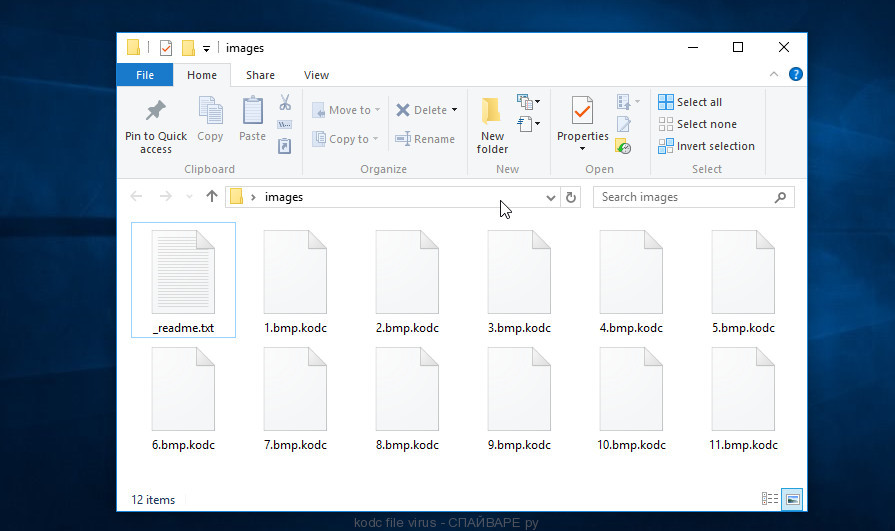

Если ваши документы, фотографии и другие файлы перестали открываться, в конце их имени добавилось .kodc, то ваш компьютер заражён вирусом шифровальщиком. При попадании на компьютер, эта вредоносная программа шифрует все персональные файлы, используя очень сильную гибридную систему шифрования. После того как файл зашифрован, в конце его имени добавляется расширение ‘.kodc’. Подобно другим аналогичным вирусам, цель Kodc заставить пользователей купить программу и ключ, необходимые для расшифровки файлов, которые были зашифрованы.

- Что такое вирус-шифровальщик Kodc ?

- Как удалить вирус-шифровальщик Kodc

- Как расшифровать .kodc файлы

- Как восстановить файлы зашифрованные вирусом Kodc

Что такое вирус-шифровальщик Kodc

Kodc это это вредоносная программа, которая относится к группе вирусов-шифровальщиков. Этот вирус может поражать практически все современные версии операционных систем семейства Windows, включая Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10. Этот вирус использует гибридный режим шифрования и длинный RSA ключ, что практически исключает возможность подбора ключа для самостоятельной расшифровки файлов.

Вирус-шифровальщик Kodc обычно распространяется посредством взломанных программ, генераторов ключей, активаторов и рекламного ПО. Когда пользователь запускает такую программу, то происходит заражение компьютера вирусом-шифровальщиком.

Kodc использует системные каталоги для хранения собственных файлов. Чтобы запускаться автоматически при каждом запуске ОС, шифровальщик создает запись в разделе реестра Windows, который определяет список программ стартующих при включении или перезагрузке компьютера.

Чтобы определить какой ключ использовать для шифрования, Kodc вирус пытается установить сетевое соединение со своим командным сервером. На сервер вирус передает информацию о зараженном компьютере, а с него получает ключ шифрования. Кроме того командный сервер может передать вирусу дополнительные команды и модули, которые будут выполнены на компьютере жертвы.

Если обмен данными с командным сервером прошел успешно, то вирус использует полученный ключ шифрования (online key). Этот ключ уникален для каждого зараженного компьютера. Если Kodc не смог установить соединение со своим сервером, то для шифрования файлов будет использоваться фиксированный ключ (offline key). Это ключ одинаков для всех зараженных компьютеров. Более того, этот ключ может быть определен, что дает надежду жертвам вируса, в некоторых случаях, расшифровать пораженные вирусом файлы.

Kodc вирус может зашифровать все файлы на компьютере жертве, в независимости от того где они находятся. Файлы находящиеся на внутренних дисках компьютера, подключенных внешних устройствах и облачных хранилищах могут быть зашифрованы. Для вируса не важен тип файла и его содержимое, любой файл может быть зашифрован. Единственное, вирус не зашифровывает файлы находящиеся в системных каталогах Windows, а так же файлы с именем _readme.txt.

После того как файл зашифрован, он будет переименован. Вирус добавляет в конце его имени расширение .kodc. В каждом каталоге, где был зашифрован хоть один файл, вирус создаёт файл с именем «_readme.txt». Пример содержимого этого файла:

ATTENTION!

Don’t worry, you can return all your files!

All your files like photos, databases, documents and other important are encrypted with

strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

hxxps://we.tl/t-lfgsmr5vzo

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 hours, that’s price for you is $490.

Please note that you’ll never restore your data without payment.

Check your e-mail «Spam» or «Junk» folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

[email protected]Reserve e-mail address to contact us:

[email protected]Your personal ID:

0198################################################

Авторы вируса сообщают что файлы жертвы зашифрованы и единственный способ их расшифровать это купить ключ и расшифровщик, то есть заплатить выкуп. Злоумышленники требуют 980 долларов, если жертва согласна оплатить выкуп в течении 72 часов, то размер выкупа снижается до 490 долларов. Преступники предлагают расшифровать один файл бесплатно и таким образом подтвердить возможно того, что жертва может вернуть все свои файлы. Конечно успешная расшифровка одного файла не дает гарантии того, что после полной оплаты выкупа, жертва получит ключ и дешифратор.

Краткое описание

| Type | Вирус-вымогатель, Вирус-шифровальщик, Ransomware |

| Название | Kodc, Kodc вирус |

| Расширение зашифрованных файлов | .kodc |

| Размер выкупа | $980/$490 |

| Контактные данные авторов вируса | [email protected], [email protected] |

| Способ распространения | Кряки, рекламное ПО, торренты, генераторы ключей, активарторы платных программ |

| Как удалить Kodc | Инструкция по удалению Kodc вируса |

| Как расшифровать .kodc файлы | Бесплатный Kodc расшифровщик |

Мой компьютер заражён вирусом-шифровальщиком Kodc?

Определить заражён компьютер или нет вирусом Kodc довольно легко. Обратите внимание на то, что все ваши персональные файлы, таких как документы, фотографии, музыка и т.д. нормально открываются в соответствующих программах. Если, например при открытии документа, Windows сообщает о том, что файл неизвестного типа, то вероятнее всего документ зашифрован, а компьютер заражён. Конечно же, наличие файлов с расширением .kodc и файлов с именем _readme.txt, так же является 100% признаком заражения.

Как удалить вирус-шифровальщик Kodc

Перед тем как приступить к этому, вам необходимо знать, что приступая к удалению вируса и попытке самостоятельного восстановления файлов, вы блокируете возможность расшифровать файлы заплатив авторам вируса запрошенную ими сумму.

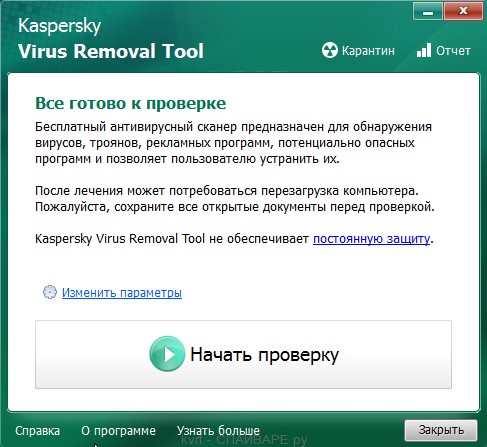

Kaspersky Virus Removal Tool и Malwarebytes Anti-malware могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

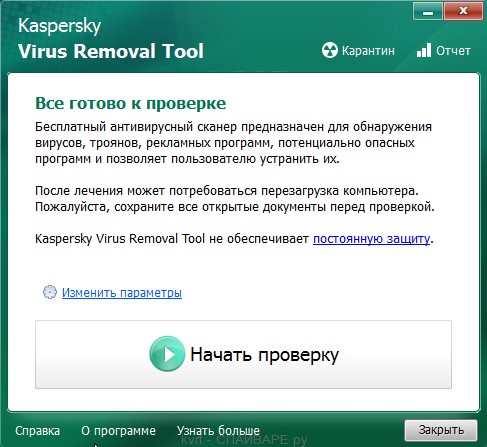

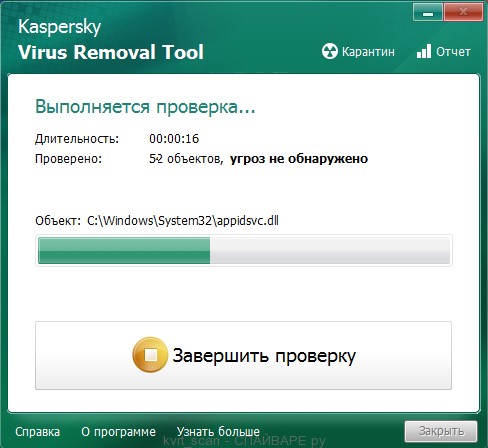

Удалить вирус-шифровальщик Kodc с помощью Kaspersky Virus Removal Tool

Скачайте программу Kaspersky Virus Removal Tool используя нижеследующую ссылку.

После окончания загрузки запустите скачанный файл.

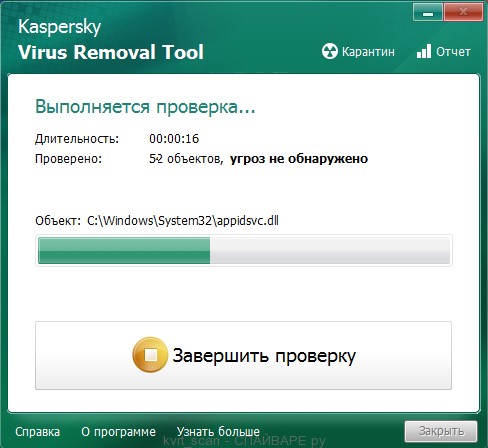

Кликните по кнопке Начать проверку для запуска сканирования вашего компьютера на наличие вируса-шифровальщика.

Дождитесь окончания этого процесса и удалите найденных зловредов.

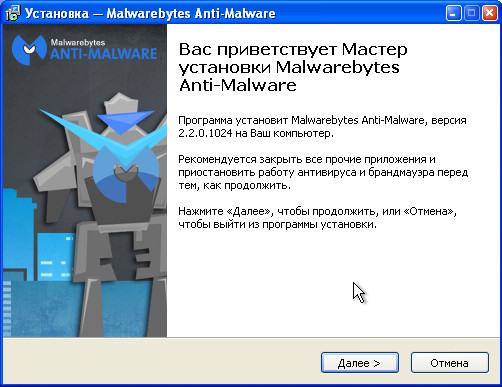

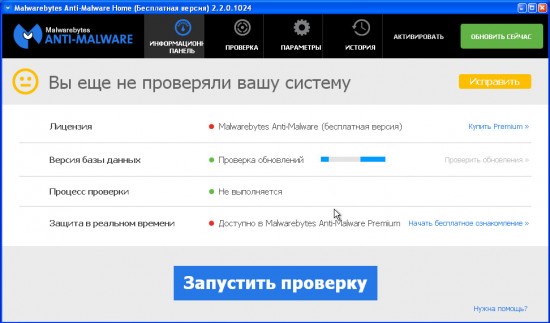

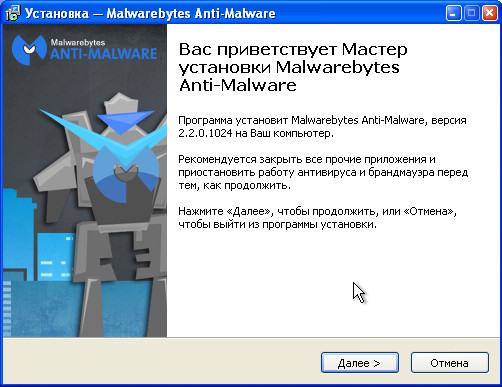

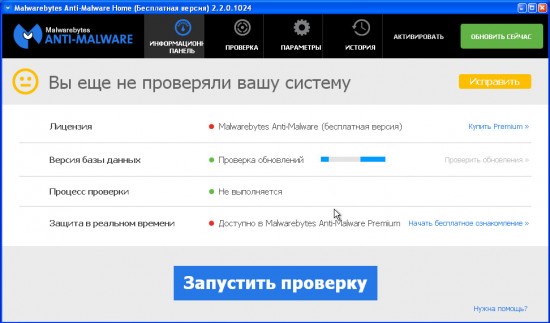

Удалить вирус-шифровальщик Kodc с помощью Malwarebytes Anti-malware

Скачайте программу Malwarebytes Anti-malware со страницы, ссылка на которую находится ниже.

Скачать Malwarebytes Anti-MalwareСкачано 369187 раз(а)

Версия: 3.8.3

Автор: Malwarebytes

Категория: Безопасность

Дата обновления: Июль 25, 2019

После окончания загрузки запустите скачанный файл.

Кликните по кнопке Далее и следуйте указаниям программы. После окончания установки вы увидите основной экран программы.

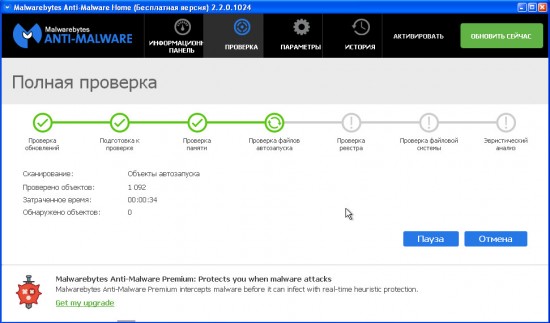

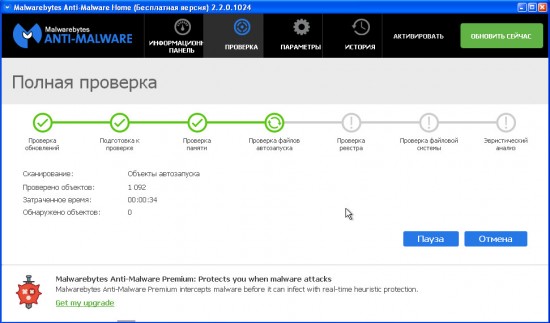

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку. Malwarebytes Anti-malware начнёт проверку вашего компьютера.

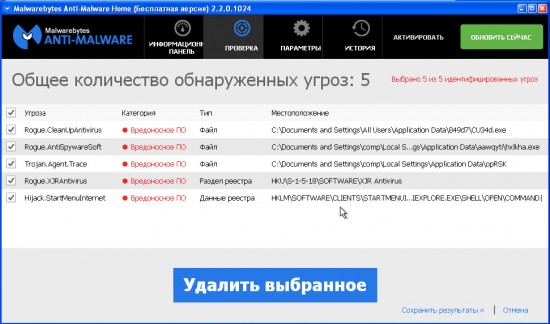

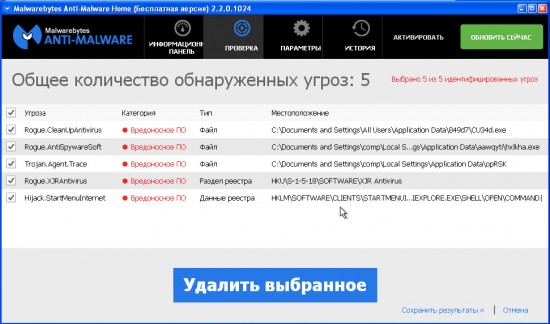

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

Как расшифровать .kodc файлы?

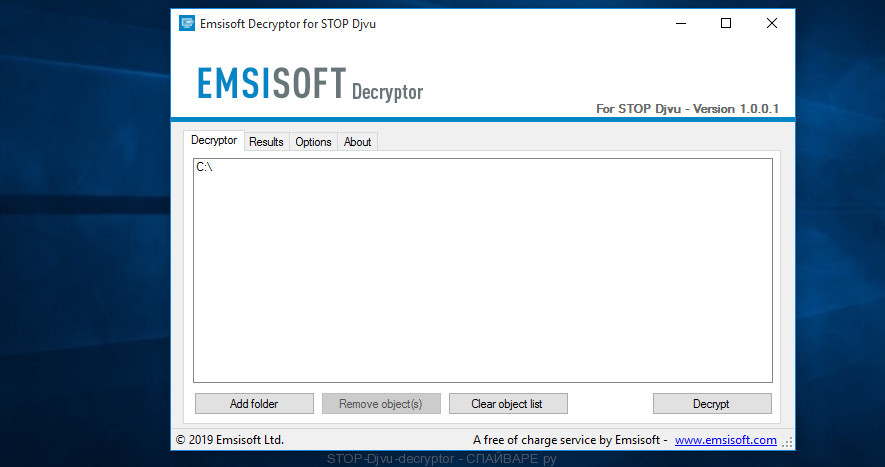

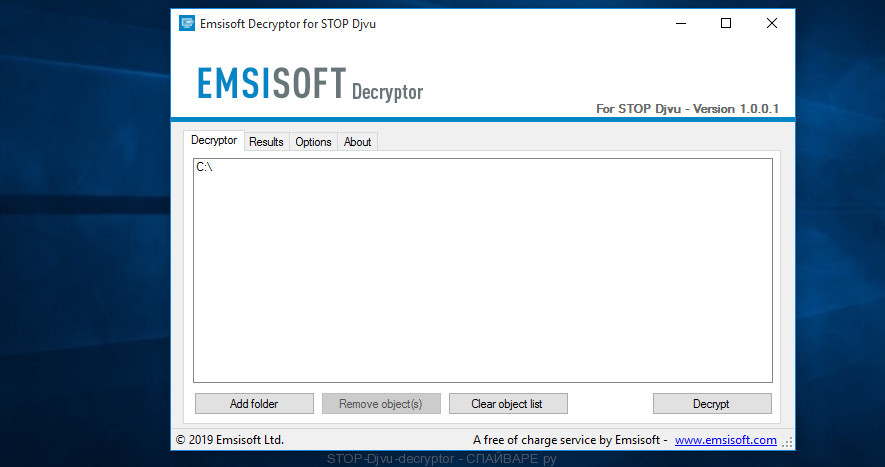

Все файлы с расширением .kodc — зашифрованы. Если вы обнаружили такие файлы на своем компьютере, то не нужно паниковать! К счастью, существует бесплатный расшифровщик, который в некоторых случаях может расшифровать .Kodc файлы. Даже если эта программа вам не поможет, то есть еще несколько не сложных способов, которые могут помочь восстановить содержимое зашифрованных файлов. Для расшифровки .kodc файлов вам необходимо использовать программу, которая называется STOP (djvu) decryptor.

Как использовать STOP (Djvu) расшифровщик, чтобы расшифровать .kodc файлы

- Откройте страницу с описанием программы STOP (djvu) decryptor. Прокрутите страницу вниз до раздела «New Djvu ransomware». В этом разделе размещена ссылка на страницу разработчиков программы, зайдите на неё и скачайте файл decrypt_STOPDjvu.exe.

- Когда файл загрузиться, закройте все открытые окна и программы и откройте каталог, в который вы сохранили decrypt_STOPDjvu.exe.

- Запустить STOP (djvu) decryptor с правами администратора. Для этого кликните по файлу правой клавишей и выберите соответствующий пункт.

- В главном окне программы выберите каталог, который содержит зашифрованные файлы и нажмите кнопку Decrypt.

К сожалению STOP (djvu) decryptor может расшифровать .kodc файлы, только если они были зашифрованны с использованием так называемых OFFLINE ключей, которые были определены компанией EmsiSoft. OFFLINE ключи — это ключи шифрования, которые вирус использует в случаях, когда компьютер, который был заражен, не имеет подключения к Интернету, или сервер злоумышленников был не доступен для соединения. Если STOP (Djvu) расшифровщик пропускает зашифрованные файлы, не расшифровывая их, то у вас всё равно остается шанс восстановить содержимое ваших файлов. Для этого используйте шаги, которые приведены ниже.

Как восстановить файлы зашифрованные вирусом Kodc

Не смотря на то, что расшифровать .kodc файлы без ключа невозможно, у вас есть возможность восстановить ваши файлы. Ниже в этой статье мы приведем несколько способов, пожалуйста попробуйте их. Возможно один из них позволит вам полностью восстановить .kodc файлы, а точнее вернуть их в исходное состояние, к тому состоянию, которое было до их зашифровывания.

На этом этапе хочу подчеркнуть, перед тем как восстанавливать файлы, вам необходимо обязательно проверить ваш компьютер на наличие вирусов, найти и удалить вредоносное ПО, которое зашифровало ваши файлы. Единственная возможность пропустить этот шаг — это достать диск с зашифрованными файлами и подключить его к другому компьютеру, после чего использовать его для восстановления ваших файлов. Внимание, используя диск на другом компьютере, есть небольшая вероятность того, что вы случайно заразите тот компьютер этим вирусом.

Восстановить зашифрованные файлы используя ShadowExplorer

Чтобы восстановить документы, фотографии, базы данных и другие важные файлы, то есть практически «расшифровать .kodc файлы без ключа», мы в первую очередь рекомендуем воспользовать бесплатной программой, которая назвается ShadowExplorer. Если вы ещё не сталкивались с этой программой, то вот некоторая информация о ней. ShadowExplorer — это небольшая по размерам утилита, которая позволит вам легко получить доступ к копиям файлов, которые создаются автоматически стандартной функцией ОС, называющейся Windows Previous Versions.

Скачайте программу используя ссылку, которую вы можете найти ниже. Мы рекомендуем вам сохранить скачанный файл на ваш Рабочий стол, так вы легко найдете его после того, как загрузка будет завершена.

Скачать ShadowExplorerСкачано 58606 раз(а)

Версия: 0.9

Автор: ShadowExplorer.com

Категория: Безопасность

Дата обновления: Январь 26, 2016

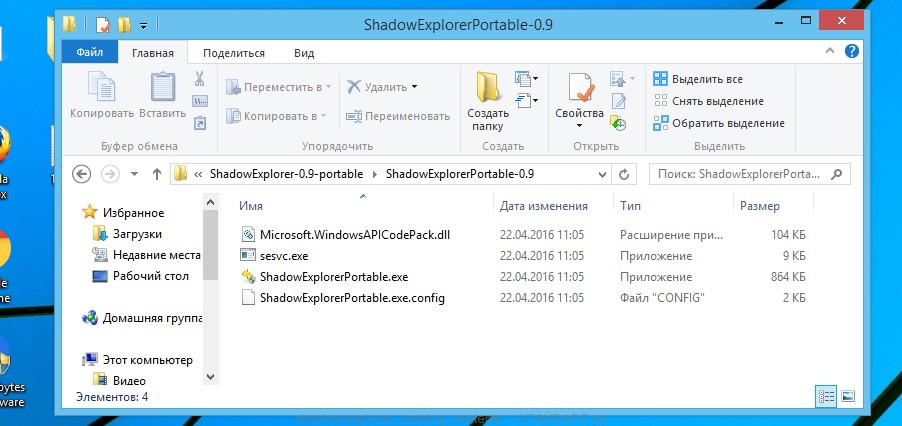

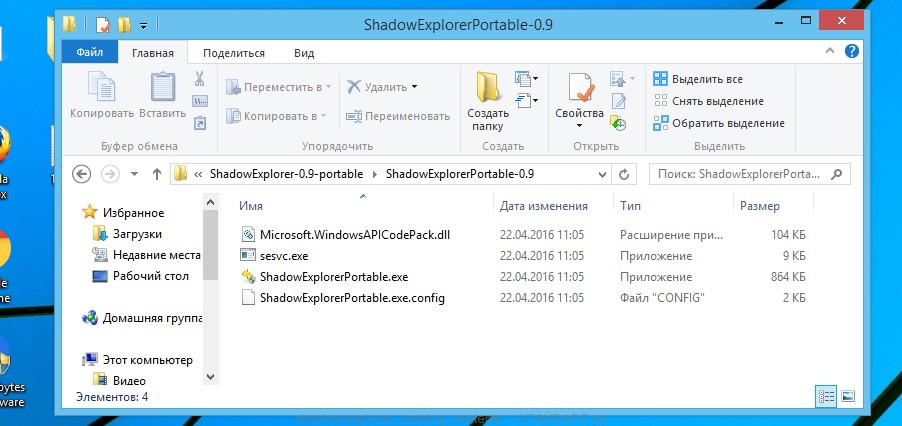

Когда загрузка программы завершится, вы увидите файл с именем ShadowExplorer-0.9-portable.zip. Утилита находится в архиве, поэтому вам нужно перед запуском программы, распаковать архив. Правой клавишей мыши кликните по этому файлу и выберите пункт называющийся Извлечь все. Теперь откройте папку ShadowExplorerPortable.

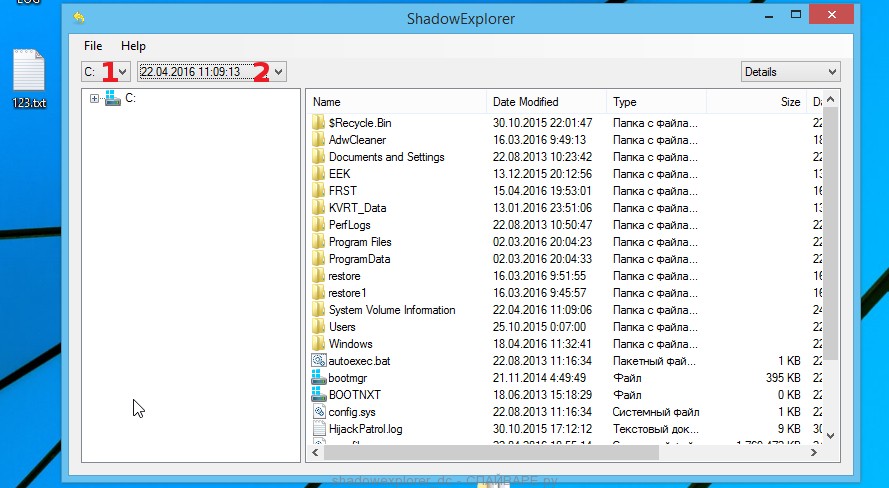

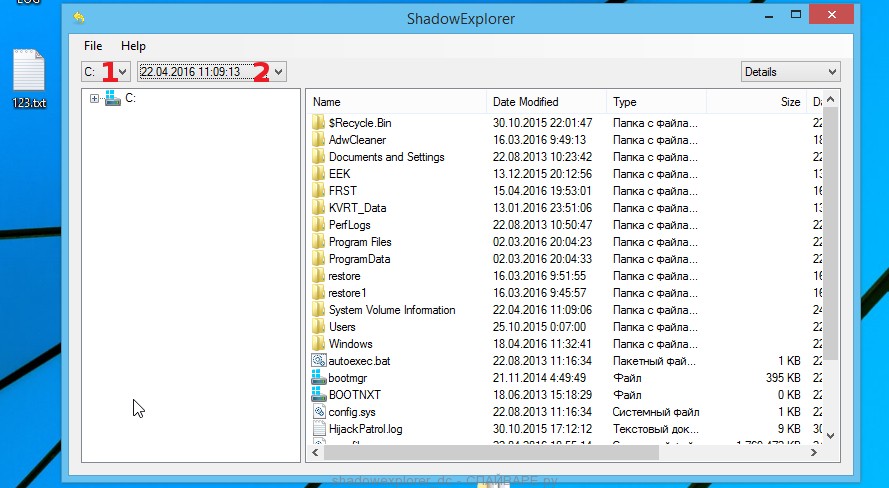

В списке файлов найдите программу ShadowExplorerPortable и запустите её. Перед вами откроется главное окно программы, как на ниже следующем примере.

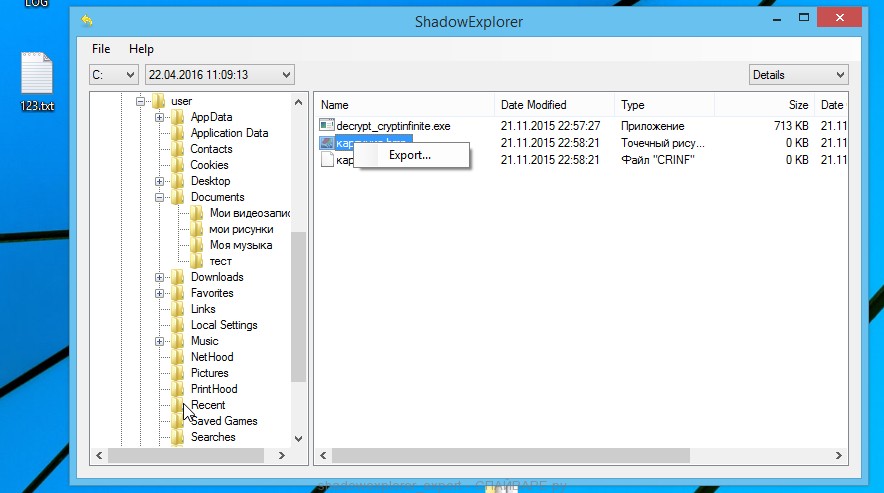

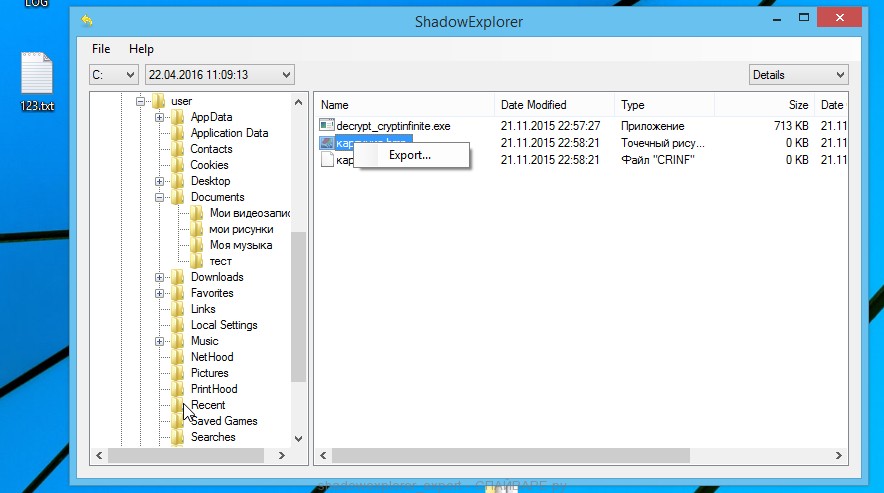

Главное окно делиться на две части — левую и правую, которые соответсвенно обозначены цифрами 1 и 2. В левой части окна выберите диск на котором находятся зашифрованные файл и дату, ближайшую к моменту, когда вирус атаковал ваш компьютер, зашифровал файлы и изменил их расширение на .kodc. В правой части окна выберите файл, который хотите восстановить, после чего кликните правой клавишей мыши по нему.

Перед вами откроется небольшое всплывающее меню, в нем выберите пункт Export. В следующем окне выберите каталог, куда будут сохраннны восстановленные файлы.

Что ещё хочется сказать о процессе восстановления зашифрованных файлов с помощью программы ShadowExplorer. К сожалению, очень часто вирусы отключают функцию Windows Previous Versions, и удаляют все сохраненные копии файлов. Поэтому, после запуска программы, вы можете столкнуться с тем, что восстановить файлы невозможно. В этом случае используйте другой способ восстановления зашифрованных .kodc файлов, который приведен ниже.

Восстановить зашифрованные файлы используя PhotoRec

Ещё одним из способов восстановления зашифрованных .kodc файлов является возможность использования утилит предназначенных для поиска и восстановления случайно удаленных и потерянных данных. Мы рекомендуем вам использовать бесплатную программу PhotoRec. Она является одной из самых лучших, и уже неоднократно помогала читателям нашего сайта восстановить зашифрованные файлы в казалось бы абсолютно безвыходной ситуации.

Перед тем как использовать программу, вам необходимо скачать её. Используйте ссылку, которая размещена ниже.

Скачать PhotoRecСкачано 46767 раз(а)

Автор: CGSecurity

Категория: Безопасность

Дата обновления: Март 19, 2016

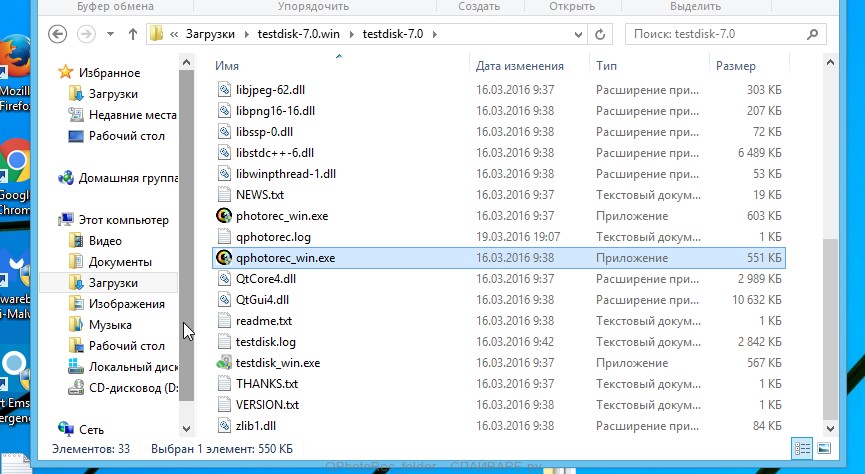

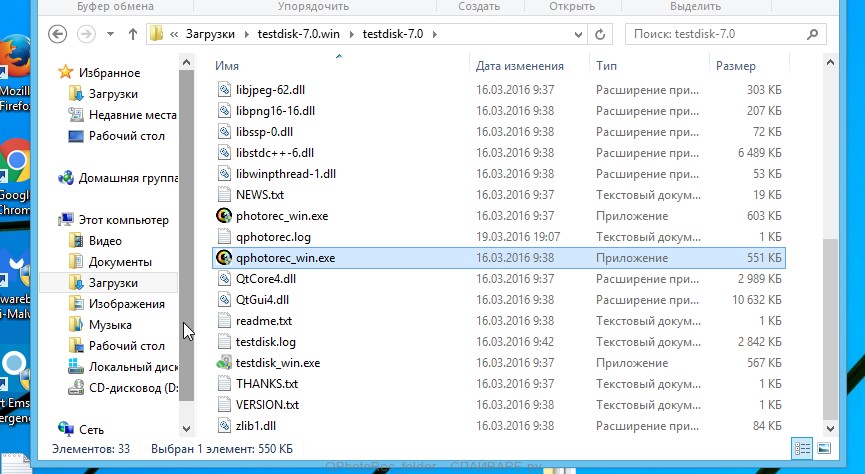

Когда вы скачаете файл, то в папке где вы сохранили его вы увидите файл с именем testdisk-7.0.win_.zip. Программа PhotoRec находится в архиве, поэтому перед использованием, её необходимо разархивировать. Кликните правой клавишей мыши по файлу и выберите пункт, который называется Извлечь все. Откройте папку с названием testdisk-7.0, вы увидите список файлов, похожий на тот, что приведен ниже.

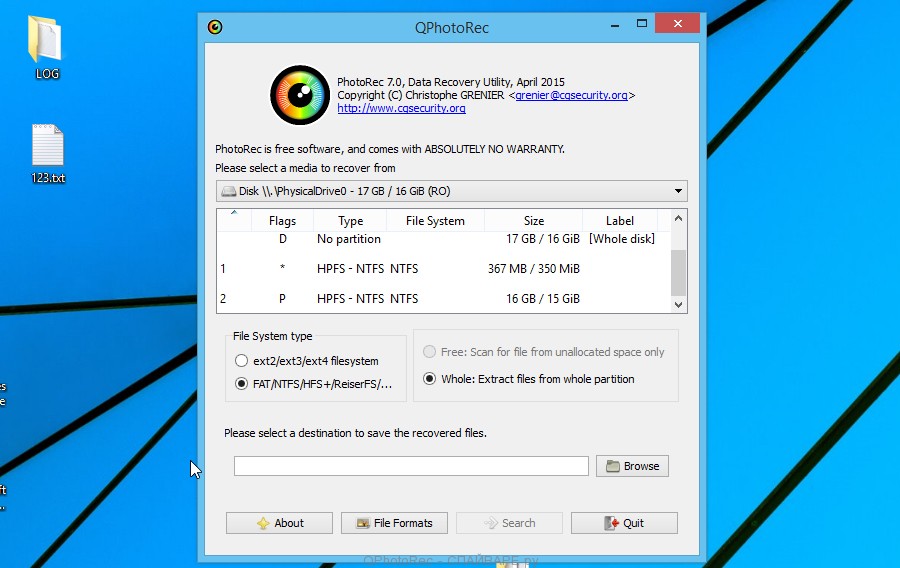

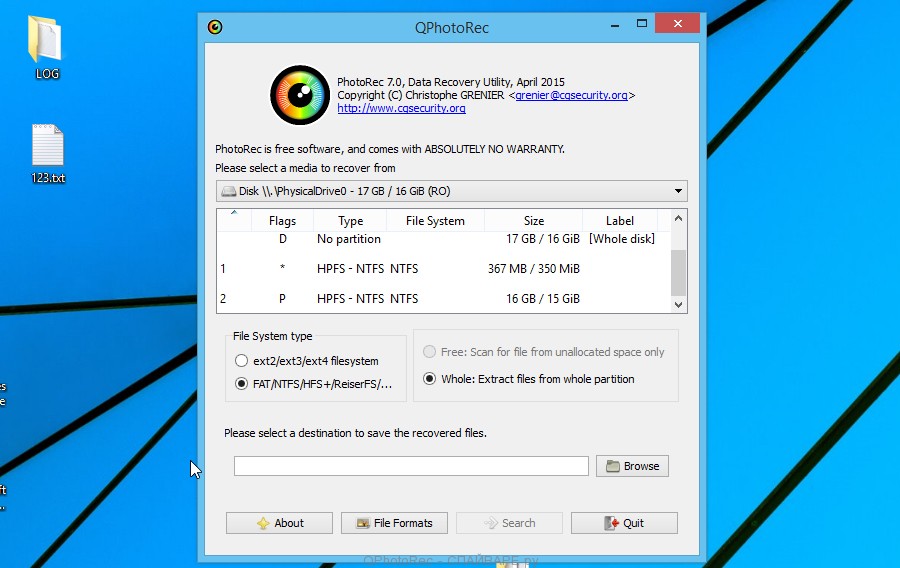

В содержимом открывшегося каталога найдите файл с именем QPhotoRec_Win и запустите его. Вам будет показано окно аналогичное тому, что приведено на ниже следующем рисунке. Это главное окно программы.

Здесь вам нужно выбрать физический диск и раздел диска (имя диска), где находятся зашифрованные файлы. Обратите внимание, что в разделе ‘File System Type’, должен быть выбран пункт Fat/NTFS. Затем выберите папку, куда будут записываться восстановленные файлы. Мы рекомендуем использовать раздел или диск, который не содержит зашифрованных файлов. Лучше использовать внешний носитель. Это очень важно. Так как программа восстанавливает файлы, которые были удалены ОС, то если вы будет их восстанавливать на тот же диск, на котором вы их пытаетесь найти, то может произойти ситуация, когда ОС, просто физически перезапишет их, и восстановить такие файлы больше не удастся.

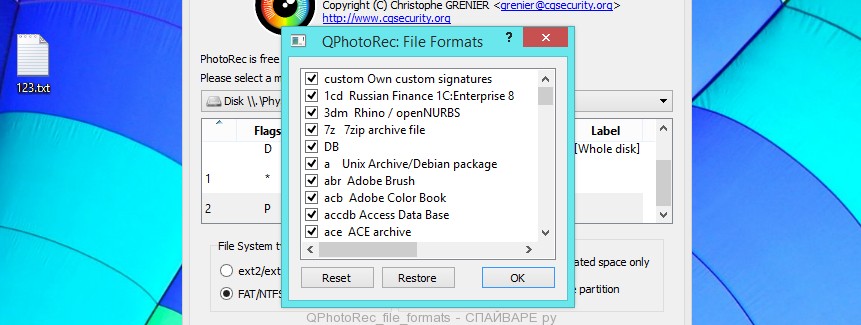

Далее, в нижней части окна, нажмите кнопку File Formats.

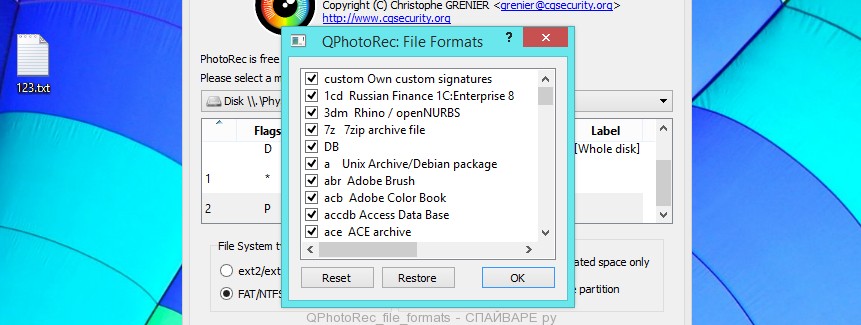

Откроется небольшое окно, в котором перечислены типы файлов, которые программа может находить и восстанавливать. Оставьте выделенными только те типы файлов, которые вам нужно восстановить. Например, если нужно восстановить картинки формата jpg, то выберите тип файлов jpg. Определившись с тем, какие файлы восстанавливать, нажмите кнопку ОК.

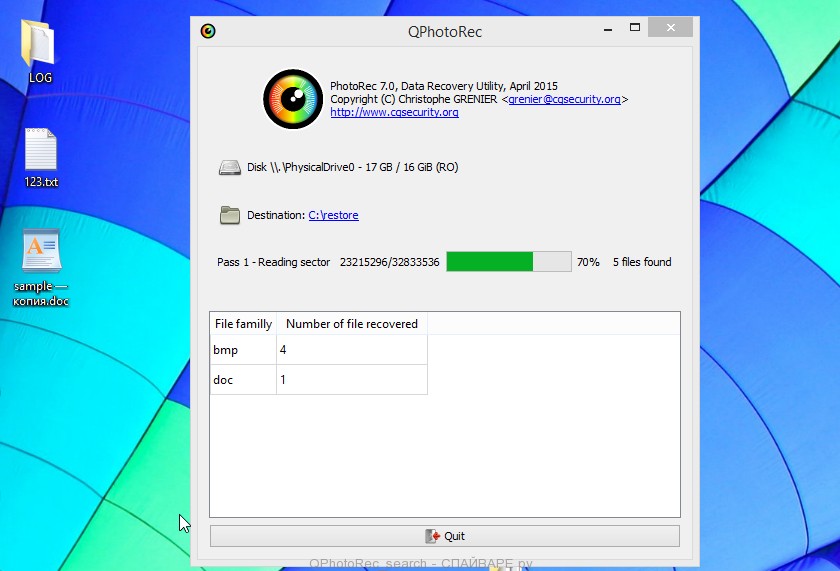

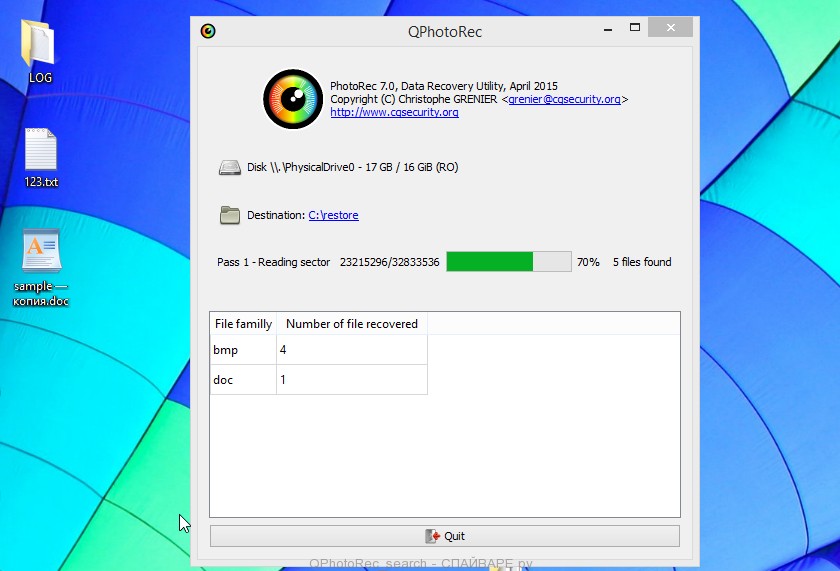

Выполнив шаги перечисленные выше, вы сделали все настройки, необходимые для поиска и восстановления зашифрованных файлов. Осталось только кликнуть по кнопке Search. Процесс поиска и восстановления файлов может длиться очень долго, обязательно не выключайте компьютер и не перезагружайте его. В ходе этого процесса, программа будет показывать текущее место поиска (сектор диска), сколько и каких файлов было найдено и восстановлено.

Когда процесс восстановления файлов будет завершен, нажмите кнопку Quit. После чего откройте каталог, который вы ранее выбрали как место куда будут записаны восстановленные файлы.

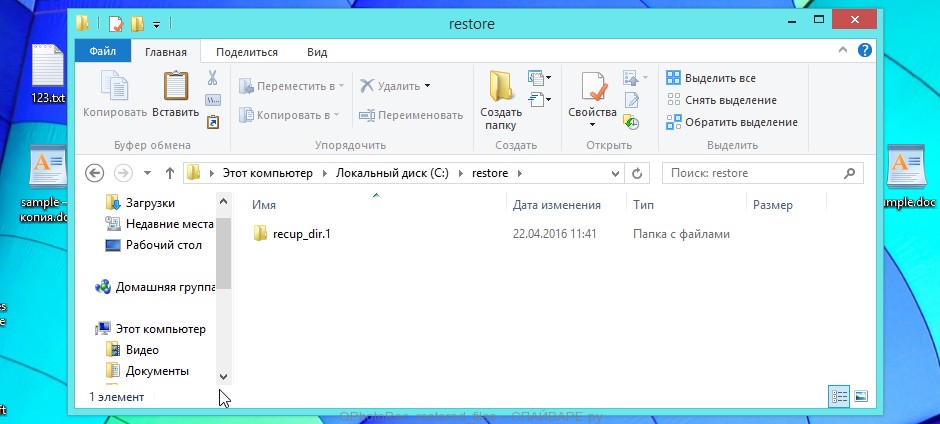

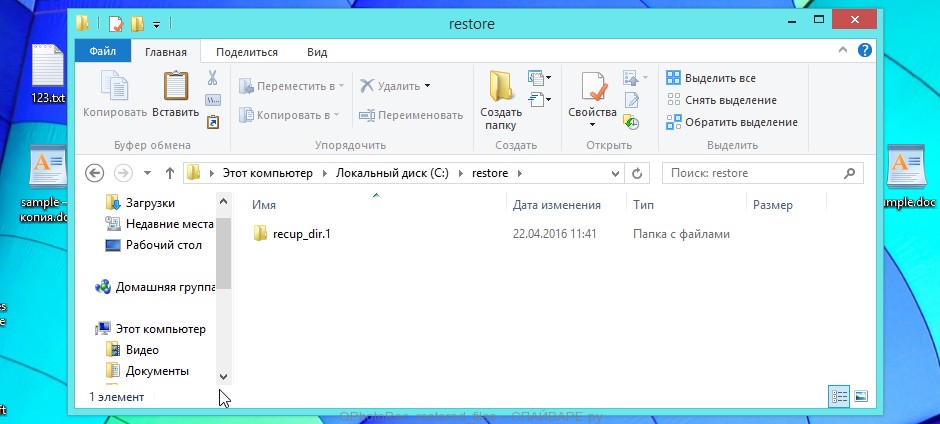

Здесь вы увидите один или несколько каталогов с именем recup_dir (recup_dir.1, recup_dir.2, recup_dir.3 и тд). Проверьте эти каталоги, чтобы найти нужные вам файлы. Имя файла может быть не восстановлено, поэтому чтобы найти нужное вам, используйте сортировку файлов, а так же стандартный поиск ОС по содержимому файлов.

Несколько финальных слов

Выполнив эту инструкцию ваш компьютер будет очищен от вируса-шифровальщика Kodc. Если у вас появились вопросы или вам необходима помощь, то обращайтесь на наш форум.

Что такое вирус шифровальщик | blogadmina.com

Всем привет, с Вами Руслан Нова и сегодня мы поговорим о том, что такое вирус шифровальщик и как защитить свой компьютер.

Из этой статьи Вы узнаете:

Что такое вирус шифровальщик?

Вредоносная программа, или другими словами вирус шифровальщик, занимается шифровкой личных пользовательских данных: картинки, видеоматериалы, фотографии, базы данных 1С и так далее. Главной особенностью вируса является то, что ее истребление ни к чему не приведет, поскольку Ваши данные уже были зашифрованы. Для того чтобы восстановить их прежний вид пользователю требуется так называемый дешифровщик, программа, которая имеется лишь у злоумышленников. С большой вероятностью они будут просить у Вас деньги за то, чтобы предоставить к ней доступ.

На текущий момент в 2016 году к сожалению нет никакого другого способа для восстановления данных. Другой негативной стороной является то, что преступники могут попросту обмануть Вас после того, как Вы перечислите требуемую сумму. К сожалению, на переработку универсального дешифровщика уходит очень много времени (счет переходит буквально на годы).

Раньше данная проблема решалась теневым копированием файлов, но хакеры постоянно занимаются доработкой шифровальщиков, из-за чего софт самостоятельно находит копии и делает их так же непригодными. Теневое копирование на данный момент не способствует восстановлению потерянных данных.

Так же Вам не поможет откат к точке восстановления системы, поскольку восстанавливается система, а личные данные пользователя остаются без изменений.

Как расшифровать данные

На момент 2016 года расшифровка посредством универсальных дешифровщиков невозможна, несмотря на то, что у Касперского и Dr.Web имеются утилиты, предназначенные для этого. Так как каждый шифровальщик имеет свой собственный код. Даже если Вы купите дешифровщик у злоумышленников и захотите поделиться им с другими пользователями, столкнувшимися с подобной проблемой, то все равно никакой пользы он не принесет им.

Каким образом распространяется вирус?

Основной способ – рассылка по электронной почте. Вирус нацелен только на юридические лица, так как они платежеспособные, а так же у них много важных файлов без которых у них работа встанет, и они будут вынуждены заплатить за расшифровку.

1.К примеру, Вам на e-mail приходит письмо от имени арбитражного суда, в теме которого говорится о якобы заведенном на Вас деле. Вы открываете письмо и скачиваете небольшой файл, после открытия которого автоматически запускается шифровка личных данных.

2.Другой способ. Вы получаете письмо от компании, с которой вы сотрудничаете. Знакомый адрес заведомо взломан, о чем Вы, естественно, не знаете. В тексте может находиться любая информация, к примеру, о присланном акте сверки. Вы вновь скачиваете файл, запускаете его и производится уже известная операция.

3.Еще один вариант развития событий. Вновь приходит электронное письмо на ящик, и адрес Вам неизвестен. Допустим, это компания, которую Вы не знаете. В тексте пишется об угрозе судебного разбирательства, и вновь один файл в архиве, который и является шифровальщиком. Это бред запаковывать один файл который занимает меньше одного мегабайта, это должно привлечь Ваше внимание. Открываем – лишаемся данных.

Важно! Обратите внимание на то, что все файлы находятся в запакованном виде, в архиве, так как все стандартные почтовые сервисы сканируют файлы на наличие вредоносного кода. А к вирусу, который находится в архиве, сервисы не имеют доступа и поэтому не могут проверить его. Также нередко устанавливается пароль на архив, что уже сразу должно вас насторожить.

Меры предосторожности

Лично я рекомендую вообще исключить вероятность того, чтобы получить вирус шифровальщик в коллекцию бесценного опыта, как бы просто не звучала данная фраза. Но такие вещи происходят спонтанно, поэтому, если беда Вас настигла, используйте данную инструкцию для того, чтобы восстановить личные данные.

Не думайте, что Вас спасет резервное копирование на виртуальные диски от Яндекс или Гугл, поскольку вирус заразит и их. Если документы были заражены на компьютере, то при синхронизации с сервисом он заменит все файлы на зашифрованные.

Первым и самым правильным решением становится создание так называемых «бекапов» на внешние диски и флеш-карты. Периодически сохраняйте самую важную информацию на внешний носитель, который Вы положите на полку или в сейф, что со 100-процентной гарантией убережет Ваши личные файлы.

Второй способ – это автоматическое или ручное копирование файлов на NAS-сервер. Вирус-шифровальщик не способен заразить файлы в папках которые имеют общий доступ, но прекрасно умеет это делать в массивах данных на сетевых дисках.

Важно! Никогда не создавайте сетевые диски, так как вирус умеет по ним распространяться.

Другой вариант защиты файлов от шифрования заключается в создании 2 учетных записей: администратора и пользователя. В администраторском режиме создается папка, доступ к которой может иметь лишь администратор. С помощью скрипов или программ для автоматического резервного копирования, в эту папку делаются резервные копии самых важных файлов. Запуск программы должен будет осуществляться под именем администратора, а Вы должны будете управлять компьютером с правами пользователя.

Какой же будет вывод ?

Всегда копируйте файлы на съемные носители, а также на сторонние устройства. Так как в данный момент нет возможности расшифровать данные, то лучшим выходом будет поместить зашифрованные файлы на внешний носитель и положить его на полочку. И ждать появления универсального утилиты-дешифратора.

Я работаю над созданием курса по автоматизированному резервному копированию для продвинутых пользователей, который поможет локализовать вирус шифровальщик. Курс будет очень полезен, так как всё будет автоматизировано и очень хорошо защищено, и Вы узнаете о моём правиле «Трех мест». Аналогов в интернете НЕТ.

С уважением, Руслан Нова

А вдруг и это будет интересно:

Вирус шифровальщик зашифровал файлы на компьютере, что делать, как вылечить и как исправить?

Привет, друзья! Вот беда, так беда! Вчера я чуть не стал жертвой вируса- шифровальщика. И от злости написал эту статью. Чтобы Вы, дорогой читатель знали, как и что надо делать, чтобы избежать «дня шифровальщика». Я выкрутился в этот раз. Расскажу как. А так же поделюсь некоторыми своими наблюдениями и опытом на эту тему.

Все мы по телевизору слышим периодически про вирусы «petya», «wanna-cry» и им подобные. Это так называемые «звезды мирового масштаба», международного класса. Если о них говорят по телеку, а на вашем компьютере все пока хорошо, скорее всего встреча со «звездой» Вам уже не грозит. Меры приняты. Вирус обнаружен, обезврежен. Его сигнатура есть уже даже в базе вашего встроенного антивируса. Гораздо опаснее вирусы-шифровальщики, о которых по телевизору не говорят. Пишут их наши соотечественники.»Свободные художники», не отягченные нормами морали.

Раньше было проще. Вирус-вымогатель блокировал рабочий стол. На экране висел неприличный баннер, что вот мол,вы такие разэтакие. Вы наказаны, платите штраф. Все это лечилось довольно быстро и легко. И довольно быстро баннеры-вымогатели вышли из моды.

Потом горе-программисты с большой дороги решили, что надо развиваться дальше. По почте стали приходить «невинные» письма. Причем часто они приходят в начале месяца, а так же на квартальные и годовые даты. Ничего не подозревающий главный (или не очень) бухгалтер открывает такое письмо. Содержимое не открывается. Ничего не происходит. Она письмо закрывает. Но, через час обнаруживает, что все файлы-документы, фотографии, базы данных оказываются зашифрованными. А в каждой папке на компьютере лежит файл с наглым, спокойным посланием.

Не отчаивайтесь! Читайте статью! Есть способы, которые Вам помогут защитится. я сейчас постараюсь максимально подробно их осветить.

Итак, в теме получаемого письма могут быть такие слова :»главбуху», «в бухгалтерию», «Акт сверки», «Повестка из суда»,»Арбитраж», часто встречается слово «штраф», «суд».

Еще раз повторюсь — в начале месяца и на квартальные, годовые даты приходят чаще всего такие «письма счастья». Расчет простой. Несчастный бухгалтер (как правило женщина), у которой и так «горят» квартальные отчеты, готова на все, чтобы вернуть назад свои ведомости, базы, таблицы, расчеты и годы работы.

Друзья, не идите на поводу у вымогателей. Гарантии расшифровки никакой нет. Зачем поднимать самооценку этим горе -«хакерам», давать возможность и дальше грабить честных и трудолюбивых людей? Не перечисляйте им деньги! Возможность восстановления есть при условии, что Ваш компьютер настроен правильно и защищен. Следуйте рекомендациям!

Как защититься от вируса — шифровальщика в windows?

Впервые меня попросили помочь года два-три назад… И меня тогда помню, поразило это можно сказать лукавство. Вирус, попадая в систему работает как обычная программа. В базах установленного лицензионного (!) антивируса не содержалось их сигнатур, поэтому поначалу антивирусы не «рассматривали» такие «приложения» как вредоносные.

До тех пор, пока обращения в службу поддержки не стали массовыми. Вредоносная программа шифрует все файлы на компьютере определенного типа — текстовые, документы, фотографии, файлы PDF. А мой вчерашний «гость» уже зашифровал даже некоторые файлы программы 1С. Прогресс налицо.

Но, и мы не за печкой родились… Сразу скажу, что расшифровать зашифрованные файлы какой либо сторонней программой не удастся. Помню, в Лаборатории Касперского выкладывали на своем сайте программы дешифраторы.

Но, они только для вирусов определенного типа. Мне не помогало.. Завтра злоумышленник меняет шифр, и не поможет уже эта программа. Ключ известен только «разработчику». А если его уже посадили, точно никто не пришлет Вам декриптор. Для того, чтобы заставить вас облегчить свой кошелек, вредоносный код должен преодолеть несколько линий обороны.

Первая линия обороны — это Ваша внимательность и разборчивость. Вы всегда ходите на одни и те же сайты. Если Вы получаете почту, то почти всю Вы ее получаете всегда от одних и тех же адресатов и всегда с одним и тем же содержимым.

Когда Вы получили письмо с непривычным содержимым, не спешите его открывать. Если Вы попали на незнакомый сайт, и видите необычное окно, не спешите переходить.

Если у Вас или Вашей организации есть сайт — уберите оттуда информацию о Вашем электронном почтовом адресе. Если его видно, то он обязательно попадет в список рассылки интеллигентных «романтиков с большой дороги». Давайте адрес только доверенным лицам и в частном порядке.

Вторая линия обороны — лицензионный отечественный антивирус. Почему лицензионный? Я заметил, что платный лицензионный антивирус (прошедший государственную сертификацию ФСТЭК) работает лучше, чем бесплатная.

Еще как-то раз я повторно что-то перепроверял после «пробной» версии Касперского(правда давно). Результат обескуражил. Я нашел кучу вирусов тогда.. Вот такое наблюдение. За настоящую безопасность надо платить пусть небольшие, но деньги.

А почему отечественный антивирус? Потому что, у наших сертифицированных антивирусных продуктов ведутся базы нежелательных и мошеннический сайтов. Зарубежные «коллеги» не всегда могут этим похвастаться, у них сегмент Интернета другой, всего не охватишь .

Запускайте антивирусный сканер на компьютере на ночь хотя бы раз в месяц.

Как вирус-шифровальщик попадает на компьютер?

Файлы с вирусом извлекаются через ссылки интернета и через почту. А потом и дальше по сети, если настройки безопасности не сделаны. Письма с вирусом содержат вложения или ссылку на загрузчик самого вируса.

Для маскировки вложение почти всегда присылается в архиве. Поэтому, сначала необычное письмох проверим антивирусом.Нужно сохранить файл на компьютер(антивирус его уже «просмотрит» при этом). А потом дополнительно нажать правой кнопкой мыши по сохраненному на диске файлу и проверить еще раз:

При нажатии на подозрительную ссылку Интернета или письма (опять же в случае с установленной платной версии антивируса) система выдает такое полезное окно:

Сайт в базе нерекомендуемых. Это значит, что с него уже были «тревожные звонки». Еще, платные версии лучше проверяют Интернет -ссылки на «зашитые» в них вирусы, чем бесплатные. И при переходе по такой ссылке они вирус обезвреживают, или заносят в список «подозрительных» и блокируют его.

В конце марта я такими нехитрыми способами выловил из почты очередной «квартальный» вирус-шифровальщик. Единственное, что он успел сделать -это написать мне по всему компьютеру сообщение, что файлы зашифрованы, но это было не так. Они остались целыми, отработал код только на создание сообщения:

Прошу обратить внимание на то, что тут указан электронный адрес некоего Щербинина Владимира 1991 года. Поколение 90-х… Это ложный след, потому как настоящий адрес ниже. Тор -браузер позволяет избежать отслеживания компьютера в Интернете стандартными средствами. Вот через такой браузер злоумышленник предлагает Вам связаться с ним. Все анонимно. Сидеть в тюрьме никому не охота.

К сожалению часто бывает, что иногда вирусы обходят наши первые две линии обороны. Мы в спешке забыли просканировать файл, а может антивирус еще не успел получить данные о новой угрозе. Но можно настроить защиту в операционной системе.

Как настроить защиту от вируса шифровальщика в Windows 10?

Продолжаем строить глубокую, эшелонированную оборону от вирусов шифровальщиков и не только от шифровальщиков. Расшифровать файлы нельзя. А восстановить их можно. Все дело в настройках. Если их сделать до попадания вируса на компьютер, то вирус ничего не сможет сделать. А если и сделает, то будет возможность восстановить файлы.

Третья линия обороны — это наш компьютер. Уже давно года так с 2003 Microsoft использует технологию «теневого копирования дисков» . Для нас с Вами это означает, что любое изменение системы можно отменить.

Заранее создается «снимок» вашего жесткого диска, автоматически без Вашего ведома. И система хранит его, добавляя только изменения. Эта технология используется для резервного копирования данных. Нужно только включить ее.

В зависимости от объема диска, настроек, на томе может храниться до 64 предыдущих «теневых копий».Если эта опция включена, то восстановить зашифрованные файлы можно из такой теневой копи, которая незаметно создается ежедневно.

Первый шаг — Идем Этот Компьютер — правая кнопка мыши «свойства» :

Дополнительные параметры

Откроем вкладку «Защита системы» В примере на одном из дисков отключена опция защиты. Встаем мышью на выбранном диске и нажимаем «Настроить»

Восстановление данных из копии можно провести из этого окошка нажав кнопку «Восстановить»

Делаем настройки как на рисунке:

Следующий шаг — настройка контроля учетных записей. Вы не замечали, что никогда еще не было по телевизору рассказано о вирусных «эпидемиях» на устройствах семейства Linux, Android?

Их что, злоумышленники не замечают? Замечают, усиленно пишут вирусы, но там вирус пока не срабатывает. Когда Вы работаете на таком устройстве, Вы на нем не обладаете полномочиями Администратора. Вы обычный пользователь, с обычными правами, систему менять Вам никто не даст.

Если Ваше устройство еще на гарантии и Вы специальными средствами присвоите себе права администратора (root), то производитель лишает Вас за это гарантии. Любой известный сейчас вирус попадая в такую ограниченную «пользовательскую» среду-тюрьму пытается изменить что либо, но безуспешно, так как команды на изменения системы молча блокируются. В этом огромный плюс Linux.

Microsoft (что в переводе означает «маленький и нежный») в рамках своей идеологии позволила пользователям легко и свободно менять настройки безопасности в своих операционных системах.

Настолько легко и свободно, что вирус, попадая уже в «администраторскую» среду, уже действует с полномочиями администратора, ему ничего не мешает. Отсюда массовые эпидемии и вывод, что только на пользователе компьютера Windows лежит ответственность за сохранность своих данных. А кто из нас обращает внимания на настройки? Пока гром не грянет.. :-

Надеюсь, я Вас убедил. Все легко. Идем в учетные записи пользователей

Внутри жмем на ссылку «Изменение параметров контроля учетных записей »

Перемещаем ползунок как нам удобно.

Теперь при запуске любой программы с вашего ведома (или без вашего) система будет спрашивать у Вас разрешения,уведомлять Вас. Мелко-нежные любят такие окошки…

И если у Вас полномочия Администратора, то Вы сможете разрешить ее выполнение. А если Вы обычный пользователь, то не разрешит. Отсюда опять вывод, что лучше всего иметь на своем компьютере одну защищенную паролем учетную запись Администратора, а все остальные должны быть обычные пользователи.

Конечно, окно это всем давно знакомо, надело уже всем, его все отключают. Но, если контроль учетных записей включен, то он не даст запустить программу даже при удаленном подключении к компьютеру напрямую. Вот так. Но, из двух зол надо меньшее выбирать. Кому что нравится. Вот еще короткое видео на эту тему

Следующий шаг — это настройка полномочий для папок. Для особо важных папок с документами можно настроить права доступа на каждую такую папку. В свойствах любой папки (через правую кнопку мыши — «Свойства») есть вкладка «Безопасность».

Вот, к примеру у нас есть на компе Пользователи, допустим это наши маленькие дети. Мы не хотим, чтобы они могли менять содержимое данной папки. Поэтому жмем «Изменить».

Серые галочки — это то что задано по умолчанию. Мы можем поставить галочки и «запретить» вообще все. Даже просмотр. Можно сделать запрет на группу пользователей (как на рисунке). Можно «Добавить» какого то отдельного пользователя. Вирус ничего не сможет сделать, если в этой папке будут запрещены полномочия «изменение» или на «запись». Попробуйте поставить запрет на запись, а потом скопировать в такую папку какой либо файл.

И еще, мы рассмотрим сегодня такую меру защиты от вирусов как резервное копирование файлов. Для такого решения заранее нужно приобрести и установить в компьютер еще один жесткий диск объемом не менее того, на котором установлена Ваша Windows. Затем нужно настроить архивацию на него.

В панели управления есть ссылка на «Резервное копирование и восстановление»

Провалившись туда мы попадаем в настройки:

Вот что нам рекомендуют:

У меня сейчас под рукой только раздел моего жесткого диска «D». Можно и так, но только на первое время. Потом обязательно нужно прикупить себе внешний жесткий диск. Как только выбрали местоположение архива, жмем «Далее».

Если у Вас нет жесткого диска, делаем все как на рисунке. В этом случае будут сохранены только файлы в стандартных расположениях (Мои документы, Мои рисунки Загрузки, Рабочий стол и т.д.). Жмем «Далее».

Вот и все, друзья. Процесс пошел. Вот видео, в котором рассказывается про то как создать образ системы и востановить файл из образа

Итак, для эффективной защиты от вирусов-шифровальщиков достаточно быть внимательным, иметь желательно платный отечественный антивирус и настроенную под нормальную безопасность операционную систему. «Но, как к тебе попал вирус-шифровальщик, если ты такой умный ?» — спросит меня читатель. Каюсь, друзья.

Все выше перечисленные настройки были у меня сделаны. Но, я сам отключил всё примерно на пару часов. Мы с коллегами удаленно настраивали подключение к базе данных, которое никак не хотело устанавливаться.

В качестве тестового варианта было решено срочно использовать мой компьютер. Чтобы убедиться, что пакетам не мешают проходить антивирус, настройки сети, брандмауэр, я на время по быстрому удалил антивирус, отключил контроль учетных записей. Всего навсего. Что из этого вышло читайте ниже.

Когда вирус шифровальщик попал на компьютер, — что делать?

Хоть это и не просто, для начала постараться не паниковать. Злоумышленник не может знать содержимое Вашего компьютера. Он действует вслепую. Шифруется не все. Например, программы и приложения обычно не шифруются. Архивы *.rar и *.7zip — тоже нет. попробуйте открыть архив. Если он открылся — это хорошо.

Когда обнаружил «сюрприз», начал догадываться я, что «попал». Я ведь знал, что делал… Для начала поставил антивирус обратно. В удрученном состоянии снова включил контроль учетных записей «на всю», и запустил на ночь сканирование системного раздела С:, на котором установлена Windows.

Нужно было выцепить зараженный файл. Если этого не сделать, толку не будет. Все опять зашифруется. Так что сначала лечим компьютер.

По возможности запускайте проверку всего компьютера через бесплатный лайф-диск от Dr Web или аналогичной бесплатной утилитой от Касперского Kspersky Resque Disk 10.

Утром в карантине моего антивируса были найдены вот такие «монстры»:

Всего три, бывало и хуже. Но эти три зашифровали все мое добро. Что делаем дальше? Если была настроена архивация, надо после лечения просто восстановить файлы из архива, и всё. Я и полез в архив, где у меня было настроено ежедневное резервное копирование моих файлов за несколько месяцев.

Открыв его я увидел, что все архивы за все даты так же убиты. Список пуст. Почему так произошло?

Вирусы умнеют. Я ведь сам отключал контроль учетных записей, после того как удалил антивирус. …….Первое, что сделал вирус после этого — обрадовался и удалил все файлы резервных копий. А я с этого момента начал постепенно впадать в уныние…

Второе, что надо сделать (подумал я), это восстановить файлы из теневой копии диска C:. Для этого я пользуюсь бесплатной программой для просмотра теневых копий диска ShadowCopyView_ru_64 или 32 разрядной версией. Она позволяет быстро визуально просмотреть и оценить содержимое теневых копий, а так же восстановить отдельные папки.

Когда я просмотрел последние снимки, обнаружилось, что остались только зашифрованные копии … Второе, что сделал вирус, это опять убил мои старые теневые копии защищенного тома, чтобы мне было интереснее…. А может, они затерлись последующими копиями…Финал…

Казалось бы все. Не все, друзья. Главное, не сдаваться.

Вирус зашифровал файлы на компьютере windows 10, что делать, как вылечить и как исправить?

Вот до чего наши «горе-хакеры» еще пока не успели добраться. Последняя линия обороны. Присутствует только в Windows10, не проверял еще, но думаю в «семерке»и «восьмерке» этой новой замечательной функции нет. Заметил ее недавно. Это действительно новая и замечательная функция. В поисковой строке бьем слово «восстановление»

В панели управления оснастка «восстановление файлов с помощью истории файлов»

Я обрадовался и сразу полез конечно же в «Документы» и «Рабочий стол».

И увидел, что файлы не зашифрованы. Ура! «Спасибо Зеленый Стрелочка! Процесс пошел. Файлы восстановлены. Компьютер вылечен от вирусов. Настройки безопасности сделаны. Что еще осталось сделать?

Надо еще удалить зашифрованные файлы. Мало ли что… Но их очень, очень много. Как их быстро найти и удалить? Я давно пользуюсь файловым менеджером Total Comander. На мой вкус — нет лучше. Тот, кто начинал с Far Manager меня поймет. Tonal умеет быстро искать файлы, и многое другое. Будем поочередно чистить диски.

Начнем с системного раздела, выберем его кликом мыши или из ниспадающего списка в левом верхнем углу:

Нажимаем на клавиатуре одновременно Alt + F7. Это мы вызвали панель поиска файлов.

Можно искать по имени. Можно как угодно. Но мы будем по маске.То есть Указываем через звездочку и точку расширение зашифрованного файла *.freefoam(у вас «автор» может быть другой, другим будет и расширение). Этим мы указали, что ВСЕ файлы с таким расширением нужно искать. Место поиска «С:». Можно так же и указать в этой панели все разделы, не только «С:». Нажимаем «Начать поиск».

Поиск окончен. Дальше нажимаем «Файлы на панель».

Нажатием «звездочки» на боковой клавиатуре, выделяем розовым все файлы в панели. Чтобы удалить файлы в корзину нажимаем F8 или Del:

Вычистили как пылесосом весь оставшийся зашифрованный мусор. Пусть лежит в корзине пока. Потом удалю. Таким же образом я поочередно вычистил все разделы примерно минут за сорок. У меня много чего зашифровалось.

Но, мне повезло, потому что бывает и хуже. Эта новая функция меня буквально спасла. Не знаю точно, влияет ли включение теневых копий на эту новую функцию. Похоже что да, но я специально не проверял. Как то уже не хочется:)

Напишите, если в курсе. А выводы можно сделать такие. При наличии хорошего антивируса и правильной настройке операционной системы windows 10 можно утереть нос злоумышленнику и оставить его ни с чем. Пока, друзья.

Автор публикации

не в сети 10 часов

admin

Что такое вирусы-шифровальщики типа WannaCry и как от них защититься?

О вирусах-вымогателях в криптосообщества активно заговорили в мае 2017 года. В это время вирус WannaCry быстро распространился по компьютерным сетям. Он заражали компьютеры на Windows, шифровал файлы на жестком диске ПК, а затем требовал выкуп в биткоинах за засшифровку.

Это краткий принцип действия шифровальщиков. В этой статье разберемся, что такое WannaCry, как лечить зашифрованные компьютеры и что рассказывает source code вируса.

Читайте в статье

Каналы заражения

Есть два термина: «вымогатель» и «шифровальщик». Это описывает функцию вредоносного ПО, которая заключается в вымогательстве денег за расшифровку файлов. Вирус должен получить доступ к файлам или системе. Это происходит посредством заражения или векторов атаки.

Технически, вектор атаки или заражения — это средство, с помощью которого вымогатели получают доступ. Самые популярные:

- прикрепленный файл на бизнес-почту (резюме, инвойсы, приглашения),

- сообщения в соцсетях с вложениями,

- всплывающие окна с различными «подсказками», которые в итоге ведут к заражению.

Феномен WannaCry

Несколько факторов привлекли внимание к WannaCry. В первую очередь из-за того, что он заразил крупнейшие компании. В их числе Британская национальная служба здравоохранения. Вирус-шифровальщик эксплуатировал уязвимость Windows, которая была впервые обнаружена Агентством национальной безопасности США. Symantec и другие исследователи безопасности связывали его с Lazarus Group — организацией, которая занимается киберпреступностью и может быть связана с правительством Северной Кореи.

Как создан WannaCry и другие шифровальщики?

WannaCry Ransomware состоит из нескольких компонентов. Он попадает на зараженный компьютер в форме дроппера. Это отдельная программа, которая извлекает встроенные в нее компоненты приложения. Эти компоненты включают в себя:

- приложение, которое шифрует и дешифрует данные,

- файлы, содержащие ключи шифрования,

- копию Tor.

Исходный код несильно запутан, так что его смогли проанализировать специалисты по безопасности. После запуска шифровальщик WannaCry пытается получить доступ к жестко запрограммированному URL (так называемая «Кнопка уничтожения»). Если ему не удается, он продолжает поиск и шифрование файлов. Он шифрует множество форматов, от файлов Microsoft Office до MP3 и MKV. Файлы становятся недоступны для пользователя. Когда процесс завершен, вирус уведомляет о выкупе. WannaCry требовал 300 долларов в BTC за расшифровку файлов.

Как WannaCry выбирает компьютеры?

Вектор атаки для WannaCry более интересен, чем сам шифровальщик. Уязвимость, которую использует WannaCry, заключается в реализации Windows протокола SMB. Он помогает различным узлам сети взаимодействовать, а реализацию Microsoft можно обмануть специально созданными пакетами для выполнения любого кода.

Считается, что Агентство национальной безопасности США обнаружило эту уязвимость уже давно. Вместо того, чтобы сообщить общественности, оно разработало код под названием EternalBlue. Этот эксплойт, в свою очередь, был похищен группой хакеров. Shadow Brokers, название этой группы, создали пост 8 апреля 2017 на Medium (это сообщение полно политики, в нем заявлена позиция этой группы. Мы не будем переводить текст, там есть и отрывок про отношение к России, так как опасаемся, что это будет звучать экстремистски).

В Microsoft обнаружили уязвимость за месяц до этого и выпустили патч. Тем не менее это не помешало WannaCry, который опирался на EternalBlue, быстро распространиться по устройствам. После этого Microsoft обвинила правительство США, что оно не поделилось информацией об этой уязвимости раньше.

Даже если компьютер уже заражен, WannaCry не обязательно начнет шифрование файлов. Он сначала пытается получить доступ к очень длинному, бессмысленному URL, прежде чем приступить к работе. Если он получает доступ к этому домену, WannaCry отключается. Не совсем понятно, какова цель этой функции. Некоторые исследователи полагали, что создатели вредоносного ПО должны были остановить эту атаку. Тем не менее, Маркус Хатчинс, британский исследователь безопасности, который обнаружил этот URL, считает, что это должно затруднить анализ кода. Многие исследователи запускают вредоносное ПО в среде «песочницы», из которой любой URL или IP-адрес будет казаться доступным.

Хатчинс не только обнаружил жестко запрограммированный URL-адрес, но и заплатил 10,96 долларов и открыл там сайт. Это помогло замедлить распространение вредоносного ПО. Вскоре после того, как его признали героем, Хатчинс был арестован за то, что предположительно разрабатывал вирусы в 2014 году.

Symantec считают, что код вируса может иметь северокорейское происхождение. WannaCry бродил по сети в течение нескольких месяцев, прежде чем началась эпидемия. Это более ранняя версия вредоносного ПО, получившая название Ransom.Wannacry. Она использовала украденные учетные данные для запуска целевых атак. Использованные методы похожи на Lazarus Group.

Lazarus Group является хакерской группировкой, которая связана с Северной Кореей. В 2009 году они проводили DDoS-атаки на правительственные компьютеры Южной Кореи, затем атаковали Sony и банки.

Но так как исходный код вируса был открыт, нельзя точно приписать атаку кому-либо.

WannaCry source code

Немного технических деталей.

Имя вируса: WannaCrypt, WannaCry, WanaCrypt0r, WCrypt, WCRY

Вектор: Все версии Windows до Windows 10 уязвимы, если не исправлены для MS-17-010.

Выкуп: от 300 до 600 долларов. В вирусе есть код для удаления файлов.

Backdooring: червь проходит через каждый сеанс RDP в системе, чтобы запустить вымогателя от имени этого пользователя. Он также устанавливает бэкдор DOUBLEPULSAR. Это делает восстановление труднее.

Kill switch: если сайт www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com доступен, вирус выходит вместо заражения хоста. Не будет работать, если есть прокси.

Каждое заражение генерирует новую пару ключей RSA-2048:

- Открытый ключ экспортируется как BLOB-объект и сохраняется в 00000000.pky.

- Закрытый ключ шифруется с помощью открытого ключа вымогателя и сохраняется как 00000000.eky

Каждый файл зашифрован с AES-128-CBC, с уникальным ключом AES на файл. Каждый ключ AES генерируется CryptGenRandom.

Ключ AES зашифрован с использованием пары ключей RSA, уникальной для каждого. Открытый ключ RSA, используемый для шифрования приватного ключа, встроен в DLL и принадлежит авторам вируса.

- https://haxx.in/key1.bin (pubkey, используемый для шифрования закрытого ключа пользователя)

- https://haxx.in/key2.bin (privkey для дешифрования dll)

- https://pastebin.com/aaW2Rfb6 и https://pastebin.com/xZKU7Ph2 — дадут больше информации о вымогателе.

Три адреса для выкупа жестко запрограммированы в программе:

- https://blockchain.info/address/13AM4VW2dhxYgXeQepoHkHSQuy6NgaEb94

- https://blockchain.info/address/12t9YDPgwueZ9NyMgw519p7AA8isjr6SMw

- https://blockchain.info/address/115p7UMMngoj1pMvkpHijcRdfJNXj6LrLn

Как лечить WannaCry — патч

По иронии судьбы, патч, который защищает от WannaCry, был уже доступен до начала атаки. Microsoft в обновлении MS17-010, что вышло 14 марта 2017 года, исправил реализацию протокола SMB для Windows. Несмотря на критическое обновление, многие системы все еще не обновились до мая 2017 года. Больше повезло Windows 10, так как функция автоматического обновления сработала. То есть решение, как защититься от вируса-шифровальщика, уже было, но халатность на местах заставила компании поплатиться.

Для тех систем не было дешифровщика и выхода, кроме восстановления файлов из безопасной резервной копии. Хотя те, кто следит за кошельками биткоина, что указаны в сообщении от вируса, говорят, что некоторые платят выкуп. При этом мало доказательств того, что они вновь получили доступ к файлам.

Эта атака заставила Microsoft выпустить патч даже для XP, что поддержка прекращена. Большинство заражений было на Windows 7.

Отчет по безопасности: https://technet.microsoft.com/en-us/library/security/ms17-010.aspx

Патч для защиты, в том числе для XP с 2014: https://blogs.technet.microsoft.com/msrc/2017/05/12/customer-guidance-for-wannacrypt-attacks/

Killswitch: https://blog.malwarebytes.com/threat-analysis/2017/05/the-worm-that-spreads-wanacrypt0r/ https://www.malwaretech.com/2017/05/how-to-accidentally-stop-a-global-cyber-attacks.html

Детали эксплойта: https://zerosum0x0.blogspot.com/2017/04/doublepulsar-initial-smb-backdoor-ring.html

Другие вирусы-вымогатели

Несмотря на всю гласность WannaCry все еще заражает системы. В марте 2018 года Boeing был поражен WannaCry. Однако компания заявила, что это был небольшой ущерб.

Большую опасность сегодня представляют варианты WannaCry или, точнее, новые вредоносные программы, основанные на том же коде EternalBlue. В мае 2018 года ESET выпустила исследование: количество обнаружений вредоносного ПО на основе EternalBlue превысило свой максимальный уровень в 2017 году.

Например, известен апгрейд вируса Petya и NotPetya. Это две связанные вредоносные программы, которые затронули тысячи компьютеров в 2016 и 2017 годах. Как Petya, так и NotPetya стремятся зашифровать жесткий диск. Между ними много общих черт, но у NotPetya есть больше потенциальных инструментов, которые помогают распространять и заражать компьютеры.

Вирус Petya — это стандартный вымогатель, целью которой является получение небольшого количества BTC от жертв.

NotPetya считается некоторыми кибератакой, которая спонсируется Россией и маскируется под вирус.

Первоначальная версия вируса Пети распространилась в марте 2016 года. Жертве приходило письмо на почту с двумя файлами. Сообщение было замаскировано под соискателя о работе. В нем было изображение молодого человека и исполняемый файл, часто с «PDF» в имени файла. План в том, чтобы заставить вас щелкнуть по этому файлу и согласиться с предупреждением Windows User Access Control, что исполняемый файл будет вносить изменения в компьютер.

После перезагрузки компьютер зашифрован.

Точнее, он не зашифрован. Вместо того, чтобы искать файлы и шифровать их, вирус устанавливает собственный загрузчик. Он перезаписывает основную загрузочную запись уязвимой системы, а затем шифрует таблицу файлов, которая является частью файловой системы. По сути, файлы не зашифрованы, но компьютер не может получить доступ к той части файловой системы, которая сообщает их местонахождение.

Почему Петя получил такое имя?

Отвлечемся на интересный факт. Почему вымогатель получил такое звучное имя «Вирус Петя».

Название происходит из фильма о Джеймсе Бонде 1995 года GoldenEye. Аккаунт в Твиттере, который подозревали в принадлежности к вредоносному ПО, использовал на аве изображение Алана Камминга, сыгравшего злодея.

История NotPetya

Через пару месяцев после того, как Петя распространился, появилась новая версия, под названием Mischa. Миша включается, если пользователь отказывает Пете в доступе на уровне администратора.

В июне 2017 года все кардинально изменилось. Новая версия вредоносного ПО начала быстро распространяться, причем зараженные сайты были в основном украинскими. Также он появился в Европе. Новый вариант быстро распространился от сети к сети, без спам-писем или социальной инженерии. Kaspersky Lap переименовал эту программу в NotPetya.

NotPetya распространяется самостоятельно. Он использует несколько способов:

- через блэкдор в M.E.Doc (ПО для бухгалтерского учета, популярное на Украине).

- С этих серверов вирус ушел на другие компьютеры, используя EternalBlue и EternalRomance.

- Он также может воспользоваться инструментом Mimi Katz, чтобы найти учетные данные сетевого администрирования. Затем он включает встроенные в Windows инструменты PsExec и WMIC для удаленного доступа к локальной сети и заражает другие компьютеры.

NotPetya шифрует все. При этом он не расшифровывает данные. Если шифровальщики используют идентификатор на экране, который жертва отправляет вместе с выкупом. Тогда можно понять, кто именно заплатил. Но NotPetya генерирует случайное число. В процессе шифрования он повреждает их без возможности восстановления.

Из-за того, что вирус более совершенный, его подозревали в причастности к большим ресурсам, типа к госразведке. Плюс, из-за нападения на на Украину в 2017 году под подозрение попала Россия. Это обвинение огласило украинское правительство. Многие западные страны, в том числе США и Великобритания, поддержали ее. Россия отрицает свою причастность, указывая, что NotPetya заразил и многие российские компьютеры.

Еще о знаменитых вирусах-вымогателях

SecureList от Kaspersky сообщает, что с апреля 2014 года по март 2015 года наиболее известными были CryptoWall, Cryakl, Scatter, Mor, CTB-Locker, TorrentLocker, Fury, Lortok, Aura и Shade. Им удалось атаковать 101 568 пользователей по всему миру, что составляет 77,48% всех пользователей, подвергшихся криптовымогательству за этот период.

CryptoLocker был одним из самых прибыльных видов вымогателей своего времени. В период с сентября по декабрь 2013 года он заразил более 250 000 систем. Он заработал более 3 миллионов долларов до того, как его ботнет Gameover ZeuS отключили. Это случилось в 2014 году в рамках международной операции.

Впоследствии создали инструмент для восстановления зашифрованных файлов, скомпрометированных CryptoLocker. Но на смену пришли его клоны — CryptoWall и TorrentLocker.

В мае 2016 года исследователи Лаборатории Касперского заявили, что в первом квартале этого года в тройку вымогателей входили: Teslacrypt (58,4 процента), CTB-Locker (23,5 процента) и Cryptowall (3,4 процента).

Один из первых вариантов вымогателей для Apple OS X также появился в 2016 году. KeRanger воздействовал на пользователей, использующих приложение Transmission, но за полтора дня затронул около 6500 компьютеров.

Согласно отчетам с начала 2017 года, шифровальщики принесли кибер-преступникам один миллиард долларов США.

Новый отчет Национального агентства по борьбе с преступностью предупреждает о развитии угроз, таких как мобильные вымогатели и IoT. Лучшие практики защиты от шифровальщиков — регулярное резервное копирование и обновление программного обеспечения. Но они не применяются к большинству IoT-устройств. Это делает их более привлекательными для хакеров.

Также под угрозой различные службы со старым ПО, типа коммунальщиков. Это может быть огромной проблемой, если хакеры захотят заработать на нашей безвыходности.

Удалить Reha вирус-шифровальщик (Расшифровать .reha файлы)

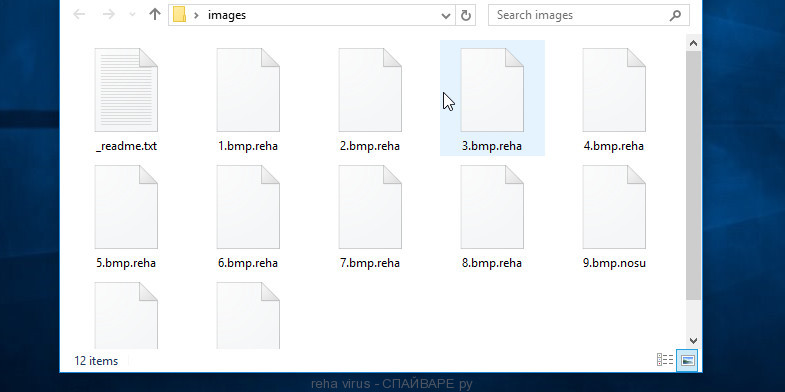

Если ваши документы, фотографии и другие файлы перестали открываться, в конце их имени добавилось .reha, то это означает что ваш компьютер заражён вирусом шифровальщиком. При попадании на компьютер, эта вредоносная программа шифрует все персональные файлы, используя очень сильную гибридную систему шифрования. После того как файл зашифрован, в конце его имени добавляется расширение ‘.reha’. Подобно другим аналогичным вирусам, цель Reha заставить пользователей купить программу и ключ, необходимые для расшифровки файлов, которые были зашифрованы.

- Что такое вирус-шифровальщик Reha ?

- Как удалить вирус-шифровальщик Reha

- Как расшифровать .reha файлы

- Как восстановить файлы зашифрованные вирусом Reha

Что такое вирус-шифровальщик Reha

Reha это это вредоносная программа, которая относится к группе вирусов-шифровальщиков. Этот вирус может поражать практически все современные версии операционных систем семейства Windows, включая Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10. Этот вирус использует гибридный режим шифрования и длинный RSA ключ, что практически исключает возможность подбора ключа для самостоятельной расшифровки файлов.

Вирус-шифровальщик Reha обычно распространяется посредством взломанных программ, генераторов ключей, активаторов и рекламного ПО. Когда пользователь запускает такую программу, то происходит заражение компьютера вирусом-шифровальщиком.

Reha использует системные каталоги для хранения собственных файлов. Чтобы запускаться автоматически при каждом запуске ОС, шифровальщик создает запись в разделе реестра Windows, который определяет список программ стартующих при включении или перезагрузке компьютера.

Чтобы определить какой ключ использовать для шифрования, Reha вирус пытается установить сетевое соединение со своим командным сервером. На сервер вирус передает информацию о зараженном компьютере, а с него получает ключ шифрования. Кроме того командный сервер может передать вирусу дополнительные команды и модули, которые будут выполнены на компьютере жертвы.

Если обмен данными с командным сервером прошел успешно, то вирус использует полученный ключ шифрования (online key). Этот ключ уникален для каждого зараженного компьютера. Если Reha не смог установить соединение со своим сервером, то для шифрования файлов будет использоваться фиксированный ключ (offline key). Это ключ одинаков для всех зараженных компьютеров. Более того, этот ключ может быть определен, что дает надежду жертвам вируса, в некоторых случаях, расшифровать пораженные вирусом файлы.

Reha вирус может зашифровать все файлы на компьютере жертве, в независимости от того где они находятся. Файлы находящиеся на внутренних дисках компьютера, подключенных внешних устройствах и облачных хранилищах могут быть зашифрованы. Для вируса не важен тип файла и его содержимое, любой файл может быть зашифрован. Единственное, вирус не зашифровывает файлы находящиеся в системных каталогах Windows, а так же файлы с именем _readme.txt.

После того как файл зашифрован, он будет переименован. Вирус добавляет в конце его имени расширение .reha. В каждом каталоге, где был зашифрован хоть один файл, вирус создаёт файл с именем «_readme.txt». Пример содержимого этого файла:

ATTENTION!

Don’t worry, you can return all your files!

All your files like photos, databases, documents and other important are encrypted with

strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

hxxps://we.tl/t-lfgsmr5vzo

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 hours, that’s price for you is $490.

Please note that you’ll never restore your data without payment.

Check your e-mail «Spam» or «Junk» folder if you don’t get answer more than 6 hours.To get this software you need write on our e-mail:

[email protected]Reserve e-mail address to contact us:

[email protected]Your personal ID:

0199################################################

Авторы вируса сообщают что файлы жертвы зашифрованы и единственный способ их расшифровать это купить ключ и расшифровщик, то есть заплатить выкуп. Злоумышленники требуют 980 долларов, если жертва согласна оплатить выкуп в течении 72 часов, то размер выкупа снижается до 490 долларов. Преступники предлагают расшифровать один файл бесплатно и таким образом подтвердить возможно того, что жертва может вернуть все свои файлы. Конечно успешная расшифровка одного файла не дает гарантии того, что после полной оплаты выкупа, жертва получит ключ и дешифратор.

Краткое описание

| Type | Вирус-вымогатель, Вирус-шифровальщик, Ransomware |

| Название | Reha, Reha вирус |

| Расширение зашифрованных файлов | .reha |

| Размер выкупа | $980/$490 |

| Контактные данные авторов вируса | [email protected], [email protected] |

| Способ распространения | Кряки, рекламное ПО, торренты, генераторы ключей, активарторы платных программ |

| Как удалить Reha | Инструкция по удалению Reha вируса |

| Как расшифровать .reha файлы | Бесплатный Reha расшифровщик |

Мой компьютер заражён вирусом-шифровальщиком Reha?

Определить заражён компьютер или нет вирусом Reha довольно легко. Обратите внимание на то, что все ваши персональные файлы, таких как документы, фотографии, музыка и т.д. нормально открываются в соответствующих программах. Если, например при открытии документа, Windows сообщает о том, что файл неизвестного типа, то вероятнее всего документ зашифрован, а компьютер заражён. Конечно же, наличие файлов с расширением .reha и файлов с именем _readme.txt, так же является 100% признаком заражения.

Как удалить вирус-шифровальщик Reha

Перед тем как приступить к этому, вам необходимо знать, что приступая к удалению вируса и попытке самостоятельного восстановления файлов, вы блокируете возможность расшифровать файлы заплатив авторам вируса запрошенную ими сумму.

Kaspersky Virus Removal Tool и Malwarebytes Anti-malware могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

Удалить вирус-шифровальщик Reha с помощью Kaspersky Virus Removal Tool

Скачайте программу Kaspersky Virus Removal Tool используя нижеследующую ссылку.

После окончания загрузки запустите скачанный файл.

Кликните по кнопке Начать проверку для запуска сканирования вашего компьютера на наличие вируса-шифровальщика.

Дождитесь окончания этого процесса и удалите найденных зловредов.

Удалить вирус-шифровальщик Reha с помощью Malwarebytes Anti-malware

Скачайте программу Malwarebytes Anti-malware со страницы, ссылка на которую находится ниже.

Скачать Malwarebytes Anti-MalwareСкачано 369187 раз(а)

Версия: 3.8.3

Автор: Malwarebytes

Категория: Безопасность

Дата обновления: Июль 25, 2019

После окончания загрузки запустите скачанный файл.

Кликните по кнопке Далее и следуйте указаниям программы. После окончания установки вы увидите основной экран программы.

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку. Malwarebytes Anti-malware начнёт проверку вашего компьютера.

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

Как расшифровать .reha файлы?

Все файлы с расширением .reha — зашифрованы. Если вы обнаружили такие файлы на своем компьютере, то не нужно паниковать! К счастью, существует бесплатный расшифровщик, который в некоторых случаях может расшифровать .Reha файлы. Даже если эта программа вам не поможет, то есть еще несколько не сложных способов, которые могут помочь восстановить содержимое зашифрованных файлов. Для расшифровки .reha файлов вам необходимо использовать программу, которая называется STOP (djvu) decryptor.

Как использовать STOP (Djvu) расшифровщик, чтобы расшифровать .reha файлы

- Откройте страницу с описанием программы STOP (djvu) decryptor. Прокрутите страницу вниз до раздела «New Djvu ransomware». В этом разделе размещена ссылка на страницу разработчиков программы, зайдите на неё и скачайте файл decrypt_STOPDjvu.exe.

- Когда файл загрузиться, закройте все открытые окна и программы и откройте каталог, в который вы сохранили decrypt_STOPDjvu.exe.

- Запустить STOP (djvu) decryptor с правами администратора. Для этого кликните по файлу правой клавишей и выберите соответствующий пункт.

- В главном окне программы выберите каталог, который содержит зашифрованные файлы и нажмите кнопку Decrypt.

К сожалению STOP (djvu) decryptor может расшифровать .reha файлы, только если они были зашифрованны с использованием так называемых OFFLINE ключей, которые были определены компанией EmsiSoft. OFFLINE ключи — это ключи шифрования, которые вирус использует в случаях, когда компьютер, который был заражен, не имеет подключения к Интернету, или сервер злоумышленников был не доступен для соединения. Если STOP (Djvu) расшифровщик пропускает зашифрованные файлы, не расшифровывая их, то у вас всё равно остается шанс восстановить содержимое ваших файлов. Для этого используйте шаги, которые приведены ниже.

Как восстановить файлы зашифрованные вирусом Reha

Не смотря на то, что расшифровать .reha файлы без ключа невозможно, у вас есть возможность восстановить ваши файлы. Ниже в этой статье мы приведем несколько способов, пожалуйста попробуйте их. Возможно один из них позволит вам полностью восстановить .reha файлы, а точнее вернуть их в исходное состояние, к тому состоянию, которое было до их зашифровывания.